Le mode habituel de citation des logiciels open source consiste à introduire des bibliothèques dynamiques ou des packages jar de logiciels open source. Par conséquent, le taux de fausses alarmes de vulnérabilités sera très faible lors de la détection des vulnérabilités, mais il est différent dans le noyau Linux car le noyau Linux. Les modules fonctionnels sont très riches et Pangda sera adapté en conséquence en fonction des besoins de l'entreprise lors de l'utilisation réelle. Par conséquent, la manière de parvenir à une détection précise des vulnérabilités et de réduire le taux de faux positifs de détection des vulnérabilités dans ce scénario est particulièrement importante.

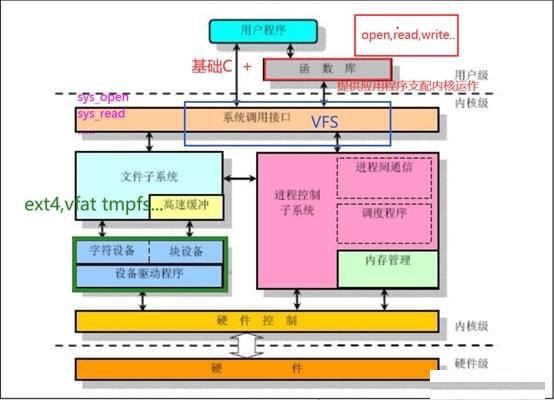

Structure du noyau Linux :

Le noyau Linux est composé de sept parties, et chaque partie différente est composée de plusieurs modules du noyau. Le schéma fonctionnel est le suivant :

Analyse de la scène de recadrage Linux :

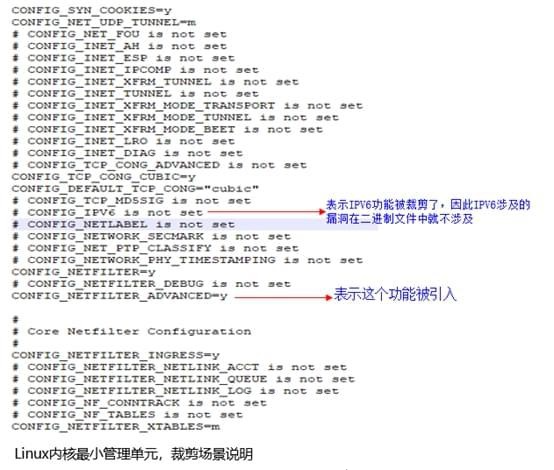

En analysant le code source du noyau Linux, vous pouvez voir que les codes d'implémentation des différents modules sont stockés dans différents répertoires. En même temps, vous pouvez utiliser les informations configurées dans la configuration lors de la compilation pour contrôler quels modules sont compilés dans le binaire final. et quels modules sont coupés. Par exemple, prenons le module IPV6 comme exemple. Le nom de configuration qui contrôle ce module est CONFIG_IPV6. Si l'élément de configuration est défini sur y, cela signifie que le module fonction n'a pas été compilé dans le binaire final. fichier, comme indiqué ci-dessous :

Si le module fonction est coupé, même si la vulnérabilité n'est pas corrigée par un correctif, les vulnérabilités existantes dans le module fonction ne seront pas affectées dans le binaire. Par conséquent, les vulnérabilités liées à IPV6 doivent être clairement signalées lors de la détection de la vulnérabilité. comme n'étant pas affecté par cette vulnérabilité, comme CVE-2013-0343 (la fonction ipv6_create_tempaddr dans net/ipv6/addrconf.c dans les versions antérieures au noyau Linux 3.8 ne gère pas correctement les problèmes de génération d'adresses temporaires IPv6, permettant aux attaquants distants via le routeur ICMPv6 (RA), provoquant un déni de service puis l'obtention d'informations sensibles).

Analyse des raisons pour lesquelles les outils SCA binaires de l'industrie ne peuvent pas détecter :

La raison pour laquelle les outils SCA binaires actuels du secteur ne peuvent pas réaliser une détection précise est que les outils SCA binaires du secteur associent une liste de vulnérabilités connues basées sur le nom et le numéro de version du logiciel open source détecté, et ce type de vulnérabilité. analyse en supprimant des modules fonctionnels Pour utiliser le noyau Linux, le nom et le numéro de version du logiciel open source ne changeront pas, l'outil ne peut donc pas le détecter avec précision.

Comment l'outil binaire SCA implémente cette fonctionnalité :

Pour parvenir à une détection précise des vulnérabilités connues dans les scénarios d'adaptation du noyau Linux, les outils SCA binaires doivent implémenter une technologie de détection fine mise à jour basée sur la détection originale des noms et des numéros de version des logiciels open source, basée sur la granularité et les fonctions des fichiers de code source. Les capacités permettent une détection précise des vulnérabilités connues dans des scénarios d'adaptation, c'est-à-dire que vous pouvez savoir quels codes sont compilés dans le fichier binaire final et quels codes ne sont pas inclus dans la compilation. Dans le même temps, la bibliothèque de vulnérabilités doit également prendre en charge des dimensions fines, c'est-à-dire que les informations sur les vulnérabilités doivent localiser avec précision les fragments de code dans lesquels les fichiers et les fonctions sont introduits.

En prenant CVE-2013-0343 comme exemple, en analysant les informations de description de la vulnérabilité et le code source du noyau Linux, nous pouvons obtenir les informations de positionnement liées à la vulnérabilité et les codes de localisation suivants :

"CVE-2013-0343": {

"net/ipv6/addrconf.c": [

“addrconf_add_ifaddr”,

“addrconf_dad_begin”,

“addrconf_dad_stop”,

“addrconf_dad_work”,

“addrconf_del_ifaddr”,

“addrconf_prefix_rcv”,

“addrconf_verify_rtnl”,

“addrconf_verify_work”,

“inet6_addr_add”,

“inet6_addr_del”,

“inet6_addr_modify”,

“inet6_rtm_deladdr”,

“inet6_rtm_newaddr”,

“inet6_set_iftoken”,

“inet6_set_link_af”,

“ipv6_create_tempaddr”,

“manage_tempaddrs”

]

}

Résumé

Basé sur le principe que si le code source qui introduit la vulnérabilité ne participe pas à la compilation du binaire, alors le binaire compilé n'a pas la vulnérabilité donc, tant que l'outil binaire SCA peut détecter que le code source ci-dessus ; location ne participe pas à la compilation du fichier binaire vmlinux final, alors ce fichier vmlinux n'est pas affecté par la vulnérabilité CVE-2013-0343.

Afin de mieux aider le personnel de sécurité à mettre en œuvre des audits de sécurité et de réduire le taux de faux positifs de détection de vulnérabilités, les outils SCA binaires doivent évoluer vers une dimension de détection plus fine, non seulement au niveau des logiciels open source, mais également pour améliorer bibliothèques de vulnérabilités. Les exigences nécessitent également le défi d’obtenir des informations précises et précises.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!