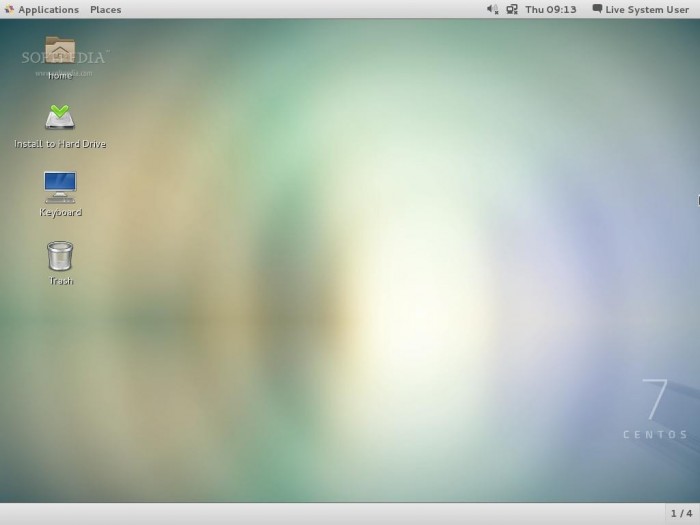

L'équipe CentOS a récemment publié des correctifs de sécurité du noyau pour plusieurs versions, notamment CentOS 7 64 bits (x86_64), en se concentrant sur la correction des vulnérabilités Meltdown et Spectre qui ont éclaté récemment. CentOS 7 est basé sur Red Hat Enterprise Linux 7. Les mises à jour de sécurité publiées cette fois sont personnalisées et optimisées sur la base des correctifs de réparation récemment publiés par Red Hat.

Les logiciels actuellement problématiques incluent kernel-3.10.0-693.11.6.el7.x86_64.rpm, kernel-abi-whitelists-3.10.0-693.11.6.el7.noarch.rpm, kernel-debug-3.10.0 -693.11 .6.el7.x86_64.rpm, kernel-debug-devel-3.10.0-693.11.6.el7.x86_64.rpm, kernel-devel-3.10.0-693.11.6.el7.x86_64.rpm et kernel -doc -3.10.0-693.11.6.el7.noarch.rpm.

De plus, kernel-headers-3.10.0-693.11.6.el7.x86_64.rpm, kernel-tools-3.10.0-693.11.6.el7.x86_64.rpm, kernel-tools-libs-3.10.0- 693.11.6.el7.x86_64.rpm, kernel-tools-libs-devel-3.10.0-693.11.6.el7.x86_64.rpm, perf-3.10.0-693.11.6.el7.x86_64.rpm et python- perf-3.10.0-693.11.6.el7.x86_64.rpm doit également être mis à jour.

Le responsable de CentOS, Karanbir Singh, recommande à tous les utilisateurs de CentOS 7 d'installer le package de correctifs dès que possible et informe uniquement les utilisateurs qui ont également deux vulnérabilités de processeur autour d'eux de demander des correctifs autant que possible.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!