近日,深信服发现Apache axis 组件远程命令执行漏洞利用方式。该漏洞本质是由于管理员对AdminService配置错误,当enableRemoteAdmin属性设置为true时,攻击者可以远程利用AdminService接口自行发布构造的WebService,再次访问生成的WebService接口时,就可以触发内部引用的类进行远程命令执行漏洞的利用。

axis 组件介绍

axis 全称Apache EXtensible Interaction System 即Apache可扩展交互系统。axis 为创建服务器端、客户端和网关SOAP等操作提供基本框架。axis 目前版本主要面向Java,面向C++的版本正在开发中。axis 并不完全是一个SOAP引擎,还可以作为一个独立的SOAP服务器和一个嵌入Servlet引擎(例如Tomcat)的服务器。

漏洞分析

漏洞本质是管理员对AdminService的配置错误。当enableRemoteAdmin属性设置为true时,攻击者可以构造WebService调用freemarker组件中的template.utility.Execute类,远程利用AdminService接口进行WebService发布,再次访问生成的WebService接口,传入要执行的命令,就可以进行远程命令执行漏洞的利用。

漏洞复现

搭建axis 1.4+tomcat6的环境,将AdminService配置中的enableRemoteAdmin属性设置为true。

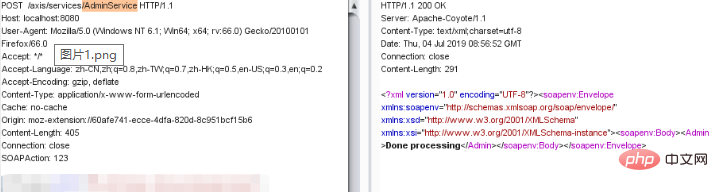

传入构造好的数据进行WebService发布,如下图:

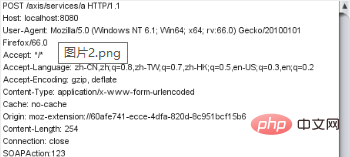

再调用WebService接口传入命令并执行,如下图:

修复建议

1、配置 URL 访问控制策略:部署于公网的 axis 服务器,可通过 ACL 禁止对/services/AdminService 及 /services/FreeMarkerService 路径的访问。

2、禁用 axis 远程管理功能:axis <=1.4 版本默认关闭了远程管理功能,如非必要请勿开启。若需关闭,则需修改 axis目录下 WEB-INF 文件夹中的 server-config.wsdd 文件,将其中"enableRemoteAdmin"的值设置为false。

想了解更多关于web安全的知识,请访问:web服务器安全

以上就是如何修复Apache axis组件远程命令执行漏洞的详细内容,更多请关注php中文网其它相关文章!

声明:本文转载于:安全脉搏,如有侵犯,请联系admin@php.cn删除

- 上一篇:安全开发实践原则

- 下一篇:如何对web日志进行安全分析

网友评论

文明上网理性发言,请遵守 新闻评论服务协议

我要评论