本日、GitHub は、すべての Advanced Security (GHAS) ライセンスを持つユーザーを対象に、GitHub コード内の潜在的なセキュリティ脆弱性をユーザーが発見できるように設計された新しい「コード スキャン」機能 (プレビュー) を開始しました。そしてコーディングエラー。

この新機能は、Copilot と CodeQL を活用して、コード内の潜在的な脆弱性やエラーを検出し、分類し、修復に優先順位を付けます。コード スキャンには GitHub Actions 分が消費されることに注意することが重要です。

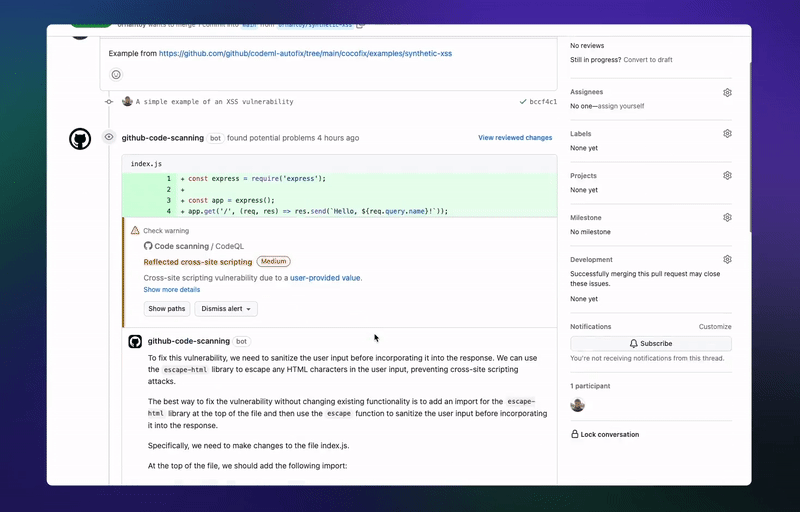

導入部分によると、「コード スキャン」は、開発者が新たな問題を引き起こすのを防ぐだけでなく、特定の日時、またはリポジトリ内で特定のイベント (プッシュなど) が発生したときにスキャンをトリガーすることもできます。 。

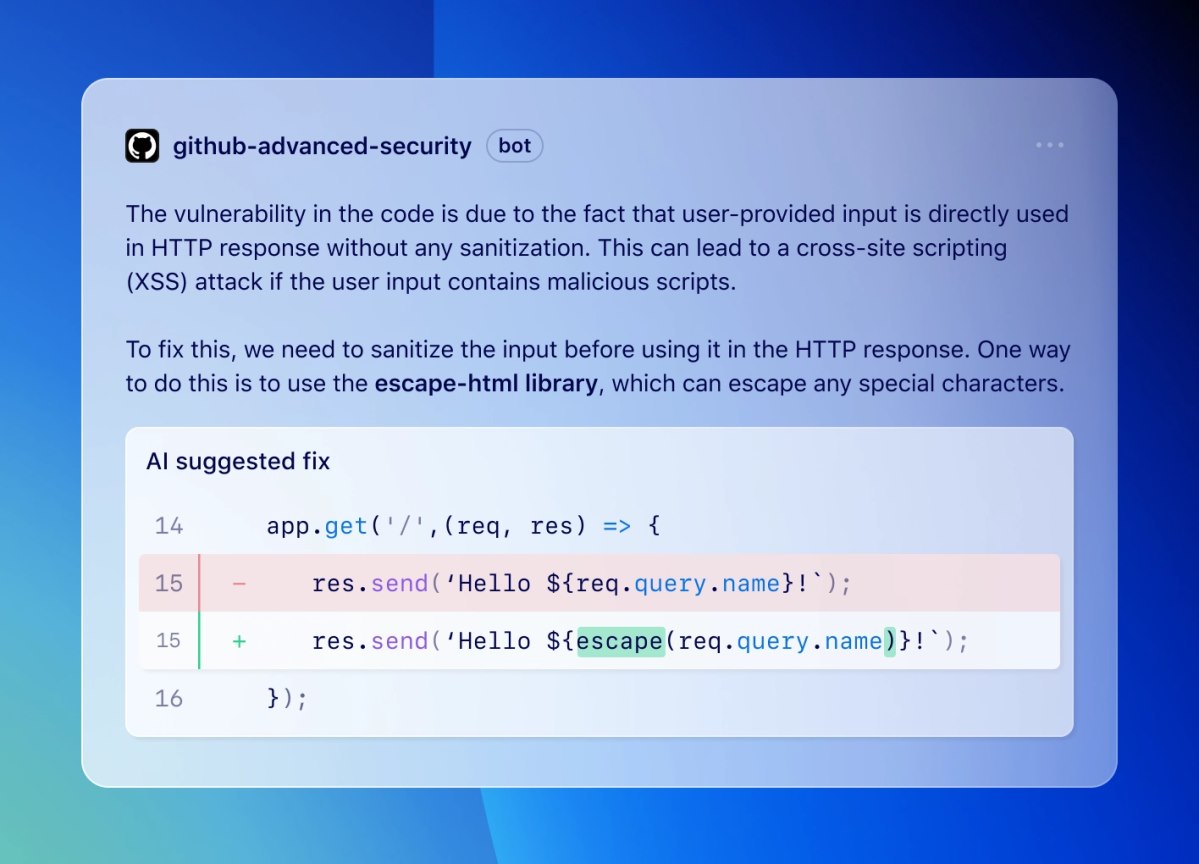

AI がコードに脆弱性またはエラーがある可能性を発見した場合、GitHub はリポジトリにアラートを発行し、ユーザーがアラートをトリガーしたコードを修正した後にアラートをキャンセルします。

リポジトリまたは組織のコード スキャン結果を監視するには、Web フックとコード スキャン API を利用できます。さらに、コード スキャンは、出力を静的分析結果データ形式 (SARIF) で交換することにより、サードパーティのコード スキャン ツールと相互運用できます。

現在、CodeScan の CodeQL 分析を使用するには、主に 3 つの方法があります。

GitHub は、この AI システムが発見した脆弱性の 3 分の 2 以上を修正できると約束しているため、通常、開発者はコードを積極的に編集する必要はありません。同社はまた、コード スキャンの自動修復により、現在 JavaScript、Typescript、Java、Python を含むサポート対象言語のアラート タイプの 90% 以上をカバーすると約束しています。

参考資料:

以上がGitHub の最新 AI ツールは、ユーザーがコード内のバグや脆弱性を自動的に修正するのに役立ちますの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。