2019 年 7 月 20 日、Linux はローカル カーネル権限昇格の脆弱性を正式に修正しました。攻撃者はこの脆弱性を利用して、通常の権限を持つユーザーを root 権限に昇格させる可能性があります。

(推奨チュートリアル: Web サイト セキュリティ チュートリアル )

脆弱性の説明

PTRACE_TRACEME が呼び出されると、ptrace_link 関数は親への RCU 参照を取得します。 process's credentials を取得し、ポインタを get_cred 関数にポイントします。ただし、オブジェクト構造体 cred の有効期間ルールでは、RCU 参照を安定した参照に無条件に変換することはできません。

PTRACE_TRACEME は親プロセスの資格情報を取得し、親プロセスが実行できるさまざまな操作を親プロセスと同様に実行できるようにします。悪意のある低い特権の子プロセスが PTRACE_TRACEME を使用し、子プロセスの親プロセスが高い特権を持っている場合、子プロセスは親プロセスの制御を取得し、親プロセスの特権を使用して execve 関数を呼び出して、新しい高い特権のプロセスを作成することができます。攻撃者は最終的に、ptrace に使用できる高い特権を持つ 2 つのプロセス間の ptrace 関係を制御します。

suid バイナリを実行し、root 権限を取得します。

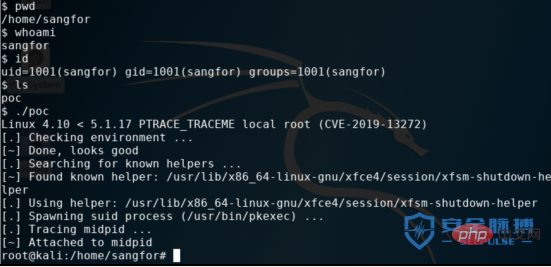

脆弱性の再発

この脆弱性を悪用する可能性が非常に高いエクスプロイトがインターネット上にあります。悪用の影響は次のとおりです:

https://git.kernel.org/pub/scm/linux/kernel/git/torvalds/linux.git/commit/?id=6994eefb0053799d2e07cd140df6c2ea106c41ee

https://github.com/torvalds/linux/commit/6994eefb0053799d2e07cd140df6c2ea106c41ee

以上がLinux のローカル権限昇格の脆弱性の概要の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。