Le département de sécurité de TAG a révélé une attaque d'ingénierie sociale utilisant des médias sociaux tels que Twitter pour cibler des chercheurs en sécurité engagés dans la recherche et le développement de vulnérabilités dans différentes entreprises et organisations. Après analyse par le laboratoire NSFOCUS Fuying, il a été confirmé que l'incident était l'organisation Lazarus. a mené une cyberattaque ciblée contre le secteur de la cybersécurité et a émis l’hypothèse qu’elle pourrait avoir des intentions et des actions d’attaque plus profondes. L'équipe de recherche en technologie d'attaque et de contre-mesures de NSFOCUS, M01N

, a également mené une analyse et un jugement complets sur cet incident et a déterminé qu'il s'agissait d'un incident typique d'attaque d'ingénierie sociale consistant à « construire ouvertement des routes en planches et traverser secrètement Chencang », et révélera également le secrets de cet incident dans cet article. Une nouvelle technique d'attaque par exécution de commande indirecte utilisée par l'organisation Lazarus lors de l'incident.Les attaquants de l'organisation Lazarus se sont fait passer pour des chercheurs en sécurité et ont créé un blog de recherche et plusieurs comptes Twitter déguisés. La plupart de ces comptes déguisés portaient des étiquettes d'identité telles que le développement Web, l'exploration des vulnérabilités du navigateur, la sécurité du noyau Windows et même CTF. Les candidats et publieront des mises à jour sur les recherches en matière de sécurité, se commenteront et se transmettront pour étendre leur influence.

L'organisation Lazarus est une organisation APT de la péninsule coréenne. L'organisation est active depuis 2007 et mène depuis longtemps des attaques contre la Corée du Sud, la Chine, les États-Unis, l'Inde et d'autres pays. Selon les enquêtes menées par des sociétés de sécurité étrangères, l'organisation Lazarus a été impliquée dans l'attaque informatique de Sony Pictures en 2014, dans la fuite de données de la banque du Bangladesh en 2016, dans l'entreprise de défense américaine, dans le département américain de l'énergie et dans les échanges de Bitcoin au Royaume-Uni et dans le Sud. Corée en 2017. Attaques et autres incidents. L'incident de sécurité le plus notoire qui a balayé le monde en 2017, le virus ransomware « Wannacry », était également soupçonné d'être l'œuvre de cette organisation.La méthode d'attaque spécifique consiste à « créer des comptes », puis à inciter les chercheurs en sécurité à télécharger leur POC avec un code malveillant, ce qui déclenchera des commandes et des codes malveillants lors de la compilation.

De plus, leur blog (https://blog.br0vvnn[.]Nous pouvons connaître le contexte et certaines informations de l'incident grâce à l'article de NSFOCUS Technology.io) a publié plusieurs articles d'analyse de vulnérabilité divulgués publiquement et contient également des commentaires de certains chercheurs en sécurité non informés pour illustrer l'importance de construire une plus grande confiance entre les services de sécurité. chercheurs.

Après avoir établi une certaine influence dans la recherche, les attaquants rechercheront activement la communication avec les chercheurs en sécurité cibles et exprimeront leur désir d'une coopération et d'échanges plus approfondis dans la recherche sur les vulnérabilités. Ensuite, l'attaquant partagera un fichier de projet Visual

Studio avec des chercheurs en sécurité. Le fichier de projet est clairement du code POC pour certaines vulnérabilités, mais contient secrètement des commandes et des codes malveillants qui attendent que le chercheur cible soit compilé et exécuté pour se déclencher.NSFOCUS Technology

https://mp.weixin.qq.com/s/7RwH5_h2rGn3MxGIngal6A

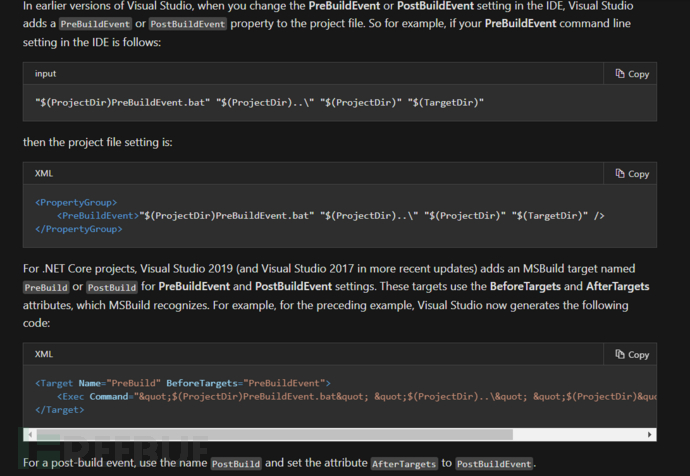

Nous connaissons grâce aux rapports publics la méthode d'attaque de l'organisation Lazarus utilisant Build Events. Reproduisons cette méthode ensemble.

Vérifions d'abord les informations sur les événements de build dans la documentation Microsoft

En spécifiant un événement de build personnalisé, vous pouvez exécuter automatiquement des commandesavant le démarrage ou après la fin d'une build. Par exemple, vous pouvez exécuter un fichier

.bat. avant le début d'une build ou copiez de nouveaux fichiers dans un dossier une fois la build terminée. Les événements de build ne s'exécutent que si la build atteint avec succès ces points dans le processus de build. exécutez automatiquement les commandes avant le début de la construction ou une fois la construction terminée, les événements de construction ne s'exécuteront que si la construction atteint avec succès ces points dans le processus de construction", par exemple :1. La ligne de commande d'événement de pré-construction pré-génère des événements avant la compilationpeut être effectué avant le début de la construction. Exécutez le fichier .bat, ou copiez le nouveau fichier dans le dossier une fois la construction terminée.

Ce n’est pas difficile à comprendre.

Nous continuons à examiner les informations contenues dans les documents Microsoft et nous pouvons voir que Build Events comporte 3 types d'événements, qui sont :

https://docs.microsoft.com/en-us/visualstudio/ide/specifying-custom-build-events-in-visual-studio?view=vs-2019

指定在构建开始之前要执行的所有命令,如果项目是最新的并且未触发任何构建,则预构建事件不会运行。

指定在构建结束后要执行的所有命令

Dans l'organisation Lazarus, Visual Studio est utilisé, reproduisons donc la méthode d'utilisation :

1 Créez un Open Visual Studio2. nouveau projet

3. Entrez les propriétés du projet

Jetons un œil au premier événement

.第一种可以直接执行命令行也可以执行宏代码:

这里简单复现一下,就不讨论宏代码的一个情况了。

在cobalt strike种直接生成powershell的恶意脚本。

把命令放在visual studio中

应用然后编译

可以看到直接上线。

接着是第二种情况,我的电脑性能较差,因此我没有使用cobalt strike上线,我们使用弹计算器来验证可利用性

编译

同理,第3种也是

我们也可以在项目文件中直接添加我们需要执行的命令

打开项目目录可以看到

其中以.vcxproj结尾的文件就是我们需要利用的文件。

*.vcxproj:VS2010以及VS2010之后版本的VS工程文件Copier après la connexion这里使用notepad++打开,这个文件其实也是一个xml文件。

ok 我们直接查找PreBuildEvent,PreLinkEvent,PostBuildEvent这3个xml元素

这里以PreBuildEvent进行利用

可以看到在PreBuildEvent 具有参数,这里就是可以执行命令的地方,

保存一下然后导进vs中进行编译

这里再分享一个手法吧 我看到网上的分析文章都是说PreBuildEvent,PreLinkEvent,PostBuildEvent这三个利用点,都是其实还有一个的地方可以给我们利用

我们可以回看到.vcxproj文件,然后全局查找一下Command可以发现具有4个Command参数,

除了3个我们说过的之外,还有一个在中

添加我们需要执行的命令

保存然后编译一下,但是发现并不能成功利用,通过查看微软文档知道我们还需要构建一个输出叁数。

然后编译,弹出计算机

图形化的利用在

理论上所有的IDE都能这样利用,我们可以看一下在Microsoft Visual中的利用过程吧

打开vc然后新建一个工程,在上面的工具栏找到工程然后是设置

在命令中填入我们需要执行的命令

我这里就弹计算机吧 然后编译成exe

在编译的时就会执行我们的命令。

当然这个也有3种:

1.自定义构建

2.pre-link步骤

3.Post-bulid步骤在自定义步骤中的参数有2个

分别是命令和输出命令可以放我们的shellcode 输出的话都可以的

同样也是可以执行我们的命令的

同理 post-bulid也是可以执行命令的

在后面翻资料的时候发现了一个有意思的文章

在前面的Visual Studio中我复现了这个APT的手法,我们可以再一次看微软文档发现在Visual Studio存在一个引擎--Microsoft Build Engine

The Microsoft Build Engine is a platform for building applications.

This engine, which is also known as MSBuild, provides an XML schema

for a project file that controls how the build platform processes and

builds software. Visual Studio uses MSBuild, but MSBuild doesn't

depend on Visual Studio. By invoking msbuild.exe on your project or

solution file, you can orchestrate and build products in environments

where Visual Studio isn't installed.Visual Studio uses MSBuild to load and build managed projects. The

project files in Visual Studio (.csproj, .vbproj, .vcxproj, and

others) contain MSBuild XML code that executes when you build a

project by using the IDE. Visual Studio projects import all the

necessary settings and build processes to do typical development work,

but you can extend or modify them from within Visual Studio or by

using an XML editor.不难理解,MSBuild可以在未安装Visual Studio的环境中编排和构建产品(可以简单理解为执行可以代码),而且Visual Studio使用MSBuild加载和生成托管项目。比如说,像在Visual Studio中,存在一些项目文件,像是.csproj、.vbproj、.vcxproj等等

在.NET Framework 4.0中支持了一项新功能”Inline Tasks”,被包含在元素UsingTask中,可用来在xml文件中执行c#代码

这里是不是看着很眼熟?哈哈哈

没错,前面我们在复现这个APT组织的手法中知道了我们那个利用点就是.vcxproj文件,那么我们可以脱离VS来进行利用。

我们去微软中下载msbuild.exe 当然在.net中我们也能查找到

利用起来也不难 在MSF中可以直接生成利用代码

我们使用Microsoft

VisualStudio创建以MSBuild格式保存的、带有*.csproj后缀的C#代码,以便可以使用MSBuild平台将其编译为可执行程序。借助于一个恶意的构建的过程,我们可以获得受害者计算机的反向shell。接下来,我们要生成file.csproj文件,为此,首先需要通过msfvenom生成一个基于C#的shellcode。之后,将该shellcode放入我们的file.csproj中,具体如下所示。具体的利用手法前辈们总结好了

https://www.cnblogs.com/backlion/p/10490573.htmlCopier après la connexion这里补充一些利用手法吧

执行powershell命令

这里参考3gstudent和Casey的手法,但是Casey给出的POC挂了,所以我们可以使用3gstudent的POC来进行利用

https://github.com/3gstudent/msbuild-inline-task/blob/master/executes%20PowerShellCommands.xmlCopier après la connexion

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!