1. Définition MAC

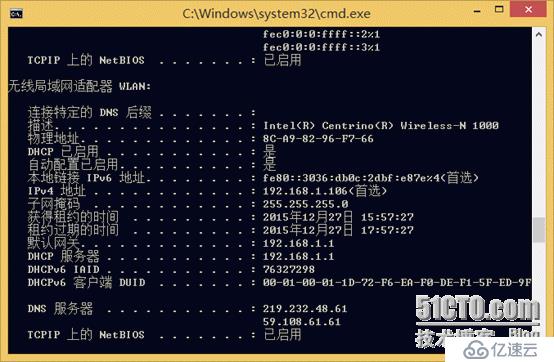

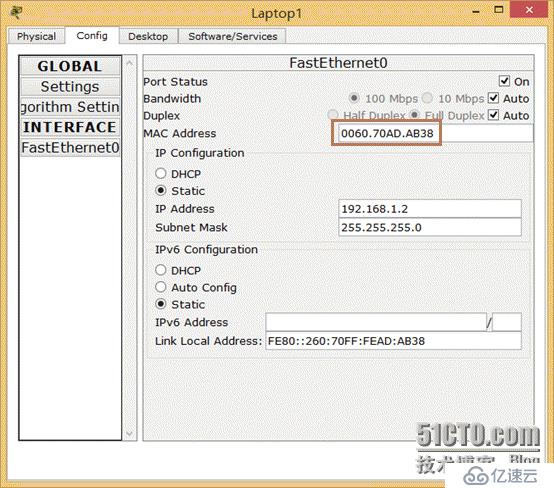

MAC est appelé l'adresse matérielle et est l'identifiant unique de l'appareil dans le réseau, totalisant 48 bits. Par exemple, mon adresse MAC sans fil est 8C-A9-82-96-F7-66

Le formulaire d'affichage dans le système est une combinaison de 6 nombres composés d'hexadécimaux. Par exemple, le 8C au début est 8__c et le nombre de chiffres binaires est 4X2=8 chiffres et 8X6=48 chiffres. Contenu étendu : Cette adresse est unique au monde. Il n'y a pas d'adresses MAC en double. Si des adresses MAC en double apparaissent dans le réseau de commutation, il doit y avoir une boucle qui entraînera le blocage de la communication. Ou alors, cela n'a aucun sens.

2. Communication PC au sein du LAN (IP et MAC)

Il y a une chose dans le monde qui s'appelle un ordinateur, et il y a LOL et CF sur l'ordinateur, haha. Le monde informatique est si génial que vous pouvez jouer à ce qu’on appelle un jeu. Le mode de communication entre PC dépend principalement de la présence de matériel et de l'utilisation d'adresses MAC et d'adresses IP.

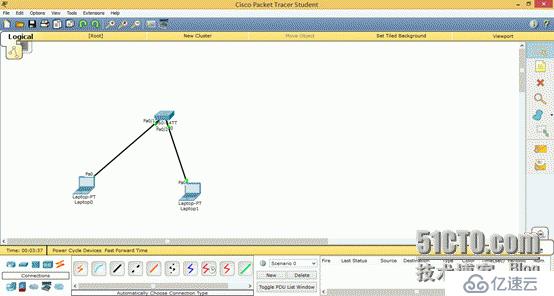

Exemple : Nous avons un switch et 2 PC Comment faire communiquer les deux PC ? C'est très simple. Le PC se voit attribuer deux adresses du même segment de réseau

lap0 : 192.168.1.1/24 lap1 : 192.168.1.2/24

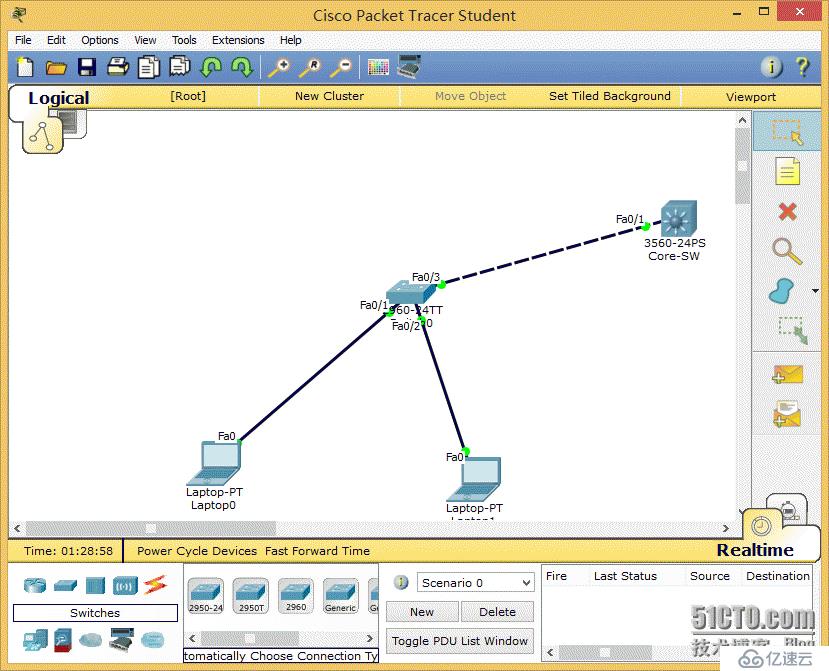

1> Topologie Deux PC distincts sont connectés au même switch VLAN1

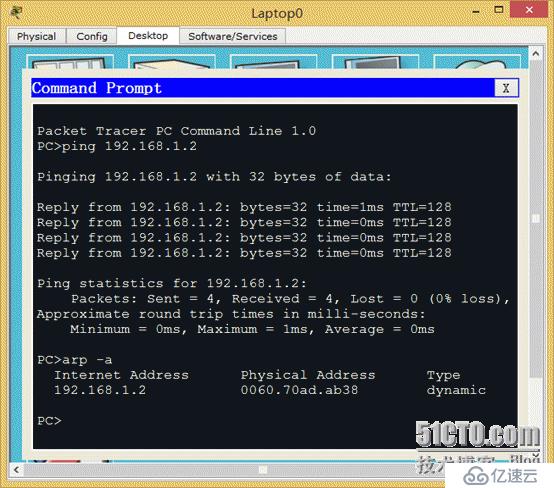

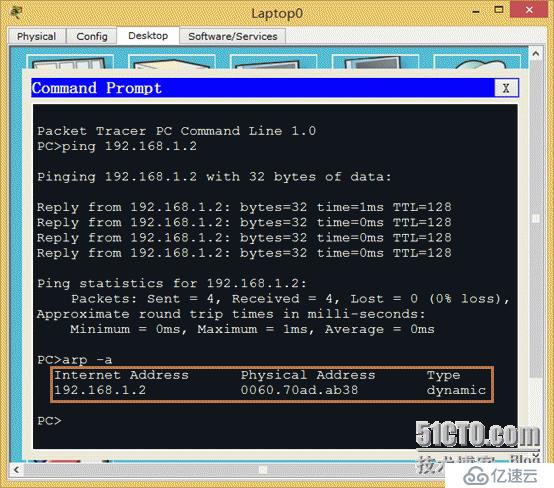

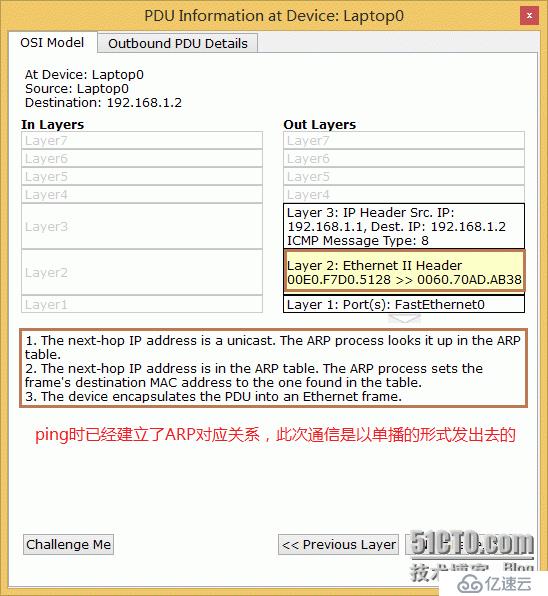

2>lap0 et lap1 se cinglent mutuellement

3>Pourquoi lap0 peut-il communiquer avec lap1 ?

(1) Les deux tours sont dans le même segment de réseau (2) Dans le même VLAN (3) Le côté PC résout la relation entre IP et MAC via le protocole ARP. La relation de mappage MAC et IP de lap1 192.168.1.2 a été interrogée sur lap0 via arp -a, afin qu'ils puissent communiquer entre eux. Au contraire, lap1 pourra certainement apprendre l'adresse MAC et IP de lap0.

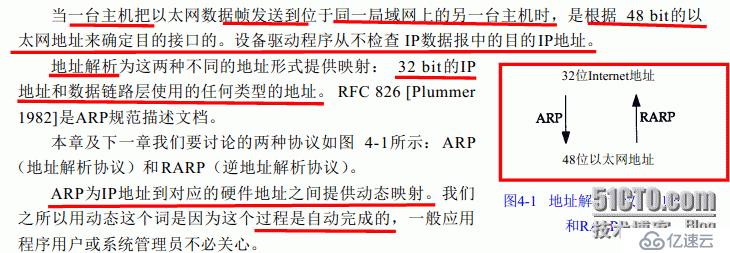

3. Introduction au protocole ARP

Ce qui précède est assez vivant. Présentons maintenant ARP, qui est un protocole courant mais très important. Le nom anglais complet d'ARP est : Protocole de résolution d'adresse ARP fournit un mappage dynamique entre IP et MAC, et le processus est automatiquement terminé. Lorsque le PC envoie une requête de communication, selon le protocole, son adresse de destination doit être une adresse MAC de 48 bits. MAC ne peut pas communiquer directement avec IP. Ensuite, notre protocole ARP est nécessaire pour effectuer le travail de conversion correspondant. Ce qui suit est tiré du volume 1 de TCP/IP à titre de référence uniquement

Comme ci-dessus dans l'environnement Ethernet :

1>Si lap0 veut communiquer avec lap1, il doit convertir l'adresse IP 32 bits en une adresse MAC de 48 bits.

2> Le protocole ARP appartient au réseau de diffusion ARP diffusera ses informations de demande à l'autre réseau sous forme de diffusion.

3>Une fois que lap1 a reçu la demande de diffusion, il répond à la propre adresse IP et MAC de lap0. Les deux parties ont établi une relation correspondante

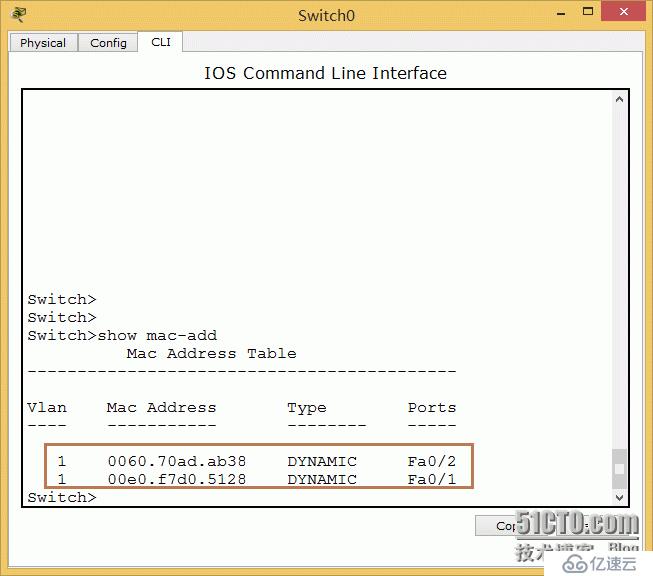

4. Correspondance Switch MAC

La communication entre les PC doit être réalisée via un commutateur de couche 2, en plus d'utiliser le protocole ARP. De plus, chaque port du commutateur possède lui-même une adresse MAC. Lorsque lap0 va au ping lap1, une fois que la trame de requête de lap0 atteint le commutateur, il l'enregistrera, enregistrera l'adresse MAC, puis transmettra la requête à lap1. Une telle demande aller-retour établit la relation de table de correspondance MAC. Les commutateurs de couche 2 enregistrent uniquement la relation correspondante entre MAC et les ports. Généralement, les commutateurs de couche 2 effectuent uniquement une commutation à grande vitesse. Bien entendu, s'il existe des besoins particuliers, ils peuvent également effectuer une série d'opérations de restriction et de liaison basées sur MAC.

Relation correspondante entre MAC et port :

5. Informations MAC et ARP sous la passerelle

1> Connectez un autre noyau au commutateur d'accès et ajoutez la passerelle |

2> Analysons-le d'abord :

1. Tout d'abord, les commutateurs sont interconnectés et les ports apprennent les adresses de port les uns des autres

2. Les paquets de requête ping lap0 et lap1 arrivent à la passerelle et au noyau. le commutateur est établi dans la table d'adresses MAC (dynamique)

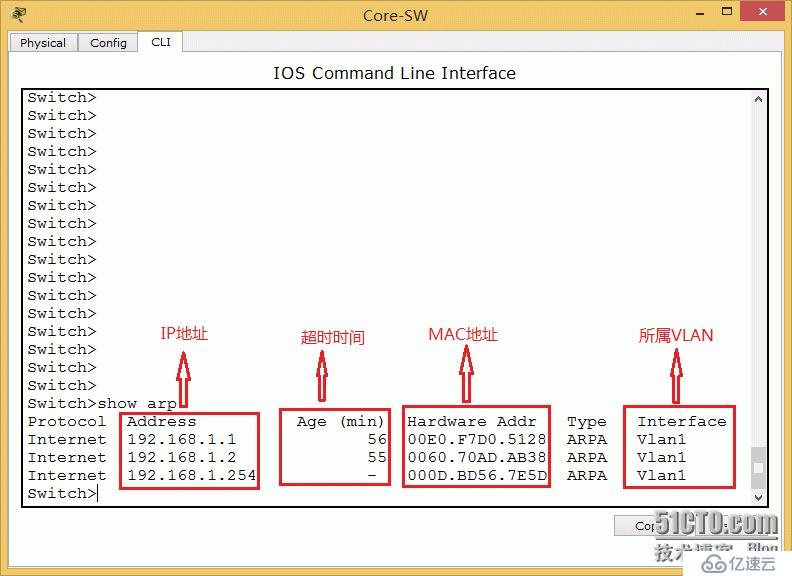

3. En même temps, établissez l'entrée de la table ARP, car la passerelle est l'interface de communication entre les différents segments du réseau

4. interrupteurs.

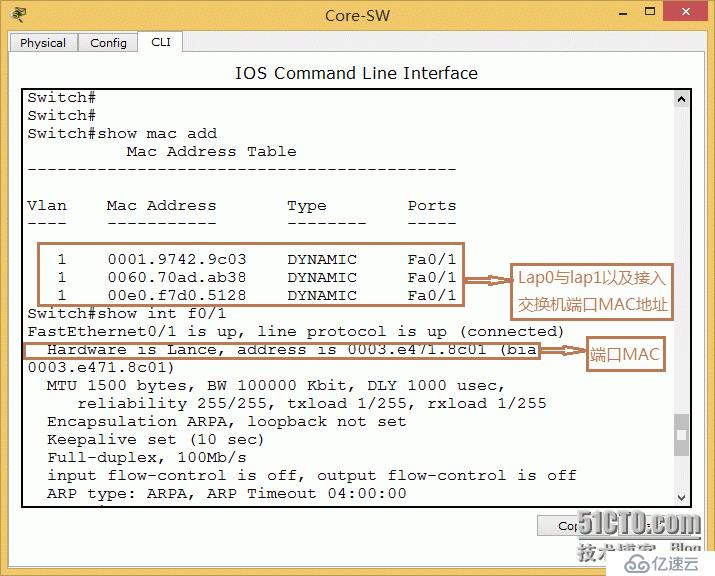

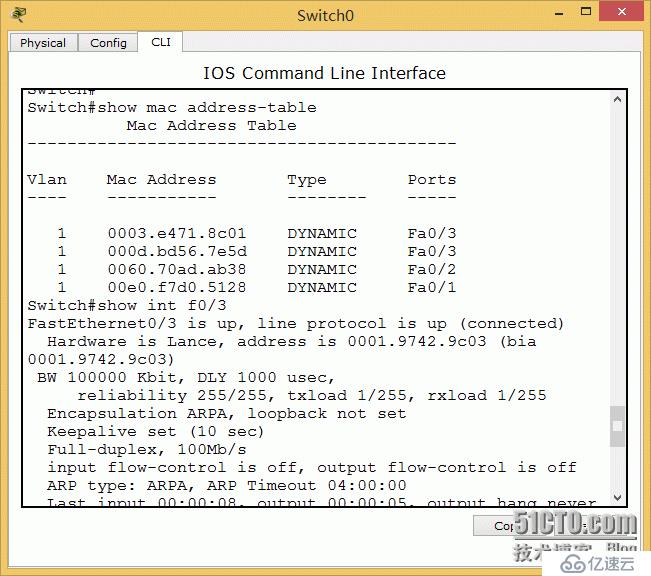

Dans l'apprentissage de base, les adresses MAC de lap0 et lap1, ainsi que l'adresse MAC du port d'interconnexion du commutateur d'accès sont apprises. Table d'adresses MAC du commutateur d'accès : MAC apprend le MAC de deux PC, et en même temps, il apprend également l'adresse MAC intégrée du commutateur principal et la table d'adresses du port d'interconnexion. Comme indiqué ci-dessous :

Core Switch Show Mad Add

Access Switch Show Mac Add

#🎜🎜 #

6. Gérer le problème d'usurpation d'identité ARP en pratique

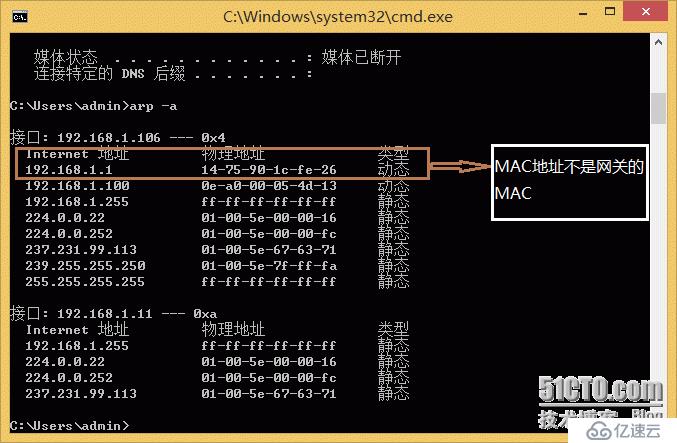

Si Ethernet utilise automatiquement DHCP Obtenez l'adresse IP, puis activez la surveillance DHCP pour surveiller la sécurité, et il n'y aura pas trop de problèmes. Si vous utilisez une adresse IP statique, des problèmes gênants tels que ARP *** et ARP spoofing peuvent facilement survenir. Une fois que vous avez compris son fonctionnement, résoudre ce type de problème devient particulièrement simple. La situation que j'ai rencontrée est relativement simple. Le serveur sous un certain segment de réseau n'est pas connecté à tout moment. Après la communication, d'éventuels problèmes de structure de réseau ont été exclus, et il a été confirmé que la carte réseau unique de service n'était pas liée à la carte réseau, et le noyau a implémenté HSRP pour accéder à la double redondance de liaison montante. Tout d'abord, éliminez les boucles, vérifiez que l'état du core spanning tree est normal, que l'utilisation du processeur du commutateur est normale et qu'il n'y a pas de paquets de diffusion sur le port d'interconnexion du commutateur d'accès où se trouve le serveur, et qu'il n'y a pas de gros paquets soudains. paquets de trafic et la boucle est éliminée. Ensuite, vérifiez l'entrée de la table ARP sous le serveur et constatez que l'entrée ARP de la passerelle du serveur est anormale et que l'adresse MAC n'est pas celle de la passerelle.

2>Trouvez le commutateur d'accès et continuez à rechercher le port spécifique show mac-add | in mac

3>Trouvez la machine, déconnectez le réseau, l'antivirus ou redémarrez le système, et peut activer le pare-feu 360 ARP pour éviter des incidents similaires.

Mais le plus important c'est l'antivirus.

4> Si vous rencontrez un ancien commutateur 3COM comme Silly HUB, vous devez l'éliminer manuellement.

Cela dit, en fait, la solution à l'usurpation d'identité ARP est de localiser la machine empoisonnée.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Prévisions futures d'ondulation

Prévisions futures d'ondulation

Comment utiliser l'annotation notnull

Comment utiliser l'annotation notnull

Méthode de saisie des symboles dérivés

Méthode de saisie des symboles dérivés

débogage node.js

débogage node.js

Comment calculer les frais de traitement du remboursement du chemin de fer 12306

Comment calculer les frais de traitement du remboursement du chemin de fer 12306

javac n'est pas reconnu comme une commande interne ou externe ou un programme exploitable. Comment résoudre le problème ?

javac n'est pas reconnu comme une commande interne ou externe ou un programme exploitable. Comment résoudre le problème ?

Plug-in TV Mango

Plug-in TV Mango

Le câble réseau est débranché

Le câble réseau est débranché