我們使用jasypt最新版本對敏感資訊進行加解密。

1.在專案pom檔案中加入以下依賴:

<dependency>

<groupId>com.github.ulisesbocchio</groupId>

<artifactId>jasypt-spring-boot-starter</artifactId>

<version>3.0.3</version>

</dependency>2.建立加解密公用類別:

package com.myproject.common.utils;

import org.jasypt.encryption.pbe.PooledPBEStringEncryptor;

import org.jasypt.encryption.pbe.config.SimpleStringPBEConfig;

public class JasyptUtil {

/*

* textToEncrypt,需要加密的明文

* salt,加密的盐,需要与解密保持一致

* algorithm,加密算法,需要与解密算法保持一致

*/

public static String encrypt(String textToEncrypt, String salt, String algorithm) {

// 1. 创建加解密工具实例

PooledPBEStringEncryptor encryptor = new PooledPBEStringEncryptor();

// 2. 加解密配置

SimpleStringPBEConfig config = new SimpleStringPBEConfig();

config.setPassword(salt);

// 3. 加密算法,需要与解密算法一致

config.setAlgorithm(algorithm);

// 为减少配置文件的书写,以下都是 Jasyp 3.x 版本,配置文件默认配置

config.setKeyObtentionIterations( "1000");

config.setPoolSize("1");

config.setProviderName("SunJCE");

config.setSaltGeneratorClassName("org.jasypt.salt.RandomSaltGenerator");

config.setIvGeneratorClassName("org.jasypt.iv.RandomIvGenerator");

config.setStringOutputType("base64");

encryptor.setConfig(config);

// 4. 加密

return encryptor.encrypt(textToEncrypt);

}

/*

* textToDecrypt,需要解密的密文

* salt,解密的盐,需要与加密保持一致

* algorithm,解密算法,需要与加密算法保持一致

*/

public static String decrypt(String textToDecrypt, String salt, String algorithm){

// 1. 创建加解密工具实例

PooledPBEStringEncryptor encryptor = new PooledPBEStringEncryptor();

// 2. 加解密配置

SimpleStringPBEConfig config = new SimpleStringPBEConfig();

config.setPassword(salt);

// 3. 解密算法,必须与加密算法一致

config.setAlgorithm(algorithm);

// 为减少配置文件的书写,以下都是 Jasyp 3.x 版本,配置文件默认配置

config.setKeyObtentionIterations( "1000");

config.setPoolSize("1");

config.setProviderName("SunJCE");

config.setSaltGeneratorClassName("org.jasypt.salt.RandomSaltGenerator");

config.setIvGeneratorClassName("org.jasypt.iv.RandomIvGenerator");

config.setStringOutputType("base64");

encryptor.setConfig(config);

// 4. 解密

return encryptor.decrypt(textToDecrypt);

}

}3.在對yml檔案中的敏感資訊進行加密除採用以上方法外,還可採用以下方法。

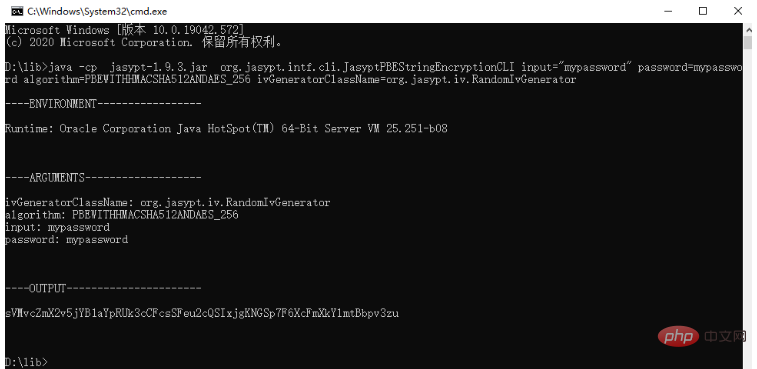

進入jasypt依賴目錄,這裡使用jasypt的最新版本jasypt-1.9.3.jar,運行cmd命令

java -cp jasypt-1.9.3.jar org.jasypt.intf.cli.JasyptPBEStringEncryptionCLI input="mypassword" password=mypassword algorithm=PBEWITHHMACSHA512ANDAES_256 ivGeneratorClassName=org.jasypt.iv.RandomIvGenerator

圖片中OUTPUT下的密文即是加密後的密文,將其copy到設定檔即可,解密時使用2.中程式碼中進行解密即可。

其中:

input:明文密碼

password:要加的鹽,密碼鍵

algorithm:加密演算法

加密演算法包含以下幾種:

PBEWITHHMACSHA1ANDAES_128

需要下載jce-policy-8.zip,下載完畢後,進行解壓,裡麵包含升級方式。

PBEWITHHMACSHA1ANDAES_256

PBEWITHHMACSHA224ANDAES_128

PBEWITHHMACSHA224ANDAES_256

PBEWITHHMAC256H SHA384ANDAES_128

PBEWITHHMACSHA384ANDAES_256

PBEWITHHMACSHA512ANDAES_128

PBEWITHHMACSHA512ANDAES_256

PBEWITHMD5ANDDES

PBEWITHMD5ANDTRIPLEDES

PBEWITHSHA1ANDDESEDE

PBEWITHSHA1ANDRC2_128

PBEWITHSHA1ANDRC2_40

PBEWITHSHA1ANDRC4_128

PBETH11ANDRC4_4018184#128

PBETHSHA1AND一下對應jre和jdk

以上是spring boot怎麼對敏感資訊進行加解密的詳細內容。更多資訊請關注PHP中文網其他相關文章!