PHP知名開發框架Laravel,之前在官方部落格通報了一個高風險SQL注入漏洞,這裡簡單分析下。

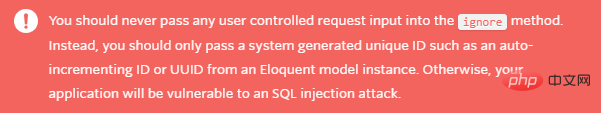

首先,這個漏洞屬於網站coding寫法不規範,官方給了提示:

但官方還是做了修補,升級最新版本V5.8.7可修復。

我們先定位下這裡:

Illuminate\Validation\Rule

官方推薦的寫法是:

Rule::unique('users')->ignore($id),

如果網站coding沒有預先對$id的值做處理時,使用者可以直接傳遞惡意資料給ignore函數,就會導致SQL注入。

我們來跟一下函數:

\Illuminate\Validation\Rules\Unique.php class Unique {

... public function ignore($id, $idColumn = null) { if ($id instanceof Model) { return $this->ignoreModel($id, $idColumn);

} $this->ignore = $id; $this->idColumn = $idColumn ?? 'id'; return $this;

}這裡我們不考慮把$id寫成實例的情況,$id是用戶可控的話,$idColumn直接寫成空即可,最後賦值情況如下:

$this->ignore = $id; $this->idColumn = 'id';

如果網站程式碼類似這樣建構的話,駭客輸入的值就屬於可控狀態:

$id = $request->input('id');

最後我們會走到這裡:

Illuminate\Validation\Rules\Unique.php public function __toString() {

...

...

}我們看下關鍵的程式碼變更:

Illuminate\Validation\Rules\Unique.php

V5.8.7【最新版】 public function __toString() { $this->ignore ? '"'.addslashes($this->ignore).'"' : 'NULL',

}

Illuminate\Validation\Rules\Unique.php

V5.8.4 public function __toString() { $this->ignore ? '"'.$this->ignore.'"' : 'NULL',

}這裡最新的程式碼v5.8.7,把$this->ignore直接給addslashes了,以前這裡是沒有防護的。

有趣的是,筆者對比了下diff,期間官方也試圖對其他引用的地方進行過濾。最後還是在__toString處,進行了統一的過濾。

最後提一句,後面的程式碼會進入DatabaseRule,進行後續SQL規則比對。

Illuminate\Validation\Rules\DatabaseRule.php

這之後就沒有再進一步處理,接著形成了SQL注入。

更多Laravel相關技術文章,請造訪Laravel框架入門教學專欄進行學習!

以上是淺析PHP框架Laravel最新SQL注入漏洞的詳細內容。更多資訊請關注PHP中文網其他相關文章!