SQL注入是一種注入攻擊,可以執行惡意SQL語句。以下這篇文章就來帶大家來了解SQL注入,簡單介紹一下防止SQL注入攻擊的方法,希望對大家有幫助。

什麼是SQL注入?

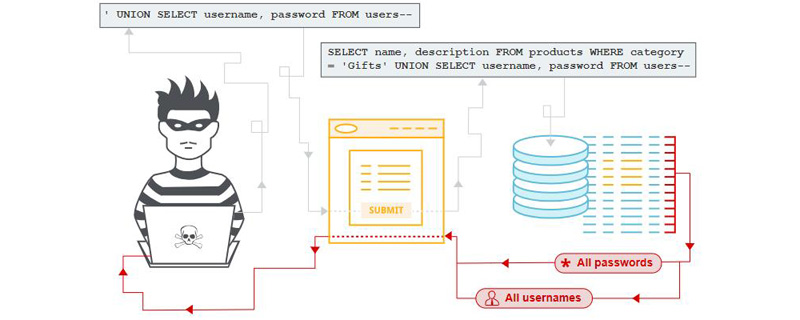

SQL注入(SQLi)是一種注入攻擊,,可以執行惡意SQL語句。它透過將任意SQL程式碼插入資料庫查詢,使攻擊者能夠完全控制網路應用程式後面的資料庫伺服器。攻擊者可以使用SQL注入漏洞繞過應用程式安全措施;可以繞過網頁或網路應用程式的驗證和授權,並擷取整個SQL資料庫的內容;也可以使用SQL注入來添加,修改和刪除資料庫中的記錄。

SQL注入漏洞可能會影響使用SQL資料庫(如MySQL,Oracle,SQL Server或其他)的任何網站或網路應用程式。犯罪分子可能會利用它來未經授權存取用戶的敏感數據:客戶信息,個人數據,商業機密,知識產權等。 SQL注入攻擊是最古老,最流行,最危險的網路應用程式漏洞之一。

SQL注入攻擊的類型

SQL注入攻擊可以透過多種方式執行。在選擇特定攻擊方法之前,攻擊者可能會觀察系統的行為。

帶內註入

這是典型的攻擊,攻擊者可以透過相同的通訊通道發動攻擊並獲得結果。這是透過兩種帶內技術完成的:

● 基於錯誤的SQL注入:從顯示的錯誤訊息中獲取有關資料庫的資訊

● 基於聯合的SQL注入:依賴於攻擊者能夠將UNION ALL被盜資訊的結果與合法結果連結。

這兩種技術都依賴攻擊者修改應用程式發送的SQL,以及瀏覽器中顯示的錯誤和傳回的資訊。如果應用程式開發人員或資料庫開發人員無法正確地參數化他們在查詢中使用的值,那麼它就會成功。兩者都是試誤法,可以偵測到錯誤。

盲注入

也稱為推理SQL注入,盲注入攻擊不會直接從目標資料庫中顯示資料;相反,攻擊者會仔細檢查行為中的間接線索。 HTTP回應中的詳細信息,某些用戶輸入的空白網頁以及資料庫響應某些用戶輸入需要多長時間,這些都可以是線索,具體取決於攻擊者的目標。他們也可以指向攻擊者嘗試的另一個SQLi攻擊路徑。

帶外注入

這種攻擊有點複雜,當攻擊者無法在單一直接查詢- 回應攻擊中實現其目標時,攻擊者可能會使用此攻擊。通常,攻擊者會製作SQL語句,這些語句在呈現給資料庫時會觸發資料庫系統建立與攻擊者控制的外部伺服器的連線。以這種方式,攻擊者可以收集資料或可能控制資料庫的行為。

二階注入就是一種帶外注入攻擊。在這種情況下,攻擊者將提供SQL注入,該注入將由資料庫系統的單獨行為儲存和執行。當二級系統行為發生時(它可能類似於基於時間的作業或由其他典型管理員或使用者使用資料庫觸發的某些事情)並且執行攻擊者的SQL注入,那就是當「伸出」到系統時攻擊者控制發生了。

如何防止SQL注入攻擊?

以下建議可以幫助防止SQL注入攻擊成功:

#1、不要使用動態SQL

避免將使用者提供的輸入直接放入SQL語句中;最好使用準備好的語句和參數化查詢,這樣比較安全。

2、不要將敏感資料保留在純文字中

加密儲存在資料庫中的私有/機密資料;這樣可以提供了另一級保護,以防攻擊者成功地排出敏感資料。

3、限制資料庫權限和特權

將資料庫使用者的功能設定為最低要求;這將限制攻擊者在設法取得存取權限時可以執行的操作。

4、避免直接向使用者顯示資料庫錯誤

攻擊者可以使用這些錯誤訊息來取得資料庫的資訊。

5、對存取資料庫的網路應用程式使用網路應用程式防火牆(WAF)

這為網路導向的應用程式提供了保護,它可以幫助識別SQL注入嘗試;根據設置,它還可以幫助防止SQL注入嘗試到達應用程式(以及資料庫)。

6、定期測試與資料庫互動的網路應用程式

這樣做可以幫助捕捉可能允許SQL注入的新錯誤或回歸。

7、將資料庫更新為最新的可用修補程式

這可以防止攻擊者利用舊版本中存在的已知弱點/錯誤。

總結:SQL注入是一種流行的攻擊攻擊方法,但是通過採取適當的預防措施,例如確保資料加密,保護和測試Web應用程序,以及您是最新的補丁程序,您可以採取有意義的步驟來保持您的資料安全。

相關影片教學推薦:《MySQL教學》

以上就是這篇文章的全部內容,希望能對大家的學習有所幫助。更多精彩內容大家可以追蹤php中文網相關教學欄位! ! !

以上是如何防止SQL注入攻擊?的詳細內容。更多資訊請關注PHP中文網其他相關文章!