合計 10000 件の関連コンテンツが見つかりました

phpの使い方を一言で言うと

記事の紹介:インターネット情報伝達の新時代では、ハッカーの攻撃を避けるために、すべての Web サイトが独自のセキュリティを確保する必要があります。一文のトロイの木馬は、ハッカーが Web サイトを攻撃するために使用する一般的なツールの 1 つとなっており、最も一般的に使用されているのは PHP の一文のトロイの木馬です。では、一言でphpを使用するにはどうすればよいでしょうか? 1. PHP ワンセンテンス トロイの木馬の定義 PHP ワンセンテンス トロイの木馬は、PHP 言語で書かれた悪意のあるスクリプトを指し、その主な目的は、ハッカーに Web サイトのバックエンドをリモートで操作および制御する方法を提供することです。一文のトロイの木馬を使用すると、Web サイト サーバーにアクセスできるだけでなく、Web サイト サーバーを自由に操作できるようになります。

2023-04-12

コメント 0

167

PHP言語開発におけるイメージトロイの木馬などの攻撃を回避するにはどうすればよいですか?

記事の紹介:インターネットの発達に伴い、サイバー攻撃が時折発生します。中でもハッカーが脆弱性を悪用して画像型トロイの木馬などの攻撃を行うことが一般的な攻撃手法の一つとなっています。 PHP言語開発において、イメージトロイの木馬などの攻撃を回避するにはどうすればよいでしょうか?まず、画像トロイの木馬とは何なのかを理解する必要があります。簡単に言うと、イメージ トロイの木馬とは、ハッカーがイメージ ファイルに悪意のあるコードを埋め込むことを指し、ユーザーがこれらのイメージにアクセスすると、悪意のあるコードがアクティブになり、ユーザーのコンピュータ システムを攻撃します。この攻撃手法は、Web ページやフォーラムなどのさまざまな Web サイトで一般的です。では、絵の木を避ける方法

2023-06-09

コメント 0

1711

JavaScriptも毒されるのでしょうか?

記事の紹介:JavaScript は人気のあるプログラミング言語として、ネットワーク アプリケーションや日常の Web ページで広く使用されています。ただし、JavaScript はその特殊な動作メカニズムにより、汚染される危険性があります。この記事では、JavaScript ポイズニングの原因、一般的な攻撃方法、予防策について説明します。 1. JavaScript ポイズニングの原因 1. ネットワーク攻撃 インターネット上では、ハッカーが悪意のあるコードを挿入することによって、JavaScript トロイの木馬を Web サイトに埋め込むことができます。この種のトロイの木馬プログラムは、JS を使用してブラウズします。

2023-04-23

コメント 0

1216

PHP を使用して Web サイトのハッキングを防ぐ方法

記事の紹介:インターネットの発展と普及に伴い、ハッカーによって攻撃される Web サイトはますます増えていますが、最も一般的な攻撃は馬の首吊りです。トロイの木馬とは、ハッカーが脆弱性を利用して悪意のあるスクリプトやコードを Web サイトに挿入することを指し、ユーザーが Web サイトにアクセスすると、これらの悪意のあるコードがダウンロードまたは実行され、ユーザーのコンピュータがウイルスに感染します。ウェブサイトとユーザーのセキュリティを守るためには、予防策と対処策を講じる必要があります。この記事では主にPHPを使ってWebサイトのハッキングを防ぐ方法を紹介します。 1. セキュリティ意識 まず、ネットワークセキュリティの重要性を認識し、セキュリティ意識を強化する必要があります。

2023-06-25

コメント 0

1147

PHP置換関数トロイの木馬

記事の紹介:今日は、トロイの木馬の攻撃を避けるための PHP の関数の置き換えについて説明します。一般的に使用されるサーバー側プログラミング言語として、PHP は Web サイト開発で広く使用されています。しかし同時に、そのオープンな性質と操作が簡単な言語構造により、ハッカーにとって、特に PHP ファイルによく存在するトロイの木馬プログラムの問題に対する、より多くの攻撃の突破口を提供します。この問題は、サーバーのダウンを引き起こすだけでなく、悪意のある占有が行われると、サーバー上のWebサイト情報が漏洩する可能性があるため、これを防ぐためにPHPファイル内のコードのセキュリティチェックを実行する必要があります。

2023-05-06

コメント 0

669

Web サイトが K であるとはどういう意味ですか?

記事の紹介:Web サイトが k であることは、Web サイトが検索エンジンによってブロックされているか、大幅にダウングレードされていることを意味します。ウェブサイトがハッキングされた理由は、 1. ウェブサイトが長期間開かない、 2. ウェブサイトにトロイの木馬ウイルスや違法なコンテンツが含まれている、 3. ウェブサイトの SEO 最適化が過剰であり、不正行為がある。

2019-05-24

コメント 0

14216

Web ウイルスを削除する方法_PHP チュートリアル

記事の紹介:Web ウイルスを削除する方法。あなたの Web ページでは、理由もなく php、asp、html、js などのファイルのバックグラウンドにトロイの木馬のアドレスが追加されることがよくありますか? 私も以前このような Web サイトを持っていたので、憎しみからこのコードを書きました。

2016-07-13

コメント 0

931

avcenter.exe - avcenter.exe とは何ですか?

記事の紹介:コンピューター上で avcenter.exe は何をしているのですか?

avcenter.exe は、Avira Internet Security Suite に属するプロセスであり、電子メールや次の Web サイトを通じて配布されるスパイウェアやトロイの木馬などのインターネット限定の脅威からコンピュータを保護します。

2024-08-24

コメント 0

539

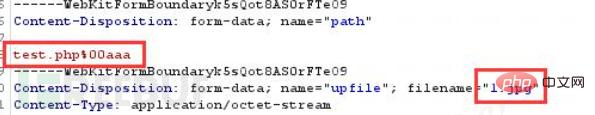

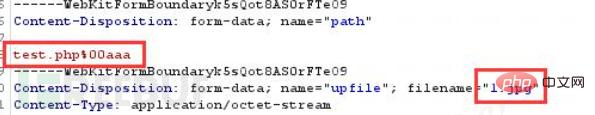

権限を取得するためのファイルのアップロード方法に関する簡単な説明

記事の紹介:概要 ファイル アップロードの脆弱性は、アップロード機能を持つアプリケーションに発生します。アプリケーションがユーザーのアップロード ファイルを制御できない場合、またはアプリケーションに欠陥がある場合、攻撃者はアプリケーションのアップロード機能の欠陥を悪用して、トロイの木馬やウイルスなどの有害なファイルをサーバーにアップロードする可能性があります。 、サーバーを制御します。脆弱性の原因と被害 ファイルアップロードの脆弱性の主な原因は、アプリケーションにアップロード機能があるものの、アップロードされたファイルが厳格な合法性検査に合格していないか、検査機能に欠陥があるため、トロイの木馬ファイルがアップロードされる可能性があることです。サーバー。ファイル アップロードの脆弱性は、悪意のあるコードがサーバーに直接アップロードされる可能性があるため、非常に有害であり、サーバーの Web ページの改ざん、Web サイトのハング、サーバーのリモート制御、バックドアのインストールなどの重大な結果を引き起こす可能性があります。以下では、ファイルをアップロードするいくつかの方法について説明します。

2023-04-09

コメント 0

1086

PHP フォーム保護テクノロジ: 安全なファイル アップロードを使用する

記事の紹介:PHP フォーム保護テクノロジ: 安全なファイル アップロードを使用する ネットワーク アプリケーションの普及により、Web サイトでさまざまなフォームを簡単に作成して送信できるようになりました。フォームの送信も、Web サイトとユーザー間の対話の重要な部分です。このうち、ファイルアップロード機能は、ファイルを含むデータをアップロードするための一般的なフォーム操作です。ただし、ユーザーがアップロードしたファイルにはウイルスやトロイの木馬などの悪意のあるコードが含まれている可能性があるため、Web サイトとユーザーにセキュリティ上のリスクをもたらします。したがって、安全なファイルアップロードテクノロジーを使用することが非常に必要です。この記事ではPを紹介します。

2023-06-24

コメント 0

841

このファイルに便利なドアや抜け穴がないか確認するのにご協力ください。

記事の紹介:このファイルにバックドアや脆弱性がないか確認するのにご協力ください。私は初心者です。私の Web サイトには常にトロイの木馬ファイルが存在します。ハッカーがそれをどのようにして私の Web サイトにアップロードしたのか非常に興味があります。

<table width="99%" border="1" align="center" cellpadding="1" cellpacing="1"&nb

2016-06-13

コメント 0

788

Web サイトの脆弱性修復: Web シェルの脆弱性パッチのアップロードの分析例

記事の紹介:SINE Security は、顧客の Web サイトで Web サイトの脆弱性の検出と修復を実施していたところ、その Web サイトに重大な SQL インジェクションの脆弱性と、アップロードされた Web シェル Web サイトのトロイの木馬ファイルの脆弱性があることが判明しました。この Web サイトは、PHP 言語で開発され、mysql データベース アーキテクチャを備えた CMS システムを使用していました。このウェブサイトのソースコードは現在オープンソースです。あるCMSは、ナレッジの有料提供に特化したソーシャルCMSシステムです 現在のインターネット上でナレッジに対する支払いの需要が高まっています ドキュメントを共有し、有料でダウンロードできるシステムです ユーザーが公開したナレッジコンテンツを非表示にして提供することができます有料のお客様へお読みください。コードは比較的合理化されており、大多数の Web マスターに好まれています。この Web サイトの脆弱性は主に、圧縮パッケージをアップロードし、zip パッケージ内の w を参照する悪意のある解凍コードを構築するときに発生します。

2023-05-30

コメント 0

1980

Web サイトのホームページにある Index.php の内容が変更された場合はどうすればよいですか?

記事の紹介:インターネットの急速な発展に伴い、Web サイトは人々が情報を取得しコミュニケーションを図るための主要なチャネルの 1 つになりました。ただし、それに伴い、Web サイトのセキュリティ問題の脅威も伴います。その中でも、Webサイトのトップページにあるindex.phpの内容が改ざんされるというのは、比較的よくあるセキュリティ脆弱性ですが、どう対処すればよいのでしょうか?まず、Web サイトのトップページにある Index.php の変更を理解する必要があります。この状況は通常、ハッカーが Web サイトの脆弱性を利用し、Web サイトのホームページのソース コードを変更したり、トロイの木馬プログラムをアップロードしたりして、Web サイトの通常の動作を妨害することを指します。 Web サイトのホームページが変更されると、ハッカーは

2023-04-19

コメント 0

2033

XiaoBa ランサムウェアの亜種を分析する方法

記事の紹介:概要 XiaoBa ランサムウェアは、新しいタイプのコンピュータ ウイルスであり、高度に国産化されたランサムウェア ウイルスであり、主に電子メール、プログラム トロイの木馬、Web ページ トロイの木馬を通じて拡散します。このウイルスはさまざまな暗号化アルゴリズムを使用してファイルを暗号化しますが、通常、感染者はファイルを復号化できず、ファイルを解読するには復号化された秘密キーを取得する必要があります。 200 秒以内に身代金が支払われない場合、暗号化されたファイルはすべて破棄されます。上記の説明は百度百科事典からの抜粋ですが、私が分析したXiaoBa亜種には上記のような動作特性はありませんが、強力な隠蔽性と感染力があり、ファイル暗号化、ファイル削除、マイニングという3つの主な機能を備えています。サンプル分析: このサンプルは Weibu Cloud Sandbox によって分析され (関連リンクについては「参考リンク」を参照)、悪意のあるものであることが確認されました。

2023-05-26

コメント 0

1544

専門家の助けを求める: WIN7 デスクトップ上の削除できない IE アイコンの解決策

記事の紹介:WIN7 をインストールしているのですが、なぜかデスクトップに IE のアイコンが表示されて削除できません。助けてください。IE はデスクトップ上で非表示にしたり、表示したりすることができます。単純な削除は機能しません。表示したくない場合は、次の操作が必要です。レジストリパラメータを変更する もちろん、他にも方法はあります。ただし、削除できない IE アイコンをクリックすると、IE が常にアクセスしたくない Web サイトを開く可能性があります。これは、コンピュータにトロイの木馬または悪意のあるプラグイン プログラムがインストールされていることを意味します。レジストリが変更されている可能性があります。右クリックのプロパティも同時に変更され、ロックされています。この IE アイコンを削除したい場合は、360 Security Guard で間違いなく修復できますが、手順に注意する必要があります。推奨される手順: 1. 360 Security Guard の最新バージョン 7.0 と「リアルタイム保護」をインストールします。

2024-01-24

コメント 0

1190

コンピュータの電源を入れると、多くの Web ページが自動的にポップアップするのはなぜですか?

記事の紹介:コンピュータ スキル コンピュータの電源を入れるとすぐに多くの Web ページが表示されるのはなぜですか? これは、一部のトロイの木馬ウイルスまたは悪意のあるブラウザ プラグインの影響を受けている可能性があります。これらの悪意のあるプログラムは、ポップアップ ウィンドウを通じてユーザーを継続的に妨害したり、ウイルス対策ソフトウェアをハイジャックしてネットワークを通じて拡散したり、ユーザーの個人情報を盗んだりする可能性があります。マシンの既存のウイルス対策ソフトウェアを使用し、ウイルス データベースが更新されていることを確認することをお勧めします。フルスキャンとウイルス除去。また、Kingsoft Defender の「システム最適化」機能など、ウイルス対策ソフトが提供するツールを利用して、不要なランダム起動プログラムをキャンセルすることもできます。システム修復については、Kingsoft Antivirus ではウイルス対策プロセスと同時に完了しますが、他のソフトウェアでは、独自の設定に従って対応する操作を実行する必要がある場合があります。通常、これらの手順で問題は解決します。中毒がより深い場合は、クリーンなマシンにインストールできます

2024-01-22

コメント 0

2500

コンピューターにブルー スクリーンが表示された場合はどうすればよいですか?

記事の紹介:1. コンピュータにブルー スクリーンが表示された場合はどうすればよいですか?温度が高すぎると、システムが自らを保護し、ブルー スクリーンが発生します。 温度の測定方法 Master Lu を使用して温度を測定できます。 2 解決策: この状況を回避するには、コンピューターのほこりを掃除し、ヒートシンクを購入し、ハイエンド ゲームのプレイを減らします。終了 トロイの木馬ウイルスによってブルー スクリーンが発生する 1. 違法な Web サイトにアクセスしたり、特定のものをダウンロードしたりすると、誤ってコンピュータがウイルスに感染してしまう人もいます。 2 解決策: 360 セキュリティ センターを使用して、トロイの木馬ウイルスを検出して駆除します。終了 システムの互換性がないことによるブルー スクリーン 1 一部のソフトウェアがシステムと互換性がないため、これが発生すると、起動時や操作中にブルー スクリーンなどの問題が発生することがよくあります。 2 解決策: システムと互換性のないソフトウェアをアンインストールする

2024-08-07

コメント 0

410