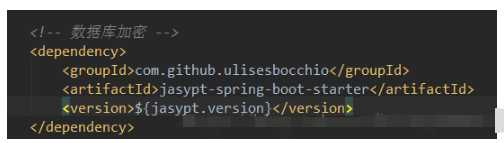

<dependency>

<groupId>com.github.ulisesbocchio</groupId>

<artifactId>jasypt-spring-boot-starter</artifactId>

<version>2.1.0</version>

</dependency>car. l'outil utilise ce mot de passe crypté ou déchiffré, vous devez donc vous assurer que la chaîne cryptée dans la configuration est cryptée avec le même mot de passe, sinon elle ne sera pas déchiffrée au démarrage du projet.

jasypt:

encryptor:

password: 123456. La démo simple est la suivante :

@RunWith(SpringRunner.class)

@SpringBootTest

@WebAppConfiguration

public class Test {

@Autowired

StringEncryptor encryptor;

@Test

public void getPass() {

#直接调用加密的方法

String mysql = encryptor.encrypt("mysql-username|mysql-password");

}

}comme la chaîne "mysql" ci-dessus

url: ENC(mysql==) username: ENC(mysql==) password: ENC(mysql=)

<dependency> <groupId>com.github.ulisesbocchio</groupId> <artifactId>jasypt-spring-boot-starter</artifactId> <version>2.1.0</version> </dependency>

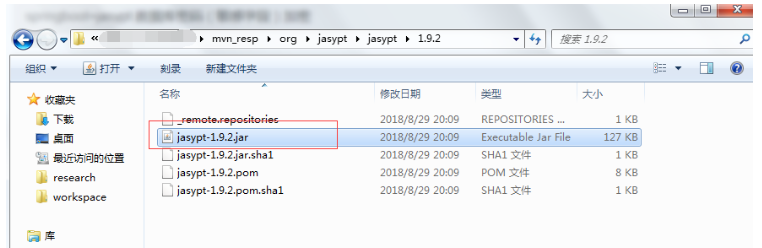

# 🎜🎜##🎜 🎜#Étape 2 : Générer la clé

execute

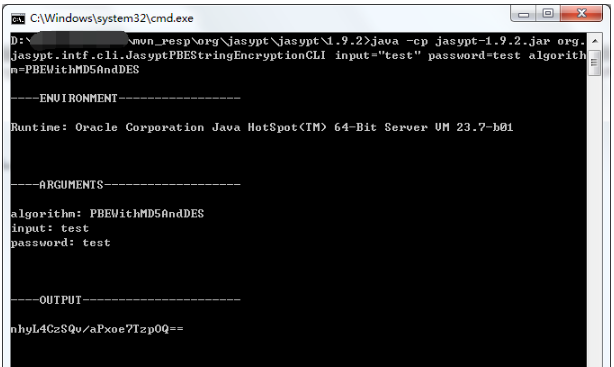

algorithm=PBEWithMD5AndDES

où l'entrée est votre mot de passe en texte brut, ici je démontre le test, le mot de passe est votre clé privée, l'algorithme c'est une règle, ne la changez pas ! ! ! . Après exécution, cela ressemble à ceci :

Pour expliquer brièvement, la SORTIE ici est le texte chiffré (mot de passe). Voici comment copier du texte en utilisant cmd (car je ne savais pas comment copier en utilisant cmd au début) : Cliquez avec le bouton droit de la souris pour marquer et sélectionner le contenu que vous souhaitez copier, vous pourrez ensuite le copier.

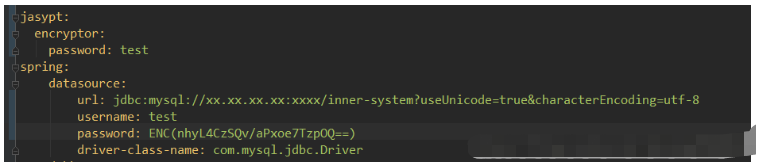

Étape 3 : Ajoutez la configuration au fichier de configuration Springboot, comme indiqué dans la figure

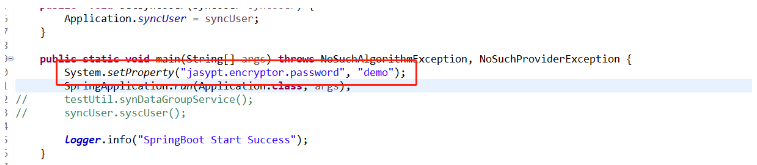

Mais ce qui est réellement utilisé, c'est System.setProperty("jasypt.encryptor.password", "demo"); dans la classe de démarrage pour réaffecter les valeurs entre ce nœud, ce qui aidera à protéger le privé (Si quelqu'un a une meilleure solution, veuillez laisser un message à temps et discutons-en ensemble.)

Remarque : le premier mot de passe dans l'image ci-dessus correspond au mot de passe dans ARGUMENTS dans la deuxième étape, le deuxième mot de passe correspond au résultat dans OUTPUT dans la deuxième étape, et le formulaire doit être ajouté avec ENC (votre mot de passe), comme le montre la figure.

Étape 4 : Décrypter le mot de passe via la commande

#🎜🎜 ##🎜🎜 #Au final, l'intégration de springboot et jasypt est terminée Cela semble assez simple à mettre en œuvre, haha. Mais une chose à noter est que vous ne devez pas divulguer votre fichier de configuration (en particulier le mot de passe dans ARGUMENTS, qui est équivalent à la clé privée), sinon d'autres pourraient décrypter votre mot de passe via la quatrième étape. Il est recommandé de mettre le fichier de configuration dans. Centre de configuration

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Étapes de création du projet SpringBoot

Étapes de création du projet SpringBoot

Quels sont les outils d'analyse des données ?

Quels sont les outils d'analyse des données ?

Utilisation de distinct en SQL

Utilisation de distinct en SQL

Comment utiliser mois_entre dans SQL

Comment utiliser mois_entre dans SQL

Solution d'erreur SQL 5120

Solution d'erreur SQL 5120

Solution à l'erreur de syntaxe de la procédure SQL

Solution à l'erreur de syntaxe de la procédure SQL

base de données Oracle exécutant la méthode SQL

base de données Oracle exécutant la méthode SQL

Quelle est la différence entre j2ee et springboot

Quelle est la différence entre j2ee et springboot