Lors de la sécurisation des API REST, les développeurs choisissent souvent entre différents mécanismes d'authentification. Un choix populaire est l’authentification Digest. Cet article explore les raisons d'utiliser l'authentification Digest, explique de quoi il s'agit, fournit des exemples d'implémentation dans Java et Go et propose des conseils pour la tester avec des outils.

L'authentification Digest est une méthode sécurisée de validation des utilisateurs, principalement en raison des avantages suivants :

1. Transmission sécurisée du mot de passe :

Contrairement à l'authentification de base, qui envoie le mot de passe en texte brut, l'authentification Digest hache le mot de passe, minimisant ainsi le risque d'interception.

2.Prévention des attaques par relecture :

En incorporant des noms occasionnels (numéros générés aléatoirement) valables pour une seule session, l'authentification Digest atténue le risque d'attaques par rejeu.

3.Protection de l'intégrité :

L'intégrité de la communication est maintenue grâce à des réponses hachées, qui permettent de garantir que les données n'ont pas été falsifiées pendant la transmission.

Ces fonctionnalités font de l'authentification Digest un choix judicieux lorsque vous travaillez avec des API REST, en particulier dans les environnements où la sécurité est une préoccupation majeure.

L'authentification Digest est un système d'authentification HTTP qui utilise un mécanisme défi-réponse. Voici comment cela fonctionne :

1.Demande du client :

Le client envoie une requête au serveur sans informations d'identification.

2.Défi serveur :

Le serveur répond avec un statut 401 non autorisé, y compris un en-tête WWW-Authenticate, qui contient un nom occasionnel et d'autres informations.

3.Réponse du client :

Le client génère un hachage en utilisant le nom d'utilisateur, le mot de passe, le nom occasionnel et d'autres facteurs et le renvoie dans un en-tête d'autorisation.

4.Validation du serveur :

Le serveur compare le hachage reçu avec son propre calcul. S'ils correspondent, l'utilisateur est authentifié.

Ce processus garantit que les informations sensibles ne sont pas transmises ouvertement sur le réseau.

Java prend en charge l'authentification Digest à l'aide de la classe 'HttpURLConnection'. Voici un exemple :

import java.io.BufferedReader;

import java.io.InputStreamReader;

import java.net.HttpURLConnection;

import java.net.URL;

import java.util.Base64;

public class DigestAuthExample {

public static void main(String[] args) throws Exception {

String url = "https://example.com/api/resource";

String user = "username";

String password = "password";

// Initiate the request to get the nonce

HttpURLConnection connection = (HttpURLConnection) new URL(url).openConnection();

connection.setRequestMethod("GET");

int responseCode = connection.getResponseCode();

if (responseCode == 401) {

String authHeader = connection.getHeaderField("WWW-Authenticate");

// Extract the nonce and other parameters from authHeader

// Assuming nonce and realm are extracted

String nonce = "extracted_nonce";

String realm = "extracted_realm";

String ha1 = calculateHA1(user, realm, password);

String ha2 = calculateHA2("GET", "/api/resource");

String response = calculateResponse(ha1, nonce, ha2);

// Set the authorization header

connection.setRequestProperty("Authorization", "Digest username=\"" + user + "\", realm=\"" + realm + "\", nonce=\"" + nonce + "\", uri=\"/api/resource\", response=\"" + response + "\"");

// Re-attempt the request

connection = (HttpURLConnection) new URL(url).openConnection();

responseCode = connection.getResponseCode();

}

// Read the response

BufferedReader in = new BufferedReader(new InputStreamReader(connection.getInputStream()));

String inputLine;

StringBuilder response = new StringBuilder();

while ((inputLine = in.readLine()) != null) {

response.append(inputLine);

}

in.close();

System.out.println("Response: " + response.toString());

}

// Implement HA1, HA2, and calculateResponse functions

}

Dans Go, vous pouvez utiliser le package 'http' avec un transport personnalisé pour gérer l'authentification Digest :

package main

import (

"fmt"

"net/http"

"time"

)

func main() {

client := &http.Client{}

req, err := http.NewRequest("GET", "https://example.com/api/resource", nil)

if err != nil {

panic(err)

}

req.SetBasicAuth("username", "password") // Placeholder for Digest Auth, requires proper implementation

resp, err := client.Do(req)

if err != nil {

panic(err)

}

defer resp.Body.Close()

fmt.Printf("Response status: %s\n", resp.Status)

}

Remarque : dans cet exemple Go, vous devrez généralement gérer manuellement les spécificités de Digest Auth ou utiliser une bibliothèque qui le prend en charge.

L'authentification Testing Digest peut être réalisée à l'aide de divers outils :

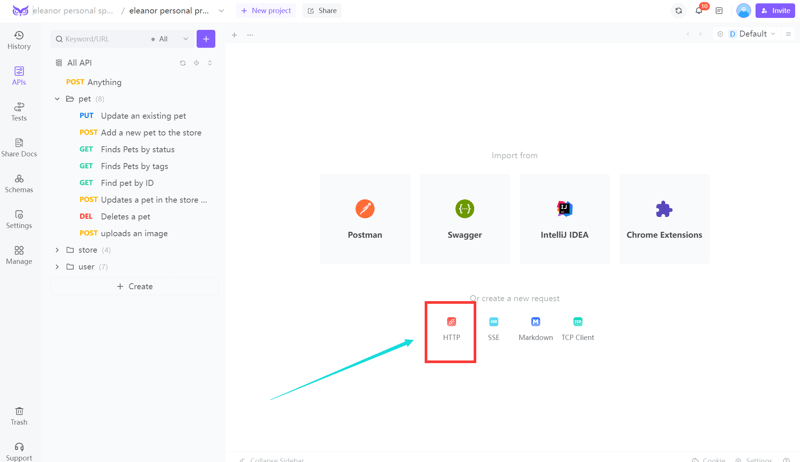

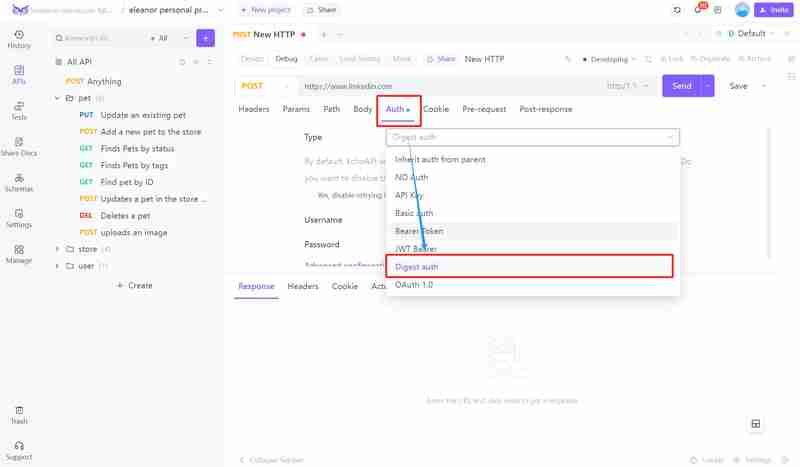

Pour tester l'authentification Digest avec EchoAPI, ouvrez d'abord l'outil EchoAPI. Créez une nouvelle requête et définissez la méthode (par exemple, GET). Ensuite, saisissez l'URL de votre point de terminaison d'API.

Dans les paramètres "Auth", sélectionnez "Digest Auth", saisissez votre nom d'utilisateur et votre mot de passe, puis envoyez la demande. EchoAPI gérera automatiquement la génération des nonce et des en-têtes.

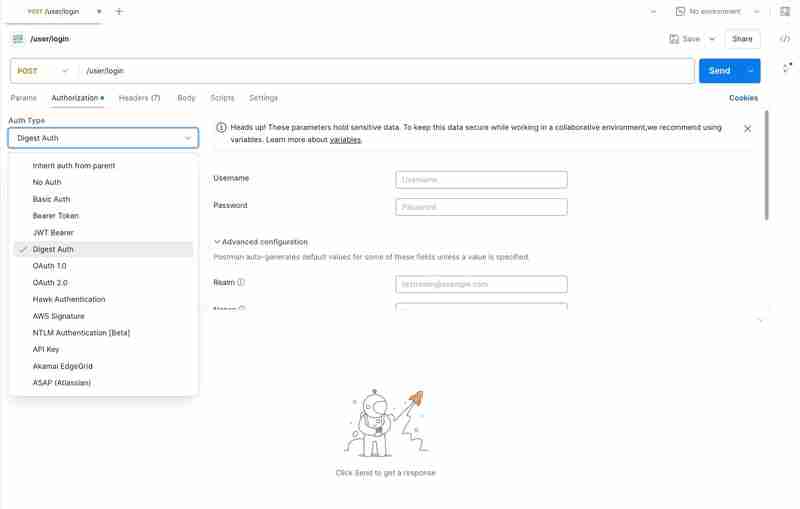

Vous pouvez configurer une nouvelle demande et utiliser l'onglet "Autorisation" pour sélectionner "Digest Auth" et saisir vos informations d'identification. Postman gérera les noms occasionnels et générera les en-têtes corrects pour vous.

Utilisez l'option '--digest' avec les informations d'identification de l'utilisateur :

import java.io.BufferedReader;

import java.io.InputStreamReader;

import java.net.HttpURLConnection;

import java.net.URL;

import java.util.Base64;

public class DigestAuthExample {

public static void main(String[] args) throws Exception {

String url = "https://example.com/api/resource";

String user = "username";

String password = "password";

// Initiate the request to get the nonce

HttpURLConnection connection = (HttpURLConnection) new URL(url).openConnection();

connection.setRequestMethod("GET");

int responseCode = connection.getResponseCode();

if (responseCode == 401) {

String authHeader = connection.getHeaderField("WWW-Authenticate");

// Extract the nonce and other parameters from authHeader

// Assuming nonce and realm are extracted

String nonce = "extracted_nonce";

String realm = "extracted_realm";

String ha1 = calculateHA1(user, realm, password);

String ha2 = calculateHA2("GET", "/api/resource");

String response = calculateResponse(ha1, nonce, ha2);

// Set the authorization header

connection.setRequestProperty("Authorization", "Digest username=\"" + user + "\", realm=\"" + realm + "\", nonce=\"" + nonce + "\", uri=\"/api/resource\", response=\"" + response + "\"");

// Re-attempt the request

connection = (HttpURLConnection) new URL(url).openConnection();

responseCode = connection.getResponseCode();

}

// Read the response

BufferedReader in = new BufferedReader(new InputStreamReader(connection.getInputStream()));

String inputLine;

StringBuilder response = new StringBuilder();

while ((inputLine = in.readLine()) != null) {

response.append(inputLine);

}

in.close();

System.out.println("Response: " + response.toString());

}

// Implement HA1, HA2, and calculateResponse functions

}

Semblable à Postman, vous pouvez créer une demande, sélectionner l'authentification Digest et saisir vos informations d'identification.

En tirant parti de ces outils, vous pouvez tester efficacement vos API sécurisées avec l'authentification Digest avec une configuration minimale.

L'authentification Digest est un mécanisme d'authentification robuste pour les API REST, offrant une sécurité améliorée par rapport à l'authentification de base. En garantissant que les mots de passe sont hachés et en atténuant les attaques par relecture, il fournit un environnement plus sécurisé pour les interactions API. La mise en œuvre de l'authentification Digest peut être simple dans Java et Go avec la bonne approche, tandis que des outils tels que Postman, cURL et Insomnia simplifient le processus de test. La sécurité restant un objectif essentiel dans le développement d’API, l’authentification Digest est un choix judicieux pour les développeurs cherchant à protéger leurs applications.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Diagramme de base de données

Diagramme de base de données

Les avantages du trading OTC

Les avantages du trading OTC

Outil d'expression régulière

Outil d'expression régulière

Utilisation de strncpy

Utilisation de strncpy

Qu'est-ce que le courrier électronique

Qu'est-ce que le courrier électronique

Comment installer le certificat SSL

Comment installer le certificat SSL

Quelles sont les méthodes permettant à Docker d'entrer dans le conteneur ?

Quelles sont les méthodes permettant à Docker d'entrer dans le conteneur ?

Méthode d'enregistrement du compte Google

Méthode d'enregistrement du compte Google