Wenn man Bitcoin-Investitionen und die Blockchain-Technologie versteht, kann man sagen, dass Hashing-Algorithmen häufig auftauchen. Es gibt einen Witz im Währungskreis, dass Hip-Hop Hip-Hop hat und Algorithmen Hashing haben. Was das Wort „Algorithmus“ betrifft, so wird es derzeit von inländischen Benutzern vage verwendet. Manchmal bezieht es sich auf den Konsensmechanismus und manchmal auf den spezifischen Hash-Algorithmus. Als Blockchain-Algorithmus hat der Hash-Algorithmus schon immer die Öffentlichkeit berührt Was ist also ein Hash-Algorithmus? Als nächstes wird Ihnen der Herausgeber des Währungskreises eine einfache Erklärung geben, was ein Hash-Algorithmus ist? Ich hoffe, dass Anleger nach der Lektüre dieses Artikels den Hash-Algorithmus verstehen können.

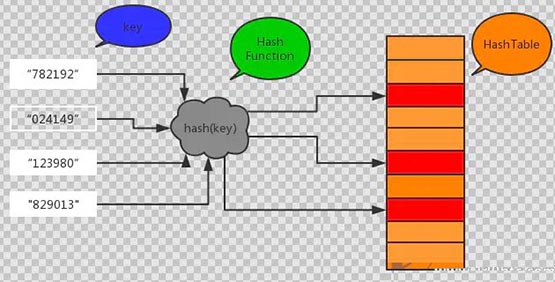

Hash wird von „Hash“ transkribiert, auch bekannt als „Hash“. Dabei handelt es sich im Wesentlichen um eine Möglichkeit für ein Computerprogramm, eine Eingabe beliebiger Länge entgegenzunehmen und diese dann durch einen Hashing-Algorithmus laufen zu lassen, um einen kleinen digitalen „Fingerabdruck“ zu erstellen. Beispielsweise ergibt die Kombination aus Zahlen und Buchstaben einen „Hash-Wert“. Mathematisch gesehen bildet diese Hash-Funktion Daten beliebiger Länge auf einen Bereich begrenzter Länge ab. Im Allgemeinen werden Hash-Funktionen verwendet, um Nachrichten oder Daten zu komprimieren, Datenauszüge zu generieren und letztendlich die Datengröße zu verkleinern und ein festes Format anzunehmen.

1. Einfach zu komprimieren: Für jede Eingabegröße x ist die Länge des Hash-Werts sehr klein. In praktischen Anwendungen ist die Länge des von der Funktion H generierten Hash-Werts festgelegt .

2. Einfach zu berechnen: Für jede Nachricht ist es relativ einfach, ihren Hash-Wert zu berechnen.

„Einseitigkeit“ bezieht sich auf das Finden eines Prozesses, der seine umgekehrte Berechnung für einen bestimmten Hash-Wert erschwert. Mit anderen Worten: Es ist eine Herausforderung, die ursprüngliche Eingabe aus der Hash-Ausgabe abzuleiten Die Grundlagen zur Gewährleistung der Sicherheit einer Hash-Funktion H und ihres Hash-Werts H(M) ist es rechnerisch nicht möglich, auf M zu schließen.

4. Kollisionsresistenz: Die ideale Hash-Funktion ist Kollisions-. kostenlos, aber es ist schwierig, dies im Design des eigentlichen Algorithmus zu erreichen.

Kollisionsresistenz wird in zwei Typen unterteilt: Die eine ist eine schwache Kollisionsresistenz, was bedeutet, dass es rechnerisch unmöglich ist, eine andere Nachricht zu finden, deren Hash-Wert mit der gegebenen Nachricht übereinstimmt, und die andere ist eine starke Kollisionsresistenz, was bedeutet, dass dies der Fall ist Es ist auch rechnerisch nicht möglich herauszufinden, dass zwei verschiedene Nachrichten denselben Hashwert haben.

Hohe Empfindlichkeit wird aus der Perspektive von Bits betrachtet, was bedeutet, dass eine Änderung in einem Bit dazu führt, dass sich die Hälfte der Bits ändert. Dies bedeutet, dass jede geringfügige Änderung der Nachricht M dazu führt, dass sich der Hash-Wert H(M) ändert, und selbst wenn sich die Eingabe nur geringfügig unterscheidet, ist die gehashte Ausgabe völlig anders. Diese Funktion stellt sicher, dass die Hash-Funktion sensibel auf subtile Änderungen in den Eingabedaten reagieren kann, sodass alle Änderungen genau im Hash-Wert widergespiegelt werden.

Der Hash-Algorithmus kann prüfen, ob die Informationen gleich sind. Dieser Vorteil kann Zeit bei der wiederholten Dateiübertragung sparen.

Um ein sehr häufiges Beispiel im Leben zu nennen: Wir werden eine Software verwenden, um Dateidaten an andere im Leben und bei der Arbeit zu übertragen. Wenn jemand eine Datei an eine Person sendet und eine andere Person dieselbe Datei an eine andere Person sendet. Wenn die soziale Software die Datei dann zum zweiten Mal überträgt, vergleicht sie die Hash-Werte der beiden Übertragungen und stellt fest, dass sie gleich sind. Die Software lädt die Datei dann nicht erneut auf den Server hoch.

Darüber hinaus kann der Hash-Algorithmus auch überprüfen, ob der Inhaber der Informationen authentisch ist.

Wenn wir beispielsweise ein Konto auf einer Website registrieren und die Website das Passwort speichert, besteht unabhängig von der Sicherheit der Website die Gefahr eines Diebstahls. Wenn Sie jedoch den Hashwert des Passworts verwenden, anstatt das Passwort zu speichern, besteht dieses Risiko nicht, da der Hashwert-Verschlüsselungsprozess nicht irreversibel ist.

Das obige ist der detaillierte Inhalt vonEin einfacher Artikel, der erklärt, was ein Hash-Algorithmus ist! Was ist ein Hash-Algorithmus?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!