php小编百草带你了解MangoFarmSOL退出骗局的全过程。近日,MangoFarmSOL项目突然宣布关闭,许多投资者面临损失。这一事件引发了广泛关注和热议,背后隐藏着怎样的真相?让我们一起揭开这个神秘的面纱,探寻消失的芒果背后的故事。

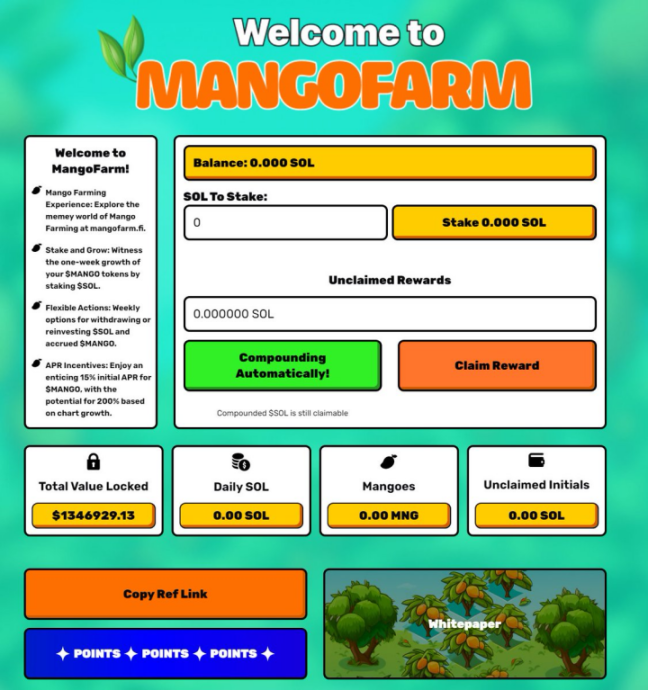

MangoFarmSOL 将自己定位为 Solana 网络上的质押协议,鼓励用户存入 SOL 而获得奖励。该项目曾承诺在 1 月 10 日进行空投而获得了 Solana 社区的关注。

然而,1 月 10 日的承诺从未兑现。2024 年 1 月 6 日,MangoFarmSOL 就实施了退出骗局,从项目合约中转移了用户存入的 13,512 枚 SOL(当时约 126 万美元),又部署恶意前段,误导用户授权「紧急迁移」并在此盗取约 6 万美元。这是我们在 2024 年至今发现的最大规模的退出骗局。

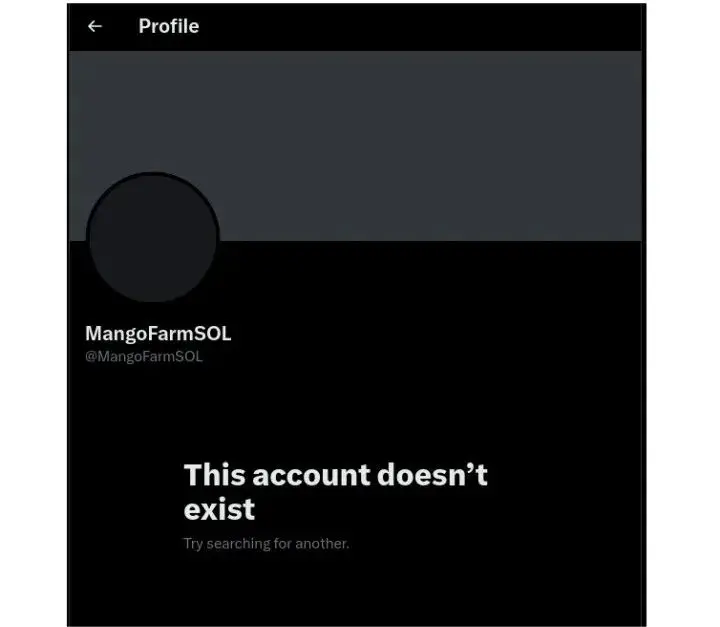

随后,MangoFarmSOL 关闭了其社交账户和网站。

与之前报道的 xKingdom 事件相似,这次事件再次突显了 DeFi 领域存在的退出骗局风险,强调了用户对团队 KYC 的重要性以及保持警惕的必要性。

第一步:布下陷阱

① 1 月 3 日,该项目利用社交媒体 KOL 的推广来提高其可信度并吸引更多用户。

1月5日,该团队宣布计划在1月10日进行MANGO代币空投,并鼓励用户通过质押SOL和推荐其他用户等方式参与,以获得额外奖励。

用户从1月3日至1月7日开始将SOL存入MangoFarmSOL的合约中。由于MANGO代币的空投承诺和网络营销的影响,该协议的TVL超过了130万美元。

第二步:实施骗局

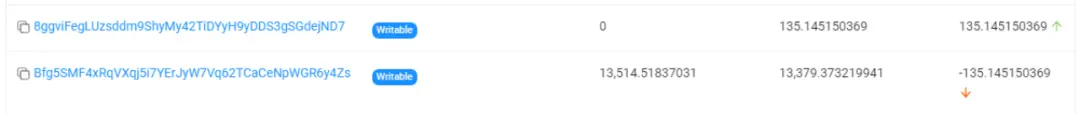

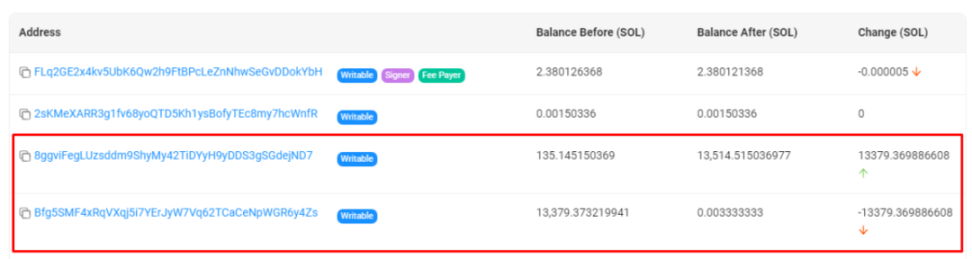

① 盗取合约资金:MangoFarmSOL 团队发起骗局,将用户存入 Mango 合约内的 13,514 SOL(约 126 万美元)提取到钱包 8ggvi。

第一笔交易:135 枚 SOL 从 Mango 合约(Bfg5SM)转移到钱包 8ggvi。

第二笔交易:13,379 枚 SOL 从 Mango 合约(Bfg5SM)转账至钱包 8ggvi。

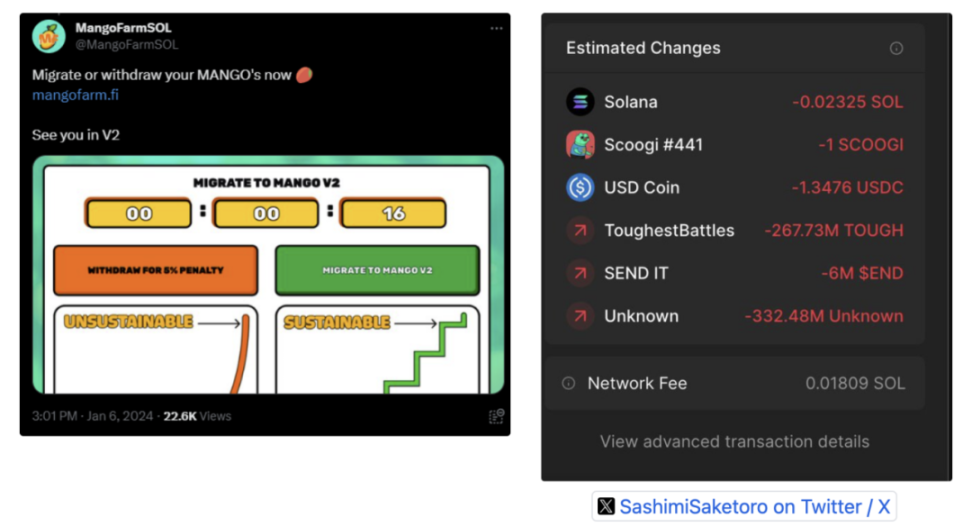

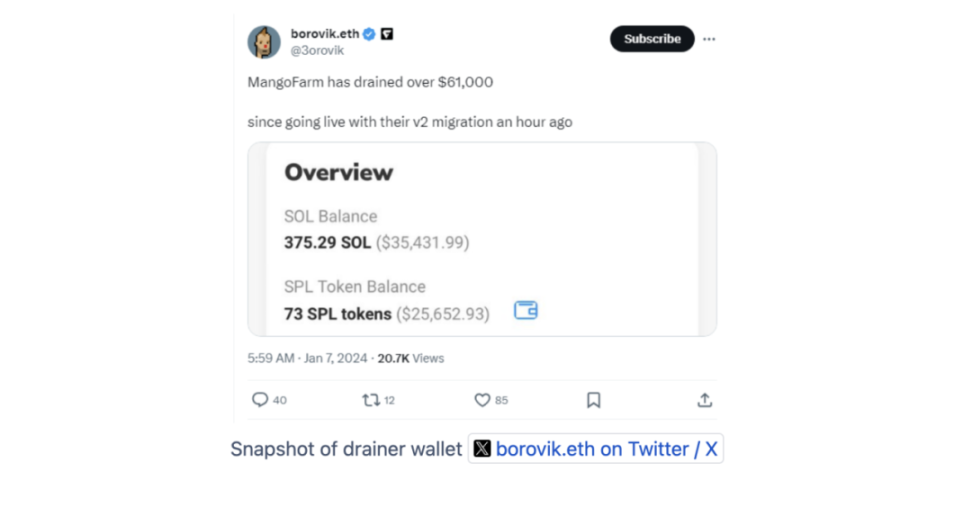

② 部署恶意前端再次行骗:随后,团队还借助先前被盗事件,以「紧急迁移」为幌子,部署了含有恶意代码的前端。该项目的官方社交媒体账户也发布了该恶意前端,诱骗用户进行交易,导致了约 6 万美元的额外资产被盗。

③ 彻底消失:MangoFarmSOL 随后停用了其社交媒体账户并关闭了官方网站,并开始转移资金。

③ 彻底消失:MangoFarmSOL 随后停用了其社交媒体账户并关闭了官方网站,并开始转移资金。

第三步:资金转移

Mango 合约被盗资金流向

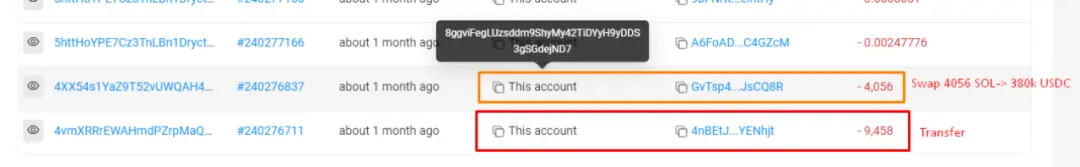

① 初始转移:Mango 合约中总共有 13.5K 枚 SOL,价值约 126 万美元,被盗后被发送到地址 8ggvi.....ejND7。

② 混合&转换:接着,9,458 枚 SOL 被发送到 4nBETJ 以混淆资金链路;8ggvi 和 4nBE 中的所有 SOL 随后都被转换为 USDC。

③ 跨链至以太坊:这些 USDC 经过 Wormhole 从 Solana 网络跨链到以太坊,并通过多次交易将这些 USDC 发送到 4 个不同的 ETH 地址。

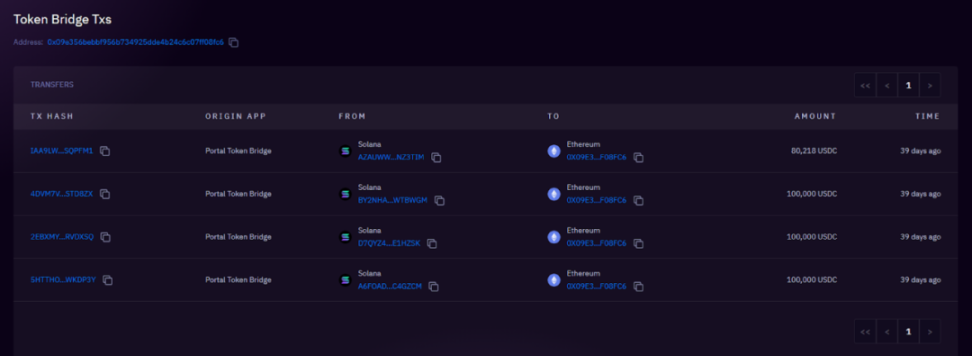

380k USDC 经过 4 次交易跨链至 0x09e3

380k USDC 经过 4 次交易跨链至 0x09e3

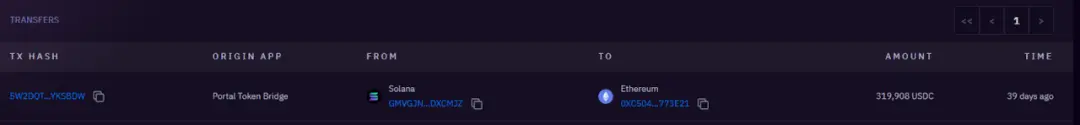

319k USDC 跨链至 0xc504

319k USDC 跨链至 0xc504

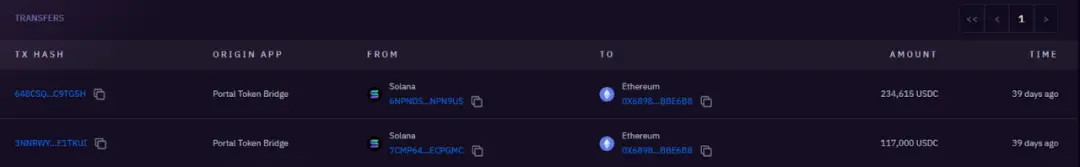

351k USDC 跨链至 0x6898

351k USDC 跨链至 0x6898

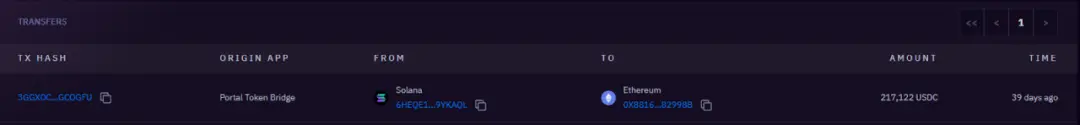

217k USDC 跨链至 0x8816

217k USDC 跨链至 0x8816

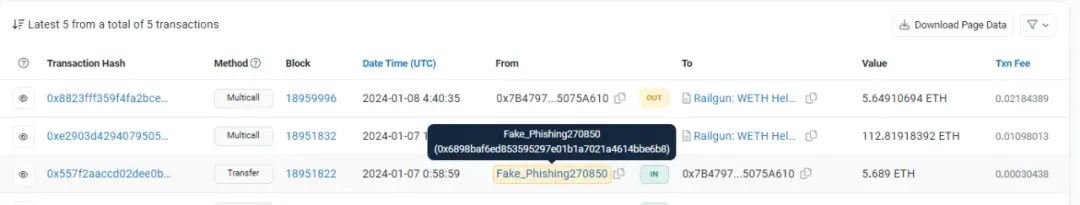

④ 最终清洗:进入以太坊网络后,USDC 被换成 ETH。然后,被盗资金通过 Railgun(隐私混合器)进行清洗,并通过 eXch(即时交换)进行交换,以进一步混淆资金。

传输至 Railgun 的交易示例

传输至 Railgun 的交易示例

传输至 eXch 的交易示例

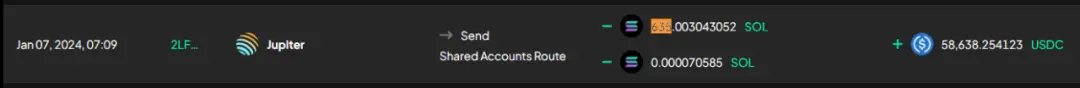

① 整合与转换:通过恶意前端窃取的用户资产被整合为 SOL,然后兑换成约 5.86 万美元的 USDC。

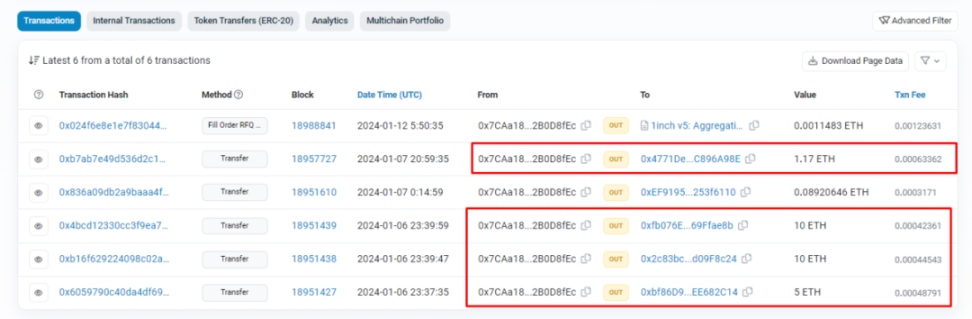

② 通过 Allbridge 跨链至以太坊:这些 USDC 在 Allbridge 经过 2 笔交易跨链到以太坊网络,地址为 0x7ca.....d8fec。

③ 最终清洗:桥接至以太坊的 USDC 被兑换为 26 枚 ETH。随后,这些资金通过多次存入 FixedFloat。

跨链到以太坊网络的被盗资金最终主要集中在三个地方:

MangoFarmSOL 骗局是 2024 年迄今为止最大规模的退出骗局。该骗局的手法与 2023 年 Harvest Keeper 事件有相似之处。这两个项目在第一次盗窃发生之后又部署了恶意前端,进一步盗取用户资金。

MangoFarmSOL 退出骗局预计造成了 132 万美元的损失,凸显了去中心化项目审查的迫切需要。

以上是消失的芒果:了解 MangoFarmSOL 退出骗局始末的详细内容。更多信息请关注PHP中文网其他相关文章!