推薦(免費):sql教學

#SQL注入即是指web應用程式對使用者輸入資料的合法性沒有判斷或過濾不嚴,攻擊者可以在web應用程式中事先定義好的查詢語句的結尾上添加額外的SQL語句,在管理員不知情的情況下實現非法操作,以此來實現欺騙資料庫伺服器執行非授權的任意查詢,從而進一步得到對應的資料資訊。

1、SQL注入案例

模擬一個使用者登入的SQL注入案例,使用者在控制台上輸入使用者名稱和密碼, 然後使用Statement 字串拼接的方式實現用戶的登入。

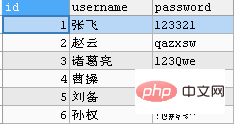

1.1 資料庫中先建立使用者表及資料

-- 创建一张用户表 CREATE TABLE `users` ( `id` INT(11) NOT NULL AUTO_INCREMENT, `username` VARCHAR(20), `password` VARCHAR(50), PRIMARY KEY (`id`) ) ENGINE=INNODB DEFAULT CHARSET=utf8; -- 插入数据 INSERT INTO users(username,`password`) VALUES('张飞','123321'),('赵云','qazxsw'),('诸葛亮','123Qwe'); INSERT INTO users(username,`password`) VALUES('曹操','741258'),('刘备','plmokn'),('孙权','!@#$%^'); -- 查看数据 SELECT * FROM users;

1.2 寫一個登入程式

import java.sql.*;

import java.util.Scanner;

public class TestSQLIn {

public static void main(String[] args) throws ClassNotFoundException, SQLException {

Class.forName("com.mysql.jdbc.Driver");

String url = "jdbc:mysql://127.0.0.1:3306/testdb?characterEncoding=UTF-8";

Connection conn = DriverManager.getConnection(url,"root","123456");

//System.out.println(conn);

// 获取语句执行平台对象 Statement

Statement smt = conn.createStatement();

Scanner sc = new Scanner(System.in);

System.out.println("请输入用户名:");

String userName = sc.nextLine();

System.out.println("请输入密码:");

String password = sc.nextLine();

String sql = "select * from users where username = '" + userName + "' and password = '" + password +"'";

//打印出SQL

System.out.println(sql);

ResultSet resultSet = smt.executeQuery(sql);

if(resultSet.next()){

System.out.println("登录成功!!!");

}else{

System.out.println("用户名或密码错误,请重新输入!!!");

}

resultSet.close();

smt.close();

conn.close();

}

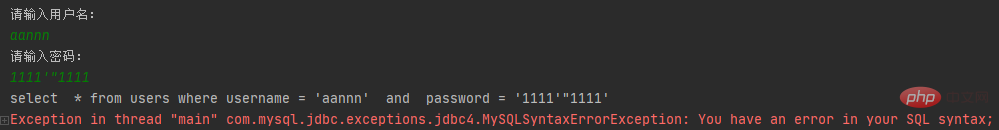

}1.3 正常登入

#輸入正確的使用者名稱及密碼後提示"登入成功"

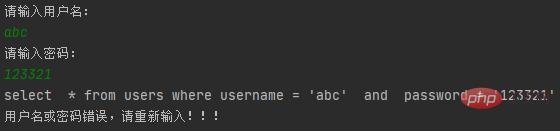

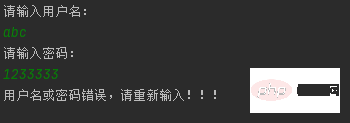

1.4 登入失敗

輸入使用者名稱或密碼錯誤時,提示「使用者名稱或密碼錯誤,請重新輸入」

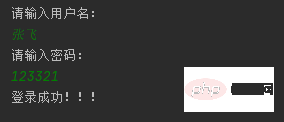

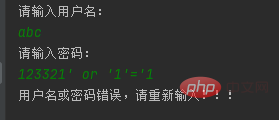

1.5 模擬SQL注入

拼接的字串中有or '1'='1' 為恆成立條件,因此及時前面的使用者及密碼不存在也會取出所有記錄,因此提示"登入成功"

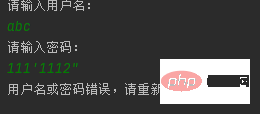

1.6 SQL語法報錯

使用拼接的方式,也會出現SQL語法錯誤等報錯,例如

2. 解決方案

使用Statement方式,使用者可以透過字串拼接,改變原本SQL真正的意義,導致存在SQL注入的風險。解決SQL注入,可以透過預處理物件PreparedStatement來取代Statement進行處理。

1.1 寫一個新程式

import java.sql.*;

import java.util.Scanner;

public class TestSQLIn {

public static void main(String[] args) throws ClassNotFoundException, SQLException {

Class.forName("com.mysql.jdbc.Driver");

String url = "jdbc:mysql://127.0.0.1:3306/testdb?characterEncoding=UTF-8";

Connection conn = DriverManager.getConnection(url,"root","123456");

//System.out.println(conn);

// 获取语句执行平台对象 Statement

// Statement smt = conn.createStatement();

Scanner sc = new Scanner(System.in);

System.out.println("请输入用户名:");

String userName = sc.nextLine();

System.out.println("请输入密码:");

String password = sc.nextLine();

String sql = "select * from users where username = ? and password = ? ";

// System.out.println(sql);

// ResultSet resultSet = smt.executeQuery(sql);

PreparedStatement preparedStatement = conn.prepareStatement(sql);

preparedStatement.setString(1,userName);

preparedStatement.setString(2,password);

ResultSet resultSet = preparedStatement.executeQuery();

if(resultSet.next()){

System.out.println("登录成功!!!");

}else{

System.out.println("用户名或密码错误,请重新输入!!!");

}

preparedStatement.close();

resultSet.close();

// smt.close();

conn.close();

}

}#2.2 正常登入

2.3 使用者名稱密碼錯誤

當使用者名稱或密碼輸入錯誤時,會提示「使用者名稱或密碼錯誤,請重新輸入」

2.4 模擬SQL注入

依照先前的情況,進行SQL注入的寫法,測試後不再出現SQL注入狀況。

2.5 模擬SQL語法錯誤

使用預處理類別後,輸入帶有單引號或雙引號的內容也不會再出現SQL語法錯誤的報錯

3. 小結

Statement 與PreparedStatement的主要差異如下:

Statement用於執行靜態SQL語句,在執行時,必須指定一個事先準備好的SQL語句

PrepareStatement是預編譯的SQL語句對象,語句中可以包含動態參數“?”,執行時可以為“?”動態設定參數值

#PrepareStatement可以減少編譯次數提高資料庫效能

以上是了解SQL注入及如何解決的詳細內容。更多資訊請關注PHP中文網其他相關文章!