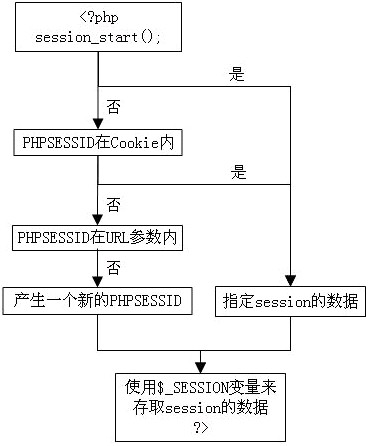

服務端和客戶端之間是透過session(會話)來連結溝通。當客戶端的瀏覽器連接到伺服器後,伺服器就會建立一個該使用者的session。每個使用者的session都是獨立的,並且由伺服器來維護。每個使用者的session是由一個獨特的字串來識別,成為session id。當使用者發出請求時,所傳送的http表頭內包含session id 的值。伺服器使用http表頭內的session id來識別時哪個使用者提交的請求。

session保存的是每個用戶的個人數據,一般的web應用程式會使用session來保存通過驗證的用戶帳號和密碼。在轉換不同的網頁時,如果需要驗證使用者身份,就是用session內所儲存的帳號和密碼來比較。 session的生命週期從使用者連上伺服器後開始,在使用者關掉瀏覽器或登出時使用者session_destroy函數刪除session資料時結束。如果使用者在20分鐘內沒有使用計算機的動作,session也會自動結束。

php處理session的應用架構

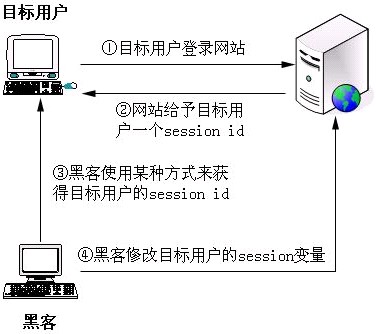

會話劫持

會話劫持是指攻擊者利用各種手段來獲取目標用戶的session id。一旦取得到session id,那麼攻擊者可以利用目標使用者的身分登入網站,取得目標使用者的操作權限。

攻擊者取得目標使用者session id的方法:

1)暴力破解:嘗試各種session id,直到破解為止。

2)計算:如果session id使用非隨機的方式產生,那麼就有可能計算出來

3)竊取:使用網絡截獲,xss攻擊等方法獲得

會話劫持的攻擊步驟

。

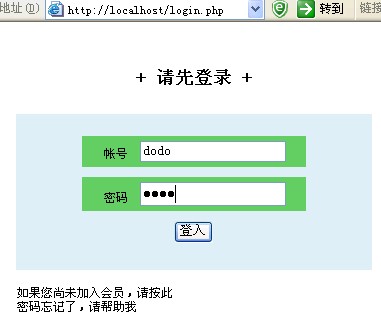

//login.php

session_start();

if (isset($_POST["login"]))

{

$link = mysql_connect("localhost", "root", "root")

or die("无法建立MySQL数据库连接:" . mysql_error());

mysql_select_db("cms") or die("无法选择MySQL数据库");

if (!get_magic_quotes_gpc())

{

$query = "select * from member where username=’" . addslashes($_POST["username"]) .

"’ and password=’" . addslashes($_POST["password"]) . "’";

}

else

{

$query = "select * from member where username=’" . $_POST["username"] .

"’ and password=’" . $_POST["password"] . "’";

}

$result = mysql_query($query)

or die("执行MySQL查询语句失败:" . mysql_error());

$match_count = mysql_num_rows($result);

if ($match_count)

{

$_SESSION["book"] = 1;

mysql_close($link);

header("Location: http://localhost/index.php?user=" . $_POST["username"]);

}

…..

// 打开Session

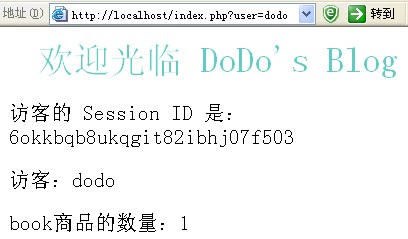

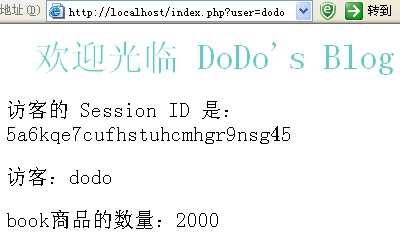

访客的 Session ID 是:echo session_id(); ?>

登入以後顯示

開始攻擊

//attack.he

//atto. cho "目標使用者的Session ID是:" . session_id() . "

";

echo "目標使用者的username是:" . $_SESSION["username"] . "

";

echo "目標使用者的pass是:$" ["password"] . "

";

// 將book的數量設定為2000

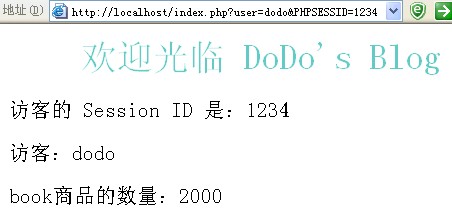

$_SESSION["book"] = 2000;

?>

.php?PHPSESSID=5a6kqe7cufhstuhcmhgr9nsg45 此ID為取得到的客戶session id,刷新客戶頁以後

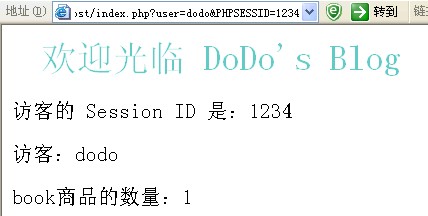

黑客可以使用給用戶的方式,http. /localhost/index.php?user=dodo&PHPSESSID=1234 把此連結寄給dodo這個使用者顯示

黑客可以使用給用戶的方式,http. /localhost/index.php?user=dodo&PHPSESSID=1234 把此連結寄給dodo這個使用者顯示

然後攻擊者再造訪http://localhost/attack.php?頁面刷新,發現

防範式可選

在index.php開頭加上

session_start();session_regenerate_id(TRUE);

…

或每次從新載入產生一個這樣每次從新載入產生的session的名稱

session的預設名稱是PHPSESSID,此變數會保存在cookie中,如果駭客不抓包分析,就無法猜到這個名稱,阻擋部分攻擊

session_start(); "mysessionid");……3)關閉透明化session id

透明化session id指當瀏覽器中的http請求沒有使用cookies來製定session id時,sessioin id使用連結來傳遞;開啟php .ini,編輯

session.use_trans_sid = 0

程式碼中

int_set("session.use_trans_sid", 0);id

session.use_cookies = 1 表示使用cookies存放session id

session.use_only_cookies = 1 表示只使用cookies存放session id,這可以避免session固定攻擊

代碼中

代碼中

session_start(); ));

$_SESSION["seid"] = $seid;

攻擊者雖然能取得session數據,但是無法得知$seid的值,只要檢查seid的值,就可以確認當前頁是否是web程式自己調用的。

以上就是PHP漏洞全解(七)-Session劫持的內容,更多相關內容請關注PHP中文網(m.sbmmt.com)!