Bagaimana cara menggunakan tab terowong untuk pilihan SSH lanjutan?

Terowong SSH adalah ciri yang disediakan oleh OpenSSH yang membolehkan penciptaan antara muka Ethernet maya melalui sambungan SSH untuk komunikasi rangkaian titik ke titik. 1. Ia boleh digunakan untuk membina sambungan gaya VPN, menjalankan protokol penghalaan, saluran rangkaian rizab dan senario lain; 2. Apabila mengkonfigurasi, gunakan parameter point-to-point dan tunneldevice terowong untuk menentukan mod dan peranti; 3. Gunakan kebenaran akar dan pastikan permittunnel ya dalam sshd_config tuan rumah jauh; 4. Aplikasi sebenar termasuk komunikasi subnet swasta dan digabungkan dengan penghalaan statik untuk mengawal laluan lalu lintas; 5. Nota termasuk sokongan sistem untuk peranti TUN/TAP dan konfigurasi IP automatik.

Apabila menyambung ke pelayan jauh menggunakan SSH, ramai orang hanya biasa dengan kaedah log masuk asas. Malah, Pelanggan OpenSSH menyediakan banyak fungsi lanjutan, termasuk mengkonfigurasi terowong melalui pilihan Tunnel dalam fail ~/.ssh/config . Ciri ini sangat berguna apabila anda perlu mewujudkan sambungan rangkaian yang berterusan atau automatik.

Apa itu terowong?

Pilihan terowong SSH membolehkan anda membuat antara muka Ethernet maya sambil mewujudkan sambungan SSH untuk mencapai komunikasi rangkaian point-to-point. Biasanya digunakan untuk:

- Mewujudkan Sambungan Gaya Rangkaian Persendirian (VPN) Maya

- Jalankan DHCP, protokol penghalaan, dan lain -lain. Antara dua mesin

- Saluran rangkaian simpanan untuk perkhidmatan tertentu

Selepas membolehkan fungsi terowong, sistem secara automatik akan membuat nod peranti bernama tunX , seperti tun0 atau tun1 , yang anda boleh mengkonfigurasi IP seperti mengendalikan kad rangkaian biasa.

Bagaimana cara mengkonfigurasi pilihan terowong?

Dalam fail ~/.ssh/config , anda boleh menetapkannya seperti ini:

Tuan rumah Myserver

HostName 192.168.1.100

Pentadbir pengguna

Tunnel point-to-point

Tunneldevice Tun0: UpTerangkan parameter utama:

-

Tunnel point-to-point: Bermakna menggunakan mod point-to-point, sesuai untuk kebanyakan senario terowong. -

TunnelDevice tun0:up: Menentukan peranti TUN yang digunakan secara tempatan dan secara automatik menaikkan antara muka apabila disambungkan.

Jika anda ingin menetapkan peranti TUN secara automatik di kedua -dua belah pihak, anda juga boleh meninggalkan TunnelDevice dan memilih peranti yang tersedia secara automatik oleh SSH.

Nota: Menggunakan fungsi terowong memerlukan kebenaran akar untuk membuat dan menguruskan peranti TUN/TAP, jadi anda mungkin perlu memulakan SSH dengan

sudo, atau konfigurasi keizinan terlebih dahulu.

Contoh senario aplikasi praktikal

Senario 1: Membina Komunikasi Subnet Persendirian

Katakan anda mempunyai dua pelayan A dan B dan mahu mereka berkongsi subnet peribadi melalui saluran yang disulitkan, contohnya 10.0.0.0/24 .

Jalankan pada:

sudo ip addr tambah 10.0.0.1 dev tun0 Sudo IP Link Set Tun0 UP

Jalankan B:

sudo ip addr tambah 10.0.0.2 dev tun0 Sudo IP Link Set Tun0 UP

Dengan cara ini mereka boleh berkomunikasi antara satu sama lain melalui ping 10.0.0.2 atau ping 10.0.0.1 .

Senario 2: Menggabungkan penghalaan statik

Anda boleh menambah laluan statik selepas terowong ditubuhkan untuk membuat lalu lintas tertentu pergi ke saluran yang disulitkan ini:

Laluan IP Sudo Tambah 192.168.10.0/24 Dev Tun0

Ini akan membolehkan semua trafik ke 192.168.10.x dihantar melalui terowong SSH.

Nota Menggunakan Terowong

- Pastikan hos jauh juga menyokong mod terowong dan

PermitTunnel yesdimasukkan ke dalam/etc/ssh/sshd_config - Terowong hanya dapat berfungsi jika kedua -dua klien dan pelayan SSH diaktifkan

- Tidak semua sistem operasi menyokong peranti TUN/TAP secara lalai, seperti beberapa persekitaran atau tingkap kontena (kecuali WSL)

- Sekiranya anda tidak mahu mengkonfigurasi IP secara manual setiap kali, anda boleh menulis skrip untuk disiapkan secara automatik semasa menyambung

Pada dasarnya itu sahaja. Menggunakan pilihan terowong dengan baik boleh membuat sambungan SSH anda bukan hanya "log masuk jauh", tetapi menjadi alat rangkaian yang fleksibel.

Atas ialah kandungan terperinci Bagaimana cara menggunakan tab terowong untuk pilihan SSH lanjutan?. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undress AI Tool

Gambar buka pakaian secara percuma

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Stock Market GPT

Penyelidikan pelaburan dikuasakan AI untuk keputusan yang lebih bijak

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

![Telnet dalam Tutorial Lengkap Windows 11 [Pemasangan/Pendayaan dan Penyelesaian Masalah]](https://img.php.cn/upload/article/000/000/164/168476253791019.jpg?x-oss-process=image/resize,m_fill,h_207,w_330) Telnet dalam Tutorial Lengkap Windows 11 [Pemasangan/Pendayaan dan Penyelesaian Masalah]

May 22, 2023 pm 09:35 PM

Telnet dalam Tutorial Lengkap Windows 11 [Pemasangan/Pendayaan dan Penyelesaian Masalah]

May 22, 2023 pm 09:35 PM

<p>Telnet ialah singkatan daripada "Rangkaian Terminal". Ia adalah protokol yang boleh digunakan pengguna untuk menyambungkan satu komputer ke komputer tempatan. </p><p>Di sini, komputer tempatan merujuk kepada peranti yang memulakan sambungan dan komputer yang disambungkan ke komputer tempatan dipanggil komputer jauh. </p><p>Telnet dijalankan pada prinsipal klien/pelayan, dan walaupun ia sudah lapuk, ia masih digunakan oleh ramai orang pada tahun 2022. Ramai orang telah pun bertukar kepada sistem pengendalian Windows 11, iaitu sistem pengendalian terkini yang ditawarkan oleh Microsoft. &

Pengaturcaraan pelayan Python: Menggunakan Paramiko untuk melaksanakan operasi jauh SSH

Jun 18, 2023 pm 01:10 PM

Pengaturcaraan pelayan Python: Menggunakan Paramiko untuk melaksanakan operasi jauh SSH

Jun 18, 2023 pm 01:10 PM

Dengan pembangunan pengkomputeran awan dan Internet of Things, pengendalian jauh pelayan telah menjadi semakin penting. Dalam Python, kita boleh menggunakan modul Paramiko untuk melaksanakan operasi jauh SSH dengan mudah. Dalam artikel ini, kami akan memperkenalkan penggunaan asas Paramiko dan cara menggunakan Paramiko dalam Python untuk mengurus pelayan dari jauh. Apakah Paramiko Paramiko ialah modul Python untuk SSHv1 dan SSHv2 yang boleh digunakan untuk menyambung dan mengawal klien SSH

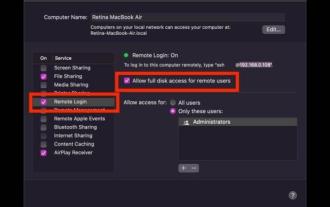

Bagaimana untuk SSH dari iPad ke Mac

Apr 14, 2023 pm 12:22 PM

Bagaimana untuk SSH dari iPad ke Mac

Apr 14, 2023 pm 12:22 PM

Cara SSH dari iPad ke Mac Ini ialah panduan dua bahagian. Mula-mula, anda akan mendayakan pelayan SSH pada Mac anda, dan kemudian anda akan menggunakan aplikasi klien ssh untuk menyambung kepadanya daripada iPad anda. Pada Mac, mulakan pelayan SSH Anda boleh mendayakan pelayan SSH pada Mac anda dengan menghidupkan ciri yang dipanggil Log Masuk Jauh. Pergi ke Menu Apple > Keutamaan Sistem > Perkongsian > Dayakan "Log Masuk Jauh" dan tandai kotak "Benarkan pengguna jauh akses penuh ke cakera" Mac anda kini adalah pelayan SSH, memberikan anda cangkerang untuk disambungkan dari iPad anda. Notis

OpenSSH pada Windows: Panduan Pemasangan, Konfigurasi dan Penggunaan

Mar 08, 2024 am 09:31 AM

OpenSSH pada Windows: Panduan Pemasangan, Konfigurasi dan Penggunaan

Mar 08, 2024 am 09:31 AM

Bagi kebanyakan pengguna Windows, Remote Desktop Protocol (RDP) sentiasa menjadi pilihan pertama untuk pengurusan jauh kerana ia menyediakan antara muka grafik yang mesra. Walau bagaimanapun, bagi pentadbir sistem yang memerlukan kawalan yang lebih terperinci, SSH mungkin lebih sesuai dengan keperluan mereka. Melalui SSH, pentadbir boleh berinteraksi dengan peranti jauh melalui baris arahan, yang boleh menjadikan pengurusan berfungsi dengan lebih cekap. Kelebihan SSH ialah keselamatan dan fleksibilitinya, memudahkan pentadbir melaksanakan kerja pengurusan dan penyelenggaraan jauh, terutamanya apabila berurusan dengan sejumlah besar peranti atau melaksanakan tugas automatik. Jadi sementara RDP cemerlang dari segi kemesraan pengguna, bagi pentadbir sistem, SSH lebih unggul dalam kuasa dan kawalan. Sebelum ini, pengguna Windows perlu meminjam

Pasang SSH pada pelayan Linux Debian11, cipta pengguna baharu dan benarkan log masuk jauh SSH, dan konfigurasikan log masuk selamat SSH!

Mar 01, 2024 pm 07:16 PM

Pasang SSH pada pelayan Linux Debian11, cipta pengguna baharu dan benarkan log masuk jauh SSH, dan konfigurasikan log masuk selamat SSH!

Mar 01, 2024 pm 07:16 PM

Langkah-langkah untuk memasang SSH pada pelayan Debian11 anda dan mencipta pengguna baharu untuk membenarkan log masuk jauh SSH adalah seperti berikut: Langkah 1: Pasang SSH Untuk memasang pelayan SSH, anda perlu log masuk ke pelayan Debian11 anda sebagai pengguna akar atau pengguna dengan keistimewaan sudo. Jalankan arahan berikut dalam terminal untuk memasang pelayan SSH: sudoaptupdatesudoaptinstallopenssh-server Langkah 2: Cipta pengguna baharu Untuk mencipta pengguna baharu, anda boleh menggunakan arahan adduser. Gantikan arahan berikut dengan nama pengguna yang anda inginkan: sudoaddusernew_username Anda akan digesa untuk menetapkan kata laluan pengguna baharu dan lain-lain

Bagaimana untuk menyemak versi SSH di Linux

Feb 15, 2023 am 11:28 AM

Bagaimana untuk menyemak versi SSH di Linux

Feb 15, 2023 am 11:28 AM

Kaedah menyemak: 1. Gunakan editor teks untuk membuka "/etc/ssh/sshd_config" dan semak medan "Protokol" Jika "Protokol 2" dipaparkan, ia bermakna pelayan hanya menyokong SSH2 dipaparkan, ini bermakna pelayan menyokong kedua-dua SSH2 dan SSH2. 2. Paksa ssh untuk menggunakan protokol dan hakim SSH tertentu dengan menyemak respons pelayan SSH. 3. Gunakan alat scanssh dengan sintaks "sudo scanssh -s ssh ip address".

Bagaimana untuk menangani kegagalan untuk memulakan perkhidmatan SSH dalam sistem Linux

Mar 19, 2024 pm 12:15 PM

Bagaimana untuk menangani kegagalan untuk memulakan perkhidmatan SSH dalam sistem Linux

Mar 19, 2024 pm 12:15 PM

Dalam sistem Linux, perkhidmatan SSH (SecureShell) ialah alat yang sangat penting untuk menyambung dari jauh ke pelayan dan melaksanakan operasi pengurusan. Tetapi kadangkala, kami mungkin menghadapi situasi di mana perkhidmatan SSH gagal dimulakan, yang mungkin mengakibatkan ketidakupayaan untuk menyambung ke pelayan dari jauh. Dalam kes ini, kita perlu mengambil beberapa langkah untuk menyelesaikan masalah tersebut. Artikel ini akan memperkenalkan cara mengendalikan kegagalan untuk memulakan perkhidmatan SSH dalam sistem Linux, dan menyediakan beberapa contoh kod khusus untuk membantu anda menyelesaikan masalah ini. 1. Sahkan

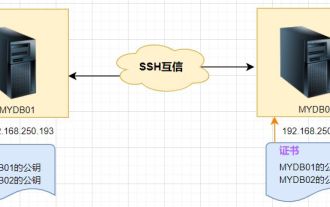

Konfigurasi kepercayaan bersama log masuk SSH Linux

Feb 19, 2024 pm 07:48 PM

Konfigurasi kepercayaan bersama log masuk SSH Linux

Feb 19, 2024 pm 07:48 PM

1. Tujuan ssh saling percaya 1. SSH saling percaya diperlukan apabila membina kelompok, yang kondusif untuk memudahkan operasi pada nod lain. 2. Apabila menggunakan operasi salinan jauh scp, anda perlu memasukkan nama pengguna dan kata laluan pelayan sasaran Pada masa ini, anda boleh mengkonfigurasi kepercayaan bersama SSH antara pelayan Linux, supaya anda boleh log masuk tanpa kata laluan apabila beroperasi antara berbilang. pelayan Linux. 2. Prinsip konfigurasi saling percaya ssh Secara ringkasnya, pelayan menyimpan sijil hos sasaran supaya pengesahan boleh diselesaikan secara automatik tanpa memasukkan kata laluan. 3. Langkah konfigurasi saling percaya SSH 1. Setiap nod menjana kunci awam dan pasangan kunci persendirian sendiri. 2. Hantar fail kunci awam anda kepada pihak lain. 3. Sahkan sama ada konfigurasi kepercayaan bersama berjaya. 4. Konfigurasikan ssh saling percaya di sini dengan MYDB01 dan