TCP dan UDP beroperasi pada lapisan pengangkutan Suite Protokol Internet dan bertanggungjawab untuk memudahkan pemindahan data antara peranti melalui rangkaian.

TCP (Transmission Control Protocol) ialah protokol berorientasikan sambungan yang mewujudkan saluran yang boleh dipercayai antara penghantar dan penerima.

Ia memastikan semua paket data dihantar dengan tepat dan mengikut susunan yang betul, menjadikannya sesuai untuk aplikasi yang integriti data adalah penting.

UDP (User Datagram Protocol) ialah protokol tanpa sambungan yang menghantar data tanpa mewujudkan sambungan hujung ke hujung khusus.

Ia tidak menjamin penghantaran atau susunan paket data, yang mengurangkan overhed dan membolehkan kelajuan penghantaran yang lebih pantas.

Ini menjadikan UDP sesuai untuk aplikasi yang kelajuannya lebih kritikal daripada kebolehpercayaan.

TCP ialah protokol berorientasikan sambungan, yang bermaksud ia memerlukan sambungan rasmi untuk diwujudkan antara penghantar dan penerima sebelum sebarang pemindahan data bermula.

Proses persediaan ini dikenali sebagai "jabat tangan tiga hala."

Dalam jabat tangan ini, pengirim dan penerima bertukar paket penyegerakan (SYN) dan pengakuan (ACK) untuk bersetuju dengan nombor jujukan awal dan saiz tetingkap.

Mewujudkan sambungan ini memastikan kedua-dua pihak bersedia untuk komunikasi, menyediakan saluran yang boleh dipercayai untuk pertukaran data.

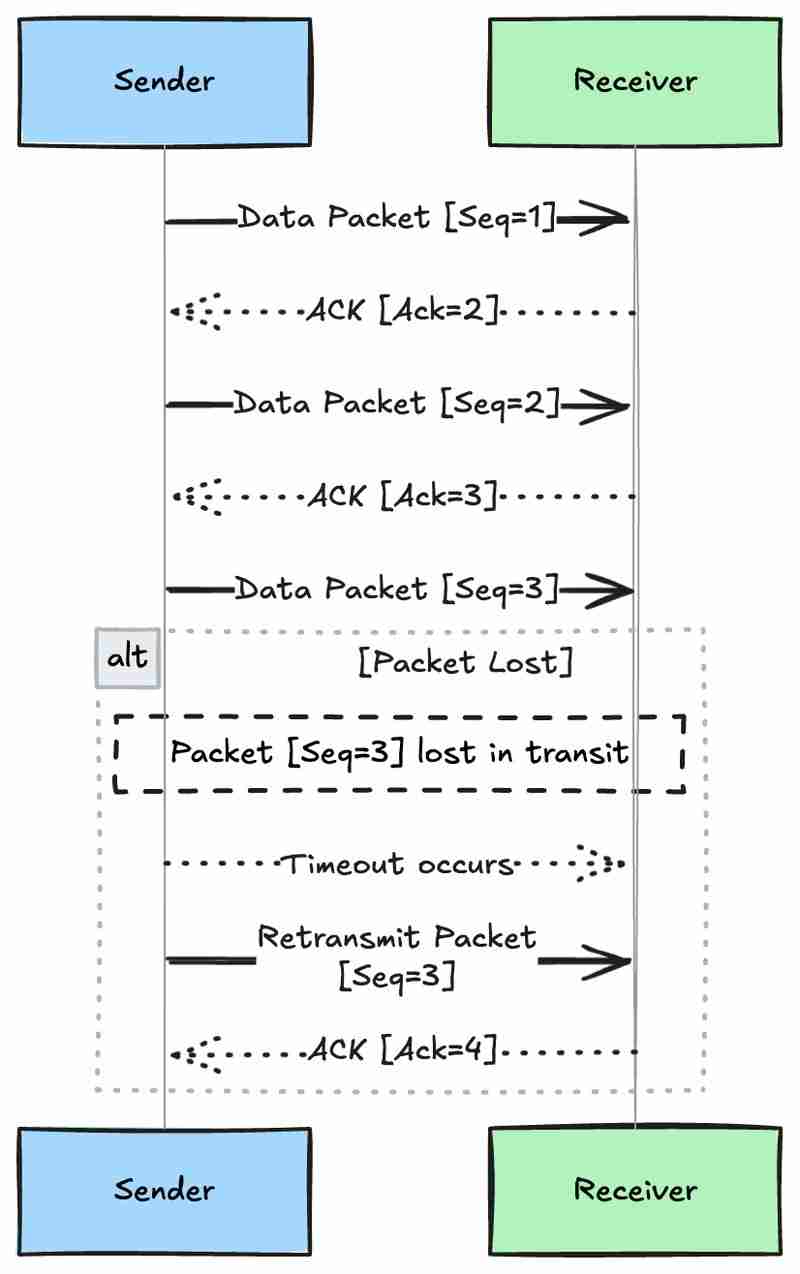

Salah satu kekuatan utama TCP ialah keupayaannya untuk menjamin penghantaran paket data yang boleh dipercayai mengikut susunan yang tepat ia dihantar.

Ia mencapai ini melalui penjujukan dan mekanisme pengakuan:

Ini membolehkan penerima memasang semula paket dalam susunan yang betul, walaupun ia tiba di luar urutan disebabkan penghalaan rangkaian.

Jika pengirim tidak menerima pengakuan dalam tempoh masa tertentu, ia menganggap paket itu hilang dan menghantarnya semula.

TCP menggabungkan kawalan aliran dan algoritma kawalan kesesakan untuk mengurus penghantaran data dengan cekap:

TCP menggunakan protokol tetingkap gelongsor di mana penerima mengiklankan jumlah data yang boleh diterimanya pada satu masa (saiz tetingkap).

Pengirim mesti mematuhi had ini, memastikan aliran data lancar dan menghalang limpahan penimbal di hujung penerima.

Ia menggunakan algoritma seperti Permulaan Perlahan, Pengelakan Kesesakan, Penghantaran Semula Pantas dan Pemulihan Pantas untuk melaraskan kadar penghantaran data.

Apabila kehilangan paket atau kelewatan dikesan—tanda kemungkinan kesesakan—pengirim mengurangkan kadar penghantarannya untuk mengurangkan ketegangan rangkaian.

Sebaliknya, jika rangkaian jelas, TCP secara beransur-ansur meningkatkan kadar penghantaran untuk mengoptimumkan daya pemprosesan.

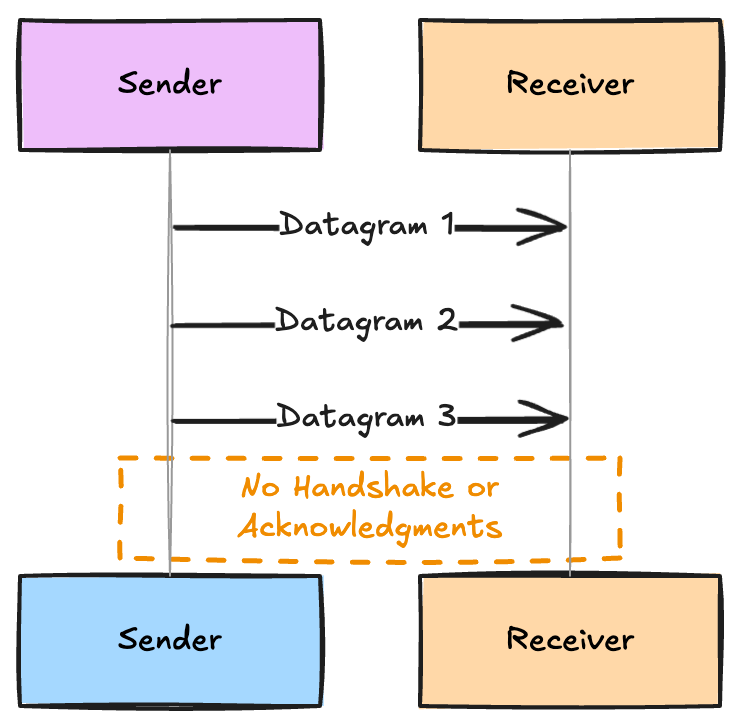

UDP ialah protokol tanpa sambungan, bermakna ia tidak memerlukan sambungan hujung ke hujung khusus sebelum data dihantar.

Tidak seperti TCP, yang mewujudkan sambungan melalui proses jabat tangan, UDP menghantar paket data, dikenali sebagai datagram, terus kepada penerima tanpa sebarang persediaan komunikasi terlebih dahulu.

Ketiadaan sambungan ini mengurangkan kelewatan awal dan membolehkan penghantaran data dimulakan serta-merta.

Penghantar tidak menunggu sebarang pengakuan daripada penerima, menjadikan proses komunikasi menjadi mudah dan cekap.

Transmisi Segera: Memandangkan tiada persediaan sambungan, data boleh dihantar sebaik sahaja ia sedia, yang penting untuk aplikasi sensitif masa.

Tiada Proses Jabat Tangan: Menghapuskan overhed yang dikaitkan dengan mewujudkan dan menamatkan sambungan, mengurangkan kependaman.

Komunikasi Tanpa Status: Setiap datagram adalah bebas, mengandungi semua maklumat yang diperlukan untuk penghalaan, yang memudahkan protokol dan mengurangkan penggunaan sumber pada peranti rangkaian.

UDP menyediakan perkhidmatan "tidak boleh dipercayai", yang dalam istilah rangkaian bermaksud:

Tiada Jaminan Penghantaran Paket: Datagram mungkin hilang semasa transit tanpa pengirim dimaklumkan.

Tiada Jaminan Pesanan: Paket mungkin tiba di luar urutan, kerana UDP tidak menyusun semulanya.

Tiada Pembetulan Ralat: Tidak seperti TCP, UDP tidak menyemak ralat atau menghantar semula paket yang hilang atau rosak.

Penurunan Overhed: Dengan tidak menjejaki penghantaran paket atau mengendalikan pengakuan, UDP mengurangkan jumlah data tambahan yang dihantar melalui rangkaian.

Transmisi Lebih Pantas: Kurang pemprosesan diperlukan oleh kedua-dua penghantar dan penerima, membolehkan daya pemprosesan yang lebih tinggi dan kependaman yang lebih rendah.

Kawalan Tahap Aplikasi: Sesetengah aplikasi lebih suka mengendalikan kebolehpercayaan dan pembetulan ralat sendiri daripada bergantung pada protokol pengangkutan.

Reka bentuk minimalis UDP menyumbang kepada overhed yang rendah:

Saiz Pengepala Kecil: Pengepala UDP hanya 8 bait panjang, berbanding dengan pengepala 20 bait TCP. Saiz yang lebih kecil ini bermakna kurang data dihantar dengan setiap paket, menjimatkan lebar jalur.

Pemprosesan Ringkas: Kurang ciri bermakna kurang kerja pengiraan untuk peralatan rangkaian dan titik akhir, yang boleh meningkatkan prestasi, terutamanya di bawah beban tinggi.

Kecekapan dalam Aplikasi Berprestasi Tinggi: Overhed yang dikurangkan menjadikan UDP sesuai untuk aplikasi yang perlu menghantar volum data yang besar dengan cepat dan boleh bertolak ansur dengan kehilangan data.

Memerlukan Pemindahan Data yang Boleh Dipercayai untuk Penyampaian Halaman

Semakan imbas web sangat bergantung pada pemindahan data yang tepat dan lengkap untuk memaparkan halaman web dengan betul.

Protokol HTTP dan HTTPS menggunakan TCP untuk memastikan semua elemen halaman web—seperti teks, imej dan skrip—diserahkan dengan pasti dan mengikut susunan yang betul.

Ciri penyemakan ralat dan pengakuan TCP menjamin bahawa paket yang hilang atau rosak dihantar semula, menghalang imej rosak atau kandungan tidak lengkap, yang penting untuk pengalaman dan fungsi pengguna.

Memastikan Penghantaran Mesej Lengkap dan Tertib

Protokol e-mel seperti SMTP (Simple Mail Transfer Protocol) dan IMAP (Internet Message Access Protocol) menggunakan TCP untuk menyediakan penghantaran mesej yang boleh dipercayai.

E-mel selalunya mengandungi maklumat penting dan lampiran yang mesti sampai dengan sempurna.

TCP memastikan semua bahagian e-mel diterima dalam urutan yang betul tanpa ralat, mengekalkan integriti komunikasi dan mencegah kehilangan data, yang penting untuk surat-menyurat peribadi dan profesional.

Mengutamakan Kepantasan Daripada Kebolehpercayaan untuk Mengurangkan Kependaman

Aplikasi seperti Voice over IP (VoIP) dan persidangan video memerlukan kelewatan yang minimum untuk memudahkan komunikasi masa nyata yang lancar.

UDP digunakan kerana ia membolehkan data dihantar dengan cepat tanpa overhed untuk mewujudkan sambungan atau memastikan penghantaran paket.

Walaupun UDP tidak menjamin bahawa semua paket tiba atau teratur, kehilangan sekali-sekala paket data mungkin mengakibatkan gangguan ringkas tetapi tidak menjejaskan keseluruhan perbualan dengan ketara.

Keutamaan ialah mengurangkan kependaman untuk mengekalkan aliran komunikasi semula jadi.

Bertolak ansur dengan Kehilangan Data Kecil untuk Main Semula Berterusan

Perkhidmatan penstriman, seperti penstriman video atau audio langsung, menggunakan UDP untuk menghantar data secara berterusan kepada pengguna.

Overhed rendah protokol membolehkan strim yang stabil tanpa kelewatan yang berkaitan dengan pemeriksaan ralat dan penghantaran semula.

Kehilangan paket kecil boleh menyebabkan sedikit penurunan dalam kualiti tetapi secara amnya tidak dapat dilihat oleh pengguna.

Objektif utama adalah untuk mengelakkan penimbalan dan gangguan, memberikan pengalaman menonton atau mendengar tanpa gangguan.

UDP membolehkan perkhidmatan mengutamakan main balik berterusan berbanding ketepatan data yang sempurna.

Memerlukan Penghantaran Data Pantas untuk Interaksi Masa Nyata

Perjudian dalam talian menuntut pertukaran data yang pantas dan berterusan untuk mencerminkan tindakan pemain serta-merta.

UDP diutamakan kerana ia menyediakan komunikasi kependaman rendah, penting untuk permainan responsif.

Pemain boleh mengalami interaksi masa nyata tanpa kelewatan yang ketara.

Walaupun sesetengah paket data mungkin hilang, permainan biasanya mengimbangi dengan kerap mengemas kini keadaan permainan, memastikan pengalaman yang lancar.

Penekanan adalah pada kelajuan dan bukannya kebolehpercayaan mutlak untuk mengekalkan permainan yang lancar.

Apabila memilih antara TCP dan UDP, adalah penting untuk mempertimbangkan cara setiap ciri protokol mempengaruhi prestasi rangkaian.

Faktor utama termasuk kependaman, pemprosesan, kebolehpercayaan dan cara ini memberi kesan kepada kefungsian aplikasi dan pengalaman pengguna.

Paket Pengakuan dan Jabat Tangan Boleh Memperkenalkan Kelewatan

TCP direka untuk kebolehpercayaan dan penghantaran data yang teratur, yang memperkenalkan overhed tambahan:

Proses ini melibatkan pertukaran paket SYN (segerakkan) dan ACK (akui), menambah kependaman awal.

Jika pengakuan tidak diterima, TCP menghantar semula data. Walaupun ini menjamin penghantaran, ia boleh menyebabkan kelewatan, terutamanya dalam rangkaian kependaman tinggi atau dalam jarak jauh.

Walaupun bermanfaat untuk kestabilan rangkaian, mekanisme ini boleh mengurangkan daya pengeluaran semasa tempoh kesesakan, menjejaskan prestasi aplikasi.

Overhed yang Dikurangkan Membawa kepada Kependaman Yang Lebih Rendah

Reka bentuk UDP mengutamakan kelajuan dan kecekapan:

Tiada Sambungan Penubuhan: UDP adalah tanpa sambungan, jadi ia tidak memerlukan jabat tangan sebelum menghantar data.

Ketiadaan persediaan awal ini mengurangkan kependaman, membolehkan penghantaran data segera.

Tiada Pengakuan: UDP tidak menunggu pengakuan atau menghantar semula paket yang hilang, menghapuskan kelewatan yang dikaitkan dengan proses ini dalam TCP.

Overhead Protokol Minimum: Dengan saiz pengepala yang lebih kecil dan mekanisme protokol yang lebih sedikit, UDP mengurangkan jumlah data tambahan yang dihantar melalui rangkaian, meningkatkan daya pengeluaran dan mengurangkan kependaman.

Menentukan Sama ada Kepantasan atau Kebolehpercayaan Adalah Penting

Memilih antara TCP dan UDP bergantung pada keperluan khusus aplikasi:

Dalam kes ini, ciri kebolehpercayaan TCP adalah penting untuk memastikan integriti dan ketertiban data.

Di sini, overhed UDP yang rendah dan penghantaran yang lebih pantas menjadikannya pilihan pilihan, walaupun beberapa paket data hilang sepanjang perjalanan.

Menggunakan Kedua-dua Protokol Di Tempat Yang Sesuai

Dalam sesetengah senario, gabungan kedua-dua TCP dan UDP boleh mengoptimumkan prestasi:

Sebagai contoh, apl persidangan video boleh menggunakan UDP untuk strim audio dan video masa nyata untuk meminimumkan kependaman, sambil menggunakan TCP untuk menghantar mesej teks atau pemindahan fail dalam apl untuk memastikan penghantaran yang boleh dipercayai.

Pendekatan ini membolehkan komunikasi kependaman rendah dengan kebolehpercayaan tambahan jika perlu, disesuaikan khusus dengan keperluan aplikasi.

Apabila memilih antara TCP dan UDP, adalah penting untuk mempertimbangkan bukan sahaja prestasi dan kebolehpercayaan tetapi juga implikasi keselamatan.

Setiap protokol mempunyai kelemahan yang wujud yang boleh dieksploitasi oleh pelakon yang berniat jahat.

Memahami kelemahan ini dan melaksanakan teknik pengurangan yang sesuai adalah penting untuk mengekalkan keselamatan rangkaian.

Berfikir selama 5 saat

V. Implikasi Keselamatan

Apabila memilih antara TCP dan UDP, adalah penting untuk mempertimbangkan bukan sahaja prestasi dan kebolehpercayaan tetapi juga implikasi keselamatan. Setiap protokol mempunyai kelemahan yang wujud yang boleh dieksploitasi oleh pelakon yang berniat jahat. Memahami kelemahan ini dan melaksanakan teknik pengurangan yang sesuai adalah penting untuk mengekalkan keselamatan rangkaian.

Kerentanan kepada Serangan Banjir SYN

Sifat berorientasikan sambungan TCP memerlukan jabat tangan tiga hala (SYN, SYN-ACK, ACK) untuk mewujudkan sambungan antara pelanggan dan pelayan.

Dalam serangan banjir SYN, penyerang mengeksploitasi mekanisme ini dengan menghantar sejumlah besar permintaan SYN ke pelayan tetapi tidak pernah menyelesaikan jabat tangan.

Khususnya, penyerang:

Menghantar banyak paket SYN dengan alamat IP palsu.

Pelayan bertindak balas dengan paket SYN-ACK dan memperuntukkan sumber untuk setiap sambungan separuh terbuka.

Memandangkan ACK terakhir daripada pelanggan tidak pernah sampai, sambungan ini kekal separuh terbuka, memakan memori pelayan dan kuasa pemprosesan.

Hasilnya ialah pelanggan yang sah tidak dapat mewujudkan sambungan kerana sumber pelayan terbeban, membawa kepada keadaan penafian perkhidmatan (DoS).

Pelaksanaan Kuki SYN

Kuki SYN ialah teknik sebelah pelayan untuk mengurangkan serangan banjir SYN tanpa memerlukan sumber tambahan untuk sambungan separuh terbuka. Begini cara mereka berfungsi:

Apabila paket SYN diterima, bukannya memperuntukkan sumber, pelayan mengekod keadaan (seperti nombor jujukan dan parameter sambungan lain) ke dalam medan nombor jujukan awal (ISN) paket SYN-ACK.

Jika pelanggan membalas dengan paket ACK (melengkapkan jabat tangan), pelayan boleh membina semula keadaan sambungan asal daripada ISN dan meneruskan untuk mewujudkan sambungan.

Pendekatan ini membolehkan pelayan mengendalikan sejumlah besar permintaan SYN tanpa membebankan sumbernya, kerana ia tidak perlu menjejaki sambungan separuh terbuka.

Penggunaan Tembok Api dan Sistem Pencegahan Pencerobohan

Tembok api dan sistem pencegahan pencerobohan (IPS) boleh dikonfigurasikan untuk mengesan dan mengurangkan serangan banjir SYN:

Penghadan Kadar: Mengehadkan bilangan paket SYN daripada satu alamat IP atau subnet boleh mengurangkan kesan serangan.

Ambang dan Makluman: Menetapkan ambang untuk trafik SYN biasa dan menjana makluman apabila melebihi membantu dalam pengesanan awal.

Menapis Alamat IP Palsu: Melaksanakan penapisan masuk dan keluar untuk menyekat paket dengan alamat IP sumber palsu.

Pelarasan Tamat Masa

Melaraskan tempoh tamat masa untuk sambungan separuh terbuka boleh membebaskan sumber dengan lebih cepat:

Mengurangkan Tamat Masa SYN-RECEIVED: Mengurangkan masa pelayan menunggu ACK terakhir sebelum melepaskan sambungan separuh terbuka.

Terdedah kepada Serangan Penguatan Seperti Penguatan DNS

Sifat UDP tanpa sambungan dan kekurangan pengesahan menjadikannya terdedah kepada serangan amplifikasi, di mana penyerang boleh menguatkan volum trafik yang diarahkan pada sasaran, menyebabkan penolakan perkhidmatan (DDoS) teragih. Dalam serangan amplifikasi DNS:

Serangan amplifikasi yang serupa boleh mengeksploitasi perkhidmatan berasaskan UDP lain seperti NTP (Protokol Masa Rangkaian) dan SSDP (Protokol Penemuan Perkhidmatan Mudah).

Penghadan Kadar

Melaksanakan pengehadan kadar mengawal aliran trafik ke dan dari rangkaian:

Mekanisme Penapisan Teguh

Menggunakan teknik penapisan lanjutan untuk menyekat trafik berniat jahat:

Mengurangkan permukaan serangan dengan melumpuhkan perkhidmatan UDP yang tidak digunakan:

Menutup Port yang Tidak Diperlukan: Mematikan perkhidmatan yang dijalankan pada port UDP yang tidak penting.

Menjamin Perkhidmatan Terbuka: Untuk perkhidmatan yang diperlukan, laksanakan pengesahan dan kawalan akses untuk mengelakkan penyalahgunaan.

Menggunakan DNSSEC dan Pengehadan Kadar Respons (RRL)

Untuk pelayan DNS:

DNSSEC (Sambungan Keselamatan Sistem Nama Domain): Menambahkan pengesahan pada respons DNS, mengurangkan keberkesanan serangan penipuan.

Penghadan Kadar Tindak Balas: Mengkonfigurasi pelayan DNS untuk mengehadkan kadar tindak balas untuk mengelakkan penyertaan dalam serangan amplifikasi.

Atas ialah kandungan terperinci TCP vs protokol UDP. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!