보안 산업의 발전과 함께 국가에서는 이를 매우 중요하게 생각합니다. 다양한 산업이 다양한 위협에 시달리고 있습니다. A측의 일부 기업은 관련 보안 부서가 없거나 보안 역량이 상대적으로 취약하여 B측의 보안 인력을 고용하여 운영 서비스를 제공합니다. 그런 다음 당사자 B의 보안 엔지니어는 고객이 비즈니스 운영 중에 발생하는 일부 보안 이벤트를 처리하도록 도와야 합니다. 예를 들어 취약점이 발생한 후 보안 엔지니어는 다른 비즈니스 시스템에 취약점이 있는지 여부와 적시에 복구해야 하는지 여부를 감지해야 합니다. . 또한 고객 보고를 용이하게 하고 업무 효율성을 향상시키는 방법 등을 위해 일부 결과를 출력해야 합니다.

nmap -T4 -n -V –sn -iL ip.txt -oN live_host.txt

提示:-sn参数也是ping 扫描,不进行端口扫描。Sn扫描 和sp 扫描的区别是:sp扫描无法扫描出防火墙禁ping 的存活主机;而sn扫描。防火墙在禁ping状态下,防火墙把icmp包都丢弃了,依然能检测到存活的主机 -P0.-PS,-PA,-PU 扫描会进行端口开放扫描,而-Sp ,-sn 扫描则不会进行端口开放扫描

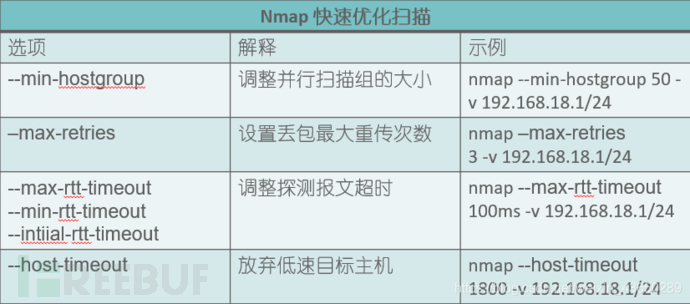

nmap -T4 -n –v --top-ports “1000” –max-retries 3 --min-hostgroup 100 --host-timeout 18000ms --max-rtt-timeout 500ms --open -iL ip.txt -oA openport_result 提示:--max-rrt-timeout, --host-timeout 在旧版本的nmap 中,默认单位为毫秒,在新版nmap7.80版本中,默认的单位是秒,如果想要设置毫秒单位,记得在数字后面加ms ,例如:

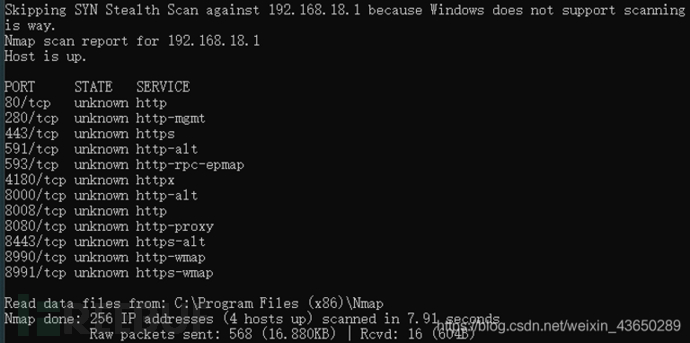

오픈 HTTP 서비스

nmap -T4 –n –v –p http* --max-retries 3 –min-hostgroup 30 –host-timeout 18000ms –open –iL ip.txt –oA httpport_result

nmap -v -n -Pn --script=vuln -T4 --open -M 5 -iL ip.txt -oN vuln_scan_result.txt

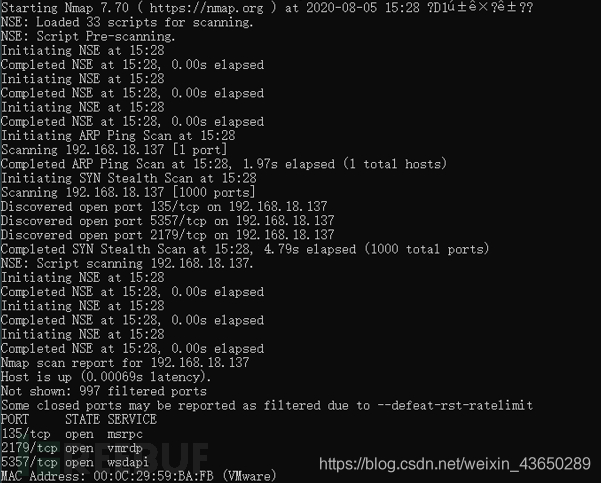

nmap -T4 -n -v –script=smb* --max-retries 3 --open -iL ip.txt -oA smbvuln_result

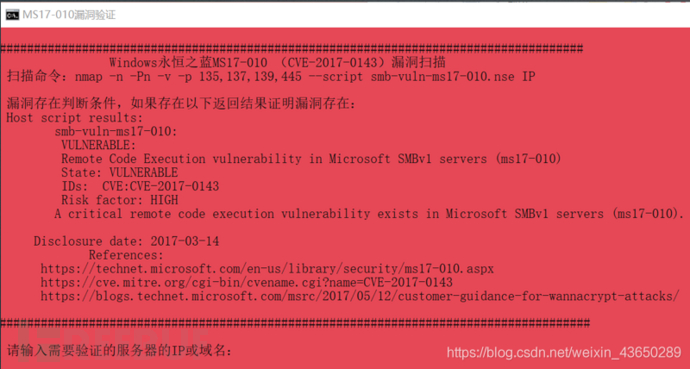

일괄 처리 스크립트를 사용할 수 있습니다. Nmap 취약점 POC 작성 하나의 -클릭 검증 스크립트 도구, 간단하고 사용하기 쉬운

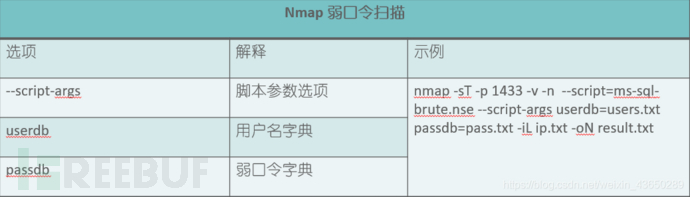

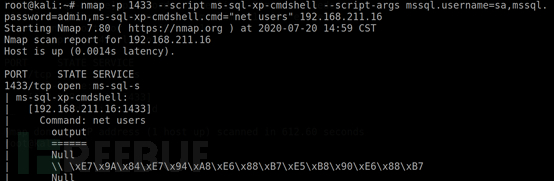

命令如下: Nmap -sT -p 目标应用端口 -v -n -Pn --script = 弱口令扫描脚本 --script-args userdb=用户名字典,passdb=弱口令字典 -iL ip.txt -oN result.txt

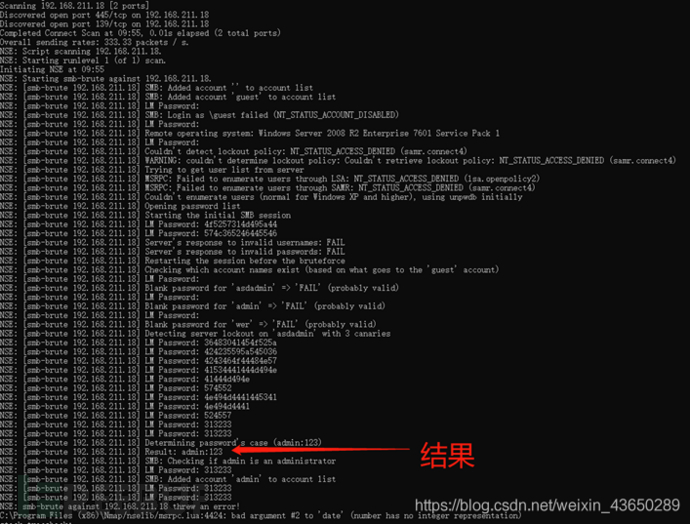

nmap -v -n -sT -d --script=smb-brute.nse --script-args userdb=smb_user.dic,passdb=week.txt -p 445,139 -oN res.txt -iL ip.txt

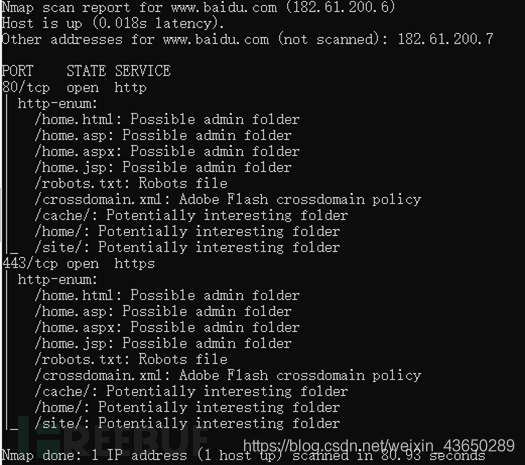

웹 디렉토리 스캔

웹 디렉토리 스캔

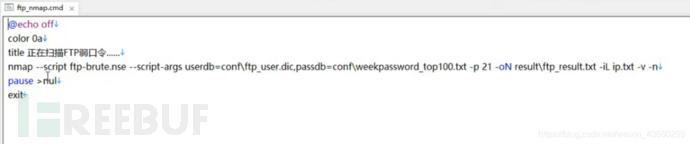

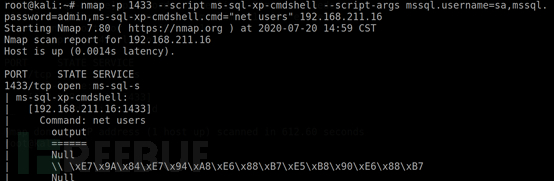

nmap –v –n -sT –script ms-sql-brute.nse –script-args userdb= conf\mssql_user.dic,passdb=conf\weekpassword.txt -p 1433 -oN result\mssql_result.txt -iL ip.txt

결과 스캔 및 구성

결과 스캔 및 구성

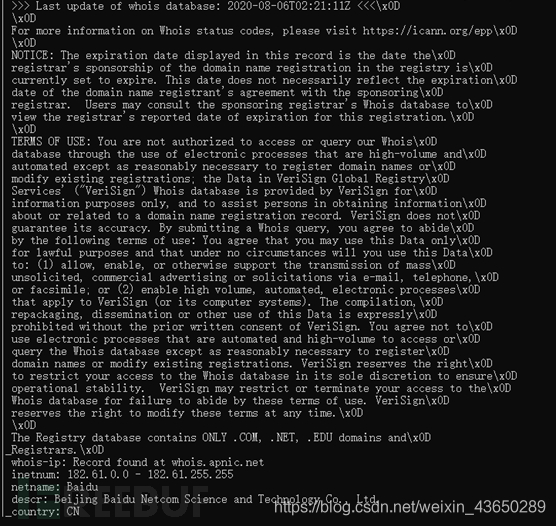

nmap --script external www.baidu.com

nmap -p 80,443 --script=http-enum.nse www.baidu.com

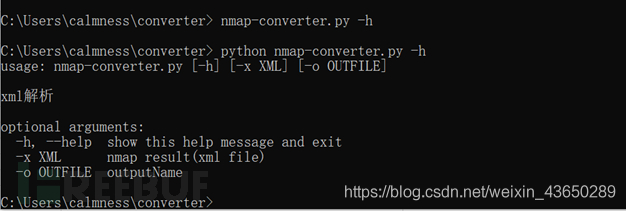

xml 문서를 HTML로 변환

xml 문서를 HTML로 변환

https://github.com/mrschyte/nmap-converter 或者 nmaptocsv

수정된 템플릿을 사용하여 htm 파일 출력:

수정된 템플릿을 사용하여 htm 파일 출력:

pip install XlsxWriter pip install python-libnmap

위 내용은 Nmap 작업 분석 예시의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!