파고다(Pagoda)가 뒤집혔고, 중대한 취약점이 발견되었으며, 많은 사이트가 삭제되었으며, 방금 긴급 업데이트 패치가 출시되었습니다!

2020년 8월 23일Pagoda 패널이 심각한 보안 사고에 노출되었습니다. 이번에는 백도어 문제가 아니었지만데이터베이스에 대한 무단 액세스 취약점이 있어 인증 없이 phpmyadmin에 직접 루트로 접근해야 합니다. 공용 네트워크,IP 또는 도메인 이름 주소: 888/pma는 phpMyAdmin에 직접 들어갈 수 있으며, 이로 인해 많은 웹사이트 데이터베이스가 변조되거나 데이터베이스가 직접 삭제되어 큰 손실을 입을 수 있습니다!

아래 그림은 Pagoda 패널 서버 소프트웨어를 사용한 후 노출된 데이터베이스에 대한 무단 액세스 취약점을 보여줍니다

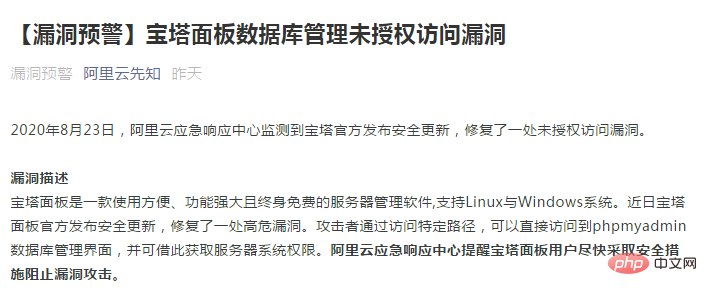

아래 그림은 Alibaba Cloud 선지자 알림을 보여줍니다:

phpmyadmin의 보안 액세스 모듈이 있는 이유는 phpmyadmin 데이터베이스 관리 소프트웨어가 Pagoda 패널에 설치되어 있는 한 사용자 이름이나 비밀번호 없이 데이터베이스를 작동할 수 있다는 것입니다.

Pagoda Linux 버전 7.4.2

Pagoda Linux 테스트 버전 7.5.14

Pagoda Windows 버전 6.8 버전

1. 방화벽에서는 phpmyadmin에 대한 액세스 권한이 금지되어 있습니다.

2. 자신의 데이터베이스가 타인에 의해 접촉된 것으로 의심된다면 /www/wwwlog에서 access.log를 확인하고(원격 IP인지 여부) nginx 포트 액세스 기록을 확인할 수 있습니다. 어제로 복원하는 것이 좋습니다. 또는 이전 버전에서는 권한 상승을 피하세요.

3. 비밀번호를 모두 변경하세요.

4. 백업, 백업, 백업은 항상 정기적으로 웹사이트 데이터를 백업해야 합니다!

첨부파일:파고다 패널의 주요 보안 취약점 사고! 웹마스터는 긴급 보안 업데이트가 필요합니다(계획 포함)

php 중국 웹사이트는 Pagoda 패널을 사용하는 웹마스터에게 취약점 공격을 방지하기 위해 가능한 한 빨리 보안 조치를 취할 것을 상기시킵니다!

7.4.2에 새로 추가된 보안 모듈은 인증 없이 직접 진입을 유발합니다. phpma와 같은 또 다른 오래되고 잘 알려진 서버 관리 소프트웨어인 Xiaopi Panel은 매우 사려깊은 주요 서버 통합 환경 소프트웨어 개발을 바랍니다. 항상 서버 환경의 보안을 경계하고, 이러한 일이 다시는 발생하지 않도록 기술적 수단을 동원해야 합니다!

위 내용은 2020 파고다 백도어 사건! 심각한 데이터베이스 무단 접근 취약점이 발생했습니다.의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!