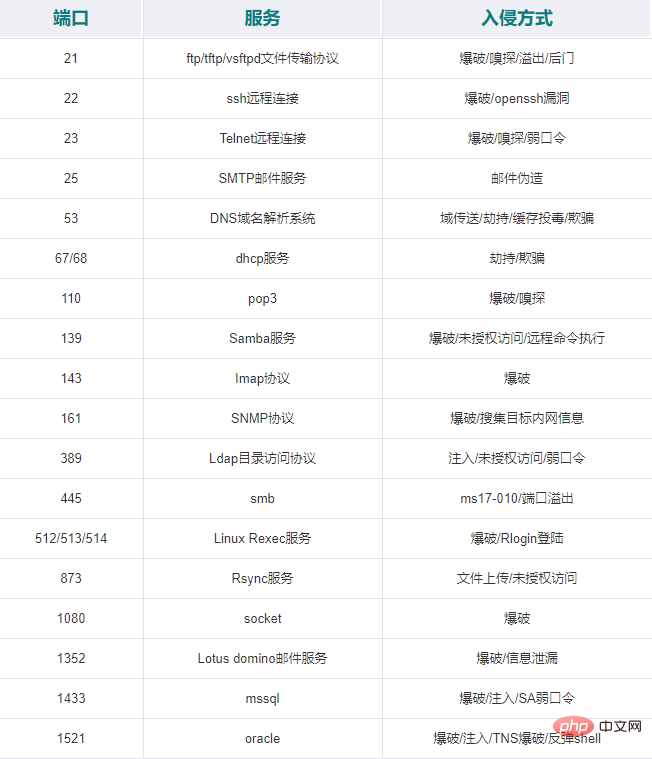

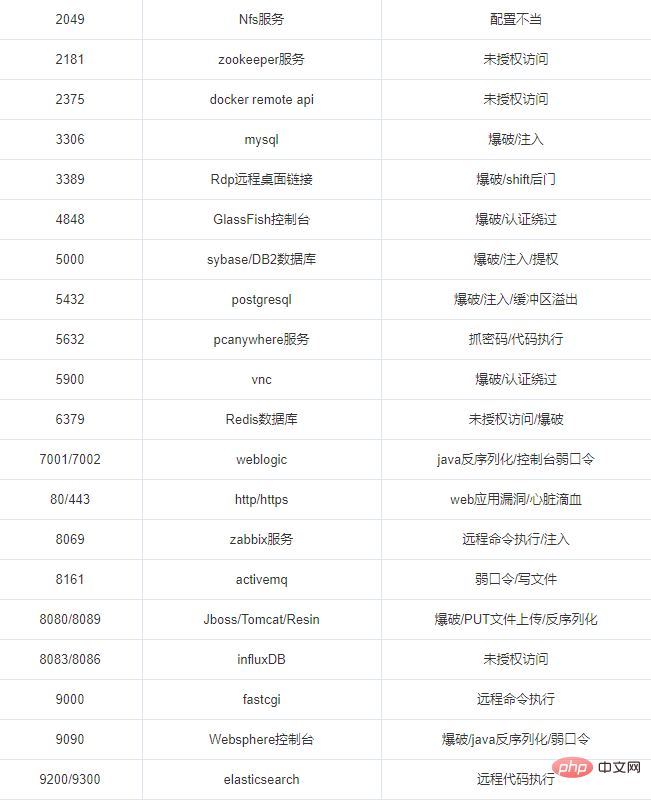

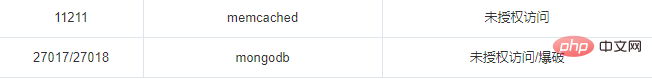

일반적으로 사용되는 포트:

21 포트 침투 분석

FTP는 일반적으로 원격 서버를 관리하는 데 사용되며 일반적인 응용 프로그램은 웹 시스템을 관리하는 것입니다. FTP 비밀번호가 유출되면 웹 시스템의 보안에 직접적인 위협이 되며, 심지어 해커도 권한 상승을 통해 서버를 직접 제어할 수 있습니다. 여기서는 FTP 서버에 침투하는 여러 가지 방법을 분석합니다.

(1)基础爆破:ftp爆破工具很多,这里我推owasp的Bruter,hydra以及msf中的ftp爆破模块。 (2) ftp匿名访问:用户名:anonymous 密码:为空或者任意邮箱 (3)后门vsftpd :version 2到2.3.4存在后门漏洞,攻击者可以通过该漏洞获取root权限。 (https://www.freebuf.com/column/143480.html) (4)嗅探:ftp使用明文传输技术(但是嗅探给予局域网并需要欺骗或监听网关),使用Cain进行渗透。 (5)ftp远程代码溢出。(https://blog.csdn.net/weixin_42214273/article/details/82892282) (6)ftp跳转攻击。(https://blog.csdn.net/mgxcool/article/details/48249473)

22 포트 침투 분석

SSH는 프로토콜이며 OpenSSH 소프트웨어는 일반적으로 프로토콜 응용 프로그램을 구현하는 데 사용됩니다. SSH는 IETF의 Network Working Group에서 개발한 Secure Shell의 약어이며, SSH는 애플리케이션 계층과 전송 계층을 기반으로 하는 보안 프로토콜입니다.

SSH는 현재 원격 로그인 세션 및 기타 네트워크 서비스에 보안을 제공하도록 설계된 가장 안정적인 프로토콜입니다. SSH 프로토콜을 사용하면 원격 관리 시 정보 유출을 효과적으로 방지할 수 있습니다.

(1)弱口令,可使用工具hydra,msf中的ssh爆破模块。 (2)防火墙SSH后门。(https://www.secpulse.com/archives/69093.html) (3)28退格 OpenSSL (4)openssh 用户枚举 CVE-2018-15473。(https://www.anquanke.com/post/id/157607)

23 포트 침투 분석

텔넷은 텔넷 도구를 사용하여 시스템에 로그인하는 과정에서 네트워크에서 전송되는 사용자 및 비밀번호가 일반 텍스트로 전송됩니다. 스니핑 기술을 사용하여 이러한 비밀번호를 가로챌 수 있습니다.

(1)暴力破解技术是常用的技术,使用hydra,或者msf中telnet模块对其进行破解。 (2)在linux系统中一般采用SSH进行远程访问,传输的敏感数据都是经过加密的。而对于windows下的telnet来说是脆弱的, 因为默认没有经过任何加密就在网络中进行传输。使用cain等嗅探工具可轻松截获远程登录密码。

25/465 포트 침투 분석

smtp: 이메일 프로토콜, 이 서비스는 Linux에서 기본적으로 활성화되어 있으며 상대방에게 피싱 이메일을 보낼 수 있습니다.

默认端口:25(smtp)、465(smtps) (1)爆破:弱口令 (2)未授权访问

53 포트 침투 분석

포트 53은 DNS 도메인 이름입니다. 일반적으로 도메인 이름 확인에 사용되는 서버의 통신 포트입니다. 또한 네트워크에서 매우 중요한 서버 중 하나입니다. 이러한 서버는 공격에 취약합니다. 일반적으로 이 포트를 관통하는 세 가지 방법이 있습니다.

(1)使用DNS远程溢出漏洞直接对其主机进行溢出攻击,成功后可直接获得系统 权限。(https://www.seebug.org/vuldb/ssvid-96718) (2)使用DNS欺骗攻击,可对DNS域名服务器进行欺骗,如果黑客再配合网页木马进行挂马攻击,无疑是一种杀伤力很强的攻 击,黑客可不费吹灰之力就控制内网的大部分主机。 这也是内网渗透惯用的技法之一。(https://baijiahao.baidu.com/s?id=1577362432987749706&wfr=spider&for=pc) (3)拒绝服务攻击,利用拒绝服务攻击可快速的导致目标服务器运行缓慢,甚至网络瘫痪。如果使用拒绝服务攻击其DNS服务器。 将导致用该服务器进行域名解析的用户无法正常上网。(http://www.edu.cn/xxh/fei/zxz/201503/t20150305_1235269.shtml) (4)DNS劫持。(https://blog.csdn.net/qq_32447301/article/details/77542474)

135 포트 침투 분석

포트 135는 주로 RPC 프로토콜을 사용하고 DCOM 서비스를 제공하는 데 사용됩니다. RPC를 통해 한 컴퓨터에서 실행되는 프로그램이 DCOM을 사용하여 원활하게 코드를 실행할 수 있는지 확인할 수 있습니다. 네트워크는 직접 통신하며 HTTP 프로토콜을 포함한 여러 네트워크를 통해 전송될 수 있습니다. 동시에 이 포트에는 많은 취약점이 노출되었는데, 그 중 가장 심각한 것은 버퍼 오버플로 취약점으로 한때 미친 '쇼크 웨이브(Shock Wave)' 바이러스가 이 취약점을 이용하여 확산되었습니다.

포트 135 침투에 대한 해커의 침투 방법은 다음과 같습니다.

(1)查找存在RPC溢出的主机,进行远程溢出攻击,直接获得系统权限。如用‘DSScan’扫描存在此漏洞的主机。 对存在漏洞的主机可使用‘ms05011.exe’进行溢出, 溢出成功后获得系统权限。(https://wenku.baidu.com/view/68b3340c79563c1ec5da710a.html) (2)扫描存在弱口令的135主机,利用RPC远程过程调用开启telnet服务并登录telnet执行系统命令。 系统弱口令的扫描一般使用hydra。 对于telnet服务的开启可使用工具kali链接。(https://wenku.baidu.com/view/c8b96ae2700abb68a982fbdf.html)

139/445 포트 침투 분석

포트 139는 주로 Windows 파일 및 프린터 공유 및 프린터 공유를 제공하는 데 사용되는 'NetBIOS SessionService'에 제공됩니다. UNIX 삼바 서비스. 포트 445는 Windows 파일 및 프린터 공유를 제공하는 데에도 사용되며 인트라넷 환경에서 널리 사용됩니다. 이 두 포트는 주요 공격 대상이기도 하며, 포트 139/445에는 심각한 취약점이 많이 나타났습니다.

다음은 이러한 포트에 침투하기 위한 기본 아이디어를 분석한 것입니다.

(1)对于开放139/445端口的主机,一般尝试利用溢出漏洞对远程主机进行溢出攻击,成功后直接获得系统权限。 利用msf的ms-017永恒之蓝。(https://blog.csdn.net/qq_41880069/article/details/82908131) (2)对于攻击只开放445端口的主机,黑客一般使用工具‘MS06040’或‘MS08067’.可使用专用的445端口扫描器进行扫描。 NS08067溢出工具对windows2003系统的溢出十分有效, 工具基本使用参数在cmd下会有提示。(https://blog.csdn.net/god_7z1/article/details/6773652) (3)对于开放139/445端口的主机,黑客一般使用IPC$进行渗透。在没有使用特点的账户和密码进行空连接时,权限是最小的。 获得系统特定账户和密码成为提升权限的关键了,比如获得administrator账户的口令。(https://blog.warhut.cn/dmbj/145.html) (4)对于开放139/445端口的主机,可利用共享获取敏感信息,这也是内网渗透中收集信息的基本途径。

1433 포트 침투 분석

1433은 SQL Server의 기본 포트입니다. SQL Server 서비스는 tcp-1433과 UDP-1434의 두 가지 포트를 사용합니다. 그 중 1433은 SQL Server에 서비스를 제공하는 데 사용됩니다. 외부 세계이며 1434는 요청자에게 서비스를 제공하는 데 사용됩니다. SQL Server에서 사용하는 TCP/IP 포트를 반환합니다.

포트 1433은 해커들의 공격을 주로 받는데, 공격 방법은 무궁무진합니다. 가장 심각한 것은 원격 오버플로 취약점이다. 예를 들어 SQL 인젝션 공격의 증가로 인해 다양한 데이터베이스가 항상 보안 위협에 직면해 있다. SQL 인젝션 기술을 이용한 데이터베이스 침투는 현재 널리 사용되는 공격 방법이며, 이러한 기술은 스크립트 침투 기술에 속합니다.

(1)对于开放1433端口的SQL Server2000的数据库服务器,黑客尝试使用远程溢出漏洞对主机进行溢出测试, 成功后直接获得系统权限。(https://blog.csdn.net/gxj022/article/details/4593015) (2)暴力破解技术是一项经典的技术。一般破解的对象都是SA用户。 通过字典破解的方式很快破解出SA的密码。(https://blog.csdn.net/kali_linux/article/details/50499576) (3)嗅探技术同样能嗅探到SQL Server的登录密码。 (4)由于脚本程序编写的不严密,例如,程序员对参数过滤不严等,这都会造成严重的注射漏洞。 通过SQL注射可间接性的对数据库服务器进行渗透,通过调用一些存储过程执行系统命令。可以使用SQL综合利用工具完成。

1521 포트 침투 분석

1521은 대규모 데이터베이스 Oracle의 기본 수신 포트입니다. 일반적으로 모든 사람들이 Access, MSSQL 및 MYSQL 세 가지 데이터베이스에 더 많이 노출되어 있는 것으로 추정됩니다. . 일반적으로 대규모 사이트에서만 상대적으로 비용이 많이 드는 이 데이터베이스 시스템을 배포합니다. 이 비교적 복잡한 데이터베이스 시스템에 침투하기 위한 해커의 생각은 다음과 같습니다.

(1)Oracle拥有非常多的默认用户名和密码,为了获得数据库系统的访问权限, 破解数据库系统用户以及密码是黑客必须攻破的一道安全防线。 (2)SQL注射同样对Oracle十分有效,通过注射可获得数据库的敏感信息,包括管理员密码等。 (3)在注入点直接创建java,执行系统命令。(4)https://www.leiphone.com/news/201711/JjzXFp46zEPMvJod.html

2049 포트 침투 분석

NFS(Network File System)는 FreeBSD에서 지원하는 파일 시스템 중 하나입니다. TCP/IP 네트워크를 통해 네트워크 공유 리소스에 있는 컴퓨터를 허용합니다. NFS 애플리케이션에서 로컬 NFS 클라이언트 애플리케이션은 로컬 파일에 액세스하는 것처럼 원격 NFS 서버에 있는 파일을 투명하게 읽고 쓸 수 있습니다. 요즘 NFS에는 내보내기 폴더가 악용되는 것을 방지하는 기능이 있지만, 레거시 시스템의 NFS 서비스가 제대로 구성되지 않으면 여전히 악의적인 공격자에게 악용될 수 있습니다.

3306 포트 침투 분석

3306是MYSQL数据库默认的监听端口,通常部署在中型web系统中。在国内LAMP的配置是非常流行的,对于php+mysql构架的攻击也是属于比较热门的话题。mysql数据库允许用户使用自定义函数功能,这使得黑客可编写恶意的自定义函数对服务器进行渗透,最后取得服务器最高权限。

对于3306端口的渗透,黑客的方法如下:

(1)由于管理者安全意识淡薄,通常管理密码设置过于简单,甚至为空口令。使用破解软件很容易破解此类密码, 利用破解的密码登录远程mysql数据库,上传构造的恶意UDF自定义函数代码进行注册,通过调用注册的恶意函数执行系统命令。 或者向web目录导出恶意的脚本程序,以控制整个web系统。 (2)功能强大的‘cain’同样支持对3306端口的嗅探,同时嗅探也是渗透思路的一种。 (3)SQL注入同样对mysql数据库威胁巨大,不仅可以获取数据库的敏感信息,还可使用load_file()函数读取系统的敏感配置文件 或者从web数据库链接文件中获得root口令等,导出恶意代码到指定路径等。

3389端口渗透剖析

3389是windows远程桌面服务默认监听的端口,管理员通过远程桌面对服务器进行维护,这给管理工作带来的极大的方便。通常此端口也是黑客们较为感兴趣的端口之一,利用它可对远程服务器进行控制,而且不需要另外安装额外的软件,实现方法比较简单。当然这也是系统合法的服务,通常是不会被杀毒软件所查杀的。

使用‘输入法漏洞’进行渗透。

(1)对于windows2000的旧系统版本,使用‘输入法漏洞’进行渗透。 (2)cain是一款超级的渗透工具,同样支持对3389端口的嗅探。 (3)Shift粘滞键后门:5次shift后门 (4)社会工程学通常是最可怕的攻击技术,如果管理者的一切习惯和规律被黑客摸透的话, 那么他管理的网络系统会因为他的弱点被渗透。 (5)爆破3389端口。这里还是推荐使用hydra爆破工具。 (6)ms12_020死亡蓝屏攻击。(https://www.cnblogs.com/R-Hacker/p/9178066.html) (7)https://www.cnblogs.com/backlion/p/9429738.html

4899端口渗透剖析

4899端口是remoteadministrator远程控制软件默认监听的端口,也就是平时常说的radmini影子。radmini目前支持TCP/IP协议,应用十分广泛,在很多服务器上都会看到该款软件的影子。对于此软件的渗透,思路如下:

(1)radmini同样存在不少弱口令的主机,通过专用扫描器可探测到此类存在漏洞的主机。 (2)radmini远控的连接密码和端口都是写入到注册表系统中的, 通过使用webshell注册表读取功能可读取radmini在注册表的各项键值内容,从而破解加密的密码散列。

5432端口渗透剖析

PostgreSQL是一种特性非常齐全的自由软件的对象–关系型数据库管理系统,可以说是目前世界上最先进,功能最强大的自由数据库管理系统。包括kali系统中msf也使用这个数据库;浅谈postgresql数据库攻击技术 大部分关于它的攻击依旧是sql注入,所以注入才是数据库不变的话题。

(1)爆破:弱口令:postgres postgres (2)缓冲区溢出:CVE-2014-2669。(http://drops.xmd5.com/static/drops/tips-6449.html) (3)远程代码执行:CVE-2018-1058。(https://www.secpulse.com/archives/69153.html)

5631端口渗透剖析

5631端口是著名远程控制软件pcanywhere的默认监听端口,同时也是世界领先的远程控制软件。利用此软件,用户可以有效管理计算机并快速解决技术支持问题。由于软件的设计缺陷,使得黑客可随意下载保存连接密码的*.cif文件,通过专用破解软件进行破解。

这些操作都必须在拥有一定权限下才可完成,至少通过脚本渗透获得一个webshell。通常这些操作在黑客界被称为pcanywhere提权技术。

PcAnyWhere提权。(https://blog.csdn.net/Fly_hps/article/details/80377199)

5900端口渗透剖析

5900端口是优秀远程控制软件VNC的默认监听端口,此软件由著名的AT&T的欧洲研究实验室开发的。VNC是在基于unix和linux操作系统的免费的开放源码软件,远程控制能力强大,高效实用,其性能可以和windows和MAC中的任何一款控制软件媲美。

对于该端口的渗透,思路如下:

(1)VNC软件存在密码验证绕过漏洞,此高危漏洞可以使得恶意攻击者不需要密码就可以登录到一个远程系统。 (2)cain同样支持对VNC的嗅探,同时支持端口修改。 (3)VNC的配置信息同样被写入注册表系统中,其中包括连接的密码和端口。利用webshell的注册表读取功能进行读取加密算法, 然后破解。 (4)VNC拒绝服务攻击(CVE-2015-5239)。 (http://blogs.360.cn/post/vnc%E6%8B%92%E7%BB%9D%E6%9C%8D%E5%8A%A1%E6%BC%8F%E6%B4%9Ecve-2015- 5239%E5%88%86%E6%9E%90.html) (5)VNC权限提升(CVE-2013-6886)。

6379端口渗透剖析

Redis是一个开源的使用c语言写的,支持网络、可基于内存亦可持久化的日志型、key-value数据库。关于这个数据库这两年还是很火的,暴露出来的问题也很多。特别是前段时间暴露的未授权访问。

(1)爆破:弱口令 (2)未授权访问+配合ssh key提权。(http://www.alloyteam.com/2017/07/12910/)

7001/7002端口渗透剖析

7001/7002通常是weblogic中间件端口

(1)弱口令、爆破,弱密码一般为weblogic/Oracle@123 or weblogic (2)管理后台部署 war 后门 (3)SSRF (4)反序列化漏洞 (5)weblogic_uachttps://github.com/vulhub/vulhub/tree/master/weblogic/ssrfhttps://bbs.pediy.com/thread-224954. htmhttps://fuping.site/2017/06/05/Weblogic-Vulnerability-Verification/https:// blog.gdssecurity.com/labs/2015/3/30/weblogic-ssrf-and-xss-cve-2014-4241-cve-2014-4210-cve-2014-4.html

8080端口渗透剖析

8080端口通常是apache_Tomcat服务器默认监听端口,apache是世界使用排名第一的web服务器。国内很多大型系统都是使用apache服务器,对于这种大型服务器的渗透,主要有以下方法:

(1)Tomcat远程代码执行漏洞(https://www.freebuf.com/column/159200.html) (2)Tomcat任意文件上传。(http://liehu.tass.com.cn/archives/836) (3)Tomcat远程代码执行&信息泄露。(https://paper.seebug.org/399/) (4)Jboss远程代码执行。(http://mobile.www.cnblogs.com/Safe3/archive/2010/01/08/1642371.html) (5)Jboss反序列化漏洞。(https://www.zybuluo.com/websec007/note/838374) (6)Jboss漏洞利用。(https://blog.csdn.net/u011215939/article/details/79141624)

27017端口渗透剖析

MongoDB,NoSQL数据库;攻击方法与其他数据库类似

(1)爆破:弱口令 (2)未授权访问;(http://www.cnblogs.com/LittleHann/p/6252421.html)(3)http://www.tiejiang.org/19157.htm

위 내용은 수집할 가치가 있는 해커가 일반적으로 사용하는 침입 포트 40개 요약의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!