合計 10000 件の関連コンテンツが見つかりました

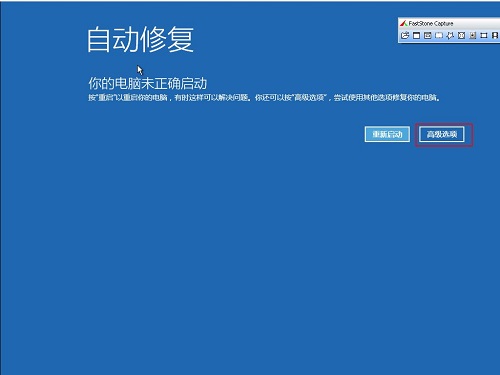

win10 の脆弱性は修正する必要がありますか? 詳細な紹介

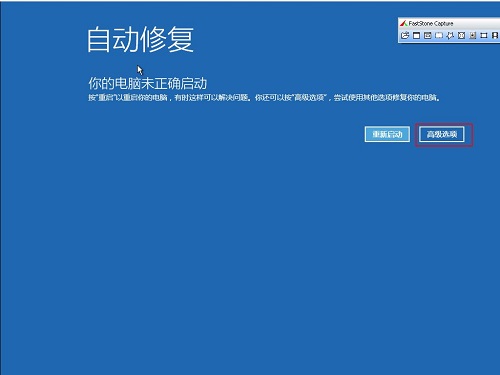

記事の紹介:win10 システムをインストールした後、皆さんのコンピューターには間違いなく多くの脆弱性が存在します。それで、win10 の脆弱性は修復する必要がありますか?実際、これらの脆弱性は修復できますが、修復しないと簡単にウイルスの侵入につながります。詳しい紹介。 win10 の脆弱性は修正する必要がありますか? 回答: Win10 の脆弱性は修正する必要があります。システムを長期間使用すると、大小さまざまな脆弱性が必ず存在します。これはごく普通のことですが、修復も必要です。修復しないと、ブルー スクリーン クラッシュなどの多くの問題が発生します。 、そして最も厄介なのは、それを利用するトロイの木馬が存在することです 脆弱性がコンピュータに侵入します。 win10の脆弱性を修正する簡単な方法: 1. まずショートカットキー「win+i」を押してWindowsの設定を開きます。 2. 次に、その中の「更新とセキュリティ」をクリックします。

2023-12-24

コメント 0

1251

PHP の脆弱性スキャンと修復のヒント

記事の紹介:PHP の脆弱性スキャンと修復には、Acunetix、Nessus、BurpSuite などのツールを使用した脆弱性のスキャンが含まれます。 PHP バージョンの更新、パッチのインストール、コードの変更などの脆弱性を修正します。セキュリティ ライブラリとフレームワークを使用します。定期的に再スキャンして、修正が有効であることを確認します。

2024-05-02

コメント 0

1199

Log4j 脆弱性修復チュートリアル: Log4j 脆弱性を効果的に防止および修復するためのベスト プラクティス

記事の紹介:Log4j 脆弱性修復チュートリアル: log4j 脆弱性を効果的に防止および修復するためのベスト プラクティス、特定のコード サンプルが必要です。 最近、「log4j」と呼ばれるオープン ソース ライブラリの脆弱性が広く注目を集めています。 CVE-2021-44228 とラベル付けされたこの脆弱性は、さまざまなアプリケーションやシステムに影響を与え、世界中でセキュリティ警告を引き起こしています。この記事では、log4j の脆弱性を効果的に防止および修復する方法を紹介し、いくつかの具体的なコード例を示します。脆弱性の概要 log4j はログ記録用の Java です。

2024-02-23

コメント 0

1099

log4j 脆弱性修復チュートリアル: log4j 脆弱性を修復するためのステップバイステップのガイド

記事の紹介:Log4j 脆弱性修復チュートリアル: log4j 脆弱性を段階的に修復するための詳細なガイド、特定のコード サンプルが必要です はじめに 最近、「log4j 脆弱性」 (CVE-2021-44228 脆弱性としても知られています) は、世界中で広範な注目と懸念を引き起こしています。この脆弱性は、ApacheLog4j ログ ライブラリを使用するアプリケーションに深刻なセキュリティ リスクをもたらし、攻撃者はこの脆弱性を利用して悪意のあるコードをリモートで実行し、システムを完全に制御する可能性があります。この記事では、log4j の脆弱性について詳しく説明します。

2024-02-21

コメント 0

665

Log4j 脆弱性修復ガイド: log4j 脆弱性を徹底的に理解し、迅速に解決します

記事の紹介:Log4j 脆弱性修復チュートリアル: log4j 脆弱性の包括的な理解と迅速な解決、特定のコード例が必要です はじめに: 最近、Apachelog4j の深刻な脆弱性が幅広い注目と議論を集めています。この脆弱性により、攻撃者は悪意を持って作成された log4j 構成ファイルを介してリモートから任意のコードを実行することができ、それによってサーバーのセキュリティが侵害されます。この記事では、log4j 脆弱性の背景、原因、修復方法を包括的に紹介し、開発者がタイムリーに脆弱性を修正できるように具体的なコード例を提供します。 1. 脆弱性の背景 Apa

2024-02-19

コメント 0

848

脆弱性を修正するために使用されるPHPコード書き換えテクノロジー

記事の紹介:PHPのコード書き換え技術は脆弱性を修復するために使用されており、ソフトウェア開発、特にWebアプリケーションにおいて脆弱性は避けられない問題であり、セキュリティ上の問題はユーザー情報の漏洩やシステムのクラッシュなどの重大な結果を引き起こす可能性があります。ユーザーのプライバシーを保護し、システムの安定性を維持するために、開発者はこれらの脆弱性をタイムリーに修正する必要があります。脆弱性を修正するための一般的な手法は、PHP コードの書き換えです。 PHP コードの書き換えとは、既存の脆弱性を修正するために既存の PHP コードを変更および最適化することを指します。以下に一般的なものをいくつか示します

2023-08-08

コメント 0

1055

Tencent Computer Manager がワンクリックでシステムの脆弱性を修正する方法 - Tencent Computer Manager はワンクリックでシステムの脆弱性を修正します

記事の紹介:ここのユーザーはエディターと同じように Tencent Computer Manager ソフトウェアを使用するのが好きだと思いますが、Tencent Computer Manager がどのようにワンクリックでシステムの脆弱性を修正できるかご存知ですか? 次に、エディターは Tencent Computer Manager のワンクリック修復方法を表示します。システムの脆弱性に関する方法については、興味のある方は以下をご覧ください。 [Tencent Computer Manager] ソフトウェアを開き、[ツールボックス] オプションをクリックします。 [ツールボックス]インターフェースで、[脆弱性を修正]オプションをクリックします。 [Tencent Computer Manager - 脆弱性修復] インターフェイスで、[ワンクリック修復] ボタンをクリックします。 「すべての脆弱性が正常に修復されました。コンピューターの安全性が向上しました!」というメッセージが表示されるのを待ってから、「完了」ボタンをクリックします。

2024-03-04

コメント 0

1392

Tencent Computer Manager がシステムの脆弱性を修正する方法 - Tencent Computer Manager がシステムの脆弱性を修正する

記事の紹介:おそらく多くの人が自分のコンピュータで Tencent Computer Manager ソフトウェアを使用していると思いますが、Tencent Computer Manager がシステムの脆弱性をどのように修正するかを知っていますか? 次に、エディターが Tencent Computer Manager のシステムの脆弱性を修正する方法を表示します。興味のあるユーザーは急いで見てください。下に。コンピュータにシステムの脆弱性があり、正常に起動または実行できない場合は、Tencent Computer Manager などのセキュリティ保護ソフトウェアを使用して修復することを検討するのが賢明な選択です。 Tencent Computer Managerを開き、「ウイルススキャン」、「脆弱性の修正」の順にクリックします。この時点で、Tencent Computer Manager はシステムの脆弱性のスキャンを開始します。

2024-03-04

コメント 0

1157

Log4j 脆弱性修復ガイド: システムが log4j 脆弱性に対して脆弱でないことを確認してください

記事の紹介:Log4j 脆弱性修復チュートリアル: log4j 脆弱性からシステムを保護する 概要: この記事では、log4j 脆弱性のリスクと影響、および脆弱性を修復するための具体的な手順を紹介します。この記事では、Java バックエンド アプリケーションの修復方法に焦点を当て、具体的なコード例を示します。はじめに: ロギングはソフトウェア開発プロセスにおいて不可欠な機能です。最も一般的な Java ロギング フレームワークの 1 つである ApacheLog4j は、その幅広い用途により、ハッカー攻撃の焦点となっています。最近、

2024-02-19

コメント 0

1272

システムの脆弱性は修正する必要がありますか?

記事の紹介:システムのセキュリティを保護し、安定性を向上させ、コンプライアンス要件を遵守し、コストを節約し、ソフトウェアを最新の状態に保つために、システムの脆弱性を適時に修復する必要があります。脆弱性を修正する方法には、ベンダーのセキュリティ情報の確認、セキュリティ管理ソリューションの使用、不要なサービスの無効化、データの暗号化、セキュリティ監査の実施などが含まれます。

2024-05-07

コメント 0

464

Tencent Computer Manager のシステムの脆弱性を修正する方法 Tencent Computer Manager のシステムの脆弱性を修正する方法

記事の紹介:Tencent Computer Manager は、コンピューターを非常に強力に保護し、システムの脆弱性を修復できるソフトウェアです。しかし、ユーザーの中には、脆弱性が発生した場合にそれを修正する方法がわからない人もいます。次に、編集者は、大多数のユーザーを助けることを期待して、解決策をあなたと共有します。操作方法は次のとおりです。 1. ダブルクリックしてソフトウェアを開き、左側のメニュー バーのウイルス スキャン オプションをクリックします。 2. 次に、右側の「脆弱性の修復」をクリックします。 3. 脆弱性スキャンが完了するまで待ちます。 4. 最後に、上のワンクリック修復ボタンをクリックします。

2024-08-30

コメント 0

809

Java フレームワークのセキュリティ脆弱性の特定と修復

記事の紹介:回答: コード レビュー、セキュリティ スキャン ツール、監査ログを通じて脆弱性を特定し、パッチの更新、入力の検証、コードとセキュリティ構成のリファクタリングで脆弱性を修正します。セキュリティ脆弱性の特定: コードレビュー、セキュリティスキャンツール、監査ログ セキュリティ脆弱性の修正: パッチ更新、入力検証、コードリファクタリング、セキュリティ構成

2024-06-01

コメント 0

1136

PHP Web サイトのロジック脆弱性の防止と修復

記事の紹介:PHP Web サイトのロジック脆弱性の予防と修復 今日のインターネット時代において、Web サイトのセキュリティはユーザーと Web サイト開発者の両方にとって大きな関心事となっています。ただし、Web サイトにはさまざまなタイプの脆弱性が存在しますが、ロジックの脆弱性は最も見落とされがちです。この記事では、PHP Web サイトの一般的なロジックの脆弱性を調査し、それらを防止および修正するためのいくつかの方法を紹介します。ロジックの脆弱性とは、プログラム内の誤ったロジックまたは不適切な設計によって引き起こされるセキュリティ問題を指します。 PHP Web サイトの一般的なロジックの脆弱性には、不正なアクセスが含まれます。

2023-08-07

コメント 0

1154

アプリケーションの log4j 脆弱性を修正する: 脆弱性を迅速に修正するためのステップバイステップ ガイド

記事の紹介:Log4j 脆弱性修復チュートリアル: アプリケーションの log4j 脆弱性を迅速に修正します。特定のコード サンプルが必要です。 [はじめに] ネットワーク セキュリティの分野において、log4j 脆弱性は最近大きな注目を集めている深刻なセキュリティ問題です。この脆弱性は、log4j ログ ライブラリを使用する多くの Java アプリケーションに影響を及ぼし、ハッカーが悪意を持って作成されたログ メッセージを通じてリモート コードを実行することを可能にします。開発者が独自のアプリケーションの log4j 脆弱性を迅速に修復できるように、この記事では詳細な修復手順と具体的なコード例を提供します。 [

2024-02-19

コメント 0

427

Linux の一般的な脆弱性修復チュートリアル!

記事の紹介:Linux システムの一般的な脆弱性を修正することは、システムのセキュリティを確保するための重要なステップです。一般的な脆弱性を修正するための一般的なチュートリアルは次のとおりです。 システム パッチを更新する: パッチを適用してオペレーティング システムを最新の状態に保つことは、脆弱性の悪用を防ぐための重要な手順です。パッケージ マネージャー (yum、apt-get など) を使用して、利用可能なシステム アップデートを確認し、インストールします。最新のソフトウェア バージョンをインストールする: 新しいバージョンでは既知の脆弱性が修正されることが多いため、システムにインストールされているソフトウェアを最新バージョンに更新します。パッケージ マネージャーを使用して、必ず最新のパッケージをインストールしてください。不要なサービスとポートを無効にする: システムで実行されているサービスとポートを確認し、不要なサービスを無効にして、未使用のポートを閉じます。これにより、システムが潜在的な攻撃にさらされる可能性が減ります。ファイアウォールの構成: ネットワーク トラフィックを制限するためにファイアウォールをセットアップおよび構成します。

2024-03-07

コメント 0

641

PHP ファイルアップロードの脆弱性とその修正

記事の紹介:PHP ファイルアップロードの脆弱性とその修復対策 インターネットの発展に伴い、Web サイト開発においてファイルアップロード機能の重要性が増しています。ただし、PHP ファイルのアップロード機能もよくあるセキュリティ ホールの 1 つです。ハッカーはこの脆弱性を利用して悪意のあるファイルをアップロードし、Web サイトを攻撃する可能性があります。この記事では、PHP ファイルアップロードの脆弱性の原理と攻撃方法を紹介し、いくつかの修復策を提供します。 1. 脆弱性の原則 PHP ファイルのアップロードの脆弱性は通常、次の 2 つの原則に基づいています: ファイル タイプの検証が不完全: PHP の $_FILES 配列が使用される

2023-08-07

コメント 0

2484

PHP のリモート実行とコマンド インジェクションの脆弱性を修正

記事の紹介:タイトル: PHP リモート実行およびコマンド インジェクションの脆弱性の修正 概要: Web 開発において、PHP は広く使用されているバックエンド プログラミング言語です。ただし、PHP の特性や誤ったコード記述により、リモート実行の脆弱性やコマンド インジェクションの脆弱性などのセキュリティ上の脆弱性が発生しやすくなります。この記事では、これら 2 つの脆弱性がどのように機能するかを説明し、それらを修正するコード例を示します。 1. リモート実行脆弱性の原理 リモート実行脆弱性とは、攻撃者が悪意のあるコードを送信することにより、サーバーに予期しない操作を実行させることを意味します。開発者が安全でない関数を使用する場合

2023-08-14

コメント 0

1393

log4j 脆弱性修復チュートリアルとは何ですか?

記事の紹介:log4j 脆弱性を修復する手順: 1. 脆弱性の範囲を確認する; 2. Log4j バージョンをアップグレードする; 3. JNDI ルックアップを一時的に無効にする; 4. 元の JndiLookup クラスをコードで置き換える; 5. セキュリティ データの収集と監視。詳細な紹介: 1. 脆弱性の範囲を確認するには、アプリケーションで使用されている Log4j のバージョンと外部依存関係が導入されているかどうかを確認することで、脆弱性の影響を受けるかどうかを判断できます。影響を受ける一般的なバージョンには、Log4j 2.0 ~ 2.15.0-rc1 などが含まれます。

2024-01-23

コメント 0

1214

2020年Win7システム脆弱性修正の必要性と内容について議論

記事の紹介:win7 システムは残念ながら 2020 年に廃止されましたが、多くの友人がまだ win7 システムを使用していますが、この時点で発生した抜け穴はまだ修正する必要があるのでしょうか?以下に詳しく紹介しますので、ぜひご覧ください。 win72020 の脆弱性を修正する必要がありますか? 回答: 修正する必要があります。 Microsoft は win7 の更新を停止しましたが、抜け穴は依然として修正する必要があり、手動で修正できます。 win7 の脆弱性を手動で修復する方法: 1. [マイ コンピュータ] をクリックし、[コントロール パネル] を選択します。 2. 次に「windowsupdate」を選択します。 3. 「アップデートの検出」を選択し、「OK」をクリックして設定を完了します。

2024-01-06

コメント 0

998

Java 開発プロジェクトのセキュリティ脆弱性をスキャンして修復する方法

記事の紹介:Java 開発プロジェクトのセキュリティ脆弱性をスキャンして修復する方法 インターネットの急速な発展に伴い、Java 開発は多くの企業や個人にとって最初の選択肢になりました。そしてそれに伴うセキュリティ問題も徐々に重要になってきています。セキュリティの脆弱性がプロジェクトにもたらす潜在的なリスクは無視できません。したがって、Java 開発プロジェクトのセキュリティ脆弱性をスキャンして修復することが重要です。この記事では、開発者がセキュリティの脆弱性を効果的にスキャンして修復するのに役立ついくつかの方法とツールを紹介します。セキュリティの脆弱性をスキャンして修復する前に、一般的なセキュリティの脆弱性を理解してください。

2023-11-03

コメント 0

983