合計 10000 件の関連コンテンツが見つかりました

thinkphpの脆弱性を悪用する方法

記事の紹介:この記事では主に、ThinkPHP の脆弱性を利用した攻撃方法と、ThinkPHP の脆弱性を防ぐ方法を紹介します。 1. ThinkPHP の脆弱性の概要 ThinkPHP は一般的に使用されている PHP 開発フレームワークですが、オープンソース コードで広く使用されているため、攻撃者が脆弱性を悪用して攻撃することが容易です。以下では、主にいくつかの一般的な ThinkPHP の脆弱性を紹介します。 1. SQL インジェクションの脆弱性: ユーザー入力がフィルタリングされずエスケープされないため、攻撃者は悪意のある SQL ステートメントをデータベースに挿入して取得または変更することができます。

2023-05-26

コメント 0

1322

ThinkPHP の脆弱性悪用について

記事の紹介:以下の thinkphp フレームワーク チュートリアル コラムでは、ThinkPHP の脆弱性の悪用について紹介します。 Docker脆弱性環境のソースコード: https://github.com/vulnspy/thinkphp-5.1.29...

2020-08-31

コメント 0

3011

PHP を使用してシステムの悪用を防ぐ方法

記事の紹介:ネットワーク セキュリティに対する継続的な課題と攻撃により、システムの脆弱性を悪用することがハッカーの主な攻撃手段となっています。多くの場合、ハッカーの目的は、システムの脆弱性を悪用して機密情報を入手したり、サーバーに侵入したりすることです。したがって、システムの脆弱性の悪用を防ぎ、Web サイトとサーバーのセキュリティを確保するには、PHP の使用方法を学ぶ必要があります。システムの脆弱性の悪用を防ぐために PHP を使用するいくつかの方法を以下に示します。 最新バージョンの PHP を使用する 通常、最新バージョンの PHP は多くの既知の脆弱性を修正するため、可能な限り最新バージョンの PHP を使用する必要があります。

2023-06-24

コメント 0

867

CamOver — ネットワーク カメラの脆弱性を悪用するツール

記事の紹介:今日は、ネットワーク カメラの脆弱性を悪用し、パスワードを取得し、さまざまな種類の攻撃を実行するために使用される興味深いツールについて説明します。攻撃は、一般的なセキュリティ モデルの脆弱性を悪用することによって発生します。

2024-11-23

コメント 0

1001

ハッカーが一般的に使用する PHP の脆弱性悪用手法

記事の紹介:ハッカーが一般的に使用する PHP の脆弱性悪用手法 インターネットの普及と発展に伴い、ネットワーク セキュリティの問題は世界的な問題になっています。ネットワーク セキュリティの「敵」として、ハッカーの手法は常に革新され、進化しています。ハッカー攻撃では、PHP ベースの Web サイトが主な標的の 1 つになることがよくあります。 PHP は強力で広く使用されているプログラミング言語ですが、そのオープンソースの性質と学習と使用の容易さにより、ハッカーに脆弱性を悪用する多くの機会を提供します。この記事では、ハッカーが一般的に使用するいくつかの PHP 脆弱性悪用手法を紹介します。

2023-08-07

コメント 0

1619

PHP アプリケーションでファイル アップロードの脆弱性が悪用されるのを防ぐ方法

記事の紹介:PHP アプリケーションでファイル アップロードの脆弱性が悪用されるのを防ぐ方法 はじめに: 最新の Web アプリケーションでは、ファイル アップロード機能が一般的な要件です。ただし、適切に実装および検証されていない場合、ファイル アップロード機能がハッカーの侵入ポイントとなり、重大なセキュリティ上の脆弱性につながる可能性があります。この記事では、PHP アプリケーションのファイル アップロードの脆弱性の悪用を防ぐ方法について説明し、アプリケーションのセキュリティを強化するのに役立ついくつかのコード例を示します。 1. ファイル アップロードの脆弱性の原理 ファイル アップロードの脆弱性の原理は、攻撃者が脆弱性ポイントを悪用することです。

2023-07-05

コメント 0

1184

PHP を使用してパス トラバーサルの脆弱性から保護する方法

記事の紹介:脆弱性はコードにおける避けられない問題であり、パス トラバーサルの脆弱性は一般的なタイプの脆弱性の 1 つです。パス トラバーサルの脆弱性は、通常、入力の正当性チェックが緩いこと、またはロジックが不明確であることが原因で発生します。攻撃者はこの脆弱性を悪用して、アプリケーション システムの外部のリソースにアクセスする可能性があります。この記事では、パス トラバーサルの脆弱性の原理と害を紹介し、パス トラバーサルの脆弱性を防ぐための効果的な PHP のヒントをいくつか紹介します。 1. パス トラバーサルの脆弱性の危険性 パス トラバーサルの脆弱性は、攻撃者がアプリケーションをバイパスするために利用できる一般的なタイプの脆弱性です。

2023-06-24

コメント 0

1609

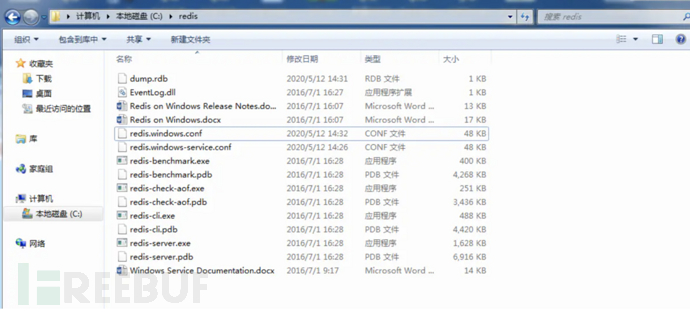

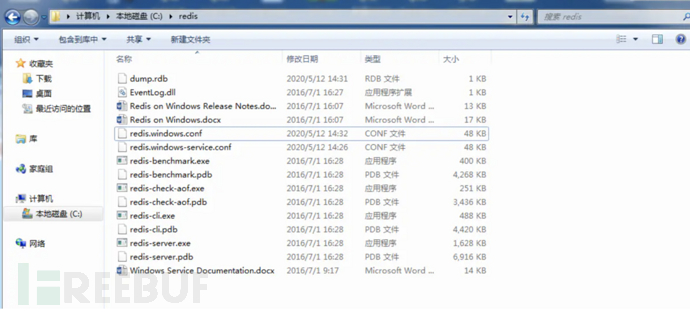

Redisの脆弱性悪用の分析例

記事の紹介:1. はじめに Redis 関連の脆弱性は古くから存在しており、悪用されるシナリオは依然として存在しますが、今回は、Redis 関連の脆弱性悪用に遭遇した際に、悪用アイデアをすぐに確立できるように、Redis 関連の脆弱性悪用を要約して再現します。未来。 2. Redis の概要 Redis は、キーと値のストレージ システムです。 Memcached と同様に、string (文字列)、list (リンク リスト)、set (**)、zset (sortedset--owned **)、hash (ハッシュ タイプ) など、比較的多くの保存された値の種類をサポートします。 Redis は、memcached などのキー/値ストレージの欠点を大幅に補っており、場合によっては、リレーショナル データベースで役割を果たすこともできます。

2023-05-28

コメント 0

1787

システムの脆弱性にはどのような種類がありますか?

記事の紹介:システムの脆弱性のタイプは、ソースによって分類されます: ソフトウェアの脆弱性、ハードウェアの脆弱性、構成の脆弱性; 影響範囲によって分類: ローカルの脆弱性、リモートの脆弱性; 攻撃の性質によって分類: 権限昇格の脆弱性、情報漏洩の脆弱性、サービス拒否の脆弱性、コード実行の脆弱性;影響別 程度による分類: 低リスク脆弱性、中リスク脆弱性、高リスク脆弱性; 脆弱性悪用方法による分類: 公開された脆弱性、ゼロデイ脆弱性。

2024-04-11

コメント 0

1317

phpmyadmin の脆弱性はどのような脆弱性ですか?

記事の紹介:phpMyAdmin は、1. SQL インジェクションの脆弱性、2. クロスサイト スクリプティング (XSS) の脆弱性、3. リモート コード実行 (RCE) の脆弱性、4. ローカル ファイル インクルード (LFI) の脆弱性、5. 情報漏えいなどの複数の脆弱性の影響を受けます。脆弱性; 6. 権限昇格の脆弱性。

2024-04-07

コメント 0

1063

CSRF トークン検証メカニズムの脆弱性を悪用して被害者のアカウントを認証する

記事の紹介:サーバー セキュリティ チュートリアル: この記事は Facebook CSRF 脆弱性を共有しています。Gmail または G-Suite アカウントを使用して新しく作成された Facebook アカウントを検証する場合、CSRF トークン検証メカニズムの脆弱性があります。攻撃者はこの脆弱性を利用して、新しく作成された Facebook アカウントを検証することができます. 、最小限のユーザー操作で使用されます

2019-12-28

コメント 0

3194

典型的なネットワークアプリケーションの脆弱性の分析と防止

記事の紹介:インターネットの普及に伴い、ますます多くのネットワークアプリケーションが登場し、さまざまなWebサイト、APP、小さなプログラムなどがいたるところに存在します。ネットワーク アプリケーションは私たちに利便性とエンターテイメントをもたらしますが、セキュリティ リスクももたらします。ネットワーク アプリケーションの脆弱性の存在は、ハッカーによって簡単に悪用される可能性があり、データ漏洩、個人情報の盗難、アカウントの盗難、ネットワーク攻撃などのセキュリティ問題を引き起こす可能性があります。この記事では、一般的なネットワーク アプリケーションの脆弱性から始めて、原因を分析し、予防策を提供します。 SQL インジェクションの脆弱性 SQL インジェクションの脆弱性は、データベースを攻撃するためにハッカーによって悪用される一般的な脆弱性です。

2023-06-11

コメント 0

1443

反射型 XSS 脆弱性を利用して Facebook アカウントをハイジャックする

記事の紹介:以下のWebサイトセキュリティチュートリアルコラムでは、反映されたXSS脆弱性を利用してFacebookアカウントを乗っ取る方法を紹介しますので、皆様の参考になれば幸いです。一部の API エンドポイントは HTML コード応答の処理時に完全かつ安全なエスケープ手段を実装していないため、反映された XSS 脆弱性は IE および Edge ブラウザーでのみ有効です。

2019-12-28

コメント 0

3044

Python を使用してソフトウェアのバグを修正する

記事の紹介:Python を使用してソフトウェアのバグを修正する方法 バグ修正は、ソフトウェア開発プロセスの非常に重要な部分です。脆弱性の存在は、ユーザーデータの漏洩、システムのクラッシュ、さらにはハッカーの攻撃などの重大な結果につながる可能性があります。ソフトウェア開発で広く使用されている高級プログラミング言語として、Python は開発者がソフトウェアの脆弱性を迅速かつ効果的に修正するのに役立ちます。この記事では、Python を使用してソフトウェアの脆弱性を修復する方法とテクニックをいくつか紹介します。 1. 脆弱性の種類を理解する ソフトウェアの脆弱性の修正を開始する前に、まず脆弱性の種類を理解する必要があります。

2023-06-30

コメント 0

1423

Oracle数据库高危漏洞警告!

記事の紹介:最近在互联网上暴露出一个Oracle的高危漏洞,利用该漏洞,仅有查询权限的用户可以对数据进行增、删、改操作,非常危险。该漏洞影

2016-06-07

コメント 0

1608