Web サーバーのセキュリティを確保することは非常に重要です。これは、他のユーザーに情報の一部のみを表示させ、データを保護し、アクセスを制限することを意味します。

これらは、Apache Web サーバーのセキュリティを強化するための一般的なものです。 (推奨学習: Apache サーバー)

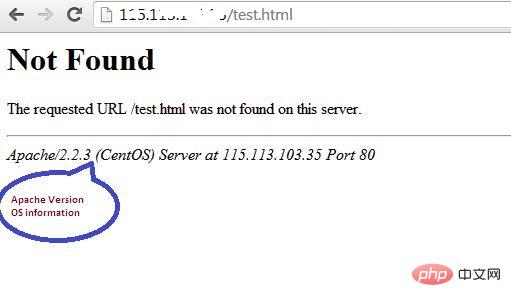

1. Apache のバージョンとオペレーティング システムの情報を非表示にする Apache では、以下に示すように、バージョンとオペレーティング システム名が誤って表示されます。スクリーンショットが表示されます。

vim /etc/httpd/conf/httpd.conf<br/>

変更点は次のとおりです:

ServerSignature Off<br/>ServerTokens Prod<br/>

service httpd restart<br/>

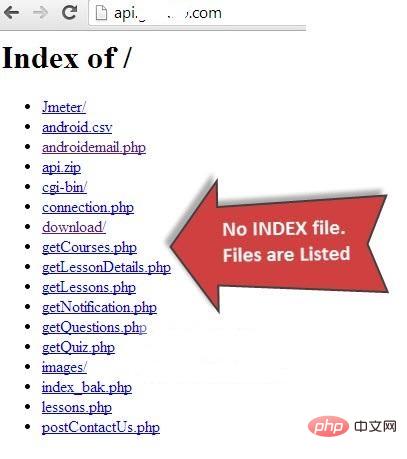

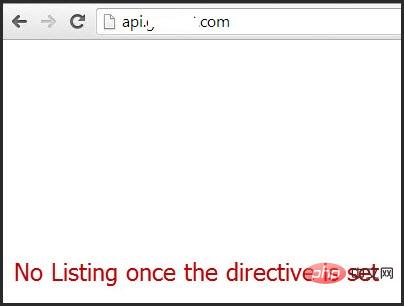

2. ディレクトリ一覧の無効化

ドキュメントのルート ディレクトリにインデックス ファイル (index.html、index.php、index.html など) がない場合、デフォルトで、Apache Web サーバーはドキュメントのすべてのコンテンツを表示します。ルートディレクトリ。

<Directory /var/www/html><br/> Options -Indexes<br/></Directory><br/>

3. 不要なモジュールを無効にする

未使用の不要なモジュールをすべて無効にするのが最善です。 Apache 設定ファイルで有効なモジュールのリスト -

[root@amsterdam ~]#httpd –M<br/>perl_module (shared)<br/>php5_module (shared)<br/>proxy_ajp_module (shared)<br/>python_module (shared)<br/>ssl_module (shared)<br/>

vi /etc/httpd/conf/httpd.conf<br/>

#LoadModule auth_digest_module modules/mod_auth_digest.so<br/>

/etc/init.d/httpd restart/<br/>

4. mod_evasive を使用して DoS 攻撃に対抗する

Web サーバーを DoS (サービス拒否など) から保護したい場合は、モジュール mod_evasive を有効にする必要があります。 。これは、DoS 攻撃を検出し、操作の過程をはるかに超えた損害を引き起こすのを防ぐサードパーティのモジュールです。5. リクエスト サイズの制限

Apache には、DoS 攻撃につながる可能性のある http リクエストの合計サイズに制限がありません。 Apache ディレクティブ LimitRequestBody のリクエスト サイズは、ディレクトリ タグを使用して制限できます。

要件に応じて、この値は 0 ~ 2GB (つまり、2147483647 バイト) に設定できます。rree

以上がApacheサーバーのセキュリティ設定の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。