CSRF の基本概念、略称、正式名称

CSRF (Cross-site request forgery): クロスサイト捏造を要求します。 (推奨される学習: PHP ビデオ チュートリアル )

追記: 中国語の名前を必ず覚えておいてください。完全な英語名。思い出せない場合は忘れてください。

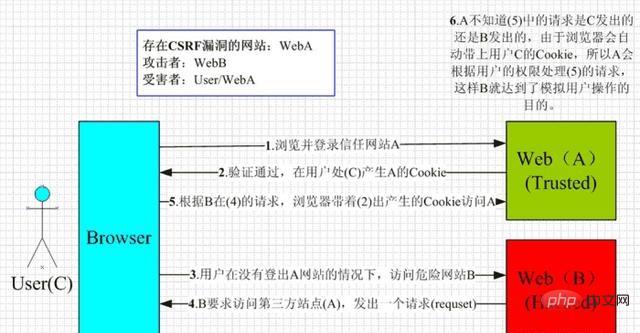

CSRF攻撃原理

ユーザーはWebサイトAの登録ユーザーでログインしているため、WebサイトAはユーザーに対してCookieを発行します。

上の図からわかるように、CSRF 攻撃を完了するには、被害者は次の 2 つの必要な条件を満たす必要があります。

(1) ログインが信頼されているウェブサイト A にアクセスし、ローカルで Cookie を生成します。 (ユーザーが Web サイト A にログインしていない場合、Web サイト B は誘導時に Web サイト A の API インターフェースをリクエストするときにログインを要求します)

(2) A B からログアウトせずに危険な Web サイトにアクセスする(実際には Web サイト A の脆弱性を悪用します)。

CSRF について話すときは、上記の 2 つの点を明確にする必要があります。

念のため言っておきますが、Cookie によりユーザーは確実にログインできますが、Web サイト B は実際には Cookie を取得できません。

XSS の基本概念

XSS (クロスサイト スクリプティング): クロスドメイン スクリプティング攻撃。

XSS 攻撃の原則

XSS 攻撃の中心的な原則は、ログイン認証を行う必要がなく、合法的な操作 (パスワードへの入力など) を通過することです。 url 、コメント ボックスに入力)、スクリプト (おそらく js、hmtl コード ブロックなど) をページに挿入します。

#最終結果は次のようになります:

Cookie を盗んでページの通常の構造を破壊し、広告やその他の悪意のあるコンテンツを挿入する D-doss 攻撃CSRF と XSS の違い

違い 1:

CSRF: Cookie を取得するには、ユーザーは最初に Web サイト A にログインする必要があります。 。 XSS: ログインは必要ありません。相違点 2: (原理的な相違点)

CSRF: ウェブサイト A 自体の脆弱性を利用して、ウェブサイト A の API をリクエストします。 XSS: Web サイト A に JS コードを挿入し、JS 内のコードを実行して Web サイト A のコンテンツを改ざんします。以上がphp csrf攻撃とxss攻撃の違いの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。