Cours Intermédiaire 11329

Introduction au cours:"Tutoriel vidéo d'auto-apprentissage sur l'équilibrage de charge Linux du réseau informatique" implémente principalement l'équilibrage de charge Linux en effectuant des opérations de script sur le Web, lvs et Linux sous nagin.

Cours Avancé 17632

Introduction au cours:"Tutoriel vidéo Shang Xuetang MySQL" vous présente le processus depuis l'installation jusqu'à l'utilisation de la base de données MySQL, et présente en détail les opérations spécifiques de chaque lien.

Cours Avancé 11344

Introduction au cours:« Tutoriel vidéo d'affichage d'exemples front-end de Brothers Band » présente des exemples de technologies HTML5 et CSS3 à tout le monde, afin que chacun puisse devenir plus compétent dans l'utilisation de HTML5 et CSS3.

2023-09-05 11:18:47 0 1 822

Expérimentez le tri après la limite de requête

2023-09-05 14:46:42 0 1 724

Grille CSS : créer une nouvelle ligne lorsque le contenu enfant dépasse la largeur de la colonne

2023-09-05 15:18:28 0 1 615

Fonctionnalité de recherche en texte intégral PHP utilisant les opérateurs AND, OR et NOT

2023-09-05 15:06:32 0 1 577

Le moyen le plus court de convertir tous les types PHP en chaîne

2023-09-05 15:34:44 0 1 1003

Introduction au cours: 求PHP网站后台管理 管理员 权限控制 系统方案小弟现在做一个网站后台,包括文章上传模块,供下载的文件上传,用户留言模块等。问题:后台管理员权限分配说明:现在系统有一个超级管理员,具有所有权限。现在想实现:超级管理员可以添加一般管理员,并且可以控制一般管理员的权限。比如控制某个一般用户只能上传文章,而不能上传图片等等,这该如何实现?求个思路,有源码实例更

2016-06-13 commentaire 0 1392

Introduction au cours:Étapes d'apprentissage PHP : Comment utiliser le système de gestion du contrôle des autorisations Introduction : Dans le développement de logiciels modernes, le contrôle des autorisations est un élément très important. Qu'il s'agisse d'un système de gestion de site Web ou d'un système de gestion backend, le contrôle des autorisations est une fonction essentielle. Cet article explique comment utiliser le langage de programmation PHP pour implémenter un système de gestion de base du contrôle des autorisations. Étape 1 : Créer une table de base de données Tout d’abord, nous devons créer une base de données pour stocker les informations sur les utilisateurs et les autorisations. Nous pouvons utiliser MySQL ou d'autres bases de données relationnelles pour créer des tables. ACI

2023-08-26 commentaire 0 1038

Introduction au cours:Titre : Exemple de module de gestion des autorisations pour le système d'examen en ligne Java Introduction : Lors du développement d'un système d'examen en ligne, le module de gestion des autorisations est un composant important. Grâce à la gestion des autorisations, nous pouvons restreindre l'accès des utilisateurs aux fonctions et aux données du système. Cet article utilisera le langage de programmation Java pour implémenter un module simple de gestion des autorisations pour le système d'examen en ligne et fournira des exemples de code. 1. Idées de conception du module de gestion des autorités. Le module de gestion des autorités du système d'examen en ligne comprend principalement des fonctions telles que l'authentification des utilisateurs, la gestion des rôles, l'attribution des autorités et le contrôle des autorités. Vers le bas

2023-09-24 commentaire 0 1231

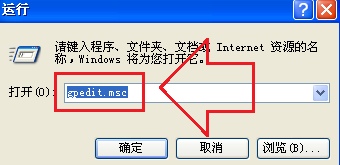

Introduction au cours:Le Panneau de configuration est la partie de Windows qui vous permet d'ajuster certains paramètres système de base. Cependant, certains utilisateurs de WinXP constatent qu'ils ne peuvent pas ouvrir le panneau de configuration et cela montre qu'ils n'ont pas l'autorisation. Alors, que peut-on faire pour résoudre ce problème ? Que dois-je faire si le panneau de configuration du système WinXP ne peut pas être ouvert sans droits d'accès ? 1. Ouvrez le menu "Démarrer" dans XP et sélectionnez l'option "Exécuter", ou utilisez la touche de raccourci "Win+R" pour afficher la fenêtre d'exécution, puis entrez "gpedit.msc" et appuyez sur Entrée ou OK. 2. Après avoir ouvert la fenêtre Stratégie de groupe, développez l'option « Configuration utilisateur » > « Modèles d'administration » > « Panneau de configuration » dans le menu de gauche et double-cliquez pour ouvrir le « Panneau de configuration » dans la liste de droite 3. . Double-cliquez ensuite sur la souris pour ouvrir le "Panneau de configuration Interdire l'accès".

2024-09-09 commentaire 0 900

Introduction au cours:Cet article présente principalement les principes de base du contrôle des autorisations dans les systèmes Linux. Modèle de sécurité Dans le système Linux, toutes nos opérations sont essentiellement des processus accédant aux fichiers. Pour accéder aux fichiers, nous devons d'abord obtenir les autorisations d'accès correspondantes, et les autorisations d'accès sont obtenues via le modèle de sécurité du système Linux. Concernant le modèle de sécurité du système Linux, nous devons connaître les deux points suivants : Le modèle de sécurité d'origine sur le système Linux s'appelle DAC, dont le nom complet est DiscretionaryAccessControl, ce qui se traduit par contrôle d'accès autonome. Plus tard, un nouveau modèle de sécurité a été ajouté et conçu appelé MAC, dont le nom complet est MandatoryAccessControl, qui se traduit par contrôle d'accès obligatoire.

2023-12-31 commentaire 0 1295