Apprenez à créer un cluster K8S.

La création d'un cluster Kubernetes (K8S) implique généralement plusieurs étapes et configurations de composants. Voici un bref guide pour configurer un cluster Kubernetes :

-

Préparer l'environnement :

- Au moins deux nœuds de serveur exécutant le système d'exploitation Linux, ces nœuds seront utilisés pour construire le cluster. Ces nœuds peuvent être des serveurs physiques ou des machines virtuelles.

- Assurez la connectivité réseau entre tous les nœuds et qu'ils puissent se joindre.

-

Installer Docker :

- Installez Docker sur chaque nœud pour pouvoir exécuter des conteneurs sur le nœud.

- Vous pouvez utiliser les outils de gestion de packages correspondants (tels que apt, yum) pour installer Docker selon différentes distributions Linux.

-

Installer les composants Kubernetes :

- Installez les principaux composants de Kubernetes sur chaque nœud, notamment kubelet, kubeadm et kubectl.

- Vous pouvez utiliser des outils de gestion de packages ou installer à partir des binaires officiellement fournis par Kubernetes.

-

Initialisez le nœud maître :

- Choisissez un nœud comme nœud maître (également appelé nœud maître), qui sera utilisé pour contrôler l'ensemble du cluster.

- Exécuter sur le nœud maître

kubeadm initCommande pour initialiser le cluster. Cette commande générera un jeton pour rejoindre le cluster.

-

Rejoindre le nœud de travail :

- Exécuter sur chaque nœud de travail

kubeadm joinCommande pour ajouter le nœud travailleur au cluster où se trouve le nœud maître. - Courez

kubeadm initLe jeton de jointure généré lors de l'exécution de la commande sera utilisé pour joindre le nœud travailleur au cluster.

- Exécuter sur chaque nœud de travail

-

Configurer le réseau :

- Installez et configurez les plugins réseau afin que les conteneurs du cluster puissent communiquer entre eux.

- Les plug-ins réseau couramment utilisés incluent Flannel, Calico, Weave, etc. Vous pouvez choisir le plug-in qui correspond à vos besoins à installer et à configurer.

-

Cluster de vérification :

- Courez

kubectl get nodescommande pour vérifier que les nœuds du cluster fonctionnent correctement. - Vous devriez pouvoir voir l'état de tous les nœuds affichant « Prêt ».

- Courez

Vous trouverez ci-dessus les étapes de base pour créer un cluster Kubernetes. En fonction de vos besoins et des caractéristiques de votre environnement, une configuration et des ajustements supplémentaires peuvent être nécessaires. Il est recommandé de consulter la documentation officielle de Kubernetes et les didacticiels associés pour des conseils plus détaillés et davantage d'options de configuration.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment télécharger 360 Secure Browser sur votre ordinateur

Apr 12, 2024 pm 01:52 PM

Comment télécharger 360 Secure Browser sur votre ordinateur

Apr 12, 2024 pm 01:52 PM

Comment télécharger 360 Secure Browser sur votre ordinateur ? Il s'agit d'un logiciel de navigation Web très sécurisé. Ce navigateur est très riche en fonctions et très simple à utiliser. L'utilisation de 360 Secure Browser pour naviguer sur le Web peut très bien protéger la confidentialité et la sécurité des utilisateurs. mais beaucoup de gens ne savent toujours pas comment télécharger et installer 360 Secure Browser sur leur ordinateur. Cet article vous donnera une introduction détaillée au processus d'installation de la version PC de 360 Safe Browser, dans l'espoir de vous aider à résoudre le problème. Présentation du processus d'installation sous la version informatique de 360 Secure Browser 1. Sur la page principale de l'ordinateur, recherchez « 360 Software Manager » et entrez (comme indiqué sur l'image). 2. Ouvrez 360 Software Manager et recherchez le champ de recherche (comme indiqué dans l'image). 3. Cliquez sur Rechercher

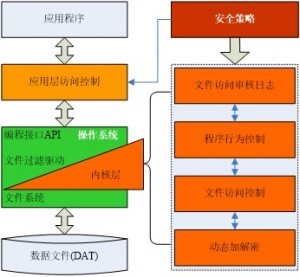

Outil de communication sécurisé du noyau Linux : analyse approfondie des techniques de configuration xfrm

Apr 06, 2024 am 08:07 AM

Outil de communication sécurisé du noyau Linux : analyse approfondie des techniques de configuration xfrm

Apr 06, 2024 am 08:07 AM

Dans l'environnement du système d'exploitation Linux, xfrm est considéré comme l'un des sous-systèmes cruciaux, offrant une protection complète pour le protocole IPsec, couvrant les politiques de chiffrement, d'authentification et de sécurité. En définissant soigneusement les paramètres xfrm, nous pouvons améliorer la sécurité de la transmission des données sur le réseau et atteindre l'objectif d'une communication sécurisée. Ensuite, l'article abordera en profondeur la façon de configurer xfrm dans le noyau Linux, y compris les principes de base de xfrm et ses techniques de configuration, ainsi que les problèmes courants que vous pouvez rencontrer et les solutions suggérées correspondantes. 1.xfrm Présentation XFRM, le « Transport Framework », est l'un des éléments du protocole IPsec du noyau Linux. Sa tâche principale est de crypter et d'identifier les informations Internet grâce à la conversion de paquets de données.

Comment ouvrir Python après le téléchargement

Apr 03, 2024 pm 05:12 PM

Comment ouvrir Python après le téléchargement

Apr 03, 2024 pm 05:12 PM

Pour ouvrir le Python que vous venez de télécharger, procédez comme suit : Placez le programme d'installation dans un emplacement facilement accessible. Double-cliquez sur l'icône du programme d'installation et suivez les instructions à l'écran. Une fois l'installation terminée, entrez « python » dans une invite de commande ou une fenêtre de terminal pour démarrer un shell interactif Python.

Compréhension complète de la commande Go install : installation et création de programmes Go

Apr 07, 2024 pm 04:54 PM

Compréhension complète de la commande Go install : installation et création de programmes Go

Apr 07, 2024 pm 04:54 PM

La commande Goinstall est utilisée pour compiler et installer des programmes Go. Elle permet de créer et d'installer des projets localement dans le répertoire $GOPATH/bin. Les options incluent : -v (mode détaillé), -p (construction parallèle), -x (afficher la commande en cours d'exécution), -target (définir le système d'exploitation et l'architecture cibles), qui peuvent être utilisés pour installer des dépendances et exclure des tests.

L'administrateur système Linux révèle : un guide complet d'analyse des versions de Red Hat Linux

Mar 29, 2024 am 09:16 AM

L'administrateur système Linux révèle : un guide complet d'analyse des versions de Red Hat Linux

Mar 29, 2024 am 09:16 AM

En tant qu'administrateur système Linux senior, je dispose déjà d'une base de connaissances approfondie et d'une perspective unique sur l'analyse, le diagnostic et le traitement de la version RedHat des systèmes Linux. Cet article fournira une analyse approfondie de tous les aspects de la version RedHat du système Linux, y compris l'identification de ses caractéristiques de version, le décodage du numéro de version et les étapes réelles de transmission des mises à jour de la version de test, afin de vous aider à pleinement comprendre et utiliser efficacement les fonctionnalités du système d'exploitation RedHat. 1. Comprendre RedHat L'une des sociétés Internet ayant la valeur marchande la plus élevée aux États-Unis, RedHat a conquis une position de leader sur le marché mondial des logiciels grâce à ses produits de système d'exploitation développés dans le cadre de la technologie open source. Sa distribution Linux RedHat EnterpriseLinux (appelée

Quel processus est le système ?

Apr 18, 2024 pm 04:30 PM

Quel processus est le système ?

Apr 18, 2024 pm 04:30 PM

system est le premier processus de l'espace utilisateur du système d'exploitation Linux, avec le numéro de processus 1. Il est responsable de l'initialisation du système, du démarrage d'autres processus et de la fourniture des fonctions suivantes : initialisation des périphériques matériels, montage des systèmes de fichiers, démarrage des services de connexion et exécution d'autres services système nécessaires.

suite php linux suite PHP carnaval ! En combinant deux épées sous Linux, l'efficacité du développement s'envole

Mar 30, 2024 pm 12:21 PM

suite php linux suite PHP carnaval ! En combinant deux épées sous Linux, l'efficacité du développement s'envole

Mar 30, 2024 pm 12:21 PM

Récemment, l'industrie a généralement accordé une grande attention à l'application des suites logicielles PHP dans les systèmes d'exploitation Linux. En tant que langage de script côté serveur le plus populaire aujourd'hui, PHP dispose d'un large éventail d'applications dans le domaine du développement Web. Le système Linux est devenu le premier choix de la majorité des utilisateurs en raison de ses performances stables, de sa haute sécurité et de son ouverture totale. Cet article vise à discuter en détail de l'application réelle de la suite logicielle PHP dans l'environnement système Linux et de son effet d'intégration maximal. 1. Introduction à la suite PHP La suite PHP est essentiellement un composant d'outil complet qui permet aux programmeurs d'effectuer facilement les tâches de programme associées, réduit la complexité du développement de code et améliore ainsi l'efficacité du développement. Prenez Larv

Comment utiliser une clé USB pour installer rapidement le système d'exploitation Ubuntu et commencer à l'utiliser

May 04, 2024 am 08:00 AM

Comment utiliser une clé USB pour installer rapidement le système d'exploitation Ubuntu et commencer à l'utiliser

May 04, 2024 am 08:00 AM

Ubuntu est un système d'exploitation Linux gratuit et open source privilégié par les utilisateurs pour sa facilité d'utilisation et sa stabilité. Cet article présentera en détail comment utiliser une clé USB pour installer rapidement le système d'exploitation Ubuntu et commencer à l'utiliser, vous permettant ainsi de vous lancer facilement dans le monde Linux. Matériel d'outils : Version du système : Ubuntu22.04LTS Modèle de marque : Lenovo ThinkPad 2. Utilisez le logiciel Rufus pour écrire le fichier image sur la clé USB afin de créer un support d'installation amorçable. Faites attention à la sélection de la table de partition GPT et de l'UEFI