A quoi servent les calques CAO ?

Les fonctions des calques CAO : 1. Vous pouvez visualiser rapidement les graphiques sur un certain calque ; 2. Vous pouvez contrôler si les graphiques de ce calque sont imprimés ; 3. Vous pouvez définir différents paramètres dans différents calques ; Forme de ligne, largeur et couleur de ligne, etc.

L'environnement d'exploitation de ce tutoriel : système Windows 7, AutoCAD 2007, ordinateur Dell G3.

Les calques en CAO peuvent afficher rapidement les graphiques sur un certain calque ; les calques peuvent contrôler si les graphiques sur ce calque sont imprimés ; les calques peuvent définir différentes formes de ligne dans différents calques, etc.

1. Ouvrez le logiciel de CAO sur l'ordinateur.

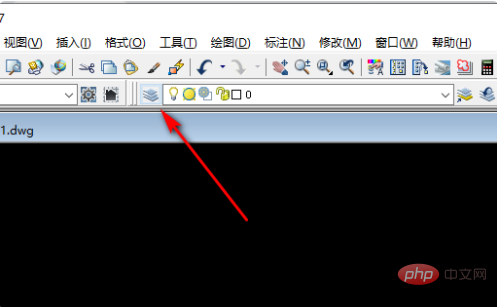

2. Après avoir ouvert CAD, cliquez sur le calque dans la barre d'outils.

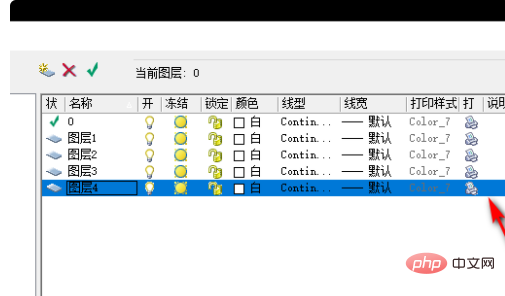

3. Entrez dans la page du calque et cliquez sur Imprimante pour contrôler si ce calque est imprimé.

4. Cliquez sur un calque pour définir la largeur de ligne, le type de ligne ou la couleur de ce calque.

Recommandé : "Vidéo de programmation"

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Les meilleurs packs d'extension de Laravel recommandés: 2024 outils essentiels

Apr 30, 2025 pm 02:18 PM

Les meilleurs packs d'extension de Laravel recommandés: 2024 outils essentiels

Apr 30, 2025 pm 02:18 PM

Les packages d'extension Laravel essentiels pour 2024 incluent: 1. Laraveldebugbar, utilisé pour surveiller et déboguer le code; 2. Laraveltelescope, fournissant une surveillance détaillée des applications; 3. Laravelhorizon, gérant les tâches de file d'attente Redis. Ces packs d'extension peuvent améliorer l'efficacité du développement et les performances des applications.

Laquelle des dix principales plateformes de trading de devises au monde est la dernière version des dix principales plateformes de trading de devises

Apr 28, 2025 pm 08:09 PM

Laquelle des dix principales plateformes de trading de devises au monde est la dernière version des dix principales plateformes de trading de devises

Apr 28, 2025 pm 08:09 PM

Les dix principales plates-formes de trading de crypto-monnaie au monde comprennent Binance, Okx, Gate.io, Coinbase, Kraken, Huobi Global, BitFinex, Bittrex, Kucoin et Poloniex, qui fournissent toutes une variété de méthodes de trading et de puissantes mesures de sécurité.

Comment implémenter la réutilisation du style dans CSS?

May 21, 2025 pm 08:57 PM

Comment implémenter la réutilisation du style dans CSS?

May 21, 2025 pm 08:57 PM

Les méthodes pour implémenter la réutilisation du style dans CSS sont: 1. Utilisez le sélecteur de classe, 2. Utilisez la convention de dénomination BEM et 3. Utilisez le préprocesseur CSS. Grâce à ces méthodes, la quantité de code peut être réduite, la maintenabilité et la cohérence peuvent être améliorées. Par exemple, l'utilisation d'un sélecteur de classe peut appliquer le même style à plusieurs éléments, tandis que BEM et les préprocesseurs fournissent des moyens plus avancés de multiplexage et d'organisation.

Intégration de Laravel à la connexion des médias sociaux (OAuth)

May 22, 2025 pm 09:27 PM

Intégration de Laravel à la connexion des médias sociaux (OAuth)

May 22, 2025 pm 09:27 PM

L'intégration de la connexion des médias sociaux dans le cadre Laravel peut être réalisée en utilisant le package Laravelsocialite. 1. Installez le package social: Utilisez ComposerRequireLaravel / Socialite. 2. Configurez le fournisseur de services et les alias: ajoutez une configuration pertinente dans config / app.php. 3. SET des informations d'identification de l'API: configurer les informations d'identification de l'API des médias sociaux dans .env et config / services.php. 4. Méthode d'écriture du contrôleur: ajoutez des méthodes de redirection et de rappel pour gérer le processus de connexion des médias sociaux. 5. Gérer les FAQ: assurez-vous que l'unicité des utilisateurs, la synchronisation des données, la sécurité et la gestion des erreurs. 6. Pratique d'optimisation:

Comment personnaliser la logique d'authentification des utilisateurs de Laravel?

May 22, 2025 pm 09:36 PM

Comment personnaliser la logique d'authentification des utilisateurs de Laravel?

May 22, 2025 pm 09:36 PM

La logique d'authentification de l'utilisateur Laravel personnalisé peut être implémentée via les étapes suivantes: 1. Ajoutez des conditions de vérification supplémentaires lors de la connexion, telles que la vérification des boîtes aux lettres. 2. Créez une classe de garde personnalisée et développez le processus d'authentification. La logique d'authentification personnalisée nécessite une compréhension approfondie du système d'authentification de Laravel et prêter attention à la sécurité, aux performances et à la maintenance.

Menaces de sécurité et mesures de protection communes pour les applications Laravel

May 22, 2025 pm 09:33 PM

Menaces de sécurité et mesures de protection communes pour les applications Laravel

May 22, 2025 pm 09:33 PM

Les menaces de sécurité courantes dans les applications de Laravel comprennent l'injection SQL, les attaques de scripts inter-sites (XSS), le contrefaçon de demande croisée (CSRF) et les vulnérabilités de téléchargement de fichiers. Les mesures de protection comprennent: 1. Utilisez l'éloquente et le bilan de requête pour les requêtes paramétrées pour éviter l'injection de SQL. 2. Vérifiez et filtrez l'entrée de l'utilisateur pour assurer la sécurité de la sortie et empêcher les attaques XSS. 3. Définissez les jetons CSRF sous des formulaires et les demandes AJAX pour protéger l'application des attaques CSRF. 4. Vérifier strictement et traiter les téléchargements de fichiers pour assurer la sécurité des fichiers. 5. Des audits de code réguliers et des tests de sécurité sont effectués pour découvrir et corriger les vulnérabilités de sécurité potentielles.

Qu'est-ce que le middleware à Laravel? Comment l'utiliser?

May 29, 2025 pm 09:27 PM

Qu'est-ce que le middleware à Laravel? Comment l'utiliser?

May 29, 2025 pm 09:27 PM

Le middleware est un mécanisme de filtrage dans Laravel qui est utilisé pour intercepter et traiter les demandes HTTP. Utilisez les étapes: 1. Créez du middleware: utilisez la commande "phpartisanmake: middlewarecheckrole". 2. Définir la logique de traitement: écrire une logique spécifique dans le fichier généré. 3. Enregistrez Middleware: Ajoutez du middleware dans kernel.php. 4. Utilisez du middleware: appliquez le middleware dans la définition de routage.

Comment gérer les nœuds Kubernetes sur Debian

May 16, 2025 pm 01:18 PM

Comment gérer les nœuds Kubernetes sur Debian

May 16, 2025 pm 01:18 PM

La gestion des nœuds de Kubernetes (K8S) sur un système Debian implique généralement les étapes clés suivantes: 1. Installation et configuration de la préparation des composants de Kubernetes: assurez-vous que tous les nœuds (y compris les nœuds maîtres et les nœuds de travailleur) ont le système d'exploitation Debian installé et répondent aux exigences de base pour l'installation d'un cluster de Kubernetes, ainsi que du CPU suffisant, de la mémoire et des espaces de disk. Désactiver la partition d'échange: Afin de s'assurer que Kublet peut fonctionner en douceur, il est recommandé de désactiver la partition d'échange. Définir les règles du pare-feu: Autoriser les ports nécessaires, tels que les ports utilisés par Kubelet, Kube-apiserver, Kube-Scheduler, etc. Installer Container