Opération et maintenance

Opération et maintenance

exploitation et maintenance Linux

exploitation et maintenance Linux

Commande de téléchargement de fichier Linux

Commande de téléchargement de fichier Linux

Commande de téléchargement de fichier Linux

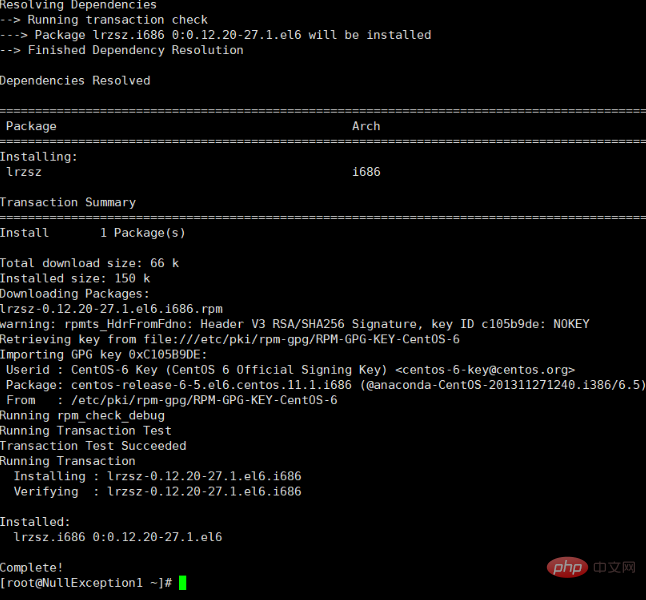

Sur l'hôte Linux, installez les packages d'outils de téléchargement et de téléchargement rz et sz

Il vous suffit d'installer le package suivant et d'exécuter la commande d'installation suivante

yum install -y lrzsz

commande de téléchargement de fichiers Linux

Entrez rz sur la ligne de commande Linux,

rz

Après avoir entré le Commande rz, une boîte de dialogue apparaîtra, sélectionnez le fichier que vous souhaitez télécharger, sélectionnez Ouvrir et téléchargez-le sur l'hôte Linux. Le fichier téléchargé se trouve dans le répertoire de la ligne de commande actuelle

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment vérifier les connexions réseau actives

Jul 22, 2025 am 12:35 AM

Comment vérifier les connexions réseau actives

Jul 22, 2025 am 12:35 AM

Si vous souhaitez connaître la connexion réseau sur votre ordinateur actuel, vous pouvez le visualiser via l'outil de ligne de commande; Utilisez Netstat-ANO sur Windows pour afficher toutes les connexions et PID, utilisez SS-TULNP et LSOF-I-P pour obtenir des informations détaillées, et peut également être surveillée en temps réel via des outils d'interface graphique tels que Resource Monitor, Nethogs, etc.

Comment créer un groupe de volume LVM

Jul 21, 2025 am 12:55 AM

Comment créer un groupe de volume LVM

Jul 21, 2025 am 12:55 AM

Pour créer un groupe de volume LVM, vous devez d'abord préparer un volume physique (PV), puis créer un VG. 1. Utilisez PVCreate pour initialiser le disque dur ou la partition en PV, tels que Pvcreate / Dev / SDB1; 2. Utilisez la commande VGcreate pour combiner un ou plusieurs PV en VG, tels que vgcreatemy_volume_group / dev / sdb1 / dev / sdc1; 3. Vous pouvez personnaliser la taille PE via le paramètre -s et utiliser VGDisplay pour afficher les informations; 4. Vous pouvez développer dynamiquement VG à l'avenir et ajouter un nouveau PV à l'aide de VGEXTEND; 5. Avant de supprimer VG, vous devez confirmer qu'il n'y a pas de LV et le supprimer avec VGremove.

Comment tracer le chemin du réseau à l'aide de Traceroute

Aug 02, 2025 am 12:23 AM

Comment tracer le chemin du réseau à l'aide de Traceroute

Aug 02, 2025 am 12:23 AM

Lorsque vous rencontrez un problème avec une connexion réseau lente, Traceroute peut vous aider à localiser le goulot d'étranglement. Il s'agit d'un outil de ligne de commande qui affiche le chemin à travers lequel les paquets de données passent de votre ordinateur vers le serveur cible en envoyant des paquets de sonde et en enregistrant le temps de réponse de chaque étape. Comment l'utiliser est tracertexample.com sous Windows et TracerateExample.com sous macOS / Linux / Unix. Dans le résultat de sortie, chaque ligne représente un nœud intermédiaire, y compris le nombre de houblon, trois temps d'ircédiction et le nom d'hôte IP ou hôte correspondant; Si tous les sauts sont *, il peut s'agir de blocage du pare-feu ou de défaillance du réseau. Vérifiez le saut avec une rafale de retard pour déterminer l'emplacement du problème; Combiné avec plusieurs tests de nom de domaine, vous pouvez faire la distinction entre le général

Quels outils sont utilisés pour la surveillance Linux

Jul 21, 2025 am 12:08 AM

Quels outils sont utilisés pour la surveillance Linux

Jul 21, 2025 am 12:08 AM

La surveillance Linux implique une variété d'outils, les outils de surveillance des performances du système incluent une visualisation en temps réel supérieur / HTOP de l'utilisation des ressources, VMSTAT affiche l'état de la mémoire virtuelle, IOSTAT détecte les goulots d'étranglement IO de disque et les données de performances historiques des enregistrements SAR. L'outil de surveillance des journaux comprend les journaux de services de filtrage de journal, les problèmes de noyau de débogage du DMESG, le cycle de vie du journal de gestion de Logrotate et les journaux de transfert centralisés RSYSLOG / SYSLOG-NG. En termes de surveillance du réseau, SS / NNSTAT vérifie l'état de la connexion, NMAP scans les ports ouverts, TCPDUmp capture l'analyse du trafic et IFTOP surveille l'utilisation de la bande passante. Des solutions de surveillance à distance telles que Nagios implémentent les alarmes personnalisées profondes, ZAB

Comment gérer les variables d'environnement

Jul 21, 2025 am 12:46 AM

Comment gérer les variables d'environnement

Jul 21, 2025 am 12:46 AM

La clé pour gérer les variables d'environnement est d'utiliser des fichiers .env pour gérer de manière centralisée, distinguer différentes configurations d'environnement, injecter des variables pendant le déploiement et éviter les informations sensibles à code dur. Les pratiques spécifiques incluent: 1. Utilisez des fichiers .env pour stocker des variables et les distinguer par l'environnement, tels que .env.development et .env.production, et ajouter .gitignore; 2. Utilisez Node_env et d'autres identifiants pour déterminer la configuration correspondante de l'environnement actuel à charger automatiquement; 3. Injecter des variables au niveau du système lors du déploiement des serveurs, des plates-formes Docker ou Cloud pour améliorer la sécurité; 4. Toutes les informations sensibles doivent être obtenues à partir des variables environnementales, la dénomination doit être claire et peut être gérée en combinaison avec des moyens de chiffrement ou des outils spéciaux.

Comment définir le nom d'hôte système

Jul 26, 2025 am 12:48 AM

Comment définir le nom d'hôte système

Jul 26, 2025 am 12:48 AM

La méthode de modification du nom d'hôte du système varie d'un système d'exploitation au système d'exploitation, mais le processus global est simple et clair. Tout d'abord, vérifiez le nom d'hôte actuel, qui peut être visualisé via le nom d'hôte ou la commande hostNamectl; Deuxièmement, le nom d'hôte peut être temporairement modifié, Linux utilise SudohostNamenew-Hostname et MacOS utilise Sudoscutil-SethostNamenew-Hostname; Si vous devez le modifier en permanence, Linux doit modifier le fichier / etc / nom d'hôte et mettre à jour l'ancien nom d'hôte dans / etc / hôtes au nouveau nom, puis exécuter sudohostname-f / etc / hostname ou redémarrer pour appliquer les modifications; maco

Comment résoudre les problèmes de VLAN

Jul 26, 2025 am 01:30 AM

Comment résoudre les problèmes de VLAN

Jul 26, 2025 am 01:30 AM

Pour résoudre les problèmes de VLAN, vous devez d'abord confirmer si la configuration est correcte, puis vérifier l'état de l'interface, le chemin de communication croisé et les impacts STP et ACL à leur tour. 1. Utilisez ShowvlanBrief pour confirmer si le VLAN existe et que le port est correct, et si le port de tronc permet au VLAN correspondant de passer; 2. Utilisez ShowInterFacesStatus et Showrunning-ConfigInterface pour vérifier si l'état de l'interface est en hausse et la configuration du mode; 3. Vérifiez si la connexion entre les commutateurs est du tronc et permet le même VLAN, et si la configuration de la sous-interface du périphérique de couche trois est précise; 4. Vérifiez si l'état STP du port est bloqué et vérifiez si l'ACL ou le VLAN privé limite le trafic. Cliquez sur cette logique

Comment restaurer le système Linux à partir de la sauvegarde

Jul 23, 2025 am 12:25 AM

Comment restaurer le système Linux à partir de la sauvegarde

Jul 23, 2025 am 12:25 AM

Pour restaurer avec succès le système Linux à partir de la sauvegarde, vous devez d'abord clarifier le type de sauvegarde et suivre les étapes. 1. Confirmez le type de sauvegarde, tel que l'image système complète, la sauvegarde au niveau du fichier ou la liste des packages ainsi que les fichiers de configuration, et sélectionnez la méthode de récupération correspondante en fonction du type, telles que les données de décompression avec RSYNC ou TAR. 2. Entrez l'environnement de récupération via LiveUSB, montez la partition racine et l'emplacement de sauvegarde et utilisez la commande pour copier les données. 3. Lors de la restauration des données et de la configuration de l'utilisateur, vérifiez les autorisations, la propriété et les fichiers cachés et réinstaller Grub si nécessaire. 4. Faites attention à des détails tels que l'exclusion des répertoires spéciaux, la compatibilité des versions et les emplacements de stockage de configuration non évidents. Les tests et la préparation à l'avance sont la clé pour assurer une récupération en douceur.