développement back-end

développement back-end

tutoriel php

tutoriel php

Quelle est la différence entre l'architecture B/S et l'architecture C/S ?

Quelle est la différence entre l'architecture B/S et l'architecture C/S ?

Quelle est la différence entre l'architecture B/S et l'architecture C/S ?

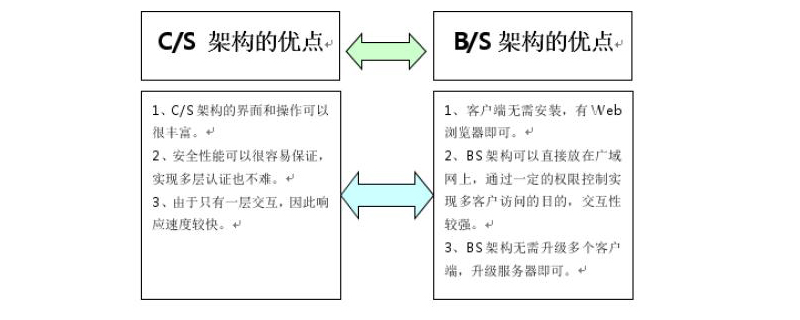

Les différences entre l'architecture B/S et l'architecture C/S sont : l'architecture B/S a de faibles exigences de configuration informatique tandis que C/S a des exigences élevées ne nécessite pas d'installation ni de maintenance, contrairement à C/S. B/S Les performances de sécurité sont faibles et C/S est élevée. B/S a une meilleure réutilisation des logiciels, mais pas C/S.

L'architecture B/S et l'architecture C/S sont deux serveurs clients couramment utilisés. structures. Suivant Dans cet article, je présenterai en détail les différences entre ces deux architectures, qui vous serviront de référence et j'espère qu'elles vous seront utiles.

[Cours recommandés : Tutoriel PHP]

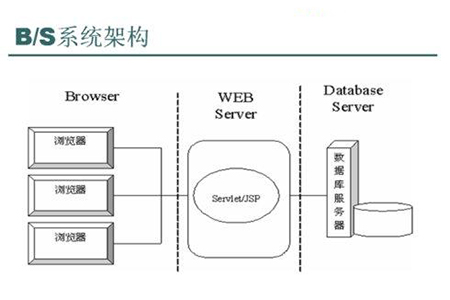

Architecture B/S

L'architecture B/S est une architecture navigateur/serveur. Le navigateur fait référence au navigateur Web qui traite principalement un petit nombre de logique métier, et la fonction principale du serveur est de traiter la logique métier. Il est composé d'une architecture à trois niveaux. Il est simple à utiliser et peut s'exécuter directement dans un navigateur Web sans installation. Le client de cette architecture contient très peu de logique

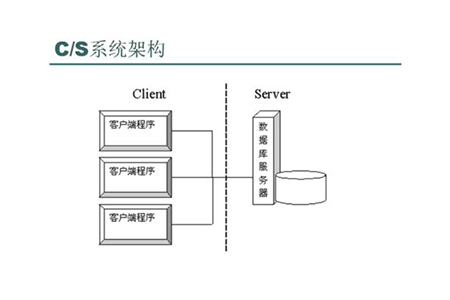

. Architecture C/S

L'architecture C/S est une architecture typique à deux niveaux. L'ensemble du processus est une architecture client/serveur, client-serveur. Le client contient un ou plusieurs serveurs exécutés sur. l'utilisateur. En termes de programmes informatiques, il existe deux serveurs : le serveur de base de données et le serveur Socket. Le serveur de base de données connecte principalement le client aux données côté serveur via la base de données, et le serveur Socket est utilisé pour communiquer avec le client. Dans cette structure, le client doit implémenter une logique métier et une interface pour afficher le plus

La différence entre l'architecture B/S et l'architecture C/S

(1) Exigences du client

B/S a de faibles exigences de configuration informatique, tandis que C/S a des exigences de configuration informatique élevées

(2) Installation et maintenance du logiciel

B/S n'a pas besoin d'installer de logiciel ou de maintenance ; C/S doit installer et configurer un logiciel spécial qui doit également être mis à niveau et entretenu

(3) Sécurité

B/S est construit sur le réseau étendu, a un contrôle relativement faible sur la sécurité et est orienté vers un groupe d'utilisateurs inconnu

C/S est général. Pour un groupe d'utilisateurs relativement fixe, il peut effectuer une vérification des autorisations à plusieurs niveaux, fournir un mode d'accès plus sécurisé et avoir un contrôle fort sur la sécurité des informations

(4 ) Logiciel La réutilisation de plusieurs structures de différentes paires

B/S nécessite des fonctions relativement indépendantes des composants. Une réutilisation relativement bonne des programmes

C/S peut inévitablement être considérée de manière holistique. La réutilisabilité. des composants n'est pas aussi bon que celui des exigences B/S

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Commentant le code en php

Jul 18, 2025 am 04:57 AM

Commentant le code en php

Jul 18, 2025 am 04:57 AM

Il existe trois méthodes courantes pour le code de commentaire PHP: 1. Utiliser // ou # pour bloquer une ligne de code, et il est recommandé d'utiliser //; 2. Utiliser /.../ pour envelopper des blocs de code avec plusieurs lignes, qui ne peuvent pas être imbriquées mais peuvent être croisées; 3. Compétences combinées Commentaires tels que l'utilisation / if () {} / pour contrôler les blocs logiques, ou pour améliorer l'efficacité avec les touches de raccourci de l'éditeur, vous devez prêter attention aux symboles de fermeture et éviter les nidification lorsque vous les utilisez.

Conseils pour écrire des commentaires PHP

Jul 18, 2025 am 04:51 AM

Conseils pour écrire des commentaires PHP

Jul 18, 2025 am 04:51 AM

La clé pour rédiger des commentaires PHP est de clarifier l'objectif et les spécifications. Les commentaires devraient expliquer "pourquoi" plutôt que "ce qui a été fait", en évitant la redondance ou trop de simplicité. 1. Utilisez un format unifié, tel que DocBlock (/ * /) pour les descriptions de classe et de méthode afin d'améliorer la lisibilité et la compatibilité des outils; 2. Soulignez les raisons de la logique, telles que pourquoi les sauts JS doivent être sortis manuellement; 3. Ajoutez une description d'une vue d'ensemble avant le code complexe, décrivez le processus dans les étapes et aidez à comprendre l'idée globale; 4. Utilisez TODO et FIXME Rationalement pour marquer des éléments et des problèmes de tâches pour faciliter le suivi et la collaboration ultérieurs. De bonnes annotations peuvent réduire les coûts de communication et améliorer l'efficacité de la maintenance du code.

Tutoriel d'installation rapide PHP

Jul 18, 2025 am 04:52 AM

Tutoriel d'installation rapide PHP

Jul 18, 2025 am 04:52 AM

Toinstallphpquickly, usexAmpPonWindowsorHomebrewonMacos.1.onwindows, downloadAndInstallxAmppp, selectComponents, startapache et placefilesInhtdocs.2.

Apprendre PHP: un guide du débutant

Jul 18, 2025 am 04:54 AM

Apprendre PHP: un guide du débutant

Jul 18, 2025 am 04:54 AM

Toléarnphpeffective, startBySettingUpAlocalServerERironmentUsingToolsLILYXAMPPANDACODEDITERLIGHILLEVSCODE.1) INSTRUSITIONXAMPFORAPACHE, MYSQL, ANDPHP.2) USACODEDEDITORFORSYNTAXSUPPORT.3)

PHP appelle AI Intelligent Voice Assistant Assistant PHP Interaction System Construction

Jul 25, 2025 pm 08:45 PM

PHP appelle AI Intelligent Voice Assistant Assistant PHP Interaction System Construction

Jul 25, 2025 pm 08:45 PM

L'entrée vocale de l'utilisateur est capturée et envoyée au backend PHP via l'API MediaRecorder du JavaScript frontal; 2. PHP enregistre l'audio en tant que fichier temporaire et appelle STTAPI (tel que Google ou Baidu Voice Recognition) pour le convertir en texte; 3. PHP envoie le texte à un service d'IA (comme Openaigpt) pour obtenir une réponse intelligente; 4. PHP appelle ensuite TTSAPI (comme Baidu ou Google Voice Synthesis) pour convertir la réponse en fichier vocal; 5. PHP diffuse le fichier vocal vers l'avant pour jouer, terminant l'interaction. L'ensemble du processus est dominé par PHP pour assurer une connexion transparente entre toutes les liens.

Comment utiliser PHP pour créer des fonctions de partage social PHP Partage d'interface Pratique

Jul 25, 2025 pm 08:51 PM

Comment utiliser PHP pour créer des fonctions de partage social PHP Partage d'interface Pratique

Jul 25, 2025 pm 08:51 PM

La méthode principale de création de fonctions de partage social dans PHP est de générer dynamiquement des liens de partage qui répondent aux exigences de chaque plate-forme. 1. Obtenez d'abord la page actuelle ou les informations d'URL et d'article spécifiées; 2. Utilisez UrLencode pour coder les paramètres; 3. Épisser et générer des liens de partage en fonction des protocoles de chaque plate-forme; 4. Afficher les liens sur l'avant pour que les utilisateurs puissent cliquer et partager; 5. Générez dynamiquement des balises OG sur la page pour optimiser l'affichage du contenu du partage; 6. Assurez-vous d'échapper à la saisie des utilisateurs pour empêcher les attaques XSS. Cette méthode ne nécessite pas d'authentification complexe, a de faibles coûts de maintenance et convient à la plupart des besoins de partage de contenu.

Comment utiliser PHP combiné avec l'IA pour obtenir la correction de texte de la syntaxe PHP détection et l'optimisation

Jul 25, 2025 pm 08:57 PM

Comment utiliser PHP combiné avec l'IA pour obtenir la correction de texte de la syntaxe PHP détection et l'optimisation

Jul 25, 2025 pm 08:57 PM

Pour réaliser la correction d'erreur de texte et l'optimisation de la syntaxe avec l'IA, vous devez suivre les étapes suivantes: 1. Sélectionnez un modèle ou une API d'IA appropriée, tels que Baidu, Tencent API ou bibliothèque NLP open source; 2. Appelez l'API via Curl ou Guzzle de PHP et traitez les résultats de retour; 3. Afficher les informations de correction d'erreur dans l'application et permettre aux utilisateurs de choisir d'adopter l'adoption; 4. Utilisez PHP-L et PHP_CODESNIFFER pour la détection de syntaxe et l'optimisation du code; 5. Collectez en continu les commentaires et mettez à jour le modèle ou les règles pour améliorer l'effet. Lorsque vous choisissez AIAPI, concentrez-vous sur l'évaluation de la précision, de la vitesse de réponse, du prix et du support pour PHP. L'optimisation du code doit suivre les spécifications du PSR, utiliser le cache raisonnablement, éviter les requêtes circulaires, revoir le code régulièrement et utiliser x

PHP crée un système de commentaires de blog pour monétiser la revue des commentaires PHP et la stratégie anti-brosse

Jul 25, 2025 pm 08:27 PM

PHP crée un système de commentaires de blog pour monétiser la revue des commentaires PHP et la stratégie anti-brosse

Jul 25, 2025 pm 08:27 PM

1. La maximisation de la valeur commerciale du système de commentaires nécessite de combiner la livraison précise de la publicité native, les services à valeur ajoutée par l'utilisateur (tels que le téléchargement d'images, les commentaires de recharge), d'influencer le mécanisme d'incitation basé sur la qualité des commentaires et la conformité de la monétisation anonyme des données de données; 2. La stratégie d'audit doit adopter une combinaison de mécanismes de filtrage des mots clés dynamiques pré-audit et de signalement des utilisateurs, complétés par une note de qualité des commentaires pour réaliser une exposition hiérarchique de contenu; 3. Anti-brosses nécessite la construction d'une défense multicouche: la vérification sans capteur RecaptChav3, le robot de reconnaissance de champ de miel, IP et la limite de fréquence d'horodatage empêchent l'arrosage, et la reconnaissance du modèle de contenu marque les commentaires suspects et itéra en continu pour traiter les attaques.