Carte d'itération Java

Iterate Map extrait un tas de données de la collection Map. Dans la plupart des cas en temps réel, nous disposons d’une grande quantité de données stockées sur une carte. Le développeur souhaite récupérer ces données ; il doit parcourir toute la carte. Une carte est stockée dans le package util.Map. Dans cette rubrique, nous allons découvrir Java Iterate Map.

Commencez votre cours de développement de logiciels libres

Développement Web, langages de programmation, tests de logiciels et autres

Vous pouvez parcourir une carte de 3 manières.

- pourChac

- Boucle for normale

- En boucle avec un itérateur

Qu'est-ce qu'une carte ?

1. Map est une collection structurée par paires de clés et de valeurs. La carte est une interface. Ainsi, Map implémenté dans

- HashMap

- LinkedHashMap

- TreeMap

2. Entry est la sous-interface de Map. Par conséquent, il sera accessible par le nom de l'entrée. Il a renvoyé la vue de collection de la carte. Carte. L'entrée fournit des méthodes pour récupérer la paire clé et valeur.

Méthodes importantes

- put(Object keyValue, Object objectValue) : Il insère une valeur dans une carte.

- keySet() : Il est utilisé pour obtenir un jeu de paires de clés.

- entrySet() : Il est utilisé pour définir les clés et les valeurs de la carte.

- size() : Il est utilisé pour obtenir la taille de la carte.

- getKey() : Il est utilisé pour obtenir une valeur clé.

- getValue() : Il est utilisé pour obtenir une valeur mappée par clé.

Comment fonctionne l'itération dans la carte ?

Comme indiqué ci-dessus, Map peut être itéré avec les boucles forEach, normales for et while. Nous le comprendrons par syntaxe.

1. pourChacun

Syntaxe :

Map<DataType, DataType>map = new HashMap<DataType, DataType>(); map.forEach((key, value) -> //logic

2. pour avec EntrySet()

Syntaxe :

Map<DataType,DataType> map= new HashMap<DataType,DataType>(); for (Map.Entry<DataType,DataType> set: map.entrySet()) //logic }

3. Boucle While avec un itérateur

Syntaxe :

Map<String, String> mapObj = new HashMap<>();

Iterator iterator= mapObj .entrySet().iterator();

while (iterator.hasNext()) {

//logic

}

En fonction des besoins, nous pouvons parcourir la carte de l'une des manières ci-dessus.

Exemples de Java Iterate Map

Vous trouverez ci-dessous les exemples :

1. Itération de carte avec forEach Exemple

Code :

import java.util.HashMap;

import java.util.Map;

public class ForEachMapIteration {

public static void main(String[] args) {

// creating a hashmap object

Map<Integer, String> names = new HashMap<>();

// adding key and values to hash map

names.put(1, "Paramesh");

names.put(2, "Amardeep");

names.put(3, "Venkatesh");

names.put(4, "Ramesh");

names.put(5, "Suresh");

names.put(3, "Krishna");

names.put(4, "Rama");

names.put(5, "Rajitha");

// iterating key and value with forEach loop

names.forEach((key, value) -> {

System.out.println("ID =>" + key + " Name => " + value);

});

}

}

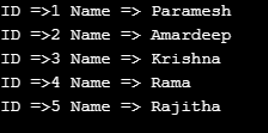

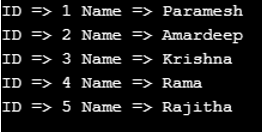

Sortie :

Explication :

Comme vous pouvez le voir dans le code ci-dessus, nous avons itéré la carte avec forEach

2. Mapper l'itération de clé et de valeur séparément avec l'exemple de boucle forEach

Code :

package com.map;

import java.util.HashMap;

import java.util.Map;

public class ForEachKeyValueMapIteration {

public static void main(String[] args) {

// creating a hashmap object

Map<Integer, String> names = new HashMap<>();

// adding key and values to hash map

names.put(1, "Paramesh");

names.put(2, "Amardeep");

names.put(3, "Venkatesh");

names.put(4, "Ramesh");

names.put(5, "Suresh");

names.put(3, "Krishna");

names.put(4, "Rama");

names.put(5, "Rajitha");

// iterating ids with forEach loop

names.forEach((key, value) -> {

System.out.println("ID =>" + key);

});

// iterating names with forEach loop

names.forEach((key, value) -> {

System.out.println("Name => " + value);

});

}

}

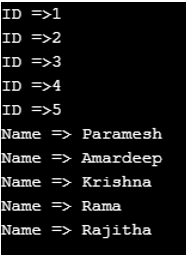

Sortie :

Explication :

Comme vous pouvez le voir dans le résultat ci-dessus, nous pouvons également récupérer la clé et les valeurs séparément avec la boucle forEach.

3. Itération de carte avec exemple de boucle for

Code :

<strong> </strong>import java.util.HashMap;

import java.util.Map;

import java.util.Map.Entry;

public class ForMapIteration {

public static void main(String[] args) {

// creating a hashmap object

Map<Integer, String> names = new HashMap<>();

// adding key and values to hash map

names.put(1, "Paramesh");

names.put(2, "Amardeep");

names.put(3, "Venkatesh");

names.put(4, "Ramesh");

names.put(5, "Suresh");

names.put(3, "Krishna");

names.put(4, "Rama");

names.put(5, "Rajitha");

// iterating key and value with for loop

for (Entry<Integer, String> entry : names.entrySet())

System.out.println("ID => " + entry.getKey() + " Name => " + entry.getValue());

}

}

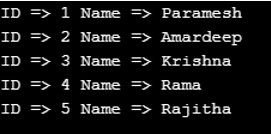

Sortie :

Explication :

Comme vous pouvez le voir dans le code ci-dessus, nous avons itéré la carte avec la boucle for.

4. Mapper l'itération de la clé et de la valeur séparément avec un exemple de boucle for

Code :

<strong> </strong>import java.util.HashMap;

import java.util.Map;

public class ForKeyAndValueMapIteration {

public static void main(String[] args) {

// creating a hashmap object

Map<Integer, String> names = new HashMap<>();

// adding key and values to hash map

names.put(1, "Paramesh");

names.put(2, "Amardeep");

names.put(3, "Venkatesh");

names.put(4, "Ramesh");

names.put(5, "Suresh");

names.put(3, "Krishna");

names.put(4, "Rama");

names.put(5, "Rajitha");

//fetching ids

for (Integer id : names.keySet())

System.out.println("ID => " + id);

// fetching names

for (String name : names.values())

System.out.println("Name => " + name);

}

}

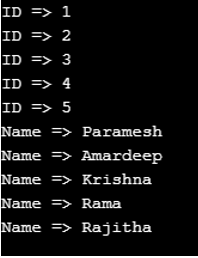

Sortie :

Explication :

Comme vous pouvez le voir dans le résultat ci-dessus, nous pouvons également récupérer la clé et les valeurs séparément avec la boucle for.

5. Itération de carte avec boucle while et exemple d'itérateur

Code :

import java.util.HashMap;

import java.util.Iterator;

import java.util.Map;

import java.util.Set;

public class WhileIteratorLoopMap {

public static void main(String[] args) {

// creating a hashmap object

Map<Integer, String> names = new HashMap<>();

// adding key and values to hash map

names.put(1, "Paramesh");

names.put(2, "Amardeep");

names.put(3, "Venkatesh");

names.put(4, "Ramesh");

names.put(5, "Suresh");

names.put(3, "Krishna");

names.put(4, "Rama");

names.put(5, "Rajitha");

//get entry set from map

Set set = names.entrySet();

//get iterator from set

Iterator iterator = set.iterator();

//fetching id and names with while loop

while (iterator.hasNext()) {

Map.Entry entry = (Map.Entry) iterator.next();

System.out.println("ID =>"+entry.getKey() + " Name => " + entry.getValue());

}

}

}

Sortie :

Explication :

Comme vous pouvez le voir dans le code ci-dessus, nous avons itéré la carte avec un itérateur et une boucle while.

Remarque : Tous les cas produisent le même résultat, mais la boucle forEach est recommandée pour le développement car elle a moins de temps d'exécution.Conclusion – Carte d'itération Java

Vous pouvez parcourir la carte en utilisant la boucle for, la boucle forEach et la boucle while à partir de l'interface Entry. Nous pouvons également parcourir les clés et les valeurs séparément sans aucune erreur.

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

Échangez les visages dans n'importe quelle vidéo sans effort grâce à notre outil d'échange de visage AI entièrement gratuit !

Article chaud

Outils chauds

Bloc-notes++7.3.1

Éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

![Vous n'utilisez pas actuellement un écran attaché à un GPU NVIDIA [FIX]](https://img.php.cn/upload/article/001/431/639/175553352135306.jpg?x-oss-process=image/resize,m_fill,h_207,w_330) Vous n'utilisez pas actuellement un écran attaché à un GPU NVIDIA [FIX]

Aug 19, 2025 am 12:12 AM

Vous n'utilisez pas actuellement un écran attaché à un GPU NVIDIA [FIX]

Aug 19, 2025 am 12:12 AM

Ifyousee "YouarenotusingAdisplayAttachedToannvidiagpu", assurez-vous

Exploration des modèles de conception Java communs avec des exemples

Aug 17, 2025 am 11:54 AM

Exploration des modèles de conception Java communs avec des exemples

Aug 17, 2025 am 11:54 AM

Le modèle de conception Java est une solution réutilisable aux problèmes de conception logicielle courants. 1. Le mode Singleton garantit qu'il n'y a qu'une seule instance d'une classe, qui convient à la mise en commun de la connexion de la base de données ou à la gestion de la configuration; 2. Le mode d'usine découple la création d'objets, et des objets tels que les méthodes de paiement sont générés par le biais de classes d'usine; 3. Le mode observateur informe automatiquement des objets dépendants, adaptés aux systèmes axés sur les événements tels que les mises à jour météorologiques; 4. L'algorithme de commutation dynamique du mode de stratégie tel que les stratégies de tri améliore la flexibilité du code. Ces modèles améliorent la maintenabilité et l'évolutivité du code, mais devraient éviter une surutilisation.

Comment utiliser facultatif en Java?

Aug 22, 2025 am 10:27 AM

Comment utiliser facultatif en Java?

Aug 22, 2025 am 10:27 AM

UseOptional.Empty (), facultatif.of (), andoptional.ofnullable () toCreateOptionalistances adepsendingonwherethevaluesabsent, non null, orpossibly null.2.Checkforvalussafelyusingispresent () orpreférall

Qu'est-ce qu'une impasse en Java et comment pouvez-vous l'empêcher?

Aug 23, 2025 pm 12:55 PM

Qu'est-ce qu'une impasse en Java et comment pouvez-vous l'empêcher?

Aug 23, 2025 pm 12:55 PM

ADEADLOCKINJAVAOCCURSWHENTWOORMORORETHREADSAREBLOCKEDEDFOREVERS, chaque avance pour la fourniture de laBerce-Organisation de la manière générale;

Fix de peinture à l'huile PS Greyed Out

Aug 18, 2025 am 01:25 AM

Fix de peinture à l'huile PS Greyed Out

Aug 18, 2025 am 01:25 AM

TheoilpaintfilteRinphotoshopisgreyed en avant en toute raison de lacompatibledocumentmodeorlayerType; assurez-vous

Construire des applications Java natives dans le cloud avec MicronAut

Aug 20, 2025 am 01:53 AM

Construire des applications Java natives dans le cloud avec MicronAut

Aug 20, 2025 am 01:53 AM

MicronautisidealforBuildingCloud-NativeJavaApplicationsDuetOtsLowMemoryFootPrint, FastStartuptime et compile-timedependencyInjection, FakingiTeReriortTraditionalFrameworkslikespringbootformricroservices, contenants, andserverlessen

Correction: Windows affiche 'un privilège requis n'est pas détenu par le client'

Aug 20, 2025 pm 12:02 PM

Correction: Windows affiche 'un privilège requis n'est pas détenu par le client'

Aug 20, 2025 pm 12:02 PM

RunTheApplicationorCommandasAdministratorByRight-ClickingandSelectation "RunasAdministrator" ToenSureElevatedPrivileges agration.

Java Cryptography Architecture (JCA) pour le codage sécurisé

Aug 23, 2025 pm 01:20 PM

Java Cryptography Architecture (JCA) pour le codage sécurisé

Aug 23, 2025 pm 01:20 PM

Comprendre les composants de base JCA tels que MessagediGest, Cipher, KeyGenerator, SecureRandom, Signature, Keystore, etc., qui mettent en œuvre des algorithmes via le mécanisme du fournisseur; 2. Utilisez des algorithmes et des paramètres forts tels que SHA-256 / SHA-512, AES (clé 256 bits, mode GCM), RSA (2048 bits ou supérieur) et SecureRandom; 3. Évitez les clés à code dur, utilisez des clés pour gérer les clés et générez des clés via des mots de passe dérivés en toute sécurité tels que PBKDF2; 4. Désactiver le mode ECB, adopter des modes de chiffrement d'authentification tels que GCM, utiliser des IV aléatoires uniques pour chaque cryptage et des caissiers clairs dans le temps