Kurs Dazwischenliegend 11327

Kurseinführung:„Selbststudium IT-Netzwerk-Linux-Lastausgleich-Video-Tutorial“ implementiert hauptsächlich den Linux-Lastausgleich durch Ausführen von Skriptvorgängen im Web, LVS und Linux unter Nagin.

Kurs Fortschrittlich 17632

Kurseinführung:„Shang Xuetang MySQL Video Tutorial“ führt Sie in den Prozess von der Installation bis zur Verwendung der MySQL-Datenbank ein und stellt die spezifischen Vorgänge jedes Links im Detail vor.

Kurs Fortschrittlich 11338

Kurseinführung:„Brothers Band Front-End-Beispiel-Display-Video-Tutorial“ stellt jedem Beispiele für HTML5- und CSS3-Technologien vor, damit jeder die Verwendung von HTML5 und CSS3 besser beherrschen kann.

Behebung der Sicherheitslücke im JavaScript-Code: Wichtige Schritte, die Sie kennen müssen

2023-09-20 14:49:09 0 4 763

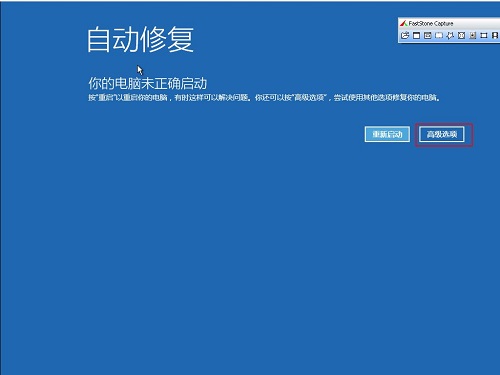

centos 6.4修复bash漏洞用了错了包导致启动不了系统。

2017-04-25 09:03:40 0 0 769

So beheben Sie eine PHP-Sicherheitslücke, ohne die PHP-Version zu aktualisieren

2017-09-06 17:33:44 0 1 1478

Kurseinführung:Nach der Installation des Win10-Systems weist jeder Computer viele Schwachstellen auf. Müssen diese Schwachstellen tatsächlich behoben werden, sonst führen sie leicht zu einer Vireninvasion ausführliche Einführung. Müssen Win10-Schwachstellen behoben werden? Antwort: Win10-Schwachstellen müssen behoben werden. Nach längerer Nutzung des Systems treten auf jeden Fall viele große und kleine Schwachstellen auf. Das ist völlig normal, aber auch Reparaturen sind erforderlich. Wenn sie nicht behoben werden, treten viele Probleme auf, z , und das Schlimmste ist, dass es Trojaner gibt, die diese Schwachstellen in Computer eindringen. Einfache Methode zur Behebung von Win10-Schwachstellen: 1. Drücken Sie zunächst die Tastenkombination „win+i“, um die Windows-Einstellungen zu öffnen. 2. Klicken Sie dann im Inneren auf „Update und Sicherheit“.

2023-12-24 Kommentar 0 1249

Kurseinführung:Das Scannen und Beheben von PHP-Schwachstellen umfasst: Scannen nach Schwachstellen mithilfe von Tools wie Acunetix, Nessus und BurpSuite. Beheben Sie Schwachstellen, indem Sie beispielsweise die PHP-Version aktualisieren, Patches installieren oder Code ändern. Verwenden Sie Sicherheitsbibliotheken und Frameworks. Führen Sie regelmäßig einen erneuten Scan durch, um sicherzustellen, dass die Korrekturen wirksam sind.

2024-05-02 Kommentar 0 1198

Kurseinführung:Tutorial zur Reparatur von Log4j-Schwachstellen: Best Practices zur effektiven Vermeidung und Reparatur von Log4j-Schwachstellen. Es sind spezifische Codebeispiele erforderlich. Kürzlich hat eine Schwachstelle in einer Open-Source-Bibliothek namens „log4j“ große Aufmerksamkeit erregt. Die Schwachstelle mit der Bezeichnung CVE-2021-44228 betrifft eine Vielzahl von Anwendungen und Systemen und löst weltweit Sicherheitswarnungen aus. In diesem Artikel wird erläutert, wie Sie Log4j-Schwachstellen wirksam verhindern und reparieren können, und es werden einige spezifische Codebeispiele bereitgestellt. Schwachstellenübersicht log4j ist ein Java für die Protokollierung

2024-02-23 Kommentar 0 1099

Kurseinführung:Tutorial zur Behebung von Log4j-Schwachstellen: Detaillierte Anleitung zur schrittweisen Behebung von Log4j-Schwachstellen, spezifische Codebeispiele sind erforderlich. Einführung In letzter Zeit hat die „Log4j-Sicherheitslücke“ (auch bekannt als CVE-2021-44228-Sicherheitslücke) weltweit große Aufmerksamkeit und Besorgnis erregt. Diese Schwachstelle stellt ein ernstes Sicherheitsrisiko für Anwendungen dar, die die ApacheLog4j-Protokollierungsbibliothek verwenden. Ein Angreifer kann diese Schwachstelle ausnutzen, um bösartigen Code aus der Ferne auszuführen und so die vollständige Kontrolle über das System zu erlangen. In diesem Artikel finden Sie eine detaillierte Beschreibung der log4j-Sicherheitslücke

2024-02-21 Kommentar 0 665

Kurseinführung:Tutorial zur Reparatur von Log4j-Schwachstellen: Umfassendes Verständnis und schnelle Behebung von Log4j-Schwachstellen, spezifische Codebeispiele sind erforderlich. Einführung: In letzter Zeit haben schwerwiegende Schwachstellen in Apachelog4j große Aufmerksamkeit und Diskussion erregt. Diese Sicherheitslücke ermöglicht es einem Angreifer, beliebigen Code über eine in böser Absicht erstellte log4j-Konfigurationsdatei aus der Ferne auszuführen und dadurch die Sicherheit des Servers zu gefährden. In diesem Artikel werden die Hintergründe, Ursachen und Reparaturmethoden von Log4j-Schwachstellen umfassend vorgestellt und spezifische Codebeispiele bereitgestellt, um Entwicklern dabei zu helfen, die Schwachstelle rechtzeitig zu beheben. 1. Hintergrund der Sicherheitslücke Apa

2024-02-19 Kommentar 0 848