Insgesamt10000 bezogener Inhalt gefunden

PHP und UniApp implementieren Datenberechtigungskontrolle und Zugriffsbeschränkungen

Artikeleinführung:PHP und UniApp implementieren Datenberechtigungskontrollen und Zugriffsbeschränkungen. Bei der Entwicklung von Webanwendungen oder mobilen Anwendungen ist es häufig erforderlich, Berechtigungskontrollen und Zugriffsbeschränkungen für Daten durchzuführen, um Datensicherheit und Datenschutz zu gewährleisten. In diesem Artikel wird die Verwendung des PHP- und UniApp-Frameworks zur Implementierung der Datenberechtigungskontrolle und Zugriffsbeschränkungen vorgestellt und entsprechende Codebeispiele gegeben. 1. PHP implementiert ein Benutzerberechtigungsverwaltungssystem zur Datenberechtigungskontrolle. Zunächst müssen wir ein Benutzerberechtigungsverwaltungssystem entwerfen, um Benutzerberechtigungen zu verwalten und zu steuern.

2023-07-04

Kommentar 0

1911

So implementieren Sie die Berechtigungskontrolle in der Vue-Technologieentwicklung

Artikeleinführung:So implementieren Sie die Berechtigungskontrolle in der Vue-Technologieentwicklung. Mit der kontinuierlichen Weiterentwicklung der Front-End-Entwicklung hat sich Vue zu einem sehr beliebten Front-End-Entwicklungsframework entwickelt. In tatsächlichen Projekten ist die Berechtigungskontrolle eine sehr wichtige Funktion, die sicherstellen kann, dass Benutzer nur auf Seiten und Funktionen zugreifen können, für die sie eine Berechtigung haben. In diesem Artikel wird die Implementierung der Berechtigungskontrolle in der Vue-Technologieentwicklung vorgestellt und einige spezifische Codebeispiele bereitgestellt. Anforderungsanalyse Bevor Sie mit der Implementierung der Berechtigungskontrolle beginnen, müssen Sie zunächst eine Anforderungsanalyse durchführen. Wir müssen bestimmen, welche Seiten und Funktionen eine Berechtigungskontrolle erfordern und was

2023-10-09

Kommentar 0

1379

So implementieren Sie Berechtigungskontrolle und Benutzerverwaltung über Vue und Element-Plus

Artikeleinführung:So implementieren Sie Berechtigungskontrolle und Benutzerverwaltung durch Vue und Element-plus Einführung: In modernen Webanwendungen sind Berechtigungskontrolle und Benutzerverwaltung unverzichtbare Funktionen. Mit Vue.js als Front-End-Framework und Element-plus als UI-Komponentenbibliothek können wir diese Funktionen einfach implementieren. In diesem Artikel wird die Verwendung von Vue und Element-plus zur Implementierung der Berechtigungskontrolle und Benutzerverwaltung vorgestellt und detaillierte Codebeispiele bereitgestellt. 1. Berechtigungskontrolle 1.1 Routing in Vu erstellen

2023-07-17

Kommentar 0

1404

Wie implementiert man Berechtigungskontrolle und Routing-Schutz in Vue?

Artikeleinführung:Wie implementiert man Berechtigungskontrolle und Routing-Schutz in Vue? Als hervorragendes Front-End-Framework bietet Vue viele praktische Funktionen, die uns beim Erstellen von Anwendungen unterstützen. Darunter sind Routing und Berechtigungskontrolle ein unverzichtbarer Bestandteil. In der Entwicklung müssen wir Seiten häufig so einschränken, dass nur bestimmte Benutzer oder Berechtigungen sichtbar sind. Zu diesem Zeitpunkt sind die Routing-Guard- und Berechtigungskontrollfunktionen von Vue praktisch. 1. Berechtigungskontrolle Vue implementiert die Berechtigungskontrolle über das Metaattribut der Routing-Konfiguration. Sie können dies tun: Route me hinzufügen

2023-06-25

Kommentar 0

1913

Wie verwende ich Routing, um die Berechtigungskontrolle auf Seitenebene in einem Vue-Projekt zu implementieren?

Artikeleinführung:Wie verwende ich Routing, um die Berechtigungskontrolle auf Seitenebene in einem Vue-Projekt zu implementieren? In Vue-Projekten müssen wir den Seitenzugriff häufig basierend auf Benutzerrollen oder Berechtigungen steuern. Die Routing-Funktion von Vue kann uns dabei helfen, eine Berechtigungskontrolle auf Seitenebene zu implementieren, sodass Benutzer mit unterschiedlichen Rollen nur auf Seiten zugreifen können, für die sie eine Berechtigung haben. In diesem Artikel stellen wir vor, wie Sie mithilfe von Routing die Berechtigungssteuerung auf Seitenebene in Vue-Projekten implementieren. VueRouter installieren und konfigurieren Zuerst müssen wir VueRouter installieren und konfigurieren. Kann

2023-07-21

Kommentar 0

2105

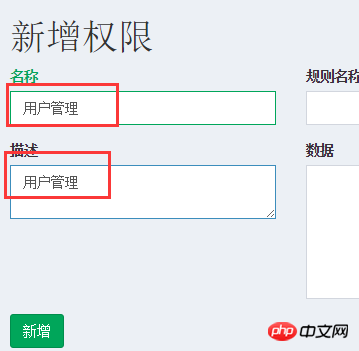

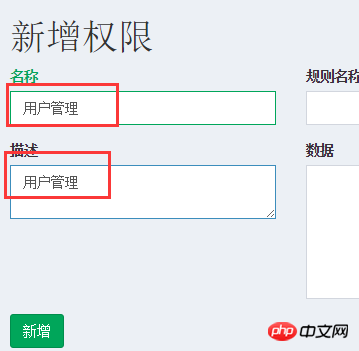

yii2搭建完美后台并实现rbac权限控制案例教程,yii2rbac_PHP教程

Artikeleinführung:yii2搭建完美后台并实现rbac权限控制案例教程,yii2rbac。yii2搭建完美后台并实现rbac权限控制案例教程,yii2rbac 作者:白狼 出处:www.manks.top/article/yii2_frame_rbac_template 本文版权归作者,欢迎转载,

2016-07-12

Kommentar 0

859

So verwenden Sie Route Interceptor, um die Berechtigungskontrolle in Uniapp zu implementieren

Artikeleinführung:Uniapp implementiert die Verwendung von Routeninterceptoren zur Implementierung der Berechtigungskontrolle. Bei der Entwicklung mobiler Anwendungen müssen wir häufig eine Benutzerberechtigungskontrolle implementieren, um sicherzustellen, dass Benutzer nur auf Seiten zugreifen können, für die sie eine Berechtigung haben. In Uniapp können wir dazu Route Interceptors verwenden. Der Route Interceptor ist eine Funktion, die vor dem Routing von Sprüngen eine Abfangverarbeitung durchführt, mit der wir eine Berechtigungsbeurteilung und Sprungsteuerung durchführen können. Im Folgenden stellen wir die Schritte zur Verwendung von Route Interceptors zur Implementierung der Berechtigungskontrolle im Detail vor und stellen spezifische Codebeispiele bereit. Schritt

2023-10-20

Kommentar 0

2009

Wie implementiert man Berechtigungskontrolle und Zugriffskontrolle für Formulardaten in Java?

Artikeleinführung:Wie implementiert man Berechtigungskontrolle und Zugriffskontrolle für Formulardaten in Java? In modernen Webanwendungen sind Berechtigungskontrolle und Zugriffskontrolle sehr wichtige Aspekte. Durch eine angemessene Berechtigungs- und Zugriffskontrolle kann die Datensicherheit der Benutzer geschützt und unbefugte Benutzer am Zugriff auf vertrauliche Informationen gehindert werden. In diesem Artikel wird erläutert, wie Sie die Berechtigungs- und Zugriffskontrolle für Formulardaten in Java implementieren. In der tatsächlichen Entwicklung verwenden wir normalerweise das JavaWeb-Framework, um Webanwendungen zu erstellen. Hier nehmen wir das SpringMVC-Framework als Beispiel.

2023-08-11

Kommentar 0

1056

So implementieren Sie die Berechtigungskontrolle mit ThinkPHP6

Artikeleinführung:Da das Internet immer weiter entwickelt wird, müssen viele Websites die Benutzerberechtigungen kontrollieren. Die Berechtigungskontrolle kann die Sicherheit des Systems schützen und verhindern, dass unbefugtes Personal auf Systemressourcen zugreift, was bei kommerziellen Anwendungen sehr wichtig ist. Bei der Entwicklung von Anwendungen mit PHP bietet das ThinkPHP-Framework eine einfache Lösung. Das ThinkPHP6-Framework bietet Benutzern Berechtigungskontrollfunktionen basierend auf RBAC (rollenbasierte Zugriffskontrolle). In diesem Artikel wird erläutert, wie Sie mit ThinkPHP6 die Berechtigungskontrolle implementieren, einschließlich

2023-06-20

Kommentar 0

3245

Verwendung von Java zur Implementierung der Berechtigungskontrollfunktion des CMS-Systems

Artikeleinführung:So implementieren Sie die Berechtigungskontrollfunktion des CMS-Systems mit Java: Bei der Entwicklung eines Content-Management-Systems (CMS) ist die Berechtigungskontrolle eine sehr wichtige Funktion. Sie kann uns dabei helfen, sicherzustellen, dass verschiedene Benutzer nur auf Seiten zugreifen können, für die sie eine Berechtigung haben oder Aufgaben ausführen, zu denen sie berechtigt sind. Dieser Artikel konzentriert sich auf die Verwendung von Java zur Implementierung der Berechtigungskontrollfunktion des CMS-Systems und veranschaulicht dies anhand von Codebeispielen. Zuerst müssen wir die Rollen und Berechtigungen im System definieren. Eine Rolle bezieht sich auf eine Gruppe von Benutzern mit ähnlichen Berechtigungsanforderungen, und Berechtigungen beziehen sich auf die Berechtigungen einer Rolle oder eines Benutzers.

2023-08-04

Kommentar 0

1319

Yii-Framework-Middleware: Verwendung der Authentifizierungs- und Autorisierungsverwaltung zur Implementierung der Rollenberechtigungskontrolle

Artikeleinführung:Yii-Framework-Middleware: Verwendung der Authentifizierungs- und Autorisierungsverwaltung zur Implementierung der Rollenberechtigungskontrolle Bei der Anwendungsentwicklung auf Unternehmensebene ist die Berechtigungskontrolle ein entscheidender Bestandteil. Mit dem Yii-Framework können wir die Rollenberechtigungskontrolle einfach über Middleware implementieren, um unsere Anwendungen vor unbefugtem Zugriff zu schützen. Das Yii-Framework bietet ein vollständiges Authentifizierungs- und Autorisierungsverwaltungssystem, das uns bei der Implementierung der Benutzerauthentifizierung und der Rollenberechtigungskontrolle helfen kann. Im Folgenden werde ich die Verwendung von Middleware vorstellen und diese Funktionen kombinieren, um die Rollenberechtigungssteuerung zu implementieren.

2023-07-28

Kommentar 0

756

So verwenden Sie PHP zur Implementierung von Berechtigungskontrollfunktionen

Artikeleinführung:Die Berechtigungskontrolle ist ein häufiger Bedarf bei der Webentwicklung, der es Webanwendungen ermöglicht, verschiedenen Benutzern unterschiedliche Zugriffsrechte zu gewähren. In PHP kann die Berechtigungskontrolle auf verschiedene Weise erfolgen. Dieser Artikel konzentriert sich auf die Verwendung von Sitzung und Datenbank zur Berechtigungskontrolle. 1. Verwenden Sie Session, um die Berechtigungskontrolle zu implementieren. Session ist eine in der Webentwicklung häufig verwendete Statusverwaltungstechnologie. Durch das Speichern von Benutzerinformationen in Session können wir diese auf mehreren Seiten der Anwendung teilen.

2023-06-23

Kommentar 0

1711

Wie implementiert man Benutzerauthentifizierung und Berechtigungskontrolle in PHP-Projekten?

Artikeleinführung:Wie implementiert man Benutzerauthentifizierung und Berechtigungskontrolle in PHP-Projekten? In modernen Webanwendungen gehören Benutzerauthentifizierung und Berechtigungskontrolle zu den wichtigsten Funktionen. Mithilfe der Benutzerauthentifizierung werden die Identität und Berechtigungen des Benutzers überprüft, während die Berechtigungskontrolle die Zugriffsberechtigungen des Benutzers für verschiedene Ressourcen im System bestimmt. Die Implementierung von Benutzerauthentifizierung und Berechtigungskontrolle in PHP-Projekten kann die Sicherheit von Benutzerdaten schützen und sicherstellen, dass nur autorisierte Benutzer des Systems auf vertrauliche Informationen zugreifen können. In diesem Artikel wird eine grundlegende Methode vorgestellt, die Ihnen bei der Implementierung von Benutzerauthentifizierungs- und Berechtigungskontrollfunktionen hilft, um dies sicherzustellen

2023-11-02

Kommentar 0

781

So implementieren Sie PHP zur Implementierung der Rollenberechtigungskontrollfunktion des CMS-Systems

Artikeleinführung:So implementieren Sie mit PHP die Rollenberechtigungskontrollfunktion des CMS-Systems. Bei der Entwicklung eines CMS-Systems ist es häufig erforderlich, eine Rollenberechtigungskontrollfunktion zu implementieren, um sicherzustellen, dass verschiedene Benutzer nur auf die Seiten und Funktionen zugreifen können, für die sie eine Berechtigung haben . In diesem Artikel wird erläutert, wie PHP zum Implementieren einer solchen Rollenberechtigungskontrollfunktion verwendet wird, und es werden Codebeispiele angehängt. Datenbankdesign Zuerst müssen wir eine Datenbanktabelle entwerfen, um Benutzerrollen- und Berechtigungsinformationen zu speichern. Es können drei Tabellen erstellt werden: Benutzer, Rollen und Berechtigungen. Benutzer

2023-08-06

Kommentar 0

732

Wie verwende ich Vue Router, um Routing-Schutz und Berechtigungskontrolle zu implementieren?

Artikeleinführung:Wie verwende ich VueRouter, um Routing-Schutz und Berechtigungskontrolle zu implementieren? Mit der weit verbreiteten Anwendung von Vue.js hat sich VueRouter zu einem häufig verwendeten Routing-Manager in der Vue.js-Entwicklung entwickelt. VueRouter bietet nicht nur einfache und leistungsstarke Routing-Funktionen, sondern implementiert auch die Berechtigungskontrolle durch Routenwächter, um sicherzustellen, dass Benutzer beim Zugriff auf Routen die Berechtigungsregeln einhalten. In diesem Artikel wird erläutert, wie Sie mit VueRouter Routing-Schutz und Berechtigungskontrolle implementieren, und relevante Codebeispiele bereitstellen. 1. Grundlegende Konzepte beginnen

2023-07-21

Kommentar 0

2065

Yii2 implementiert die Rbac-Berechtigungskontrolle

Artikeleinführung:In diesem Artikel werden hauptsächlich die relevanten Informationen zum Beispiel-Tutorial für den Yii2-rbac-Berechtigungssteuerungsvorgang vorgestellt. Freunde in Not können darauf verweisen. Ich hoffe, dass es für alle hilfreich ist.

2017-12-29

Kommentar 0

2035

PHP之运用CI用钩子实现URL权限控制_PHP教程

Artikeleinführung:PHP之运用CI用钩子实现URL权限控制。span style=background-color: rgb(247, 252, 255); font-family: Verdana, Arial, Helvetica, sans-serif; /spanpspan style=font-family: Verdana, Arial, Helvetica, sans-serif; font-size:

2016-07-13

Kommentar 0

920