Insgesamt10000 bezogener Inhalt gefunden

求PHP网站靠山管理 管理员 权限控制 系统方案

Artikeleinführung:

求PHP网站后台管理 管理员 权限控制 系统方案小弟现在做一个网站后台,包括文章上传模块,供下载的文件上传,用户留言模块等。问题:后台管理员权限分配说明:现在系统有一个超级管理员,具有所有权限。现在想实现:超级管理员可以添加一般管理员,并且可以控制一般管理员的权限。比如控制某个一般用户只能上传文章,而不能上传图片等等,这该如何实现?求个思路,有源码实例更

2016-06-13

Kommentar 0

1392

PHP-Lernschritte: Verwendung des Berechtigungskontrollverwaltungssystems

Artikeleinführung:PHP-Lernschritte: Verwendung des Berechtigungskontrollverwaltungssystems Einführung: In der modernen Softwareentwicklung ist die Berechtigungskontrolle ein sehr wichtiger Bestandteil. Unabhängig davon, ob es sich um ein Website-Verwaltungssystem oder ein Backend-Verwaltungssystem handelt, ist die Berechtigungskontrolle eine wesentliche Funktion. In diesem Artikel wird erläutert, wie Sie mit der Programmiersprache PHP ein grundlegendes Berechtigungskontrollverwaltungssystem implementieren. Schritt 1: Erstellen Sie eine Datenbanktabelle. Zuerst müssen wir eine Datenbank erstellen, um Benutzer- und Berechtigungsinformationen zu speichern. Wir können MySQL oder andere relationale Datenbanken verwenden, um Tabellen zu erstellen. CREA

2023-08-26

Kommentar 0

1037

Verwendung von Java zur Entwicklung eines Berechtigungsverwaltungsmoduls in einem Online-Prüfungssystem

Artikeleinführung:Titel: Beispiel eines Berechtigungsverwaltungsmoduls für ein Java-Online-Prüfungssystem Einführung: Bei der Entwicklung eines Online-Prüfungssystems ist das Berechtigungsverwaltungsmodul eine wichtige Komponente. Durch die Berechtigungsverwaltung können wir den Zugriff der Benutzer auf Systemfunktionen und -daten einschränken. In diesem Artikel wird die Programmiersprache Java verwendet, um ein einfaches Berechtigungsverwaltungsmodul für das Online-Prüfungssystem zu implementieren und Codebeispiele bereitzustellen. 1. Designideen des Autoritätsverwaltungsmoduls des Online-Prüfungssystems umfassen hauptsächlich Funktionen wie Benutzeridentitätsprüfung, Rollenverwaltung, Autoritätszuweisung und Autoritätskontrolle. Runter

2023-09-24

Kommentar 0

1229

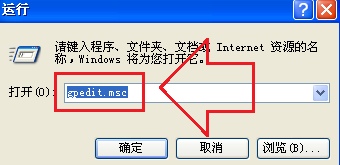

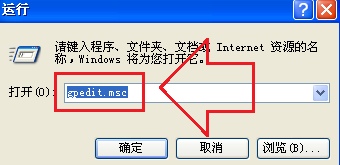

Was soll ich tun, wenn die WinXP-Systemsteuerung ohne Zugriffsrechte nicht geöffnet werden kann?

Artikeleinführung:Die Systemsteuerung ist der Teil von Windows, mit dem Sie einige grundlegende Systemeinstellungen anpassen können. Einige WinXP-Benutzer stellen jedoch fest, dass sie die Systemsteuerung nicht öffnen können und es zeigt, dass sie keine Berechtigung haben. Was kann also getan werden, um dieses Problem zu lösen? Was soll ich tun, wenn die WinXP-Systemsteuerung ohne Zugriffsrechte nicht geöffnet werden kann? 1. Öffnen Sie das „Start“-Menü in XP und wählen Sie die Option „Ausführen“ oder verwenden Sie die Tastenkombination „Win+R“, um das Ausführungsfenster aufzurufen, geben Sie dann „gpedit.msc“ ein und drücken Sie die Eingabetaste oder OK. 2. Erweitern Sie nach dem Öffnen des Gruppenrichtlinienfensters die Option „Benutzerkonfiguration“ > „Administrative Vorlagen“ > „Systemsteuerung“ im linken Menü und doppelklicken Sie, um die „Systemsteuerung“ in der Liste auf der rechten Seite zu öffnen . Doppelklicken Sie dann mit der Maus, um die Systemsteuerung „Zugriff verbieten“ zu öffnen.

2024-09-09

Kommentar 0

900

Grundprinzipien der Linux-Berechtigungskontrolle

Artikeleinführung:In diesem Artikel werden hauptsächlich die Grundprinzipien der Berechtigungskontrolle in Linux-Systemen vorgestellt. Sicherheitsmodell Im Linux-System sind alle unsere Vorgänge im Wesentlichen Prozesse, die auf Dateien zugreifen. Um auf Dateien zugreifen zu können, müssen wir zunächst die entsprechenden Zugriffsberechtigungen einholen. Die Zugriffsberechtigungen werden über das Sicherheitsmodell im Linux-System abgerufen. In Bezug auf das Sicherheitsmodell im Linux-System müssen wir die folgenden zwei Punkte kennen: Das ursprüngliche Sicherheitsmodell auf dem Linux-System heißt DAC, dessen vollständiger Name DiscretionaryAccessControl ist, was übersetzt „autonome Zugriffskontrolle“ bedeutet. Später wurde ein neues Sicherheitsmodell namens MAC hinzugefügt und entworfen, dessen vollständiger Name MandatoryAccessControl ist, was als obligatorische Zugriffskontrolle übersetzt wird.

2023-12-31

Kommentar 0

1295

Entwicklung des ThinkPHP6-Backend-Managementsystems: Realisierung von Backend-Funktionen

Artikeleinführung:Entwicklung des ThinkPHP6-Backend-Managementsystems: Implementierung von Backend-Funktionen Einführung: Mit der kontinuierlichen Weiterentwicklung der Internettechnologie und der Marktnachfrage benötigen immer mehr Unternehmen und Organisationen ein effizientes, sicheres und flexibles Backend-Managementsystem zur Verwaltung von Geschäftsdaten und zur Durchführung des Betriebsmanagements. In diesem Artikel wird das ThinkPHP6-Framework verwendet, um anhand von Beispielen zu demonstrieren, wie ein einfaches, aber praktisches Backend-Verwaltungssystem entwickelt wird, das grundlegende Funktionen wie Berechtigungskontrolle, Datenhinzufügung, Löschung, Änderung und Abfrage umfasst. Umgebungsvorbereitung Bevor wir beginnen, müssen wir PHP, MySQL, Com installieren

2023-08-27

Kommentar 0

1260

Erweiterte Verwendung der Laravel-Berechtigungsfunktion: So implementieren Sie die dynamische Berechtigungszuteilung

Artikeleinführung:Erweiterte Verwendung der Laravel-Berechtigungsfunktion: So implementieren Sie die dynamische Berechtigungszuteilung. Laravel ist ein sehr beliebtes PHP-Entwicklungsframework. Es integriert leistungsstarke Berechtigungsverwaltungsfunktionen, mit denen wir die Zugriffsberechtigungen der Benutzer auf verschiedene Funktionsmodule im System flexibel steuern können. In diesem Artikel wird die erweiterte Verwendung der Berechtigungsfunktion in Laravel vorgestellt, wobei der Schwerpunkt auf der Implementierung der dynamischen Berechtigungszuteilung liegt und spezifische Codebeispiele bereitgestellt werden. 1. Grundlegende Berechtigungskontrolle Bevor wir mit der Erläuterung der dynamischen Berechtigungszuteilung beginnen, schauen wir uns zunächst die Funktionen in Laravel an.

2023-11-02

Kommentar 0

1064

So führen Sie die Benutzerberechtigungskontrolle unter Linux über ein PHP-Skript durch

Artikeleinführung:So steuern Sie Benutzerrechte in Linux über PHP-Skripte. Mit der Entwicklung des Internets und der Vielzahl von Anwendungen ist die Bedeutung der Benutzerrechtekontrolle in Websites und Anwendungen immer wichtiger geworden. Es ist eine gängige Praxis, die Benutzerberechtigungskontrolle unter Linux über PHP-Skripte zu implementieren. In diesem Artikel wird detailliert beschrieben, wie Sie PHP-Skripte zur Benutzerberechtigungssteuerung auf der Linux-Plattform verwenden, und es werden spezifische Codebeispiele bereitgestellt. 1. Übersicht über Benutzerberechtigungen Unter Linux verfügt jeder Benutzer über bestimmte Berechtigungen, die den Zugriff des Benutzers auf Systemressourcen bestimmen.

2023-10-05

Kommentar 0

900

Eingehende Untersuchung der zugrunde liegenden Technologie von Python: Implementierung der Dateiberechtigungsverwaltung

Artikeleinführung:Eingehende Untersuchung der zugrunde liegenden Technologie von Python: So implementieren Sie die Verwaltung von Dateiberechtigungen Einführung Im Betriebssystem ist die Verwaltung von Dateiberechtigungen ein wichtiger Sicherheitsmechanismus. Damit können Benutzer den Zugriff auf Dateien steuern und sicherstellen, dass nur autorisierte Benutzer Dateien lesen, schreiben und ausführen können. Als beliebte Programmiersprache bietet Python außerdem eine Fülle von Bibliotheken und Modulen zur Implementierung der Dateiberechtigungsverwaltung. Dieser Artikel befasst sich mit der zugrunde liegenden Technologie von Python und konzentriert sich auf die Verwendung des OS-Moduls und des Stat-Moduls zur Implementierung der Dateiberechtigungsverwaltung.

2023-11-08

Kommentar 0

1112

So ändern Sie den Hintergrund von Vue

Artikeleinführung:Vue ist ein fortschrittliches Framework zum Erstellen von Benutzeroberflächen. Obwohl sein Hauptanwendungsszenario die Front-End-Entwicklung ist, eignet sich Vue auch sehr gut für den Aufbau von Back-End-Managementsystemen. Beim Aufbau eines Backend-Verwaltungssystems stoßen wir normalerweise auf einige Probleme, z. B. wie das Backend geändert werden soll. In diesem Artikel wird erläutert, wie Sie das Backend von Vue ändern. Warum müssen wir das Backend ändern? Beim Aufbau eines Backend-Verwaltungssystems müssen wir normalerweise Vorgänge wie das Hinzufügen, Löschen, Ändern und Zugriffskontrolle, Anmeldeauthentifizierung und Protokollierung durchführen. Diese Vorgänge erfordern eine Interaktion mit dem Backend, das im Allgemeinen in serverseitigen Sprachen (wie Java, PH) geschrieben wird

2023-05-25

Kommentar 0

766

Verwendung von PHP und Vue zur Implementierung von Funktionen zur Verwaltung von Benutzerrechten

Artikeleinführung:So implementieren Sie mit PHP und Vue Benutzerrechteverwaltungsfunktionen In modernen Webanwendungen ist die Benutzerrechteverwaltung eine sehr wichtige Funktion. Es kann uns helfen, Benutzerzugriffsrechte auf verschiedene Ressourcen im System zu kontrollieren. In diesem Artikel wird erläutert, wie Sie mithilfe des PHP- und Vue-Frameworks Benutzerrechteverwaltungsfunktionen implementieren. Datenbanktabellen erstellen Zuerst müssen wir mehrere Tabellen in der Datenbank erstellen, um berechtigungsbezogene Daten zu speichern. Angenommen, wir haben die folgenden Tabellen: Benutzer: Speichert Informationen zu allen Benutzerrollen: Speichert Informationen zu allen Rollen

2023-09-25

Kommentar 0

1294

Ein tiefer Einblick in SELinux: Eine umfassende Analyse

Artikeleinführung:Was ist SELinux? In diesem Artikel wird ausführlich erläutert, dass SELinux (Security-EnhancedLinux) ein sicherheitserweitertes Linux-Systemsicherheitserweiterungsmodul ist, das die Sicherheit des Linux-Betriebssystems verbessern soll. Durch die Implementierung eines MAC-Mechanismus (Mandatory Access Control) kann SELinux den Programmzugriff einschränken und das System vor Malware und Angreifern schützen. In diesem Artikel erklären wir ausführlich, wie SELinux funktioniert, und stellen spezifische Codebeispiele dafür bereit

2024-02-26

Kommentar 0

1215

Entwicklungsvorschläge: So verwenden Sie das ThinkPHP-Framework für die RBAC-Berechtigungsverwaltung

Artikeleinführung:„Entwicklungsvorschläge für die Verwendung des ThinkPHP-Frameworks für die RBAC-Berechtigungsverwaltung“ Mit der Entwicklung des Internets müssen immer mehr Webanwendungen Berechtigungsverwaltungsfunktionen implementieren, um die Sicherheit und Kontrollierbarkeit des Systems zu gewährleisten. RBAC (Role-BasedAccessControl, rollenbasierte Zugriffskontrolle) ist als ausgereiftes Berechtigungsverwaltungsmodell in der tatsächlichen Entwicklung weit verbreitet. ThinkPHP ist ein beliebtes PHP-Framework, das umfangreiche Funktionen und flexible Erweiterungen bietet.

2023-11-22

Kommentar 0

1128

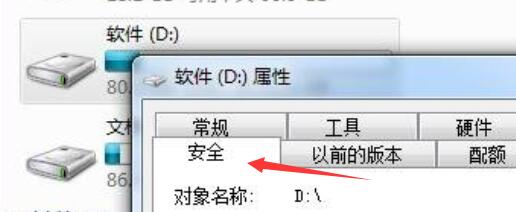

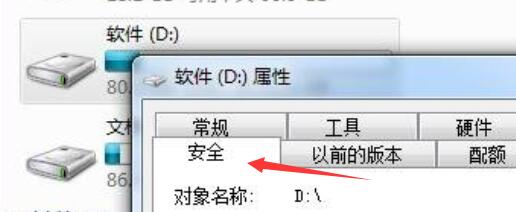

So lösen Sie das Problem, dass das schreibgeschützte Attribut des Win7-Ordners nicht geändert werden kann

Artikeleinführung:Wenn im Win7-System ein Ordner schreibgeschützt ist, können wir ihn nur anzeigen, aber nicht bedienen, was sehr problematisch ist. Viele Benutzer gaben jedoch an, dass der Ordner nur lesbar ist und nicht gelöscht werden kann. Dies liegt tatsächlich daran, dass wir keine Vollzugriffsberechtigungen haben und nur Berechtigungen hinzufügen können. Was soll ich tun, wenn der Win7-Ordner nur lesbar ist und nicht gelöscht werden kann? 1. Zuerst klicken wir mit der rechten Maustaste auf den entsprechenden Datenträger, klicken auf „Eigenschaften“ und rufen die Registerkarte „Sicherheit“ auf. 2. Überprüfen Sie nach der Eingabe die Berechtigungen des Systems. Wenn Sie nicht über die vollständige Kontrolle verfügen, klicken Sie auf „Erweitert“ und aktivieren Sie dann „Vollzugriff“. 3. Wenn wir die Sicherheitskontrolle erlangen und den schreibgeschützten Zugriff nicht abbrechen können, liegt möglicherweise ein Fehler vor. Sie können versuchen, den Ordner zu sichern und zu löschen, bevor Sie ihn ändern. Methode 2: 1. Erhalten Sie das Recht

2024-01-03

Kommentar 0

1537

Verfügt Empire CMS über eine Forum-Funktion?

Artikeleinführung:Imperial CMS verfügt über eine Forum-Funktion. Die Schritte zur Implementierung sind: 1. Installieren Sie Imperial CMS. 2. Aktivieren Sie das Forum-Plugin „Gruppen“. 3. Suchen Sie in der Hintergrundverwaltungsoberfläche nach den Optionen . Erstellen Sie die erforderlichen Abschnitte und legen Sie entsprechende Berechtigungen und Stile fest. 5. Legen Sie Benutzerberechtigungen fest, um deren Vorgänge im Forum zu steuern.

2023-08-02

Kommentar 0

1482

So richten Sie ein Administratorkonto im abgesicherten Win10-Modus ein

Artikeleinführung:Richten Sie ein Administratorkonto im abgesicherten Modus von Windows 10 ein: Rufen Sie den abgesicherten Modus über die Systemeinstellungen oder den Anmeldebildschirm auf. Gehen Sie nach der Anmeldung zum Kontrollfeld „Benutzerkonten“, fügen Sie einen neuen Benutzer hinzu und gewähren Sie ihm Administratorrechte. Starten Sie neu und melden Sie sich mit dem neu erstellten Administratorkonto an.

2024-04-14

Kommentar 0

1641

Wie verwende ich PHP-Funktionen für die mehrstufige Rollen- und Ressourcenberechtigungsverwaltung zur Authentifizierung und Berechtigungskontrolle?

Artikeleinführung:Wie verwende ich PHP-Funktionen für die mehrstufige Rollen- und Ressourcenberechtigungsverwaltung zur Authentifizierung und Berechtigungskontrolle? Authentifizierung und Berechtigungskontrolle sind sehr wichtige Funktionen einer Website oder Anwendung. Durch die Authentifizierung können wir die Identität und Berechtigungen eines Benutzers bestätigen und dann entscheiden, ob er berechtigt ist, auf eine Ressource zuzugreifen oder einen Vorgang auszuführen. In diesem Artikel erfahren Sie, wie Sie mithilfe von PHP-Funktionen eine mehrstufige Rollen- und Ressourcenberechtigungsverwaltung implementieren. Lassen Sie uns zunächst einige grundlegende Konzepte definieren: Rolle: In einem System wird jedem Benutzer eine zugewiesen

2023-07-27

Kommentar 0

1307

So lösen Sie das Problem des Verlusts von Administratorrechten nach der Änderung des Benutzernamens von Win10 Home Edition

Artikeleinführung:Wenn ein Benutzer den Benutzernamen im Windows 10-Betriebssystem ändert und feststellt, dass die Identitätsberechtigungen des Administrators verloren gegangen sind, was sollten wir dann tun? Melden Sie sich einfach vom vorherigen Konto ab. Was soll ich tun, wenn ich nach der Änderung meines Benutzernamens in Windows 10 Home Edition nicht mehr der Administrator bin? 1. Bestätigen Sie zunächst, dass das integrierte Konto des Systems mit „admin“ als Präfix aktiviert wurde. 2. Melden Sie sich als Nächstes von der vorhandenen Benutzeridentität ab und melden Sie sich mit dem integrierten Konto des Systems an. 3. Öffnen Sie dann bitte die Systemsteuerungsoptionen des Computers und ändern Sie die ursprünglichen Kontoberechtigungen auf Administratorebene. 4. Melden Sie sich nach Abschluss dieses Schritts erneut vom aktuellen Konto ab und kehren Sie zur Anmeldeoberfläche zurück, um das Problem effektiv zu lösen!

2024-01-05

Kommentar 0

920

Ändern Sie den virtuellen Speicher in Win7 auf einen anderen Laufwerksbuchstaben

Artikeleinführung:Da mein vorheriger Computer häufig Bluescreens und Abstürze aufwies, kaufte ich einen neuen Computer. Die Einstellungen des neuen Computers mussten angepasst werden, was ich nach einem Vergleich mit dem alten Computer herausfand. Stellen Sie „Skalierung und Layout“ auf 100 % ein. Startmenü Klicken Sie auf „Einstellungen“ und dann auf „System“. Systemeinstellungen Ändern Sie unter „Skalierung und Layout“ „Text, Größe des Anwendungselements“ auf 100 % Skalierung und Layout. Einige neue Computer werden nach dem System installiert installiert ist, kann das Anzeigeverhältnis standardmäßig auf „125 %“ oder „150 %“ eingestellt sein, was beim Öffnen der Webseite zu Unschärfen führen kann. Für eine übersichtlichere Darstellung der Webseite empfehlen wir daher, das Anzeigeverhältnis auf 100 % einzustellen. Um die „Einstellungen der Benutzerkontensteuerung“ zu ändern, öffnen Sie zunächst die Systemsteuerung „Systemsteuerung“, öffnen Sie die Benutzeroberfläche der Systemsteuerung „Benutzerkonten“ und klicken Sie dann auf

2024-02-11

Kommentar 0

950

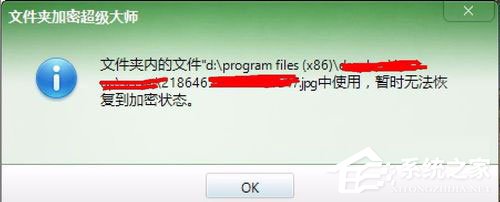

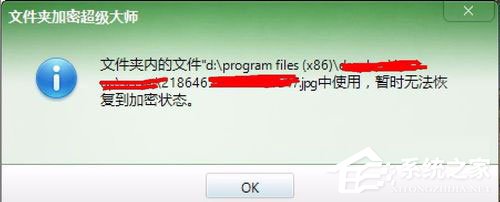

So fügen Sie Dateien im Win7-System die Berechtigung „Jeder' hinzu

Artikeleinführung:Kürzlich berichteten Benutzer von Win7-Systemen, dass beim Schließen von Folder Encryption Super Master die Meldung angezeigt wird, dass die Datei belegt ist, was dazu führt, dass die Software nicht normal geschlossen werden kann. Dies liegt tatsächlich daran, dass die Datei direkt in den verschlüsselten Ordner gezogen wird, ohne auf „Temporäre Entschlüsselung“ zu klicken. Die Datei verfügt nicht über Zugriffsrechte, sodass der verschlüsselte Ordner nicht geschlossen werden kann. An diesem Punkt müssen wir der Datei die Berechtigung „Jeder“ hinzufügen. Wie fügt das Win7-System Dateien die Berechtigungen „Jeder“ hinzu? Lasst uns gemeinsam nach unten schauen. Wie füge ich Dateien im Win7-System die Berechtigung „Jeder“ hinzu? 1. Klicken Sie auf das Popup-Fenster und dann fünfmal hintereinander auf die Schaltfläche „Schließen“ in der Systemsteuerung. Nachdem Sie den Ordner geschlossen haben, entschlüsseln Sie den Ordner. 2. Suchen Sie nach der Entschlüsselung die belegte Datei und klicken Sie mit der rechten Maustaste auf die Datei.

2023-07-19

Kommentar 0

1784