Insgesamt10000 bezogener Inhalt gefunden

Der Schaden von Systemschwachstellen umfasst nicht

Artikeleinführung:Der durch Systemschwachstellen verursachte Schaden umfasst nicht: Normalbetrieb des Systems: Schwachstellen haben keinen Einfluss auf den Normalbetrieb des Systems. Verlust der Privatsphäre des Benutzers: Die Sicherheitslücke führt nicht zum Verlust von Datenschutzinformationen des Benutzers. Systemstabilitätsschaden: Die Sicherheitslücke beeinträchtigt die Systemstabilität nicht. Anwendungsausführung: Die Sicherheitslücke verhindert nicht die Ausführung der Anwendung. Malware-Infektionen: Schwachstellen verursachen Infektionen nur, wenn Malware eingeführt wird.

2024-04-11

Kommentar 0

618

Welche Arten von Systemschwachstellen gibt es?

Artikeleinführung:Systemschwachstellentypen werden nach Quelle klassifiziert: Softwareschwachstellen, Hardwareschwachstellen, Konfigurationsschwachstellen, klassifiziert nach Auswirkungsbereich: lokale Schwachstellen, Remoteschwachstellen, klassifiziert nach Angriffsart: Schwachstellen durch Privilegienausweitung, Schwachstellen durch Denial-of-Service, Schwachstellen bei der Codeausführung; nach Auswirkung Klassifizierung nach Grad: Schwachstellen mit geringem Risiko, Schwachstellen mit mittlerem Risiko, Schwachstellen mit hohem Risiko; Klassifizierung nach Schwachstellenausnutzungsmethode: offengelegte Schwachstellen, Zero-Day-Schwachstellen.

2024-04-11

Kommentar 0

1316

Warum werden Systemschwachstellen als Bugs bezeichnet?

Artikeleinführung:Das Wort „Bug“ stammt von einer toten Motte, die von der Ingenieurin Grace Hopper gefunden wurde, und wird zur Beschreibung von Fehlern in Computersystemen oder Software verwendet, darunter Syntaxfehler, Laufzeitfehler, Logikfehler und Sicherheitslücken Systemabstürze, Datenverlust und Sicherheitslücken.

2024-05-07

Kommentar 0

674

Wie Tencent Computer Manager Systemschwachstellen behebt – Tencent Computer Manager behebt Systemschwachstellen

Artikeleinführung:Vermutlich verwenden viele Leute die Tencent Computer Manager-Software auf ihren Computern. Wissen Sie also, wie Tencent Computer Manager Systemschwachstellen behebt? Als nächstes stellt Ihnen der Editor die Methode von Tencent Computer Manager zur Behebung von Systemschwachstellen vor unten. Wenn ein Computer eine Systemschwachstelle aufweist, die ihn daran hindert, normal zu starten oder zu laufen, ist es eine kluge Entscheidung, die Verwendung von Sicherheitsschutzsoftware wie Tencent Computer Manager zur Reparatur in Betracht zu ziehen. Öffnen Sie den Tencent Computer Manager, klicken Sie nacheinander auf „Virenscan“ und „Schwachstellen beheben“. Zu diesem Zeitpunkt beginnt Tencent Computer Manager mit der Überprüfung des Systems auf Schwachstellen.

2024-03-04

Kommentar 0

1156

Müssen Systemschwachstellen behoben werden?

Artikeleinführung:Systemschwachstellen müssen rechtzeitig behoben werden, um die Systemsicherheit zu schützen, die Stabilität zu verbessern, Compliance-Anforderungen einzuhalten, Kosten zu sparen und die Software auf dem neuesten Stand zu halten. Zu den Methoden zur Behebung von Schwachstellen gehören: Überprüfung der Sicherheitsbulletins der Anbieter, Verwendung von Sicherheitsmanagementlösungen, Deaktivierung unnötiger Dienste, Verschlüsselung von Daten und Durchführung von Sicherheitsüberprüfungen.

2024-05-07

Kommentar 0

464

So führen Sie Systemsicherheitsscans und Schwachstellenbewertungen von Linux-Systemen durch

Artikeleinführung:Linux-Systeme sind derzeit das gängige Betriebssystem für Server und Cloud-Umgebungen. Aufgrund der rasanten Entwicklung des Internets sind Linux-Systeme jedoch immer mehr Sicherheitsbedrohungen ausgesetzt. Daher ist es besonders wichtig, Systemsicherheitsscans und Schwachstellenbewertungen durchzuführen. In diesem Artikel wird erläutert, wie gängige Tools zum Durchführen von Sicherheitsscans und Schwachstellenbewertungen von Linux-Systemen verwendet werden, und es werden detaillierte und umsetzbare Codebeispiele bereitgestellt. Installieren Sie die erforderlichen Tools Bevor Sie einen Systemsicherheitsscan und eine Schwachstellenbewertung durchführen, müssen Sie mehrere erforderliche Tools installieren. Unter Linux sind wir

2023-11-07

Kommentar 0

1010

Python erstellt ein Schwachstellenreparatur- und Patch-Management-System

Artikeleinführung:Mit der rasanten Entwicklung der Technologie spielt Software eine immer wichtigere Rolle in unserem Leben. Allerdings sind Schwachstellen in der Software unvermeidlich. Wenn in einer Software eine Schwachstelle entdeckt wird, müssen Entwickler diese so schnell wie möglich beheben, um die Sicherheit des Systems zu gewährleisten. Das Aufkommen von Software-Schwachstellenreparatur- und Patch-Management-Systemen hat Entwicklern effizientere und bequemere Lösungen geboten. Als beliebte Programmiersprache zeichnet sich Python durch die Entwicklung von Software-Schwachstellenreparatur- und Patch-Management-Systemen aus. Python ist prägnant, lesbar und wartbar

2023-06-30

Kommentar 0

1856

So beheben Sie Schwachstellen im Computersystem

Artikeleinführung:Zu den Reparaturmethoden gehören die zeitnahe Aktualisierung des Betriebssystems, die Aktualisierung von Software und Anwendungen, die Installation und Aktualisierung von Antivirensoftware, die Konfiguration von Firewalls, die Verwendung starker Passwörter und der Multi-Faktor-Authentifizierung, die regelmäßige Sicherung von Daten, die Beachtung des Sicherheitsbewusstseins und -verhaltens sowie die Bezugnahme auf der Rat von Sicherheitsexperten usw. Detaillierte Einführung: 1. Aktualisieren Sie das Betriebssystem rechtzeitig: Betriebssystemhersteller veröffentlichen regelmäßig Sicherheitspatches, um bekannte Schwachstellen zu beheben und sicherzustellen, dass das Betriebssystem rechtzeitig aktualisiert wird, um die neuesten Sicherheitsfixes zu erhalten. 2. Aktualisieren Sie die Software und Anwendungen: Neben dem Betriebssystem können auch Software und Anwendungen von Drittanbietern Schwachstellen aufweisen, diese Software regelmäßig aktualisieren usw.

2023-10-31

Kommentar 0

2090

Linux-Serversicherheit: Verwenden Sie Befehle, um Systemschwachstellen zu überprüfen

Artikeleinführung:Linux-Serversicherheit: Verwenden von Befehlen zur Überprüfung von Systemschwachstellen Übersicht: In der heutigen digitalen Umgebung ist die Serversicherheit von entscheidender Bedeutung. Durch die rechtzeitige Erkennung und Behebung bekannter Schwachstellen können Server wirksam vor potenziellen Angriffsbedrohungen geschützt werden. In diesem Artikel werden einige häufig verwendete Befehle vorgestellt, mit denen Systemschwachstellen auf Linux-Servern überprüft werden können, und relevante Codebeispiele bereitgestellt. Durch die korrekte Verwendung dieser Befehle können Sie die Sicherheit Ihres Servers erhöhen. Suchen Sie nach Systemaktualisierungen: Bevor Sie mit der Suche nach Schwachstellen beginnen, stellen Sie sicher, dass Ihr System über Aktualisierungen verfügt

2023-09-08

Kommentar 0

1497

耐品图片管理系统Access版Cookie欺骗漏洞

Artikeleinführung:发布日期:2010-10.08 发布作者:redice 影响版本:20100906 Access版 官方地址:http://www.naipin.com/ 漏洞 类型:Cookie 欺骗 漏洞 描述:大概一年前我发现了《耐品 图片 管理 系统 Access版》有Cookie 欺骗 漏洞 :任意用户可以通过修改Cookie拿到 管理

2016-06-07

Kommentar 0

1246

So behebt Tencent Computer Manager Systemschwachstellen mit einem Klick – Tencent Computer Manager behebt Systemschwachstellen mit einem Klick

Artikeleinführung:Ich glaube, dass die Benutzer hier die Tencent Computer Manager-Software genauso gerne verwenden wie den Editor, aber wissen Sie, wie Tencent Computer Manager Systemschwachstellen mit einem Klick beheben kann? Als nächstes bringt Ihnen der Editor die Ein-Klick-Methode von Tencent Computer Manager Interessierte Benutzer können einen Blick auf die Methode zum Beheben von Systemschwachstellen werfen. Öffnen Sie die Software [Tencent Computer Manager] und klicken Sie auf die Option [Toolbox]. Klicken Sie in der [Toolbox]-Oberfläche auf die Option [Sicherheitslücke beheben]. Klicken Sie auf der Benutzeroberfläche [Tencent Computer Manager – Schwachstellenreparatur] auf die Schaltfläche [Ein-Klick-Reparatur]. Nachdem Sie auf die Meldung [Alle Schwachstellen wurden erfolgreich repariert, der Computer ist sicherer!] gewartet haben, klicken Sie auf die Schaltfläche [Fertig stellen].

2024-03-04

Kommentar 0

1392

Leitfaden zur Behebung von Log4j-Schwachstellen: Stellen Sie sicher, dass Ihr System nicht für Log4j-Schwachstellen anfällig ist

Artikeleinführung:Tutorial zur Reparatur von Log4j-Schwachstellen: Schützen Sie Ihr System vor Log4j-Schwachstellen Zusammenfassung: In diesem Artikel werden die Risiken und Auswirkungen von Log4j-Schwachstellen sowie spezifische Schritte zur Behebung der Schwachstellen vorgestellt. Der Artikel konzentriert sich auf Reparaturmethoden für Java-Backend-Anwendungen und stellt spezifische Codebeispiele bereit. Einführung: Die Protokollierung ist eine wesentliche Funktion im Softwareentwicklungsprozess. Aufgrund seiner breiten Anwendung ist ApacheLog4j als eines der am weitesten verbreiteten Java-Logging-Frameworks in den Fokus von Hackerangriffen geraten. Kürzlich hat a

2024-02-19

Kommentar 0

1270

Wie vermeide ich Schwachstellen bei der Systembefehlseinschleusung bei der PHP-Sprachentwicklung?

Artikeleinführung:In den letzten Jahren sind mit der Popularisierung des Internets und der Entwicklung der Internet-of-Things-Technologie Fragen der Computersicherheit immer wichtiger geworden. Unter diesen ist die Sicherheitslücke bei der Systembefehlsinjektion, auch bekannt als „Sicherheitslücke bei der Befehlsausführung“, eine der häufigsten Web-Sicherheitslücken und wird von Hackern häufig für Angriffe und böswillige Vorgänge ausgenutzt. In der PHP-Sprachentwicklung ist die Vermeidung von Sicherheitslücken bei der Systembefehlsinjektion für Entwickler zu einem dringenden Problem geworden, das es zu lösen gilt. In diesem Artikel wird dieses Problem analysiert und einige spezifische Vorschläge und praktische Erfahrungen als Referenz für PHP-Entwickler vorgelegt. 1. Das Konzept und der Ursprung der Sicherheitsanfälligkeit durch Systembefehlsinjektion

2023-06-10

Kommentar 0

1362

Linux-Serversicherheit: So verwenden Sie die Befehlszeile zum Erkennen von Systemschwachstellen

Artikeleinführung:Linux-Serversicherheit: So verwenden Sie die Befehlszeile zum Erkennen von Systemschwachstellen Einführung: In der heutigen Netzwerkumgebung ist die Serversicherheit sehr wichtig. Linux-Server ist derzeit das am weitesten verbreitete Server-Betriebssystem, ist jedoch nicht vor möglichen Schwachstellen gefeit. Um die Sicherheit und Zuverlässigkeit des Servers zu gewährleisten, müssen wir diese Schwachstellen rechtzeitig erkennen und beheben. In diesem Artikel wird die Verwendung der Befehlszeile zum Erkennen von Schwachstellen im Linux-Serversystem vorgestellt und einige häufig verwendete Befehle und Codebeispiele bereitgestellt. 1. Beim Aktualisieren des Softwarepakets werden Systemlecks erkannt.

2023-09-08

Kommentar 0

1423

Microsoft enthüllt neue Sicherheitslücke! Win10/11 ist infiziert, wohin geht es mit der Systemsicherheit?

Artikeleinführung:[ITBEAR] Neuigkeiten vom 10. August: Auf der Black Hat-Konferenz erregte kürzlich eine wichtige Sicherheitsentdeckung über das Windows-Betriebssystem große Aufmerksamkeit. Laut Alon Leviev, einem Mitglied des Sicherheitsforschungsteams SafeBreachLabs, gibt es in Windows 10- und Windows 11-Systemen eine schwerwiegende Sicherheitslücke, die ausgenutzt werden kann, um das System herunterzustufen und von Microsoft gepatchte Sicherheitslücken wiederherzustellen. Diese Sicherheitsanfälligkeit ermöglicht es einem Angreifer insbesondere, den Downgrade-Mechanismus von Windows Update zu steuern und die Update-Vorgangsliste zu kontrollieren, indem er einen Kernschlüsselwert im Update-Prozess manipuliert und so das System heruntergestuft. Laut ITBEAR besteht diese Sicherheitslücke

2024-08-10

Kommentar 0

803

So beheben Sie Systemschwachstellen im Tencent Computer Manager. So beheben Sie Systemschwachstellen im Tencent Computer Manager

Artikeleinführung:Tencent Computer Manager ist eine Software, die Computer sehr gut schützen kann und Systemschwachstellen reparieren kann, aber sie wissen nicht, wie sie sie beheben können, wenn eine Schwachstelle auftritt Als nächstes wird der Herausgeber die Lösung mit Ihnen teilen, in der Hoffnung, der Mehrheit der Benutzer zu helfen. Die Vorgehensweise ist wie folgt: 1. Doppelklicken Sie, um die Software zu öffnen, und klicken Sie in der linken Menüleiste auf die Option zum Virenscannen. 2. Klicken Sie dann rechts auf Schwachstellen reparieren. 3. Warten Sie, bis der Schwachstellenscan abgeschlossen ist. 4. Klicken Sie abschließend oben auf die Schaltfläche „Ein-Klick-Reparatur“.

2024-08-30

Kommentar 0

808

Was soll ich tun, wenn nach der Behebung der 360-Sicherheitslücke im Win7-System ein Bluescreen angezeigt wird?

Artikeleinführung:Es gibt viele Gründe für den Bluescreen von Windows 7. Es kann sich um inkompatible Software oder Programme, eine Vergiftung usw. handeln. Kürzlich sagten einige Internetnutzer, dass ihr Win7-System nach der Behebung der 360-Sicherheitslücke einen Bluescreen habe und sie nicht wüssten, wie sie das Win7-Bluescreen-Problem lösen könnten. Heute zeigt Ihnen der Redakteur die Lösung für den Bluescreen nach der Behebung der 360-Sicherheitslücke im Win7-System. Was tun, wenn nach der Behebung der 360-Sicherheitslücke im Win7-System ein Bluescreen auftritt? 1. Starten Sie zunächst den Computer neu und halten Sie beim Starten des Computers die Taste f8 gedrückt. Nachdem das Startelement angezeigt wird, wählen wir den abgesicherten Modus zum Aufrufen. 2. Klicken Sie nach dem Aufrufen des abgesicherten Modus auf die Startmenüleiste, um das Betriebsfenster zu öffnen, geben Sie appwiz.cpl ein und klicken Sie dann auf OK. 3. Klicken Sie dann auf Installierte Updates anzeigen, suchen Sie das kürzlich installierte Update, klicken Sie auf Deinstallieren und starten Sie dann den Computer neu. 4. Wenn ein Bluescreen-Problem vorliegt

2023-07-17

Kommentar 0

1343

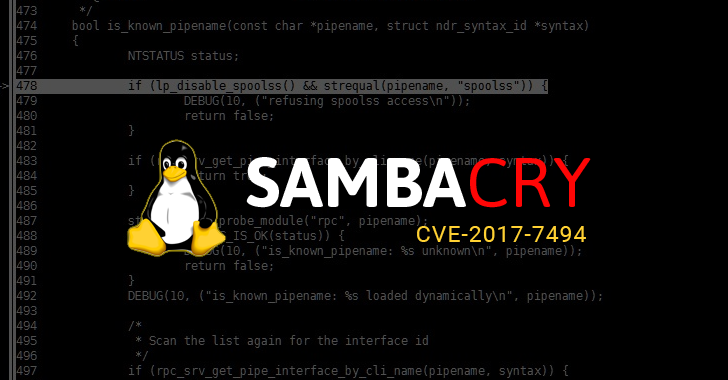

Anwendung von Methoden zur Behebung von SambaCry-Schwachstellen in Linux-Systemen

Artikeleinführung:Einführung Samba ist seit langem der Standard für die Bereitstellung gemeinsamer Datei- und Druckdienste für Windows-Clients auf Linux-Systemen. Es wird von Heimanwendern, mittelständischen Unternehmen und großen Unternehmen verwendet und erweist sich als die beste Lösung in Umgebungen, in denen mehrere Betriebssysteme nebeneinander existieren, was bei den meisten Samba-Installationen aufgrund der weit verbreiteten Verwendung von Tools der Fall ist Bekannte Sicherheitslücke, die als unwichtig galt, bis die Nachricht vom WannaCry-Ransomware-Angriff bekannt wurde. Systeme mit veralteten und ungepatchten Schwachstellen sind anfällig für Schwachstellen bei der Remotecodeausführung. Vereinfacht ausgedrückt bedeutet dies, dass jemand mit Zugriff auf eine beschreibbare Freigabe einen beliebigen Code hochladen und Root-Rechte auf dem Server verwenden kann

2024-01-02

Kommentar 0

1211