Insgesamt10000 bezogener Inhalt gefunden

Head First-策略模式,headfirst-策略

Artikeleinführung:Head First-策略模式,headfirst-策略。Head First-策略模式,headfirst-策略 策略模式,什么是策略模式,定义了算法族,分别封装起来,让他们之间可以相互替换,此模式让算法的变

2016-06-13

Kommentar 0

1226

Was sind die Redis-Cache-Strategien?

Artikeleinführung:Räumungsstrategie: Zu den von Redis 3.0 unterstützten Strategien gehören: Noeviction-Strategie. allkeys-lru-Richtlinie. volatile-lru-Strategie. Allkeys-Random-Strategie. volatil-zufällige Strategie. volatile-ttl-strategie.

2019-06-18

Kommentar 0

4078

Was ist der Unterschied zwischen Routing-Strategie und Richtlinien-Routing?

Artikeleinführung:Unterschied: Die Routing-Richtlinie steuert die Zugänglichkeit des Datenverkehrs durch Ändern der Routing-Einträge in der Routing-Tabelle. Routing leitet den Datenverkehr über benutzerdefinierte Richtlinien weiter. Diese Richtlinie ist der Weiterleitung in der Routing-Tabelle überlegen. Routing-Richtlinien leiten Datenverkehr basierend auf Routing-Tabellen weiter, während Richtlinien-Routing Datenverkehr basierend auf Richtlinien weiterleitet.

2021-03-24

Kommentar 0

23807

Frühlings- und Strategiemuster

Artikeleinführung:Feder- und Strategiemuster 1: Definition des Strategiemusters Das Strategiemuster ist eine Verpackung des Algorithmus, die die Verantwortung für die Verwendung des Algorithmus vom Algorithmus selbst trennt und sie an eine andere Objektverwaltung delegiert. Das Strategiemuster verpackt normalerweise eine Reihe von Algorithmen in eine Reihe von Strategieklassen.

2016-11-07

Kommentar 0

2049

Wie lege ich die Windows-Sicherheitsrichtlinie fest?

Artikeleinführung:Um eine Sicherheitsrichtlinie in Windows festzulegen, müssen Sie die folgenden Schritte ausführen: Öffnen Sie das „Sicherheitsrichtlinien-Snap-in“ und wählen Sie die zu verwaltende Richtlinienkategorie aus (z. B. lokale Richtlinie, Kontorichtlinie). - Klicken Sie auf die zu ändernde Richtlinie. Passen Sie die Einstellungen nach Bedarf an. Klicken Sie auf „OK“, um die Änderungen zu speichern. So legen Sie die Windows-Sicherheitsrichtlinie fest Schritt 1: Öffnen Sie das Sicherheitsrichtlinien-Snap-In, drücken Sie Win+R, geben Sie „secpol.msc“ ein und drücken Sie dann die Eingabetaste. Schritt 2: Wählen Sie eine Richtlinienkategorie aus. Erweitern Sie im linken Bereich „Sicherheitseinstellungen“ und wählen Sie die Richtlinienkategorie aus, die Sie verwalten möchten, zum Beispiel: Lokale Richtlinie, Kontorichtlinie, eingeschränkte Gruppenrichtlinie. Schritt 3: Durchsuchen und ändern Sie die Richtlinie. Durchsuchen Sie im rechten Bereich die Liste der Strategien. Doppelklicken Sie auf die Richtlinie, die Sie ändern möchten, und rooten Sie dann

2024-04-01

Kommentar 0

912

Was sind die Kafka-Partitionsstrategien?

Artikeleinführung:Zu den Kafka-Partitionierungsstrategien gehören: 1. Polling-Strategie; 3. Bereichspartitionierungsstrategie; 5. Sticky-Partitionierungsstrategie; Detaillierte Einführung: 1. Polling-Strategie, dies ist die standardmäßig von der Kafka Java Producer API bereitgestellte Partitionierungsstrategie. Wenn keine Partitionierungsstrategie angegeben ist, wird standardmäßig die Polling-Strategie verwendet, um Nachrichten der Reihe nach an verschiedene Partitionen zu senden an die entsprechenden Partitionen gesendet und jede Partition abgefragt wird, um sicherzustellen, dass jede Partition Nachrichten gleichmäßig empfängt. 2. Schlüsselverteilungsstrategie usw.

2024-01-11

Kommentar 0

830

Ausführliche Erläuterung der Spark-Join-Strategie

Artikeleinführung:In diesem Artikel werden die Join-Strategien von Apache Spark zur Optimierung von Join-Vorgängen erläutert. Es beschreibt die Strategien Broadcast Hash Join (BHJ), Sort Merge Join (SMJ) und Shuffle Hash Join (SHJ). Der Artikel betont die Auswahl der geeigneten Strategie

2024-08-15

Kommentar 0

546

Wie verwende ich ein Strategiemuster in PHP?

Artikeleinführung:Das Strategiemuster ermöglicht die Auswahl und Änderung von Algorithmen oder Verhalten, ohne den Client-Code zu ändern. Seine Komponenten: Die Strategieschnittstelle definiert die Methoden, die alle Strategien implementieren müssen. Die spezifische Strategieklasse implementiert die Methoden in der Strategieschnittstelle und führt das tatsächliche Verhalten oder den tatsächlichen Algorithmus aus. Die Kontextklasse enthält ein Strategieobjekt und delegiert an die Strategie, das gewünschte Verhalten auszuführen.

2024-06-02

Kommentar 0

1025

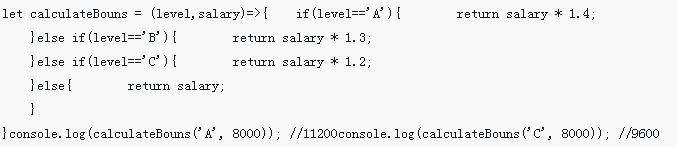

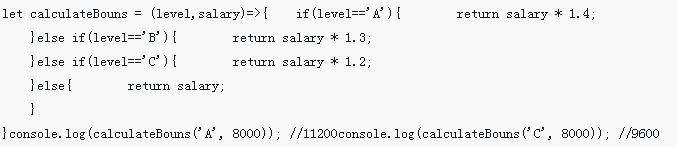

Javascript-Strategiemuster

Artikeleinführung:Dieses Mal werde ich Ihnen das Javascript-Strategiemodell vorstellen. Was sind die Vorsichtsmaßnahmen für das Javascript-Strategiemodell? Das Folgende ist ein praktischer Fall, schauen wir uns das an.

2018-03-13

Kommentar 0

1653

So öffnen Sie Gruppenrichtlinien

Artikeleinführung:So öffnen Sie die Gruppenrichtlinie: 1. Verwenden Sie den Befehl „Gruppenrichtlinie“. 2. Suchen Sie im Startmenü des Computers nach „Bearbeiten“ oder „Gruppenrichtlinie bearbeiten“ und klicken Sie dann zum Öffnen auf „C:\WINDOWS\system32\“. " im Ressourcenmanager. gpedit.msc "Drücken Sie die Eingabetaste, um es zu öffnen. 4. Öffnen Sie es, indem Sie den Befehl ausführen. 5. Erstellen Sie ein neues Textdokument, geben Sie gpedit ein und führen Sie es dann aus. Detaillierte Einführung: 1. Verwenden Sie den Gruppenrichtlinienbefehl, drücken Sie die Taste „Win+R“, öffnen Sie das Ausführungsfenster usw.

2024-01-04

Kommentar 0

8718

Welche drei Richtlinientypen gibt es bei SELinux?

Artikeleinführung:In SELinux gibt es drei Arten von Richtlinien: 1. Zielrichtlinie, die hauptsächlich den Zugriff auf den Dienstprozess im System steuert und auch andere Prozesse und Benutzer einschränken kann. 2. Die MLS-Richtlinie steuert alle Prozesse im System. 3. Die Minimalrichtlinie, die ursprünglich für Computer oder Geräte mit wenig Speicher (z. B. Smartphones) erstellt wurde, ermöglicht die Ausführung von SELinux, ohne zu viele Ressourcen zu verbrauchen.

2023-02-15

Kommentar 0

1606

Erläuterung der Wissenspunkte zur gleichen Ursprungsrichtlinie und CSRF-Sicherheitsrichtlinie

Artikeleinführung:Obwohl ich schon seit einiger Zeit Webentwicklung betreibe, hatte ich noch nie ein tiefes Verständnis für die Same-Origin-Richtlinie und die CSRF-Sicherheitsrichtlinie. Deshalb habe ich mir die Zeit genommen, ein einfaches Experiment durchzuführen, um sie zu verstehen. Der experimentelle Prozess ist wie folgt. Teilen Sie ihn mit allen. Experimenteller Zweck: Überprüfen Sie die Beziehung und den Unterschied zwischen derselben Ursprungsrichtlinie und der CSRF-Sicherheitsrichtlinie. Experimenteller Plan: 1. Linux erstellt einen Python-Server des Django-Frameworks (a);

2017-07-23

Kommentar 0

1584

Was bedeutet die Same-Origin-Policy?

Artikeleinführung:Die Same-Origin-Richtlinie ist eine Konvention. Sie ist die wichtigste und grundlegendste Sicherheitsfunktion des Browsers. Wenn die Same-Origin-Richtlinie fehlt, können die normalen Funktionen des Browsers beeinträchtigt sein. Man kann sagen, dass das Web auf der Grundlage der Same-Origin-Richtlinie aufgebaut ist und der Browser nur eine Implementierung der Same-Origin-Richtlinie ist.

2020-06-28

Kommentar 0

2946

Redis-Löschrichtlinie und Räumungsrichtlinie

Artikeleinführung:Wissenspunkte dieses Artikels: Konzept abgelaufener Daten, Strategie zum Löschen von Daten, Räumungsalgorithmus, abgelaufene Daten, erster Blick auf drei Schlüsselwerte, nämlich Geschlecht, Name und Alter.

2020-05-28

Kommentar 0

1515

So ändern Sie die Kennwortrichtlinie für Windows 7

Artikeleinführung:Die Kennwortrichtlinie von Win7 hängt mit unserem Kennwortformat, den für das Kennwort erforderlichen Zeichen usw. zusammen. Wenn die von uns festgelegte Kennwortrichtlinie zu komplex ist, kann dies zu großen Problemen bei der Verwendung von Kennwörtern führen, macht unsere Kennwörter jedoch auch schwieriger gehackt werden. Wie kann man also die Passwortrichtlinie in Win7 ändern? Werfen wir unten einen gemeinsamen Blick darauf. Tutorial zum Ändern der Kennwortrichtlinie für Win7 1. Drücken Sie „win+r“ auf der Tastatur, um Ausführen zu öffnen, geben Sie „gpedit.msc“ ein. 2. Drücken Sie die Eingabetaste, um zu bestätigen und den Editor für lokale Gruppenrichtlinien aufzurufen. 3. Suchen Sie nach „Kontorichtlinie“ gemäß dem in der Abbildung gezeigten Pfad. 4. Doppelklicken Sie, um die „Passwortrichtlinie“ auf der rechten Seite zu öffnen. 5. Anschließend können Sie diese Passwortrichtlinien festlegen. (Zum Öffnen zum Bearbeiten doppelklicken) 6. Nachdem die Einstellungen abgeschlossen sind, können wir die allgemeine Passwortrichtlinie sehen.

2023-12-23

Kommentar 0

1845

Eingehende Untersuchung der drei Richtlinienklassifizierungen von SELinux

Artikeleinführung:SELinux ist eine obligatorische Zugriffskontroll-Sicherheitstechnologie, die zur Verbesserung der Sicherheit von Linux-Betriebssystemen eingesetzt wird. In SELinux sind Richtlinien in drei Hauptkategorien unterteilt: TargetedPolicy, Multiple Policies (MLS/MCSPolicy) und CustomPolicy. Diese drei Richtlinienklassifizierungen spielen eine wichtige Rolle im Sicherheitsmechanismus von SELinux. In diesem Artikel werden diese drei Richtlinien anhand spezifischer Codebeispiele ausführlich vorgestellt.

2024-02-26

Kommentar 0

1041