Insgesamt10000 bezogener Inhalt gefunden

So richten Sie das Werbeblocker-Plug-in für Google Chrome ein

Artikeleinführung:Wie richte ich das Werbeblocker-Plug-in für Google Chrome ein? Viele Freunde haben berichtet, dass beim Durchsuchen einiger Webseiten in Google Chrome viele Anzeigen geschaltet werden. Auch nach der Aktivierung der Anzeigenblockierung können nicht alle Anzeigenseiten blockiert werden. Sie können das Plug-in jetzt herunterladen und installieren Für dieses Plug-in sind sich viele Freunde nicht ganz im Klaren über die spezifische Installationsmethode. Dieses Mal hat der Herausgeber die Tipps und Tricks zur Installation von Werbeblocker-Plugins in Google Chrome zusammengestellt. Ich hoffe, es kann Ihnen helfen. Methoden und Tipps zum Installieren von Werbeblocker-Plug-ins in Google Chrome 1. Wir schalten zunächst den abgesicherten Modus auf der Datenschutz- und Sicherheitsseite des Chrome-Browsers aus, wie in der Abbildung dargestellt. 2. Dann klicken wir, um das Erweiterungssymbol zu öffnen, und klicken dann, um die Option „Erweiterungen verwalten“ in der Dropdown-Liste auszuwählen.

2024-03-21

Kommentar 0

539

Wie blockiert die Tinder-Sicherheitssoftware Werbe-Popups?

Artikeleinführung:1. Schritt 1: Um Popup-Fenster auf Tinder abzufangen, suchen Sie im Internet nach Tinder Security und rufen Sie die offizielle Website von Tinder Security auf. 2. Schritt 2 zum Blockieren von Popup-Fenstern auf Tinder Security: Laden Sie die [Einzelbenutzer]-Version der Tinder Security-Software von der offiziellen Website von Tinder Security herunter und installieren Sie sie. Die [Einzelbenutzer]-Version ist völlig kostenlos. 3. Tinder fängt Popup-Fenster in Schritt 3 ab. Nach Abschluss der Installation erscheint das Tinder Security-Symbol in der unteren rechten Ecke der Taskleiste. Doppelklicken Sie auf das Symbol, um die Tinder Security-Software zu öffnen und die Hauptoberfläche von Tinder Security aufzurufen 4. Tinder fängt Popups in Schritt 4 ab. Klicken Sie in Tinder Security auf der Hauptoberfläche der Software auf [Sicherheitstools] 5. Tinder blockiert Popups Schritt 5. Klicken Sie im Fenster [Sicherheitstools] auf [Pop -up-Block] 6. Tinder blockiert Pop-ups Schritt 6. Schalten Sie im Fenster [Pop-up-Block] den Schalter in der oberen rechten Ecke ein und wählen Sie aus der Liste unten aus

2024-06-04

Kommentar 0

509

Tipps zur Verwendung von Interceptoren und Middleware in PHP

Artikeleinführung:Bei der Verwendung von PHP für die Webentwicklung sind Interceptoren und Middleware sehr wichtige Konzepte. Obwohl ihre Funktionen ähnlich sind, haben sie jeweils unterschiedliche Verwendungsszenarien. In diesem Artikel werden wir die Verwendung und Verwendungstipps von Interceptoren und Middleware in PHP untersuchen. 1. Interceptor Ein Interceptor ist ein Mechanismus zum Abfangen von Anfragen. In PHP wird er normalerweise zum Abfangen von HTTP-Anfragen verwendet. Wenn eine Anfrage auftritt, kann der Abfangjäger die Anfrage abfangen und vorverarbeiten, bevor er die Anfrage zur Verarbeitung an einen Controller oder Handler weiterleitet. im PH

2023-05-25

Kommentar 0

1494

Besprechen Sie die Praktikabilität von Golang-Abfangjägern

Artikeleinführung:Diskussion über die Praktikabilität von Golang-Interceptoren In Golang ist der Interceptor ein leistungsstarker Mechanismus, der zum Abfangen und Ausführen benutzerdefinierter Logik vor und nach der Codeausführung verwendet wird. Interceptors können Programmierern bei der Implementierung verschiedener Funktionen helfen, wie z. B. Protokollierung, Berechtigungskontrolle, Leistungsüberwachung usw. In diesem Artikel wird die Nützlichkeit von Interceptoren in Golang untersucht und ihre Verwendung anhand spezifischer Codebeispiele demonstriert. 1. Das Konzept des Interceptors Interceptor ist ein Entwurfsmuster, das auf dem Funktionsabschluss basiert und Interceptoren vor und nach der Ausführung der Funktion einfügt.

2024-03-20

Kommentar 0

895

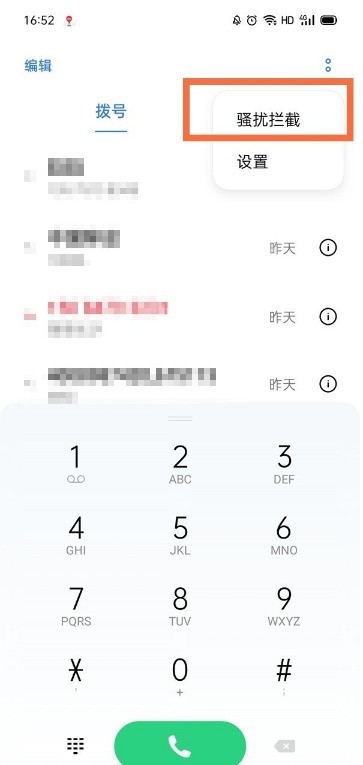

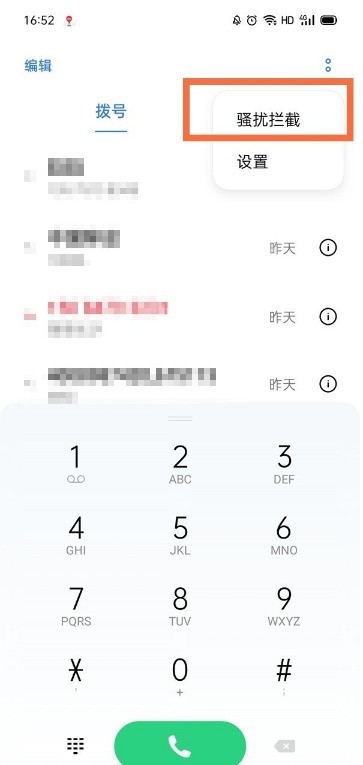

Wie fängt opporeno5k belästigende Anrufe ab_opporeno5k fängt belästigende Anrufe ab

Artikeleinführung:1. Klicken Sie auf die beiden Punkte in der oberen rechten Ecke der Telefonoberfläche und wählen Sie „Harassment Interception“. 2. Klicken Sie auf der Seite zum Abfangen von Belästigungen auf die beiden Punkte in der oberen rechten Ecke und wählen Sie Abfangregeln aus. 3. Klicken Sie auf Anruf abfangen. 4. Schalten Sie den Schalter ein, um belästigende Anrufe abzufangen.

2024-04-19

Kommentar 0

893

Hat Golang einen Abfangjäger?

Artikeleinführung:Golang bietet keinen integrierten Interceptor, aber Sie können Sprachfunktionen wie Funktionen, Schnittstellen und Strukturen verwenden, um ähnliche Funktionen zu erreichen. Die folgenden sind häufig verwendete Interceptor-Implementierungsmethoden: 1. Funktioneller Interceptor, indem die Anforderung verarbeitet wird, bevor sie eintrifft Rufen Sie dann die Funktion auf, um den Interceptor zu implementieren. 2. Interface-Interceptor: Implementieren Sie den Interceptor, indem Sie eine Schnittstelle definieren und die Schnittstelle vor und nach dem Ziel-Handler implementieren. Diese Methode kann den Interceptor flexibler machen und auf unterschiedliche Weise verwendet werden Situationen. Implementieren Sie unterschiedliche Interceptor-Logiken auf der Schnittstelle.

2023-07-18

Kommentar 0

1182

Abfangjäger in Golang beherrschen

Artikeleinführung:Interceptors ermöglichen das Einfügen benutzerdefinierter Logik in Go-Anwendungen, ohne den vorhandenen Code zu ändern. Sie können zur Authentifizierung, Protokollierung, Fehlerbehandlung, Leistungsüberwachung usw. verwendet werden. Das Erstellen eines Interceptors erfordert die Implementierung der Handler-Schnittstelle, die die Methode ServeHTTP() für die Verarbeitung von HTTP-Anfragen und die Methode Next() für die Übergabe der Steuerung definiert. Praktische Beispiele zeigen, wie Protokollierungs-Interceptoren verwendet werden, um die URL-Pfade aller eingehenden Anforderungen zu protokollieren, und wie mehrere Interceptoren (z. B. Authentifizierungs-Interceptoren) miteinander verkettet werden, um eine komplexe Anwendungslogik zu erstellen.

2024-04-07

Kommentar 0

674

Wie verwende ich den Golang-Abfangjäger richtig?

Artikeleinführung:Wie verwende ich den Golang-Abfangjäger richtig? In der Go-Sprachentwicklung sind Interceptoren ein gängiges Entwurfsmuster, das uns dabei helfen kann, bestimmte Funktionen während der Programmausführung abzufangen und zu verarbeiten. In diesem Artikel erläutern wir die korrekte Verwendung der Golang-Interceptoren und stellen spezifische Codebeispiele bereit. 1. Was ist ein Abfangjäger? Interceptor ist ein Entwurfsmuster, das in Software zum Abfangen und Verarbeiten von Anfragen verwendet wird. In Golang werden Interceptoren normalerweise bei der Verarbeitung von HTTP-Anfragen verwendet

2024-03-21

Kommentar 0

1247

Wie fängt Driver Elf Popup-Fenster ab?

Artikeleinführung:1. Öffnen Sie zunächst die Software [Treiberassistent]. 2. Klicken Sie dann unten rechts auf die Option [Schatzkiste]. 3. Klicken Sie, um die Funktion [Popup-Blockierung] zu öffnen. 4. Klicken Sie dann auf die Schaltfläche [Scannen]. 5. Warten Sie, bis die Software den Scan abgeschlossen hat. 6. Überprüfen Sie nach dem Scannen die Optionen, die abgefangen werden müssen. 7. Klicken Sie abschließend auf die Schaltfläche [Abfangen mit einem Klick].

2024-04-10

Kommentar 0

457

Was genau macht ein Golang-Abfangjäger?

Artikeleinführung:Was genau macht ein Golang-Abfangjäger? In Golang sind Interceptoren ein weit verbreitetes Entwurfsmuster, mit dem das Verhalten einer Funktion vor oder nach ihrer Ausführung abgefangen und geändert werden kann. Interceptoren können uns bei der Implementierung einiger allgemeiner Funktionen helfen, z. B. Protokollierung, Leistungsüberwachung, Fehlerbehandlung, Berechtigungsüberprüfung usw. Dieser Artikel befasst sich mit der Rolle von Golang-Abfangjägern und stellt zur Veranschaulichung spezifische Codebeispiele bereit. 1. Protokollierung Die Protokollierung ist einer der häufigsten Einsatzzwecke von Abfangjägern. Durch Einfügen einer Protokollausgabe vor und nach der Funktionsausführung

2024-03-20

Kommentar 0

488

Golang-Abfangjäger: auf einen Blick

Artikeleinführung:Überblick: Go Interceptor ist ein Mechanismus, der die Logik vor und nach den Funktionen verwaltet, die durch zwischengeschaltete Software implementiert werden. Prinzip: Der Interceptor wird als Parameter an die Funktion übergeben und die Logik vor und nach der Ausführung der Funktion ausgeführt. Praktischer Kampf: Die Anwendung von Interceptoren wird demonstriert, indem ein Interceptor erstellt wird, der die Anforderungszeit aufzeichnet, die Anforderungsparameter überprüft und ihn mit dem HTTP-Handler verknüpft.

2024-04-07

Kommentar 0

1027

Was ist das Prinzip des Federabfangjägers?

Artikeleinführung:Das Prinzip des Spring-Interceptors basiert hauptsächlich auf dem AOP-Framework von Spring. Der Interceptor spielt eine wichtige Rolle in Spring MVC und wird hauptsächlich dazu verwendet, Benutzeranfragen abzufangen und entsprechend zu verarbeiten. Die Schritte des Interceptor-Prinzips: 1. Interceptor definieren; 3. Interceptor-Kette ausführen; 6. Ausnahmebehandlung; Interceptoren müssen außerdem mit Vorsicht eingesetzt werden, um eine übermäßige Abhängigkeit und einen Einsatz zu vermeiden, der zu einer Verringerung der Systemkomplexität und -leistung führt.

2023-12-29

Kommentar 0

1123

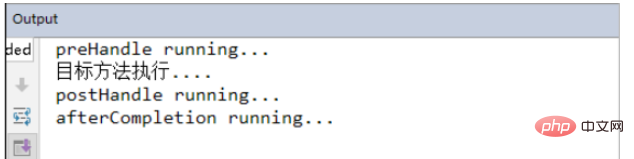

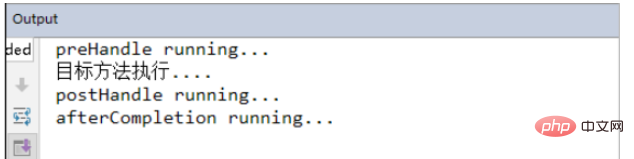

So verwenden Sie den SpringMVC-Interceptor von Java

Artikeleinführung:Die Rolle des Interceptors von SpringMVC ähnelt dem Filter in der Servlet-Entwicklung, der zur Vor- und Nachbearbeitung des Prozessors verwendet wird. Abfangjäger werden in einer bestimmten Reihenfolge zu einer Kette verbunden, und diese Kette wird als Abfangkette (InterceptorChain) bezeichnet. Wenn auf eine abgefangene Methode oder ein abgefangenes Feld zugegriffen wird, werden die Interceptoren in der Interceptor-Kette in der Reihenfolge aufgerufen, in der sie zuvor definiert wurden. Abfangjäger sind auch die konkrete Umsetzung von AOP-Ideen. Der Unterschied zwischen Interceptoren und Filtern: Filter (Filter) Der Verwendungsbereich von Interceptor (Intercepter) ist Teil der Servlet-Spezifikation und kann von jedem JavaWeb-Projekt verwendet werden

2023-05-13

Kommentar 0

1411

So verwenden Sie den SpringMVC-Interceptor

Artikeleinführung:Verwendungsschritte: 1. Erstellen Sie eine Interceptor-Klasse: Erstellen Sie eine Klasse zum Implementieren der HandlerInterceptor-Schnittstelle. Diese Schnittstelle enthält drei Methoden, nämlich preHandle, postHandle und afterCompletion. 2. Registrieren Sie den Interceptor in der Spring MVC-Konfiguration. Dies kann über die Java-Konfiguration oder XML-Konfiguration erfolgen. 3. Verwenden Sie den Interceptor: Interceptor-Konfiguration. Es fängt die Anfrage auf dem angegebenen Pfad ab und führt die entsprechenden Aufgaben aus.

2024-01-10

Kommentar 0

640

Umfassende Analyse von Abfangjägern in Golang

Artikeleinführung:In Golang können Interceptoren verwendet werden, um vor und nach der Funktionsausführung zusätzlichen Code einzufügen. Zu den Szenarien gehören Protokollierung, Authentifizierung, Caching usw. Interceptoren werden implementiert, indem ein Handler-Funktionstyp erstellt und dann die Interceptor-Funktion erstellt wird, die die Handler-Funktion akzeptiert und eine neue Handler-Funktion zurückgibt, die zusätzliche Logik enthält. Im tatsächlichen Kampf können wir Abfangjäger verwenden, um alle Anfragen aufzuzeichnen und so das Debuggen und die Analyse zu erleichtern.

2024-04-07

Kommentar 0

1204

So fangen Sie belästigende Anrufe ab

Artikeleinführung:1. Nutzen Sie die Abhörfunktion des Mobiltelefons selbst: Die meisten Mobiltelefone verfügen über die Funktion zum Abfangen eingehender Anrufe, und Sie können bestimmte Telefonnummern über die Einstellungen abfangen. 2. Die spezifische Operation finden Sie in den Optionen [Anrufblockierung] oder [Schwarze Liste] in den Telefoneinstellungen. Fügen Sie hier einfach die Telefonnummern hinzu, die Sie blockieren möchten. 3. Verwenden Sie Mobiltelefonanwendungen von Drittanbietern zum Abhören: Es gibt viele Anwendungen auf dem Markt, die speziell zum Abhören von Telefonen geeignet sind, z. B. [360 Security Guard], [Cheetah Cleanup Master] usw. 4. Diese Anwendungen verfügen im Allgemeinen über leistungsstarke Abfangfunktionen und können Spam-Telefonnummernbibliotheken in Echtzeit aktualisieren.

2024-04-28

Kommentar 0

1135

So blockieren Sie Werbung mit der Tinder-Sicherheitssoftware_So blockieren Sie Werbung

Artikeleinführung:1. Rufen Sie die Hauptoberfläche der Huorong-Sicherheitssoftware auf, indem Sie auf [Sicherheitstools] klicken. Die Funktion zum Blockieren von Werbung befindet sich in der folgenden Abbildung: In der Benutzeroberfläche der Sicherheitstools , Klicken Sie in den Systemtools auf die Funktion [Popup-Blockierung]. Dieses Abfangprogramm nennen wir heute den Protagonisten. Es kann Benutzern helfen, unerwünschte Popups zu blockieren: 3. Im Popup Blockierungsschnittstelle. Durch Aktivieren dieser Funktion können Benutzer die aktuell blockierten Programme sehen, wie in der folgenden Abbildung dargestellt: 4. Wenn Sie den spezifischen Popup-Inhalt unter jedem abgefangenen Programm anzeigen möchten, klicken Sie einfach auf das rote Kästchen im Projekt Typ Sie können die Optionen innerhalb der Markierung anzeigen. Zusätzlich zu mehreren Programmen, die standardmäßig von der Software blockiert werden, können Sie auch auf [Screenshot Interception] klicken.

2024-06-03

Kommentar 0

1170

Verwendung des PHP-Interceptors deaktiviert

Artikeleinführung:Der PHP-Interceptor (Interceptor) ist ein PHP-Erweiterungsmechanismus, der das Verhalten der PHP-Laufzeit über den Interceptor abfangen und ändern kann. Zu den gängigen Interceptoren gehören __construct(), __destruct(), __get() usw. In diesem Artikel wird die Verwendung von unset() vorgestellt, einem häufig verwendeten Interceptor in PHP. unset() ist eine wichtige Funktion in PHP, die zum Löschen von Variablen verwendet wird. In einigen Szenarien können wir Variablen jedoch nicht direkt löschen, z. B. die Eigenschaften von Objekten (Eigenschaften).

2023-05-07

Kommentar 0

725

Ist Golang Interceptor nützlich?

Artikeleinführung:Der Golang-Interceptor ist für folgende Zwecke nützlich: 1. Authentifizierung und Berechtigungskontrolle. Der Interceptor kann zur Benutzerauthentifizierung und Berechtigungskontrolle verwendet werden. 2. Protokollierung. Der Interceptor kann zum Aufzeichnen der Details von Anforderungen und Antworten verwendet werden 4. Mit dem Interceptor können Daten zwischengespeichert werden, um die Leistung und Reaktionsgeschwindigkeit der Anwendung zu verbessern Interceptor kann zur Überwachung der Anwendungsleistung verwendet werden.

2023-07-19

Kommentar 0

862