Cybersicherheit wird zu einem grundlegenden Thema bei der Entwicklung autonomer Fahrzeugsysteme, da Angriffe schwerwiegende Folgen für autonome Elektrofahrzeuge haben und möglicherweise Menschenleben gefährden können. Softwareangriffe können Auswirkungen auf datengesteuerte Entscheidungen haben, die sich negativ auf die Autonomie von Elektrofahrzeugen auswirken und die Vorteile autonomer Fahrzeuge untergraben können.

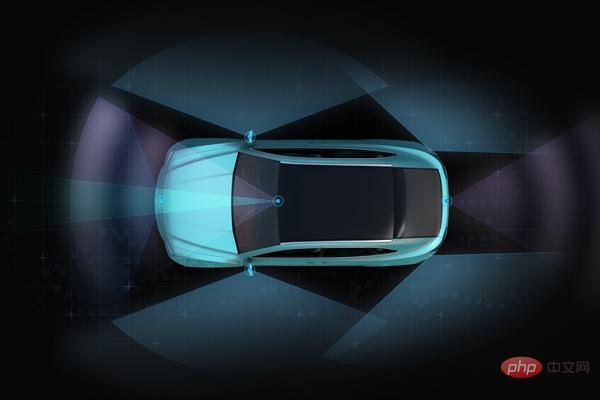

Durch die Integration von Technologien wie Edge Computing, 5G und Hochleistungsverarbeitungseinheiten haben autonome Fahrzeuge in letzter Zeit viele Fortschritte gemacht. In autonomen Elektrofahrzeugen hilft Edge Computing bei der Verarbeitung großer Datenmengen am Edge, um die Latenz zu reduzieren und Fahrzeugen dabei zu helfen, datengesteuerte Entscheidungen in Echtzeit zu treffen. In Fahrzeugen eingesetzte Kantensensoren verfügen über knappe Ressourcen, erfordern jedoch eine hohe Rechenleistung zur Datenverarbeitung. Diese Daten werden dann in Edge-Rechenzentren und Clouds migriert, um IoV-Kommunikation und -Dienste bereitzustellen. Diese Kommunikationen und Dienste haben großes Interesse als potenzielle Elemente zukünftiger intelligenter Transportsysteme geweckt.

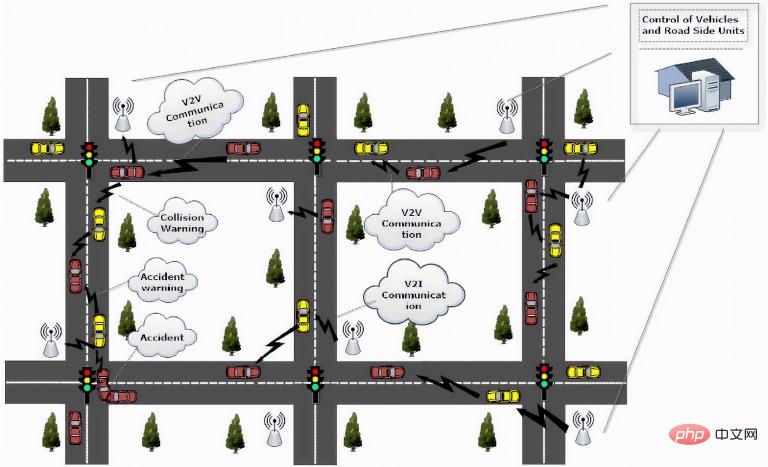

Das Internet der Fahrzeuge fördert die Kommunikation und Interaktion zwischen Fahrzeugladetechnik, Infrastruktur, Fußgängern und Netzwerken. Diese fortschrittlichen Kommunikationssysteme bieten jedoch eine größere Angriffsfläche für Cyberangriffe und stören das bestehende Ökosystem, was schwerwiegende Folgen haben kann.

(Internet of Vehicles Communication System)

Im gesamten autonomen Fahrökosystem ist die Kommunikation im Internet of Vehicles für die Übertragung von Kantendaten zwischen verschiedenen Teilen des Transportsystems verantwortlich und erfordert diese Kantensensoren und Andere Infrastruktur Es gibt mehrere Kommunikationskanäle zwischen ihnen. Diese vielfältigen Kommunikationskanäle machen Fahrzeuge anfällig für Cyberangriffe, die schwerwiegende Auswirkungen nicht nur auf das Fahrzeug, sondern auch auf andere angeschlossene Geräte haben können. Die zunehmende Anzahl angeschlossener Geräte kann dazu führen, dass diese Cyberangriffe unvorhersehbarer und häufiger auftreten.

Um in die Fahrzeugarchitektur einzudringen, können verschiedene Einstiegspunkte genutzt werden, darunter Fahrzeugdatenbanken, Telematik und Fahrzeugkomponenten. In den letzten Jahren haben Forscher ihre Aufmerksamkeit auf Fahrzeug-Ad-hoc-Netzwerke gerichtet, die dedizierte Nahbereichskommunikationstechnologie basierend auf dem IEEE802.11p-Standard für den drahtlosen Zugriff in Fahrzeugnetzwerken verwenden. Ein weiteres Kommunikationsprotokoll, das bei der Kommunikation im vernetzten Fahrzeug zum Einsatz kommt, sind mobile Mobilfunknetze, die eine Langzeitentwicklungstechnologie nutzen.

Einer der häufigsten kommunikationsbezogenen Angriffe im Internet der Fahrzeuge ist das mobile Kommunikationsnetzwerk des Fahrzeugs. Seit 2008 wird das mobile Kommunikationsnetzwerk des Fahrzeugs umfassend untersucht, um die Sicherheitsprobleme der drahtlosen Kommunikationsübertragung außerhalb des Fahrzeugsystems zu analysieren. Zu den bekannten Angriffen auf mobile Kommunikationsnetze im Automobilbereich gehören Man-in-the-Middle-Angriffe, Desinformationsangriffe, DoS, Standortverfolgung, Schadcode und Replay-Angriffe. Ein weiterer bekannter Angriff auf autonome Fahrzeuge mittels Telematikkommunikation richtet sich gegen das Infotainmentsystem und die Bluetooth-Datenübertragung.

(Sicherheitsherausforderungen mobiler Kommunikationsnetzwerke in der Automobilindustrie)

Wie im führenden Magazin der Branche erläutert, kann ein dreischichtiges Framework verwendet werden, um die verschiedenen Teile autonomer Fahrzeuge zu verstehen und zu verstehen, wie sie gehackt werden können Angriff:

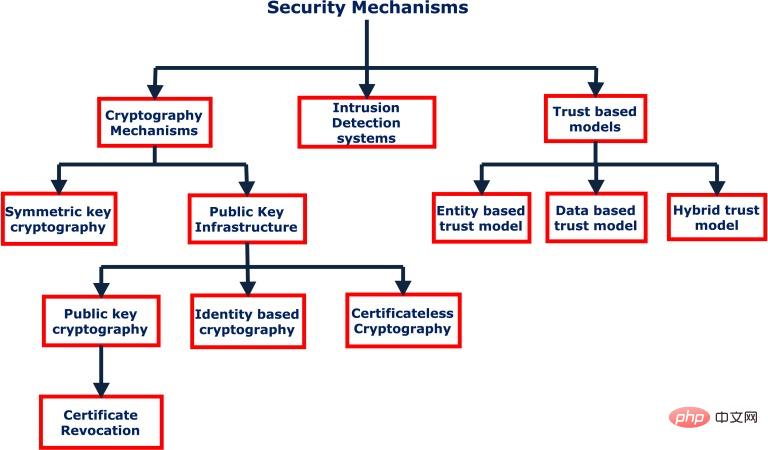

Die Entwicklung von Verteidigungslösungen zur Bewältigung der zunehmenden Zahl von Cyber-Angriffen auf Elektrofahrzeuge ist zu einem zentralen Forschungsgebiet für Sicherheitsingenieure geworden. Um technologische Verbesserungen einzuführen, die die Software- und Hardwarefähigkeiten des autonomen Fahrens stärken, werden integrierte Abwehrmechanismen zu einem wichtigen Parameter im Designprozess. Im Folgenden werden mögliche Cybersicherheitslösungen besprochen.

Die elektronische Steuereinheit ist das Herzstück der Fahrzeugverarbeitung und -kommunikation. Die von der elektronischen Steuereinheit empfangenen Informationen werden verschlüsselt, um Injektionen und indirekte Angriffe zu verhindern. Aktuelle Untersuchungen zeigen, dass Verschlüsselung und Fahrzeugauthentifizierung genutzt werden können, um Spoofing, Manipulation, Masquerading und Replay-Angriffe während der Kommunikation zwischen Edge-Rechenzentren und Fahrzeugen zu verhindern.

Spezialisierte Intrusion-Detection-Systeme sind erforderlich, um Netzwerksysteme kontinuierlich zu überwachen und mögliche Netzwerkangriffe zu erkennen. Um Netzwerkangriffe zu erkennen, stützen sich herkömmliche Intrusion-Detection-Systeme auf Firewalls oder regelbasierte Systeme, können komplexe Automobilangriffe jedoch nicht effektiv erkennen, da Zeitreihen und Fahrzeugnetzwerkdaten keine komplexen Abhängigkeiten erfassen. Da Kantensensoren in Fahrzeugen zur Kommunikation zwischen elektronischen Steuergeräten und externen Systemen eingesetzt werden können, können KI-basierte Lösungen zur Analyse von Fahrzeugnetzwerkdaten eingesetzt werden.

(Abwehrmechanismus selbstfahrender Autos)

Die Blockchain-Technologie kann für die Kommunikation im Internet der Fahrzeuge eingesetzt werden, um die sichere Übertragung grundlegender Sicherheitsinformationen zwischen Fahrzeugsystemen und der Cloud zu erleichtern. Die Blockchain-Technologie bietet einen dezentralen Mechanismus, der es Fahrzeugen ermöglicht, die empfangenen Daten auf vertrauenswürdige Weise zu überprüfen. Die Technologie kann dazu beitragen, sichere Verbindungen zwischen Fahrzeugen und Zahlungsgateways herzustellen, um Kraftstoffeinkäufe, Transaktionen an Mautstellen und sogar den Verkauf von Sensordaten zu beschleunigen.

Da Cyberangriffe auf die Automobilindustrie zunehmen, müssen auch die Abwehrmethoden ständig überprüft werden. Die Sicherheitstechnologie des CAN-Netzwerks, die Sicherheit des Authentifizierungsprotokolls und die Sicherheit des Einbruchmeldesystems waren schon immer wichtige Forschungsthemen. Zukünftig wird über die Kombination von künstlicher Intelligenz und Big-Data-Analyse nachgedacht, um Verteidigungsmethoden zu verbessern und zukunftsweisende Sicherheitsmodelle vorzuschlagen.

Das obige ist der detaillierte Inhalt vonWarum Cybersicherheit im Automobilbereich wichtig ist. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

So entsperren Sie Android-Berechtigungsbeschränkungen

So entsperren Sie Android-Berechtigungsbeschränkungen

Was ist der Unterschied zwischen Golang und Python?

Was ist der Unterschied zwischen Golang und Python?

So wechseln Sie zwischen voller und halber Breite

So wechseln Sie zwischen voller und halber Breite

Einführung in allgemeine Befehle von Postgresql

Einführung in allgemeine Befehle von Postgresql

So lösen Sie das Problem „Warten auf Gerät'.

So lösen Sie das Problem „Warten auf Gerät'.

Die Speicher-Engine von MySQL zum Ändern von Datentabellen

Die Speicher-Engine von MySQL zum Ändern von Datentabellen

Der Unterschied zwischen mpvue und vue

Der Unterschied zwischen mpvue und vue

So rufen Sie externe JS in HTML auf

So rufen Sie externe JS in HTML auf