Grundsätze der AUTH-Berechtigungsverwaltung

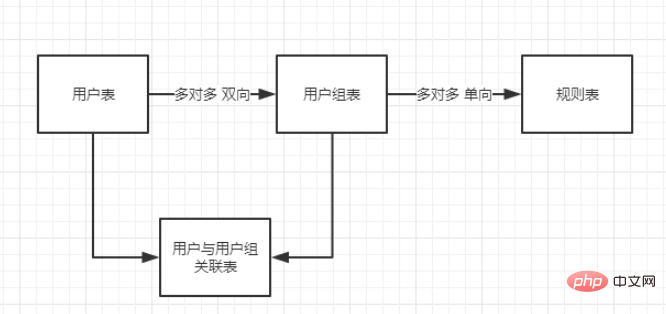

Die 4 einfachsten Datentabellen der Authentifizierungsberechtigungsverwaltung lauten wie folgt

Jede A URL-Pfad entsprechend der Funktion, die Regeltabelle zeichnet tatsächlich den URL-Pfad auf und realisiert die Berechtigungsverwaltung über die URL

Klassifizierung des Zeitpunkts der Berechtigungsüberprüfung

Vorabüberprüfung

Die sogenannte Vorauthentifizierung bedeutet, dass die Berechtigungen der aktuell zugänglichen internen Elemente der Seite überprüft werden, bevor sie angezeigt werden. Beispiel: Wenn Besucher eine Webseite besuchen, können sie ein bestimmtes Funktionsmenü nicht sehen, Administratoren können es jedoch sehen usw. Die Benutzererfahrung der Vorverifizierung ist gut, aber die Leistung ist schlecht

Nachauthentifizierung

Die sogenannte Nachauthentifizierung ist einfach, das heißt, die Berechtigungen werden beim Zugriff zuerst überprüft jede Funktion. Klicken Sie beispielsweise auf der Seite auf die Schaltfläche „Spalte hinzufügen“, überprüfen Sie sie zunächst und führen Sie dann nach der Übergabe den Funktionscode zum Hinzufügen einer Spalte aus. Die Benutzererfahrung nach der Überprüfung ist schlecht, aber die Leistung ist gut

Speicherort für die Implementierung des Berechtigungsüberprüfungscodes

Nachdem sich der Benutzer erfolgreich am Backend angemeldet hat, werden alle Menüs, Navigationen, und Schaltflächenoperationen im Backend sind erforderlich. Eine Berechtigungsüberprüfung ist erforderlich.

Die Backend-Startseite, die Begrüßungsseite, der Benutzerausgang und andere Funktionen erfordern jedoch keine Berechtigungsüberprüfung. Sie können entsprechend den spezifischen Projektanforderungen bestellt werden

Der Unterschied zwischen AUTH-Berechtigungsverwaltung und RBAC-Berechtigungsverwaltung

Ähnliche Punkte: Beide sind rollenbasierte Berechtigungsverwaltung

Unterschiede: Das Design der Datentabelle ist unterschiedlich , was zu einer flexibleren AUTH und einer feineren Berechtigungsverwaltung führt

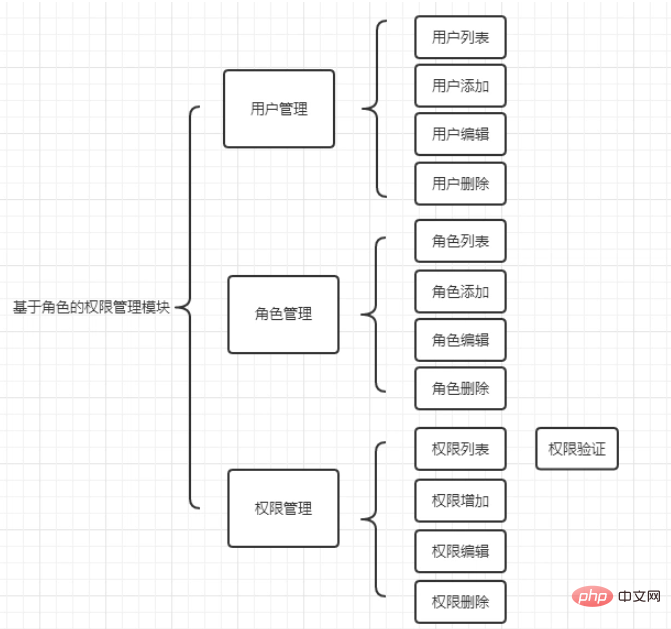

Berechtigungsmoduldesign

Empfohlenes Tutorial: "TP5"

Das obige ist der detaillierte Inhalt vonInformationen zur AUTH-Berechtigungsverwaltung von THINKPHP. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!