Wie kann ich die Benutzerauthentifizierungslogik von Laravel anpassen?

Das Anpassen von Laravel -Benutzerauthentifizierungslogik kann in den folgenden Schritten implementiert werden: 1. Fügen Sie zusätzliche Überprüfungsbedingungen bei der Anmeldung hinzu, z. B. die Überprüfung der Mailbox. 2. Erstellen Sie eine benutzerdefinierte Schutzklasse, um den Authentifizierungsprozess zu erweitern. Die benutzerdefinierte Authentifizierungslogik erfordert ein tiefes Verständnis des Authentifizierungssystems von Laravel und achtet auf Sicherheit, Leistung und Wartung.

Das Anpassen der Benutzerauthentifizierungslogik von Laravel macht Ihre Anwendung tatsächlich personalisierter und passt besser an bestimmte Geschäftsanforderungen an. Dies ist ein unterhaltsamer und herausfordernder Prozess, da Sie ein umfassendes Verständnis für das Zertifizierungssystem von Laravel haben und auch ein klares Verständnis Ihrer Geschäftslogik haben müssen.

Bevor wir beginnen, sollten wir uns überlegen, warum wir die Authentifizierungslogik anpassen müssen. Laravel bietet ein sehr leistungsstarkes Authentifizierungssystem, aber manchmal müssen wir einige Anpassungen vornehmen, z. Diese benutzerdefinierten Anforderungen müssen den Laravel -Zertifizierungsprozess ändern.

Zunächst müssen wir verstehen, wie das Zertifizierungssystem von Laravel funktioniert. Laravel verwendet Middleware, um Authentifizierungsanforderungen zu verarbeiten, hauptsächlich über auth Middleware, um zu überprüfen, ob der Benutzer angemeldet ist. Die Authentifizierungslogik wird hauptsächlich unter Illuminate\Auth -Namespace verwaltet, insbesondere unter AuthManager und Guard . Das Verständnis dieser Komponenten ist die Grundlage für unsere benutzerdefinierte Authentifizierungslogik.

Beginnen wir mit einem einfachen Beispiel. Angenommen, wir möchten zusätzliche Bedingungen überprüfen, wenn sich der Benutzer anmeldet, z. B. ob der Benutzer die Mailbox -Überprüfung bestanden hat. Wir können das tun:

// app/http/Controller/auth/logincontroller.php

Namespace App \ http \ controller \ auth;

Verwenden Sie Illuminate \ http \ request;

Verwenden Sie App \ http \ Controller \ Controller;

Verwenden Sie Illuminate \ Support \ facades \ auth;

Der Klassenlogintroller erweitert den Controller

{

Login für öffentliche Funktion (Anfrage $ Anfrage)

{

$ zertifizieren = $ request-> nur (['E-Mail', 'Passwort']);

if (Auth :: Versuch ($ Anmeldeinformationen)) {

$ user = auth :: user ();

if ($ user-> mail_verified_at) {

return redirect ()-> beabsichtigt ('Dashboard');

} anders {

Auth :: logout ();

return reutirect ()-> zurück ()-> withErrors (['E-Mail' => 'Bitte überprüfen Sie zuerst Ihre E-Mail.']);

}

}

return redirect ()-> back ()-> withErrors (['E-Mail' => 'Diese Anmeldeinformationen stimmen nicht mit unseren Datensätzen überein.']);

}

} In diesem Beispiel überprüfen wir das Feld des Benutzers beim Einfügen des email_verified_at .

Wenn Sie einen Schritt weiter gehen und den gesamten Authentifizierungsprozess anpassen möchten, können Sie Ihre eigene Guard erstellen. Dies erfordert, dass Sie ein tieferes Verständnis des Authentifizierungssystems von Laravel haben und möglicherweise die config/auth.php -Datei ändern müssen, um den neuen Authentifizierungsschutz zu konfigurieren.

// App/Anbieter/AuthServiceProvider.php

Namespace App \ Providers;

Verwenden Sie Illuminate \ Foundation \ Support \ Providers \ AuthorserviceProvider als ServiceProvider;

Verwenden Sie Illuminate \ Support \ facades \ auth;

Klasse AuthServiceProvider erweitert ServiceProvider

{

geschützte $ Policies = [

// Ihre Richtlinien hier

];

öffentliche Funktion boot ()

{

$ this-> registerPolicies ();

Auth :: extend ('benutzerdefinierte', Funktion ($ App, $ Name, Array $ config) {

// eine Implementierung von Illuminate \ Contracts \ Auth \ Guard zurückgeben

Neue \ app \ auth \ CustomGuard zurückgeben (Auth :: createUserProvider ($ config ['Provider']));

});

}

} Anschließend müssen Sie CustomGuard -Klasse implementieren, die Illuminate\Contracts\Auth\Guard -Schnittstelle implementieren muss. Dieser Vorgang ist komplizierter, da Sie die Benutzeranmeldung, Abmelden und Sitzungsverwaltung der Benutzer behandeln müssen.

// App/Auth/CustomGuard.php

Namespace App \ auth;

Verwenden Sie Illuminate \ Contracts \ Auth \ Guard;

Verwenden Sie Illuminate \ Contracts \ Auth \ UserProvider;

Verwenden Sie Illuminate \ http \ request;

Klasse CustomGuard implementiert Wache

{

geschützte $ request;

geschützter $ provider;

Öffentliche Funktion __construct (UserProvider $ Provider, Anfrage $ Anfrage)

{

$ this-> request = $ request;

$ this-> provider = $ provider;

}

öffentliche Funktion Check ()

{

// Überprüfen Sie, ob der Benutzer authentifiziert ist

zurückkehren ! is_null ($ this-> user ());

}

öffentliche Funktion Gast ()

{

zurückkehren ! $ this-> check ();

}

Public Function User ()

{

// den Benutzer aus der Sitzung oder einem anderen Speicher abrufen

// Dies ist ein vereinfachtes Beispiel

$ id = $ this-> request-> seision ()-> get ('user_id');

$ this-> provider-> retrievebyId ($ id) zurückgeben;

}

öffentliche Funktion ID ()

{

$ user = $ this-> user ();

$ user zurückgeben? $ user-> getAuthidentifier (): null;

}

öffentliche Funktion validieren (Array $ conneigs -Bereiche = [])

{

// die Benutzeranmeldeinformationen validieren

$ user = $ this-> provider-> abrufen

$ this-> hasher-> check zurückgeben ($ zertifizieren ['Passwort'], $ user-> getAuthpassword ());

}

öffentliche Funktion SetUser ($ user)

{

// Stellen Sie den Benutzer in der Sitzung oder einem anderen Speicher ein

$ this-> request-> session ()-> put ('user_id', $ user-> getAuthidentifier ());

}

}Es gibt einige Punkte, auf die Sie bei der Implementierung der benutzerdefinierten Authentifizierungslogik achten können:

- Sicherheit : Benutzerdefinierte Authentifizierungslogik kann Sicherheitslücken einführen, um sicherzustellen, dass Sie Best Practices wie die Verwendung von Hashed -Passwörtern, die Verhinderung der SQL -Injektion usw. befolgen.

- Leistung : Benutzerdefinierte Authentifizierung kann die Anwendungsleistung beeinflussen, insbesondere bei hoher Parallelität, um sicherzustellen, dass Ihre Implementierung effizient ist.

- Wartung : Benutzerdefinierte Code erfordert eine gute Dokumentation und Tests, um zukünftige Wartung und Erweiterungen sicherzustellen.

Insgesamt ist die Anpassung der Benutzerauthentifizierungslogik von Laravel ein herausfordernder, aber auch sehr wertvoller Prozess. Sie können den Zertifizierungsprozess entsprechend Ihren Anforderungen anpassen und Ihre Anwendung flexibler und leistungsfähiger machen. In den obigen Beispielen und Vorschlägen hoffe ich, dass Sie weiter auf dem Weg der benutzerdefinierten Authentifizierungslogik gehen können.

Das obige ist der detaillierte Inhalt vonWie kann ich die Benutzerauthentifizierungslogik von Laravel anpassen?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Heiße KI -Werkzeuge

Undress AI Tool

Ausziehbilder kostenlos

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem völlig kostenlosen KI-Gesichtstausch-Tool aus!

Heißer Artikel

Heiße Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Heiße Themen

1596

1596

29

29

1485

1485

72

72

Wie wähle ich eine freie Marktwebsite im Währungskreis aus? Die umfassendste Überprüfung im Jahr 2025

Jul 29, 2025 pm 06:36 PM

Wie wähle ich eine freie Marktwebsite im Währungskreis aus? Die umfassendste Überprüfung im Jahr 2025

Jul 29, 2025 pm 06:36 PM

Die am besten geeigneten Tools zur Abfrage von Stablecoin -Märkten im Jahr 2025 sind: 1. Binance, mit maßgeblichen Daten und reichhaltigen Handelspaaren sowie integrierten TradingView -Diagrammen, die für die technische Analyse geeignet sind. 2. Ouyi, mit klarer Schnittstelle und starker funktionaler Integration, und unterstützt den One-Stop-Betrieb von Web3-Konten und Defi; 3. Coinmarketcap mit vielen Währungen und der Stablecoin -Sektor können die Marktwert -Rangliste und -Dekane betrachten. 4. Coingecko mit umfassenden Datenabmessungen bietet Vertrauenswerte und Aktivitätsindikatoren der Community und hat eine neutrale Position. 5. Huobi (HTX) mit stabilen Marktbedingungen und freundlichen Geschäftstätigkeit, geeignet für Mainstream -Anfragen; 6. Gate.io mit der schnellsten Sammlung neuer Münzen und Nischenwährungen und ist die erste Wahl für Projekte, um das Potenzial zu untersuchen. 7. Tra

Die Strategie von Ethena Treasury: Der Aufstieg des dritten Reiches von Stablecoin

Jul 30, 2025 pm 08:12 PM

Die Strategie von Ethena Treasury: Der Aufstieg des dritten Reiches von Stablecoin

Jul 30, 2025 pm 08:12 PM

Der wahre Einsatz von Battle Royale im Dual -Währungssystem ist noch nicht stattgefunden. Schlussfolgerung Im August 2023 gab der Protokollfunke des Makerdao Ecological Lending eine annualisierte Rendite von 8 USD%. Anschließend trat Sun Chi in Chargen ein und investierte insgesamt 230.000 $ Steth, was mehr als 15% der Einlagen von Spark ausmacht und Makerdao dazu zwang, einen Notfallvorschlag zu treffen, um den Zinssatz auf 5% zu senken. Die ursprüngliche Absicht von Makerdao war es, die Nutzungsrate von $ dai zu "subventionieren" und fast zu Justin Suns Soloertrag wurde. Juli 2025, Ethe

Warum ist Bitcoin mit einer Decke? Warum beträgt die maximale Anzahl von Bitcoins 21 Millionen

Jul 30, 2025 pm 10:30 PM

Warum ist Bitcoin mit einer Decke? Warum beträgt die maximale Anzahl von Bitcoins 21 Millionen

Jul 30, 2025 pm 10:30 PM

Die Gesamtmenge an Bitcoin beträgt 21 Millionen, was eine unveränderliche Regel ist, die durch Algorithmus -Design bestimmt wird. 1. Durch den Nachweis des Arbeitsmechanismus und die Emissionsregel von Hälfte von 210.000 Blöcken verringerte sich die Ausstellung neuer Münzen exponentiell, und die zusätzliche Ausgabe wurde schließlich um 2140 gestoppt. 2. Der Gesamtbetrag von 21 Millionen entsteht aus der Summierung der gleichmaßstabenden Sequenz. Die erste Belohnung beträgt 50 Bitcoins. Nach jeder Halbierung konvergiert die Summe der Summe auf 21 Millionen. Es wird durch den Code verfestigt und kann nicht manipuliert werden. 3. Seit seiner Geburt im Jahr 2009 haben alle vier Halbierungsereignisse erheblich die Preise angetrieben, die Wirksamkeit des Knappheitsmechanismus verifiziert und einen globalen Konsens gebildet. 4. Die feste Gesamtsumme ergibt Bitcoin-Anti-Inflation und digitale Gelbmetallizität, wobei der Marktwert im Jahr 2025 2,1 Billionen US

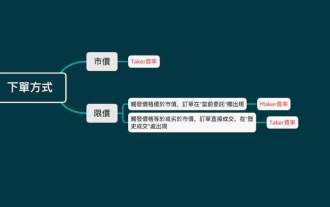

Was sind Maker und Taker? Wie berechnet man die Handhabungsgebühr? Eine Liste der Bearbeitungsgebühren an beliebten Austausch

Jul 30, 2025 pm 09:33 PM

Was sind Maker und Taker? Wie berechnet man die Handhabungsgebühr? Eine Liste der Bearbeitungsgebühren an beliebten Austausch

Jul 30, 2025 pm 09:33 PM

Was sind Verzeichnishersteller und anhängige Bestellungen? Wie berechnet man Makerfee? Makerfee -Berechnung Formel. Ist es notwendig, Grenzaufträge zu verwenden? Taker und Bestellungen essen? So berechnen Sie Takerfee, wie Sie bestimmen, ob Sie Hersteller oder Taker Lazy Paket sind - Hersteller/Takergebühren -Spot -Maker/Takergebühr Lazy Package Contract Maker/Taker Gebühr Lazy Paket So reduzieren Sie Hersteller/Taker -Transaktionsgebühren für verschiedene Börsen für virtuelle Währungen

Wie baue ich eine REST -API mit Laravel?

Jul 30, 2025 am 03:41 AM

Wie baue ich eine REST -API mit Laravel?

Jul 30, 2025 am 03:41 AM

Erstellen Sie ein neues Laravel -Projekt und starten Sie den Service. 2. Generieren Sie das Modell, die Migration und den Controller und führen Sie die Migration aus; 3. Definieren Sie die erholsame Route in Routen/api.php; V. 5. Verwenden Sie Postbote oder Curl, um die API -Funktion zu testen. 6. Fügen Sie optional die API -Authentifizierung durch Heiligtum hinzu; Erhalten Sie schließlich eine klare Struktur, vollständig und erweiterbar Laravelrestapi, geeignet für praktische Anwendungen.

Ist der Währungskreis illegal?

Jul 29, 2025 pm 05:39 PM

Ist der Währungskreis illegal?

Jul 29, 2025 pm 05:39 PM

Ob der Währungskreis gegen das Gesetz verstößt, hängt von den Gesetzen und der Art des Landes ab, in dem es sich befindet. Digitale Währungen selbst gelten in einigen Ländern als rechtliche Vermögenswerte, aber ihre Transaktionen unterliegen den Vorschriften vor dem Spül- und Identitätsprüfung. In anderen können sie vollständig verboten sein. Zu den häufigen rechtlichen Risiken gehören vorabergebnis, illegales Spendenbeschaffung, Betrug, Terrorismusfinanzierung, Ausweichung von Devisenkontrollen und operatives Finanzgeschäft ohne Erlaubnis. Um Risiken zu vermeiden, sollten wir die lokalen Vorschriften verstehen, Compliance-Plattformen auswählen, die Sicherheit der Vermögenswerte schützen und sich gegenüber den Betrugsfällen mit hohem Zeichnen vorsichtig machen.

Was ist Binance Treehouse (Baummünze)? Überblick über das kommende Baumhausprojekt, Analyse der Token -Wirtschaft und zukünftige Entwicklung

Jul 30, 2025 pm 10:03 PM

Was ist Binance Treehouse (Baummünze)? Überblick über das kommende Baumhausprojekt, Analyse der Token -Wirtschaft und zukünftige Entwicklung

Jul 30, 2025 pm 10:03 PM

Was ist Baumhaus (Baum)? Wie funktioniert Baumhaus (Baum)? Treehouse Products Tethdor - Dezentrale Anführungsquote Gonuts Points System Treeehouse Highlights Tree Tokens und Token Economics Übersicht über das dritte Quartal des Roadmap -Entwicklungsteams von 2025, Investoren und Partners Treehouse Gründungsteam Investmentfonds Partner Zusammenfassung, da Defi weiter expandiert. Auf Blockchain bauen jedoch

Verwendung von Formularanfragen zur Validierung in Laravel.

Jul 30, 2025 am 05:04 AM

Verwendung von Formularanfragen zur Validierung in Laravel.

Jul 30, 2025 am 05:04 AM

Verwenden Sie FormRequests, um eine komplexe Formüberprüfungslogik aus dem Controller zu extrahieren, wodurch die Wartbarkeit und Wiederverwendbarkeit von Code verbessert wird. 1. Erstellungsmethode: Generieren Sie die Anforderungsklasse über den Handwerksbefehl. Machen Sie: Anfrage; 2. Definitionsregeln: Festungsüberprüfungslogik in der Regeln () -Methode festlegen; A. Controller -Verwendung: Empfangen Sie Anfragen mit dieser Klasse direkt als Parameter, und Laravel überprüfen automatisch. 4. Beurteilung des Autorisierungsurteils: Benutzerberechtigungen durch die Autorize () -Methode kontrollieren; 5. Dynamische Anpassungsregeln: Dynamisch unterschiedliche Überprüfungsregeln gemäß dem Anforderungsinhalt zurückgeben.